本套教程来自YanXia,转载请注明作者信息,博客地址http://www.535yx.cn,感谢

0x01概述(来自百度百科) {#0x01%E6%A6%82%E8%BF%B0%EF%BC%88%E6%9D%A5%E8%87%AA%E7%99%BE%E5%BA%A6%E7%99%BE%E7%A7%91%EF%BC%891887}

Burp Suite 是用于攻击web 应用程序的集成平台,包含了许多工具。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP 消息、持久性、认证、代理、日志、警报。

其能高效率地与多个工具一起工作,例如:

一个中心站点地图是用于汇总收集到的目标应用程序信息,并通过确定的范围来指导单个程序工作。

在一个工具处理HTTP 请求和响应时,它可以选择调用其他任意的Burp工具。例如:

代理记录的请求可被Intruder 用来构造一个自定义的自动攻击的准则,也可被Repeater 用来手动攻击,也可被Scanner 用来分析漏洞,或者被Spider(网络爬虫)用来自动搜索内容。应用程序可以是"被动地"运行,而不是产生大量的自动请求。Burp Proxy 把所有通过的请求和响应解析为连接和形式,同时站点地图也相应地更新。由于完全的控制了每一个请求,你就可以以一种非入侵的方式来探测敏感的应用程序。

当你浏览网页(这取决于定义的目标范围)时,通过自动扫描经过代理的请求就能发现安全漏洞。

IburpExtender 是用来扩展Burp Suite 和单个工具的功能。一个工具处理的数据结果,可以被其他工具随意的使用,并产生相应的结果。

0x02它的功能 {#0x02%E5%AE%83%E7%9A%84%E5%8A%9F%E8%83%BD1635}

Proxy------是一个拦截HTTP/S的代理服务器,作为一个在浏览器和目标应用程序之间的中间人,允许你拦截,查看,修改在两个方向上的原始数据流。

Spider------是一个应用智能感应的网络爬虫,它能完整的枚举应用程序的内容和功能。

Scanner[仅限专业版]------是一个高级的工具,执行后,它能自动地发现web 应用程序的安全漏洞。

Intruder------是一个定制的高度可配置的工具,对web应用程序进行自动化攻击,如:枚举标识符,收集有用的数据,以及使用fuzzing 技术探测常规漏洞。

Repeater------是一个靠手动操作来补发单独的HTTP 请求,并分析应用程序响应的工具。

Sequencer------是一个用来分析那些不可预知的应用程序会话令牌和重要数据项的随机性的工具。

Decoder------是一个进行手动执行或对应用程序数据者智能解码编码的工具。

Comparer------是一个实用的工具,通常是通过一些相关的请求和响应得到两项数据的一个可视化的"差异"。

那么接下来,我将为大家一一演示,如何利用Burp Suite 来进行攻击测试

(由于博主比较懒,所以至今还在使用1.6版本的Burp Suite,不过u1s1我觉得还是这个版本打开软件最方便)

链接:https://pan.baidu.com/s/1XfSV7hh7hz9dNi2wGnWeFg

提取码:mz4n

下载完直接打开BurpLoader.jar即可(PS:请预先安装好java环境,这个博主就不详细介绍了)

0x03 初使Burp Suit {#0x03+%E5%88%9D%E4%BD%BFBurp+Suit2889}

Burp Suit是通过拦截代理的方式来拦截所有通过代理的网络流量以及客户端各种请求数据与服务端返回数据

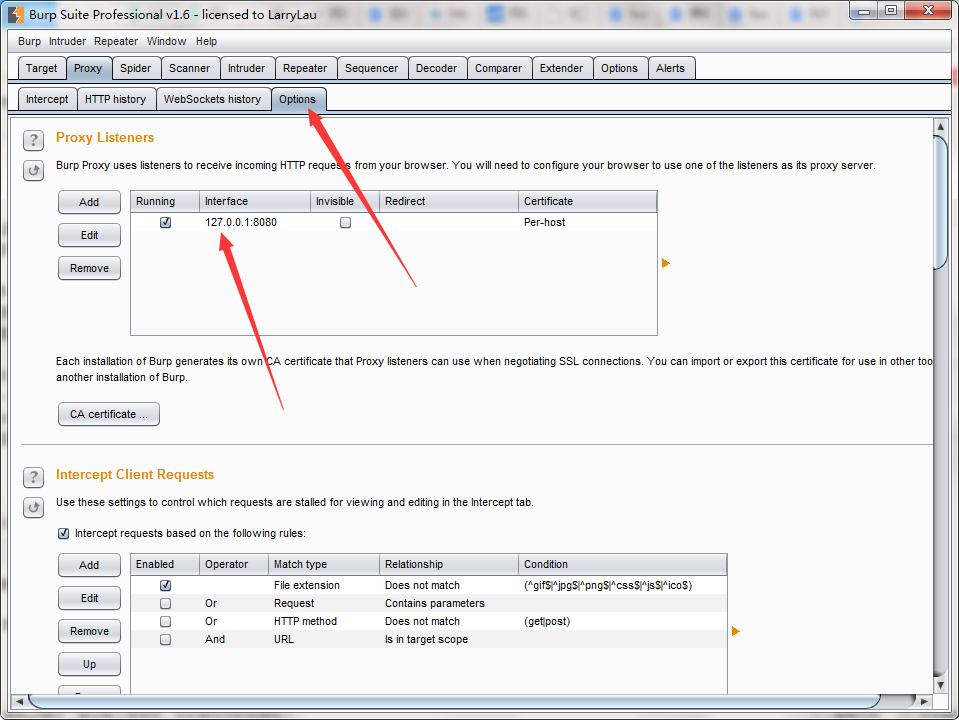

首先我们需要先配置好burp的代理用于监听

- 选择Proxy选项然后点击options选项进入设置界面,请按照图片上的箭号来配置代理信息

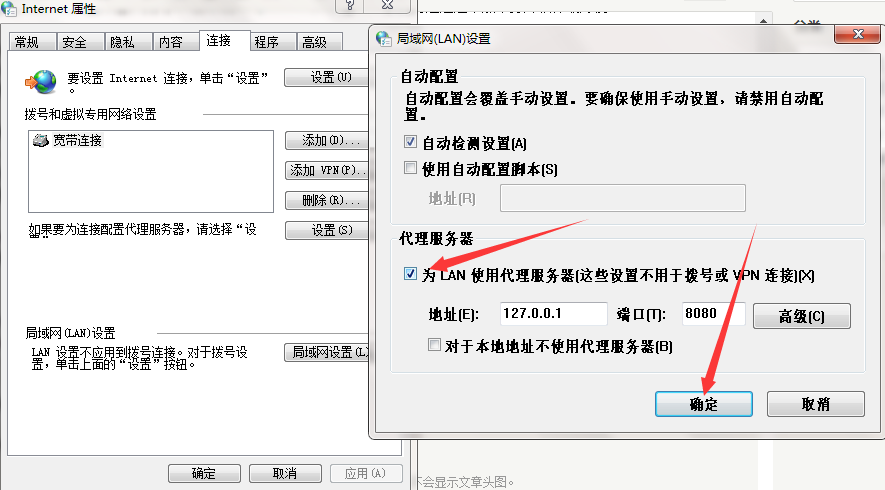

- 接下来我们打开2345浏览器(大多浏览器皆可,只是博主习惯这款浏览器)点击右上角的菜单→工具→代理服务器设置→局域网设置,如下图

这样子,我们就已经配置好了burp的代理模式可以进行下一项操作

0x04 Proxy模块 {#0x04+Proxy%E6%A8%A1%E5%9D%978850}

该模块为Burp suit进行测试的核心,其由Forward,Drop,Interception is on/off,Action构成1

Forward-就是将我们拦截修改后的数据包继续发送到服务端,令服务端继续处理并返回信息

Drop- 表示丢弃当前拦截的数据包

Interception is on/off- ON代表了开启拦截功能,相反OFF代表关闭拦截的功能

Action-将当前拦截数据包继续发送到spider,scanner等模块进行进一步测试

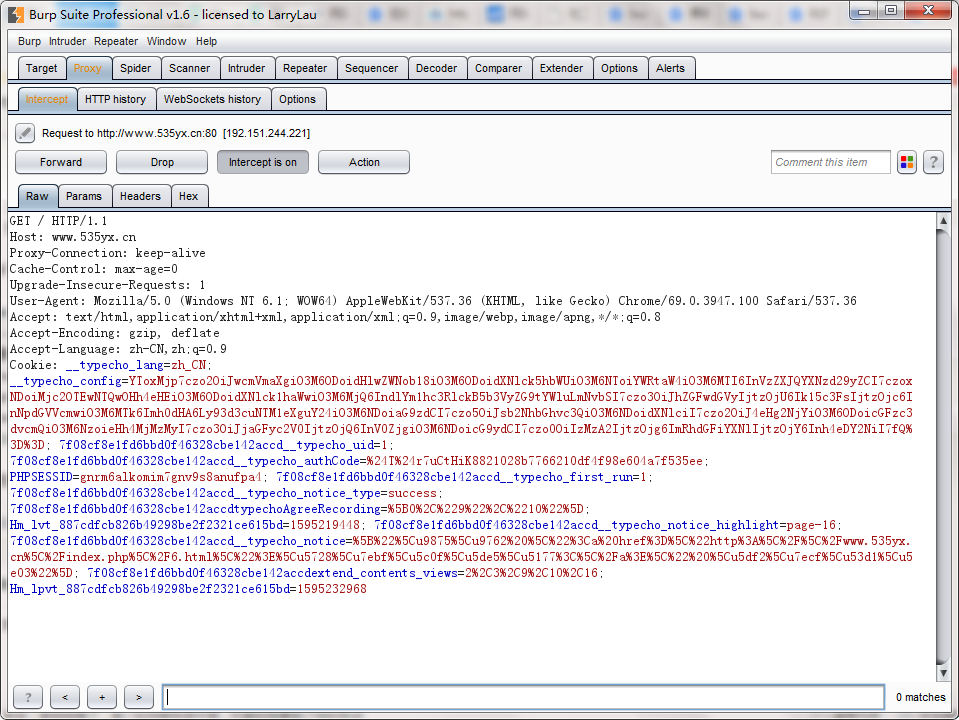

当我们开始拦截数据包时,我们可以在Intercept选项卡中查看该数据包,以本博客为例

raw是以文本形式显示数据包其中包含了请求地址,请求头,http协议版本,cookie,编码方式等等,我们可以通过修改相应信息来进行渗透测试

51工具盒子

51工具盒子