OilRig(又称 APT34 或 Helix Kitten)以针对中东地区关键部门的网络间谍活动而闻名,它利用漏洞和先进技术实现其地缘政治目标,行动精准。

Picus Labs 在其最新报告中深入探讨了这一伊朗国家支持的行为体的行动。报告重点介绍了 OilRig 的演变过程、历史活动及其使用的先进战术。

OilRig 于 2016 年出现在网络威胁领域,但也有证据表明其早期活动。该组织最初通过鱼叉式网络钓鱼活动和部署 Helminth 后门以沙特阿拉伯的组织为目标,并很快显示出长期存在和隐蔽的能力。报告指出:"OilRig 通过战略性地使用 Helminth 后门而崭露头角,这是一种先进的恶意软件工具,能够隐蔽、持续地访问目标系统。"

多年来,OilRig 已将其触角伸向整个中东地区,以政府实体、能源部门和技术提供商为目标。其工具也在不断演变,从早期的 Helminth 恶意软件到 QUADAGENT 和 ISMAgent 等更复杂的有效载荷。这些后门加上 Invoke-Obfuscation 等开源混淆工具,反映了该组织的适应能力和技术专长。

报告概述了 OilRig 如何将零日漏洞和最近披露的漏洞纳入其武器库,包括利用 CVE-2024-30088 漏洞。这个 Windows 内核漏洞允许 OilRig 获得系统级访问权限,使其能够部署定制的 STEALHOOK 后门,进行长时间监控和数据外渗。

OilRig 还针对供应链,利用技术提供商内被入侵的账户发起更广泛的攻击。2018 年的 QUADAGENT 活动就体现了这一策略,它利用基于 PowerShell 的恶意软件渗透政府和企业网络,而且往往不被发现。

Picus Labs 通过 MITRE ATT&CK 框架详细概述了 OilRig 的战术、技术和程序(TTPs)。其中包括:

- 初始访问: OilRig 擅长鱼叉式网络钓鱼活动,通常伪装成 LinkedIn 等平台上的可信联系人来获取凭证。

- 执行: 该组织依靠 PowerShell 和其他脚本工具在被入侵环境中隐蔽执行命令。

- 持久性: 定时任务和混淆有效载荷可确保持续访问,即使在部分修复工作完成后也是如此。

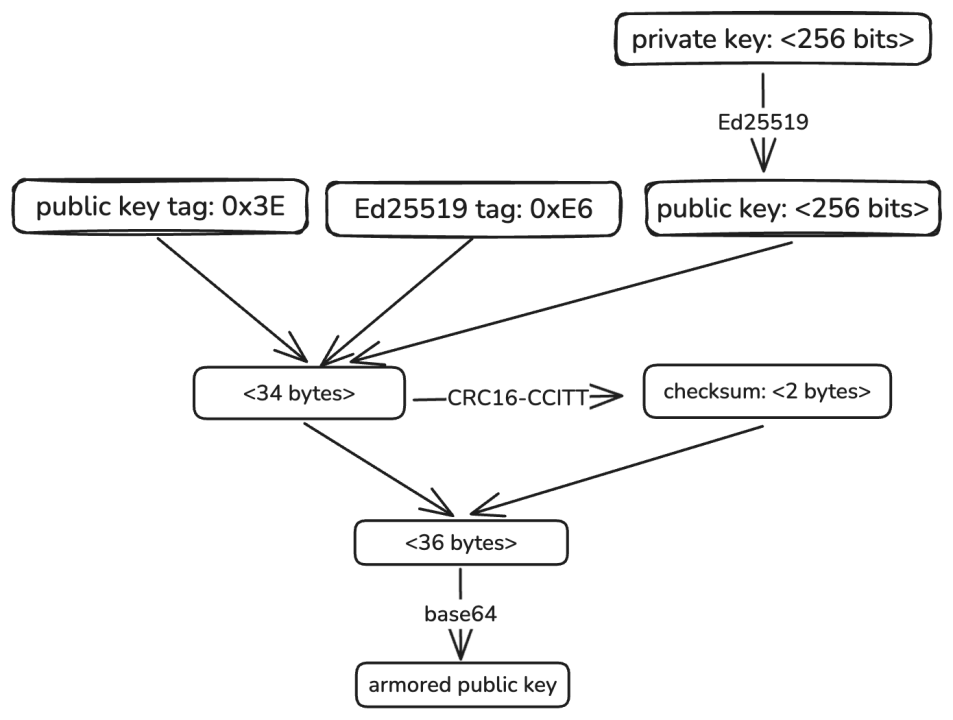

- 防御规避: 高级混淆技术(包括 base64 编码和调用混淆)允许 OilRig 绕过检测系统。

- 凭证访问: Mimikatz 和 LaZagne 等工具可从密码存储和内存转储中提取明文凭证。

- 渗透: OilRig 采用 FTP 和 DNS 隧道等替代协议提取敏感数据,同时避开监控系统。

Picus Labs 的报告全面概述了 OilRig 的 TTP,并将其映射到 MITRE ATT&CK 框架。这一详细分析为寻求抵御这一持续性威胁的组织提供了宝贵的见解。

51工具盒子

51工具盒子