一、引子

为了应对网络劫持,各大网站都开始启用https协议,使得靠劫持http网站闷声发大财的灰产、黑产们坐不住了,一直在寻找劫持https网站的好用方法。日常工作当中,360互联网安全中心发现了能够劫持https网站的恶意软件样本,该类样本不仅仅将常用的一些网站劫持到特定的网址导航站,还会与安全软件进行对抗。

二、分析

在中恶意软件的机器中,我们发现了二个可疑文件。一个名为"bbgeccv6"的驱动文件和一个名为"yyqg.dll"的动态库文件。

文件HASH值如下:

MD5: 62B58CF5BC11B7FC8978088953A7C6FD_ bbgeccv6

MD5: 2F2963BC8B9D0E1CC14601D61222EC77_ yyqg.dll

其中,"bbgeccv6"(文件名随机,HASH不变)负责启动、自我保护等工作,"yyqg.dll"负责注入winlogon.exe、下发控制指令给"bbgeccv6"。

通过360互联网安全中心的安全大数据,对这二个样本进关联分析,我们找到了原始样本------"快赞助手--QQ名片赞空间人气",并通过官网下载了其最新版本。

"快赞助手刷QQ名片赞空间人气v2.5.0.exe"使用易语言编写,带有UPX壳。程序在运行起来之后,会向%windir%目录下释放并加载"bbgeccv6"的随机文件名驱动文件和"yyqg.dll"的动态库文件。

其中"yyqg.dll"使用了"BlackBone"的开源代码,该动态库被加载后会注入winlogon.exe。

"yyqg.dll"会向"dns.5447.me"请求TXT记录,返回最新云控服务器信息。

通过事先协商好的方法与请求回来的云控服务器拼接出链接,我们发现了该域名下的hijack列表------明文、正则表达式。

打开浏览器,随便选择一条能匹配正则表达式的例子,比如hao.360.cn进行测试,最终会跳转到http://www.hao774.com/?38133这个域名,而hao774.com这个域名刚最终跳转到2345网址导航站。

该劫持列表名单,基本上主流的网址导航站、购物网站均被覆盖了。

为了避免陷入死循环,在样本中我们还看到了white名单,符合该名单列表的则不进行劫持跳转,如下图所示。

而"bbgeccv6"的随机文件名驱动文件,使用了比较成熟稳定的收费源码SDK进行开发。由于该SDK的API及DEMO在网上有公开,就不作深入的详细分析,感兴趣的可以自行分析查找该SDK。从互联网上搜到的公开信息来看,利用该套成熟源码方案的恶意软件,从2014年就已经开始出现了,大概2016年开始在中国进行推广,而且有不同编码风格的样本出现,应该已经在地下黑产圈子里面流传了一阵子。

三、溯源

一般样本分析都是开味小菜,通过对样本分析进行追溯,关联到具体的人员才是本篇文章的重头大戏。

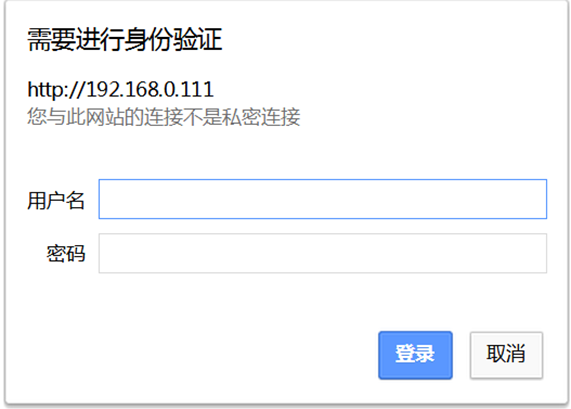

首先,我们知道该样本的上线服务器域名为"dns.5447.me",可以查得如下WHOIS信息,如下图所示。

通过支付宝可以查到"774440009@qq.com"如下信息,点击验证姓名,输入"冯",正好可以和注册人的拼音对上,且使用注册人电话17190140670同样能找到该支付宝账号。

QQ信息显示如下:

通过搜索引擎查找QQ号,我们找到了如下关联:

通过360威胁情报中心查询,可以发现pay.1121.la与www.414.la曾经在同一个221.229.204.155的IP上面解析过,如下图所示。

然而pay.1121.la与www.414.la这二个网站的WHOIS并不能给我们提供太多可用信息,溯源似乎又陷入了僵局。

回到最初的"dns.5447.me"域名,该域名存在"h.5447.me"子域名,曾解析到123.56.20.139这个IP上,而且该IP上还存在"h.q1m.cc"这个为更新劫持名单(hijack)及白名单(white)而准备的域名,以及存在一个"hao.xixihz.com"的域名。如下图所示。

其中,"h.q1m.cc"和"hao.xixihz.com "这二个域名的WHOIS信息显示,注册人邮箱均为"duduwg@qq.com"。

"hao.xixihz.com"曾在"139.224.52.170"和"58.218.199.51"这二个IP上解析过,与此同时,"2kvip.com"也在上述二个IP上解析过。

尤其是58.218.199.51这个IP上,有众多域名交叉的出现,使得我们的溯源一下子就是豁然开朗了。通过360威胁情报中心高级可视化分析,可以看到如下的关系图。

通过查看该关联图,duduwg.com也能与duduwg@qq.com关联上了。而duduwg.com的WHOIS信息显示注册人邮箱为751878242@qq.com。

通过搜索引擎,可以查到QQ751878242的一些历史发贴,比如这个ID为"xixihz"的,收购网络代理,这与"hao.xixihz.com"的域名也是能够对应上的。

而在另外一个早期的贴子中,我们则看到了该作者早期公布的某游戏外挂源码模块。该论坛注册的ID为6456332,如下图所示。

1818wg.com的WHOIS信息显示注册人邮箱为751878242@qq.com,我们猜测6456332为其QQ大号,751878242为其QQ小号。使用QQ6456332作为关键词,我们找到广海社区论坛,在其个人信息处可以看到关联的信息,如下图所示。

通过751878242@qq.com可以查到其支付宝信息,根据WHOIS信息中的注册人姓氏,随手猜了"王"姓,居然一击即中,看来这个团伙搞黑产一点都不专业啊。

从易语言论坛来看,作者从2010年就开始学习易语言,并成为了易语言的正版用户,同时长期活跃在易语言论坛、精易论坛、广海社区、千明论坛等与易语言、外挂相关的论坛中。

求购QQ群蠕虫类恶意软件源码。

早些年在千脑云电脑上提供下载的各类外挂辅助软件。

基本上到这儿,这个黑产团伙的组织架构已经比较清晰了,该团伙从2011年开始就研发各类外挂辅助类工具,至今没有停手,且使用的手段也越来越恶劣了。

整个追踪溯源就此告一段落,后续的活留给感兴趣的人员去做吧。

最后,以"人在做,天在看"收尾!

51工具盒子

51工具盒子

![[JavaScript学习]正则表达式-常用正则表达式汇总(大全)](http://static.51tbox.com/static/2024-11-23/col/fcc23b0fab034e2f14514b6d75947f6c/b1eb1ab831f348f6a941fb673e6f4236.png.jpg)