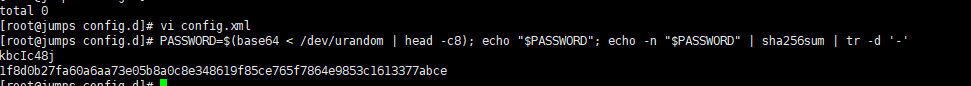

shell 生成密码

<h1>生成密码(返回的第一行是明文,第二行是密文)</h1> <pre><code class="language-hljs">PASSWORD=$(base64 < /dev/urandom | head -c8); echo "$PASSWORD"; ec...

51工具盒子

51工具盒子

<h1>生成密码(返回的第一行是明文,第二行是密文)</h1> <pre><code class="language-hljs">PASSWORD=$(base64 < /dev/urandom | head -c8); echo "$PASSWORD"; ec...

情景描述 ==== 今天早上在研究一个Web系统的0Day,虽然是个任意命令执行漏洞,但是这个RCE有些局限,就想通过RCE写个WebShell提提权再看看 目标系统:`Microsoft Windows Server 2019 Standard` 动态脚本:`PHP 5.6`

<p>(最近你们可能会看到我发很多陈年漏洞的分析,其实这些漏洞刚出来我就想写,不过是没时间,拖延拖延,但该做的事迟早要做的,共勉)</p> <p>Postgres是现在用的比较多的数据库,包括我自己的博客,数据库都选择使用Postgres,其优点我就不展开说了。node-postgres是node中连接pg数据库的客户端,其中出现过一个代码执...

<p>参数注入漏洞是指,在执行命令的时候,用户控制了命令中的某个参数,并通过一些危险的参数功能,达成攻击的目的。</p> <h2><a href="#0x01-gitlist-060">0x01 从gitlist 0.6.0远程命令执行漏洞说起</a> {#0x01-gitlist-060}<...

<p>真是醉了,前两天在鼓捣其他事情需要图片外链,我就直接用了自己博客用了很久的"EM相册"插件。我顺势看了看代码,还真被我看出事了......</p> <p>EM相册是emlog最早的插件之一(插件页面:<a href="http://www.emlog.net/plugin/6"...

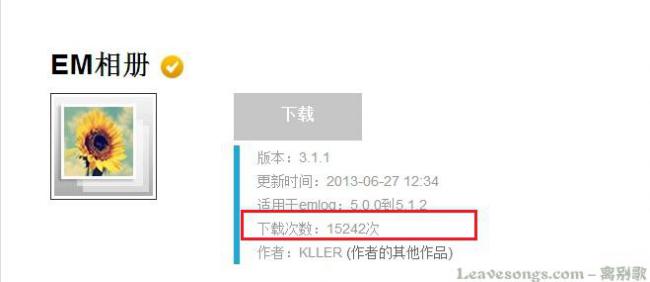

<p>这个不是0day,我手里也没0day,算是一个漏洞的二次审计,一篇随便写写的记录文,还请各位大牛多多交流。</p> <h2><a href="#0x01">0x01 偶遇</a> {#0x01}</h2> <p>有一个目标站,扫了一下旁站,用工具没有拿到几个cms的指纹...

<p>自己写马子太痛苦了。<br /> 然后发现了,cs,msf这些工具又很香。只是碍于这些东西。<br /> 没办法,重!启!上!线!<br /> 免杀什么的其实都是小意思。主要还是重启上线等一堆功能。<br /> 所以就打算在这里记录一下,从零开始的,打造一款无弹窗免杀的shellcode吧。<br />...

jsp新webshell的探索之旅 {#jsp新webshell的探索之旅} ====================================== 简介 {#简介} -------- 这篇文章记录了我从一个小发现到实现RCE,为了实现更短的webshell,在这之间遇到了一些的新问题到解决,再到最终精简得到一个新的jsp五行Payload构成的webshell的过程...

JspWebShell新姿势解读 {#JspWebShell新姿势解读} ==================================== 写在前面 {#写在前面} ------------ 刚刚无意间发现我yzddmr6发了篇新文章,里面提到了一个jspwebshell的新姿势,但是没有具体分析,那么这里我就接着来分析一波 首先代码长这样 |-------...

<h1>浅谈JspWebshell之编码 {#浅谈JspWebshell之编码}</h1> <h2>写在前面 {#写在前面}</h2> <p> 最近@phithon在知识星球中分享了一个多重编码的webshell姿势后,先膜一下大佬</p> <p><img src="/2022...