Nginx配置正向代理访问互联网(支持http、https)

#### **一、Nginx简介** Nginx(engine x)是一个高性能的HTTP和反向代理服务器,也是一个IMAP/POP3/SMTP服务器。Nginx是由伊戈尔·赛索耶夫为俄罗斯访问量第二的Rambler.ru站点(俄文:Рамблер)开发的,其特点是占有内存少,并发能力强,事实上nginx的并发能力确实在同类型的网页服务器中表现较好,中国大陆使用nginx网站...

51工具盒子

51工具盒子

#### **一、Nginx简介** Nginx(engine x)是一个高性能的HTTP和反向代理服务器,也是一个IMAP/POP3/SMTP服务器。Nginx是由伊戈尔·赛索耶夫为俄罗斯访问量第二的Rambler.ru站点(俄文:Рамблер)开发的,其特点是占有内存少,并发能力强,事实上nginx的并发能力确实在同类型的网页服务器中表现较好,中国大陆使用nginx网站...

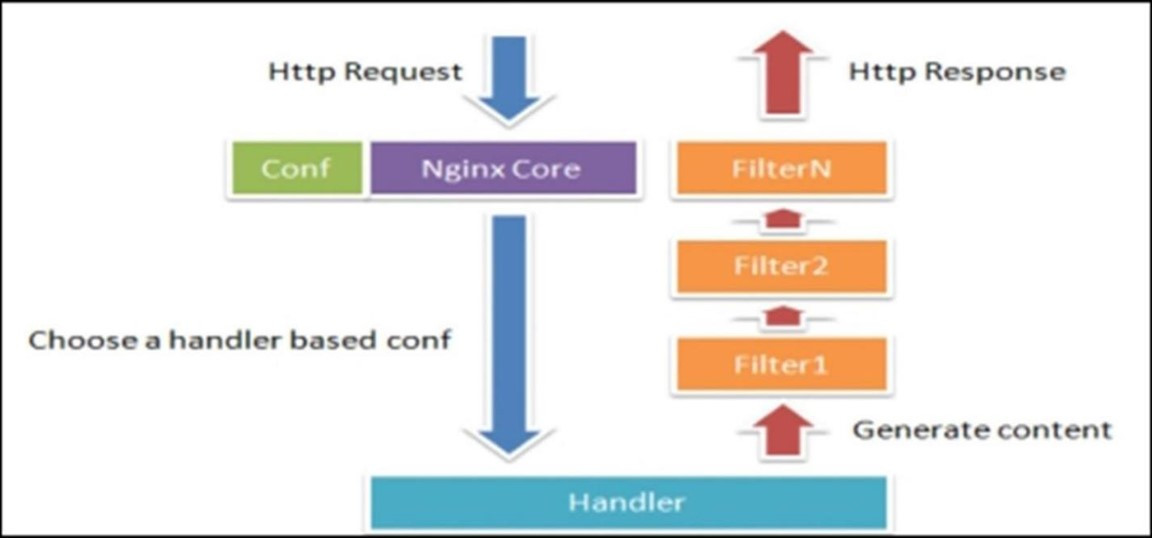

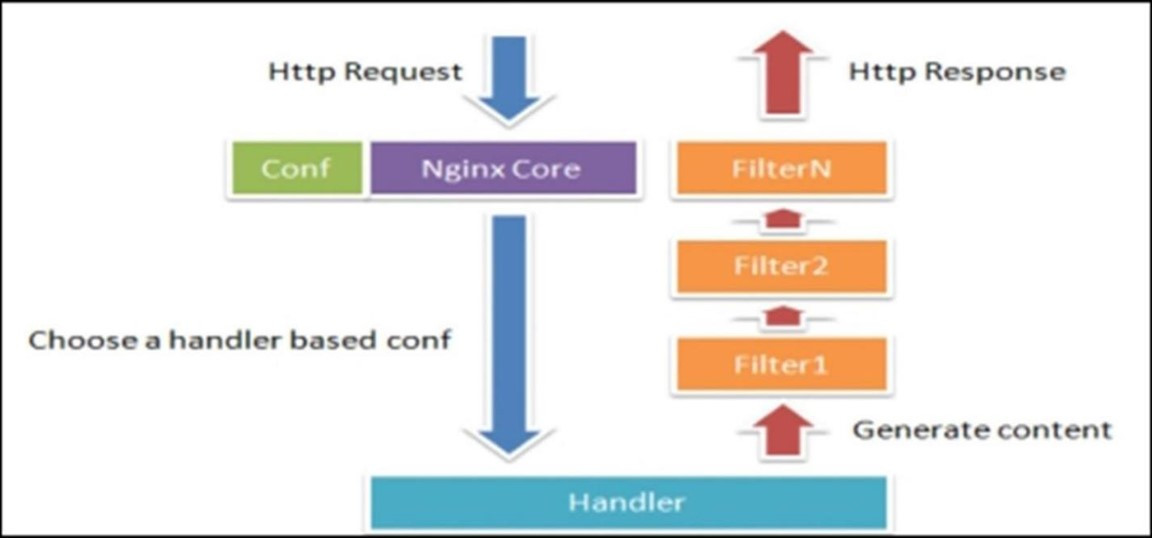

#### 一、Nginx简介 Nginx(engine x)是一个免费的、开源的、高性能的HTTP和反向代理服务器,也是一个IMAP/POP3/SMTP服务器。Nginx是由伊戈尔·赛索耶夫为俄罗斯访问量第二的Rambler.ru站点(俄文:Рамблер)开发的,第一个公开版本0.1.0发布于2004年10月4日。 Nginx的特点是:占有内存少,并发能力强,事实上Ngi...

1、启动MySQL失败 \[root@localhost \~\]# systemctl start mysqld Job for mysqld.service failed because the control process exited with error code. See "systemctl status mysqld.service&qu...

Neptune(直译做「海王星」)OS 是一个桌面 GNU/[Linux](https://51tbox.com/ "linux") 发行版。其基于 Debian Stretch ,但搭载了更新的内核以及额外的一些驱动程序。Neptune 基于 Debian ,因而 Debian 仓库是其获取更新和新软件的主要基础。 但 Neptune 还有自己的软件库来更...

#### 一、MySQL AUDIT简介 MySQL AUDIT Plugin是一个MySQL安全审计插件,由McAfee提供,设计强调安全性和审计能力。该插件可用作独立审计解决方案,或配置为数据传送给外部监测工具。支持版本为MySQL (5.1, 5.5, 5.6, 5.7),MariaDB (5.5, 10.0, 10.1) ,Platform (32 or 64 bit...

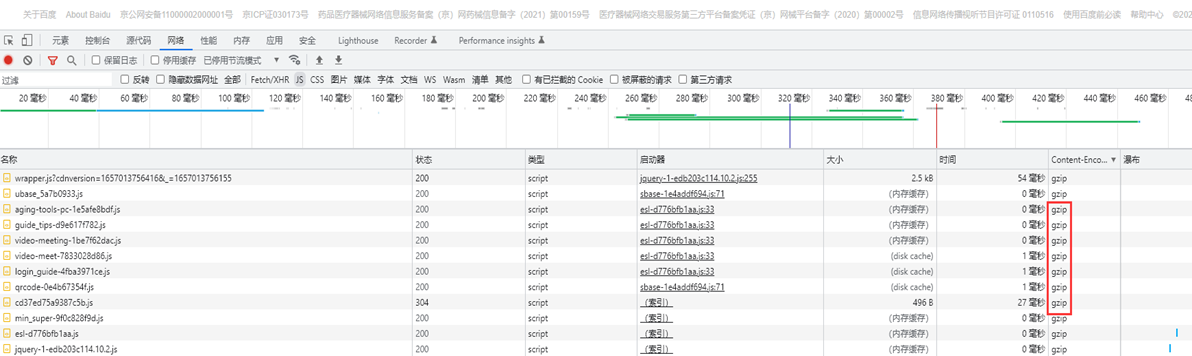

#### 前言 Nginx开启Gzip压缩功能,可以使网站的css、js、xml、html等静态文件在传输时进行压缩,提高网站访问速度,进而优化Nginx性能,减轻网络带宽压力(节省带宽)。 #### 一、配置gzip压缩 1)修改nginx.conf配置文件,因为我这里是编译安装的Nginx,文件路径如下(Yum安装的在/etc/nginx/nginx.conf) ...

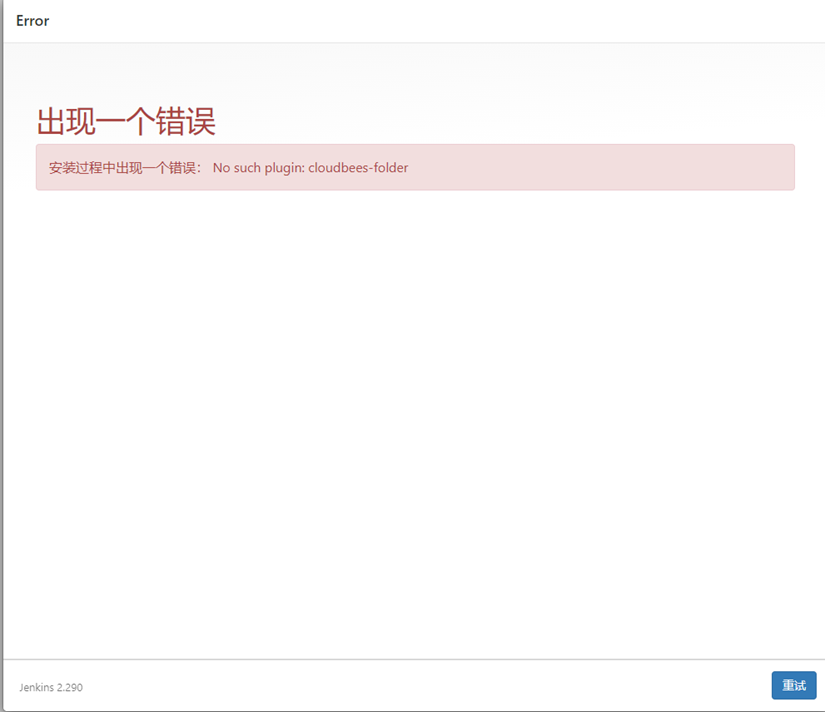

安装Jenkins成功之后,首次启动Jenkins后台管理,进入到安装插件的步骤,选择"推荐安装",继续下一步的时候出现错误提示: 出现一个错误 安装过程中出现一个错误:No such plugin:cloudbees-folder [

1、创建一个用于备份数据库的用户 mysql\> create user 'backup'@'localhost' identified by '123456'; 1)创建test测试库 mysql\> create database test; 2、添加权限 1)备份test库 \[root@localh...

升级Mysql-5.7.27时报错提示InnoDB: Table mysql/innodb_index_stats has length mismatch in the column name table_name. Please run mysql_upgrade的解决方法。 Mysql-5.7.17升级至Mysql-5.7.27后日志提示报错: 最近在做数据库手动升级工...

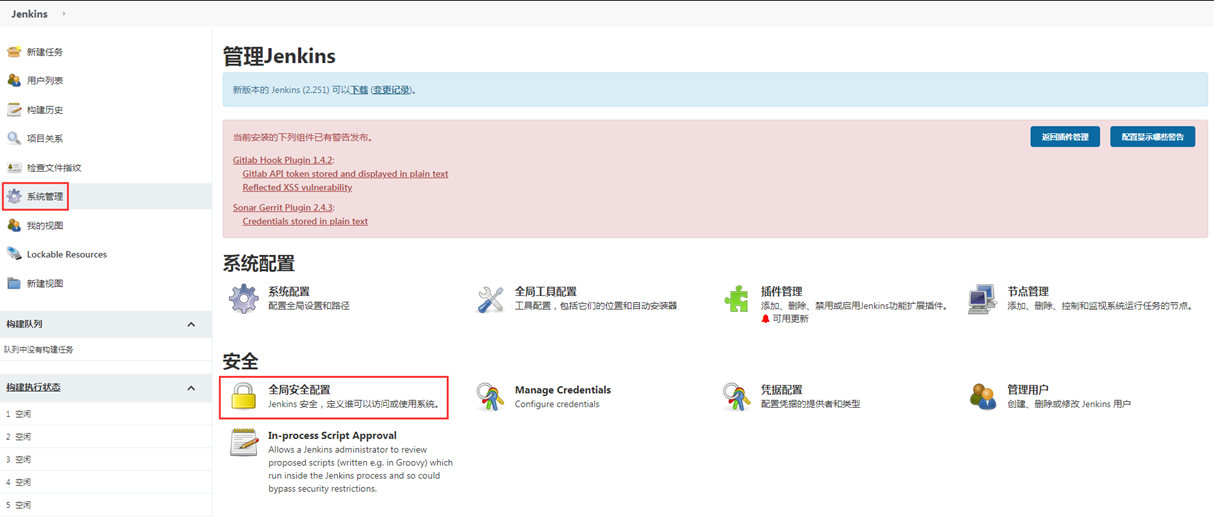

### 权限需求 因Jenkins上存在开发、测试、预发布等三个不同环境的项目,同时因为项目需求,需要对不同的开发及测试人员配置不同的Jenkins权限,即以项目为单位,对不同人员进行不同权限配置。 Jenkins版本:2.245 1、新增用户 方式一:开发人员自行注册用户,操作步骤如下: 1)系统管理 --\>\> 全局安全配置 --\&...