Python 百度关键词批量搜索网站

通过关键词字典,百度批量搜索网站URL,主要是方便做涉网打黑时目标批量寻找等,没加入多线程是为了避免被百度反爬虫拦截,送给有需要的人。 [ 51工具盒子

51工具盒子

通过关键词字典,百度批量搜索网站URL,主要是方便做涉网打黑时目标批量寻找等,没加入多线程是为了避免被百度反爬虫拦截,送给有需要的人。 [

> 在日常的工作或项目中,`PDF` 文件处理往往是非常常见的任务。例如,你可能需要从一个大的 `PDF` 文件中提取特定的页面、根据内容合并页面,或者将这些文件压缩以减小存储空间。今天,我将介绍一个利用 `Python` 实现的自动化脚本,它不仅能够提取 `PDF` 内容,还能合并相同内容的页面,并在完成后压缩生成的文件。 在这篇博客中,我将展示如何通过以下步骤实现 ...

前言 {#前言} -------- > 很多时候,文章里面需要的代码块太长,导致文章显得很是臃肿,在 markdown 写的博客内,可以采用 html 语法扩展代码折叠功能! 代码折叠 {#代码折叠} ------------ html 标签: ```markup <datails> <summary> 显示的标题 </sum...

引言: {#引言} ========= > Markdown 是一种轻量级标记语言,它允许人们使用易读易写的纯文本格式编写文档。 > Markdown 语言在 2004 由约翰·格鲁伯(英语:John Gruber)创建。 > Markdown 编写的文档可以导出 HTML 、Word、图像、PDF、Epub 等多种格式的文档。 > Mar...

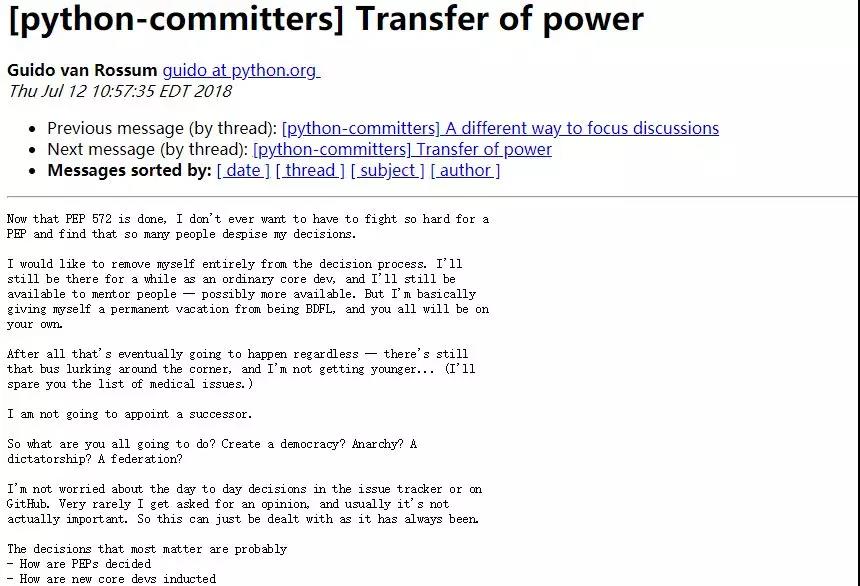

|----|--------------------------------------------------------------------------------------------------| | 导读 | **Python 创始人 Guido van Rossum 昨日在邮件列表宣布,他将完全脱离决策层,不再领导该语言,给自己一个永久的假期。后续会作为一个普...

|----|------------------------------------------------------------------------------------------------------------------------| | 导读 | **30 年后的今天,van Rossum 发现自己无意中变成了电影《布莱恩的一生》中的弥赛亚。他说自己创造的...

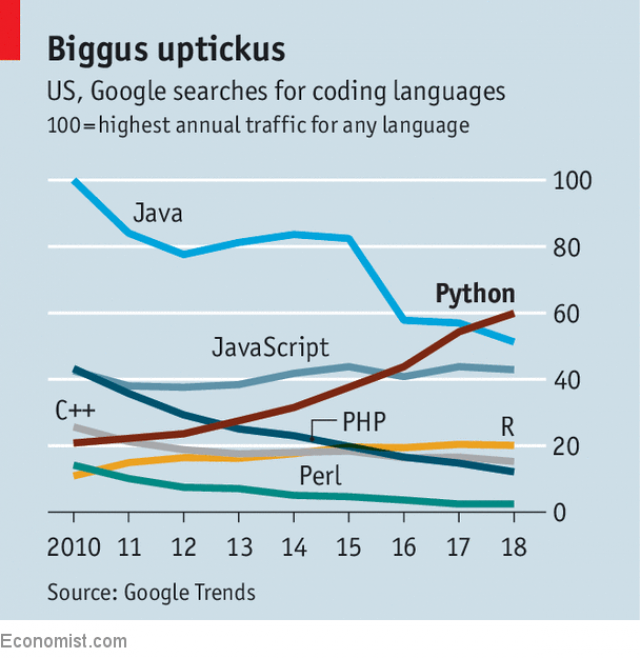

人生苦短,我用 Python,Python 是非常棒的快速构建应用程序的编程语言。在这篇文章中我们将学习如何使用 Python 去构建一个 RSS 提示系统,目标是使用 Fedora 快乐地学习 Python。如果你正在寻找一个完整的 RSS 提示应用程序,在 Fedora 中已经准备好了几个包。 **Fedora 和 Python ------ 入门知识** Pytho...

当我们在Django应用程序中使用MySQL数据库时,可能会遇到无法存储包含Emoji表情的数据的问题。这是因为MySQL默认字符集和校对规则只支持存储基本的Unicode字符集,无法支持Emoji表情字符。在这篇博客中,我将为您介绍如何在Django中使MySQL支持存储Emoji表情。 问题描述 {#问题描述} ------------ 默认情况下,Django使用的M...

我的 Django 项目做了一次实际的项目移植,就是把同一个项目连同数据库中存储的信息迁移到另外一个环境中。具体是把服务器上面的数据库迁移到了本地,也就是 Linux 服务器到本地 Windows,这篇文章就来简述一下我具体的操作过程。 Django 项目文件的迁移 {#django-项目文件的迁移} -------------------------------- 关于项...

[](http://static.51tbox.com/static/2025-01-06/col/2937a7c71327eb1...