Preface {#preface}

好多年前记的一篇流水账,有空会将里面的内容改改,拆分一下。

第 0 章 Ubuntu 18.04 新特性 {#第-0-章-ubuntu-1804-新特性}

0.1 简介 {#01-简介}

- 2018年4月26日,Ubuntu Linux 18.04 LTS(Bionic Beaver)版正式发布

- 长期支持版(5年支持期)

- 下载地址

- 升级

- 16.04 LTS 暂不支持直接升级到18.04,到7月底可直接升级

- 17.10先安装update-manager-core

- do-release-upgrade

0.2 新特性 {#02-新特性}

0.2.1 新特性 {#021-新特性}

- 4.15内核 支持新软硬件特性(CPU、MD、SATA、内核安全、软件)

- OpenJDK 10 默认JRE/JDK(年底升级11)

- 交换文件代替交换分区

- 不再安装Python2,代之以Python 3.6

- OpenSSH禁用小于1024位的RSA密钥

- Subiquity服务器安装程序

- LXD 3.0、QEMU 2.11.1、libvirt 4.0、Open vSwitch 2.9

0.2.2 安全改进 {#022-安全改进}

- 更好的支持ASLR(随机内存地址),大部分进程都支持(少数例外)

- Spectre、Meltdown补丁

- 加强雷电设备安全控制

0.2.3 网络 {#023-网络}

- ifconfig / ifup / ifdown

- ip link set device up / ip link set device down

- networkctl status / networkctl status $device

0.2.4 网络配置 {#024-网络配置}

-

/etc/netplan/*.yaml 替代了 /etc/network/interfaces

-

Renderer 读取/etc/netplan/*.yaml配置文件使之生效

- NetworkManger 桌面系统的Renderer进程

- systemd-networkd 服务器的Renderer进程

-

sudo vim /etc/netplan/*.yaml 编辑配置文件,服务器端

# DHCP配置 network: # 网络配置 version: 2 # 版本 renderer: networkd # Renderer配置 ethernets: # 对以太网卡进行配置 enp0s3: # enp0s3的配置 # yes/no,true/false都是ok的 dhcp4: yes # 自动获取ipv4地址 dhcp6: yes # 自动获取ipv6地址# 静态IP配置 network: # 网络配置 version: 2 # 版本 renderer: networkd # Renderer配置 ethernets: # 对以太网卡进行配置 enp0s3: # enp0s3的配置 dhcp4: false # 关闭ipv4的DHCP自动配置 dhcp6: false # 关闭ipv6的DHCP自动配置 addresses: [192.168.1.70/24] # 配置ip地址,可写多个,用逗号隔开,记得后面要跟上子网掩码 gateway4: 192.168.1.1 # 配置ipv4的网关 nameservers: addresses: [192.168.1.1, 8.8.8.8, 8.8.4.4] # 配置DNS# 桥接配置 network: # 网络配置 version: 2 # 版本 renderer: networkd # Renderer配置 ethernets: # 对以太网卡进行配置 enp0s3: # enp0s3的配置 dhcp4: no # 关闭ipv4的DHCP自动配置 dhcp6: no # 关闭ipv6的DHCP自动配置 bridges: # 桥接网卡配置 br0: # 给桥接网卡去个名字叫br0 interfaces: [enp0s3] # 将enp0s3这个物理网卡加入到逻辑的桥接网卡中 # 配置桥接网卡DHCP或者静态IP,这里配置为静态IP dhcp4: no # 关闭ipv4的DHCP自动获取, addresses: [192.168.1.2/24, '2001:1::2/64'] # 配置桥接网卡的IP gateway4: 192.168.1.1 # 配置ipv4的网关 nameservers: addresses: [192.168.1.1, 8.8.8.8, 8.8.4.4] # 配置DNS -

sudo vim /etc/netplan/*.yaml 编辑配置文件,桌面版

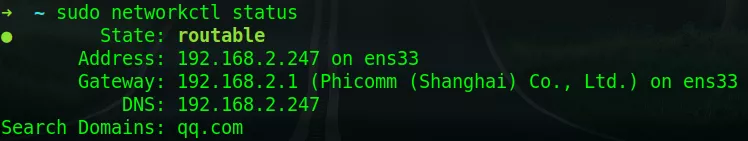

network: version: 2 renderer: NetworkManager # 默认将所有配置的权限交给了NetworkManager# 桌面版Ubuntu网络配置(静态IP) network: version: 2 ethernets: ens33: addresses: [192.168.2.247/24] gateway4: 192.168.2.1 dhcp4: no nameservers: addresses: [192.168.2.247] optional: true -

使网络配置生效

- sudo netplan --debug apply 应用配置并显示应用的过程,便于排错

- sudo netplan apply 直接应用配置

-

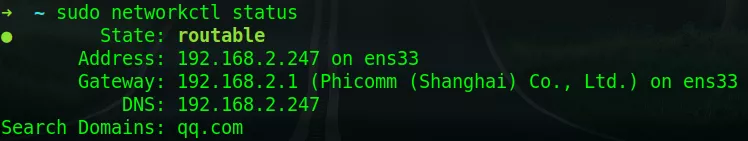

查看网络配置是否生效

- 命令:sudo networkctl status 显示当前网络信息

0.3 ip命令 {#03-ip命令}

0.3.1 ip link {#031-ip-link}

- ip link set enp0s3 up 启用enp0s3网卡

- ip link set enp0s3 down 禁用enp0s3网卡

- ip -s -s -d link ls enp0s3 查看enp0s3网卡的详细信息

- ip link set dev enp0s3 mtu 1500 修改enp0s3网卡的MTU

- ip link set dev enp0s3 address 00:11:22:33:44:55 修改enp0s3网卡的MAC地址

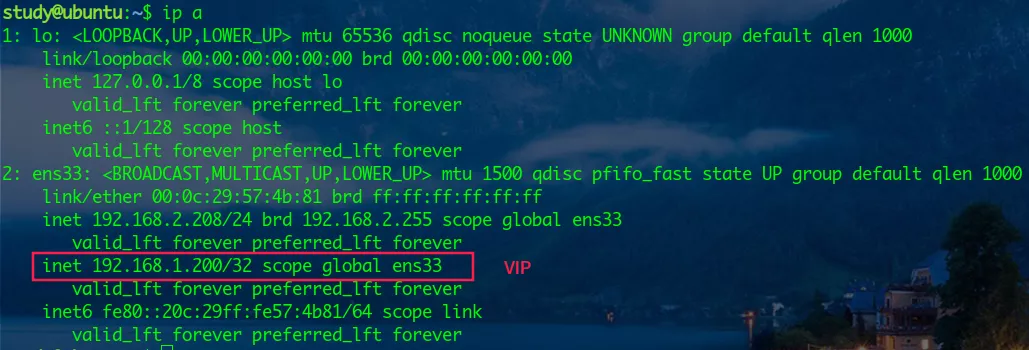

0.3.2 ip addr {#032-ip-addr}

- ip addr / ip addr show 列出所有网卡信息

- ip addr add dev enp0s3 192.168.1.1/24 对enp0s3网卡添加一个ip

- ip addr del dev enp0s3 192.168.1.1/24 将enp0s3网卡删除掉一个ip

- ip addr flush dev enp0s3 将enp0s3网卡设备的ip给清掉

0.3.3 ip route {#033-ip-route}

- ip route show 查看路由信息

- ip route get 1.1.1.1 查看去往1.1.1.1这个ip时,使用的是路由表中的哪一项

- ip route add default via 192.168.1.1 加一个默认路由(网关)

- ip route add dev wlp3s0 10.0.0.0/8 via 192.168.1.1 加一个定向路由,去往10.0.0.0/8都由192.168.1.1这个ip且由wlp3s0这个网卡进行转发

0.3.4 ip maddress {#034-ip-maddress}

- ip maddress 查看所有网卡的组播地址

- ip maddress ls enp2s0 查看enp2s0网卡的组播地址

- ip maddr add 33:33:00:00:00:01 dev enp2s0 对enp2s0网卡再添加到33:33:00:00:00:01这个组播地址

0.3.5 ip monitor {#035-ip-monitor}

- ip monitor all 监视网络中ip地址的变化

0.3.6 ip neigh {#036-ip-neigh}

- ip neigh 查看arp缓存

- ip -s -s neigh show 查看arp缓存,详细

- ip neigh add dev wlp3s0 192.168.123.100 lladdr 00:11:11:11:11:11 nud perm 通过wlp3s0网卡添加192.168.123.100绑定的00:11:11:11:11:11MAC地址,nud perm表示永久有效

0.4 基本配置 {#04-基本配置}

0.4.1 设置语言为中文 {#041-设置语言为中文}

-

安装简体中文语言包 ,命令:sudo apt install language-pack-zh-hans

- 命令:sudo apt install language-pack-zh-hant 安装繁体中文语言包

-

查看系统中已安装的语言项 ,命令:locale -a 必须要有zh_CN.utf8这是简体中文语言项

-

编辑系统环境变量 ,命令:sudo vim /etc/environment 在最下方添加

LANG="zh_CN.UTF-8" LANGUAGE="zh_CN:zh:en_US:en"

0.4.2 设置网桥 {#042-设置网桥}

-

安装网桥工具 ,命令:sudo apt install bridge-utils

-

编辑配置文件,命令:sudo vim /etc/netplan/01-network-manager-all.yaml

# Let NetworkManager manage all devices on this system network: version: 2 renderer: NetworkManager ethernets: ens33: # 关闭dhcp让网卡没有ip地址 dhcp4: no dhcp6: no bridges: # 配置网桥 br0: interfaces: [ens33] # 让网卡通过网桥上网 dhcp4: no addresses: [192.168.2.247/24] gateway4: 192.168.2.1 nameservers: addresses: [8.8.8.8,8.8.4.4] -

使配置生效 ,命令:sudo netplan apply

第 1 章 系统安装 {#第-1-章-系统安装}

1.1 基本安装(虚拟机中安装) {#11-基本安装虚拟机中安装}

1.1.1 下载地址 {#111-下载地址}

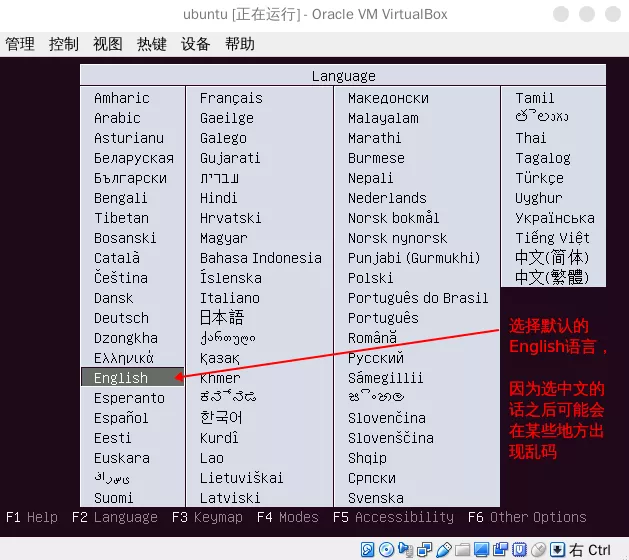

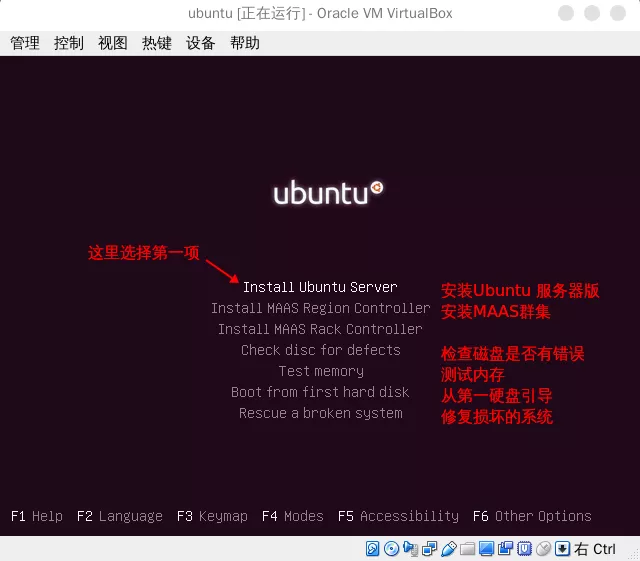

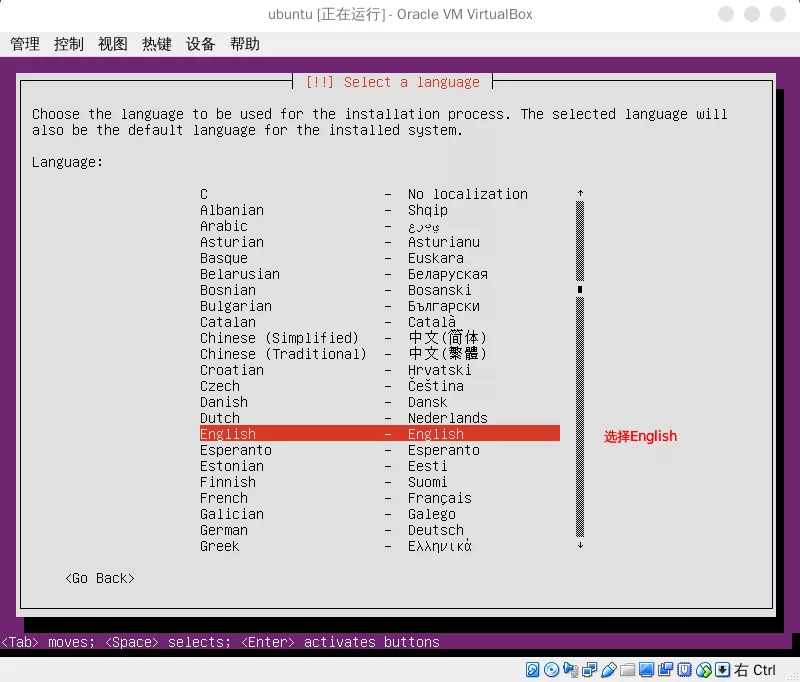

1.1.2 安装步骤 {#112-安装步骤}

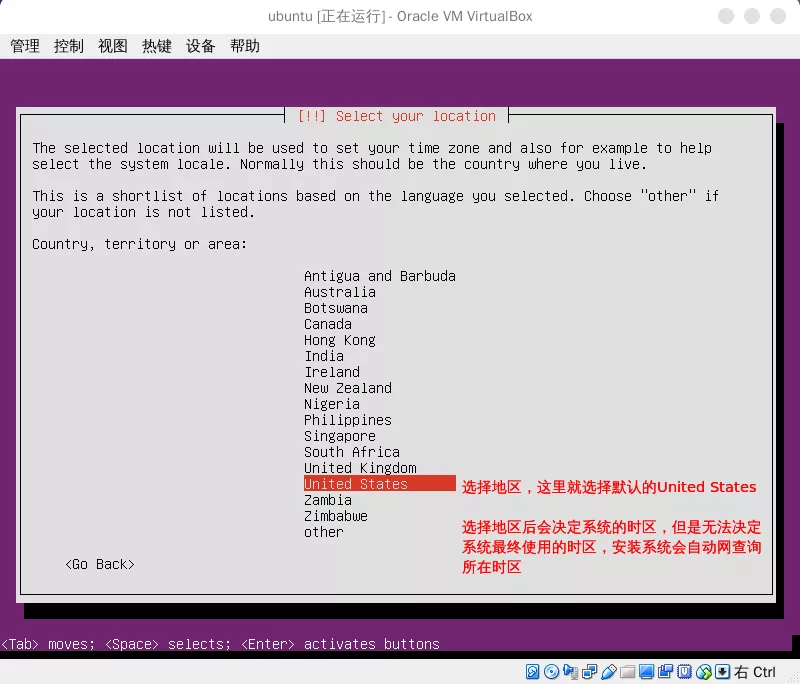

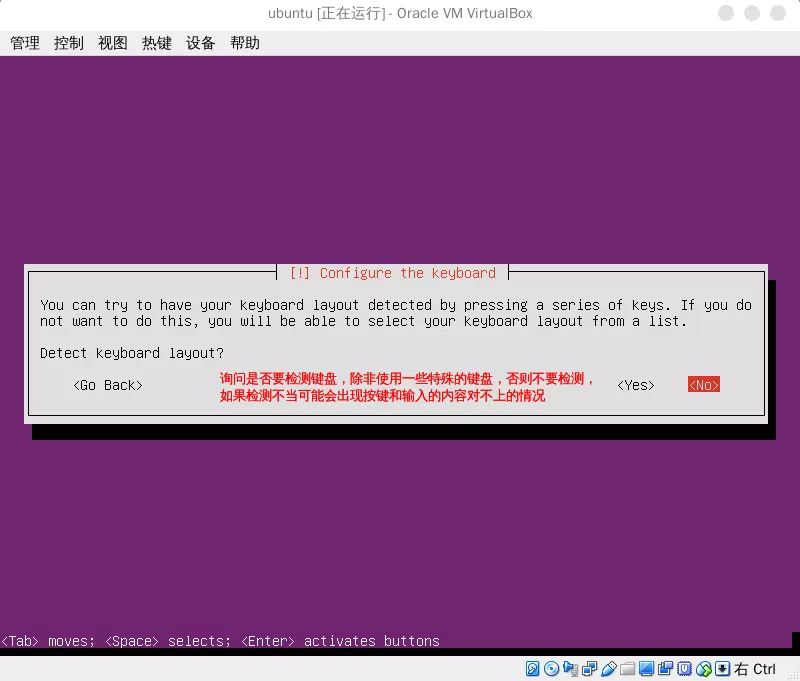

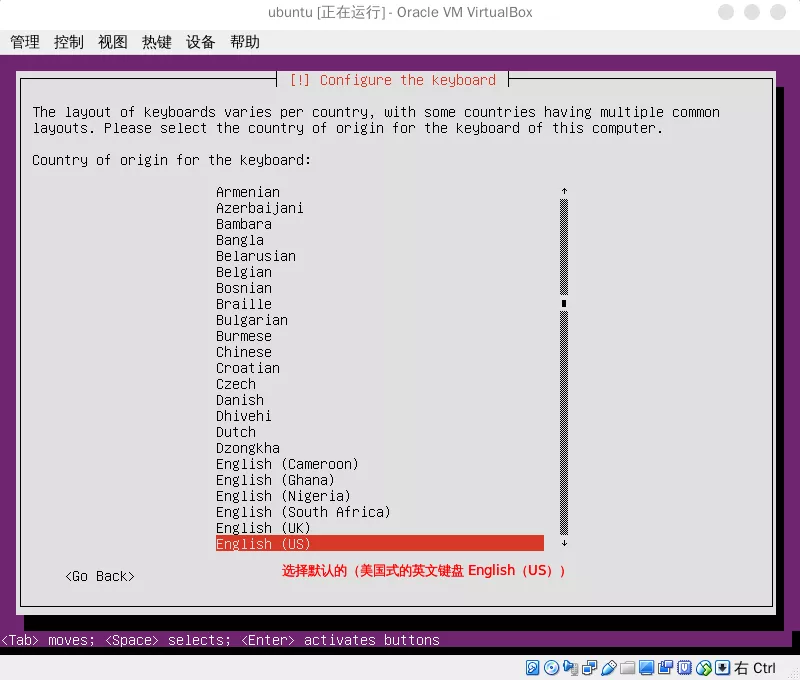

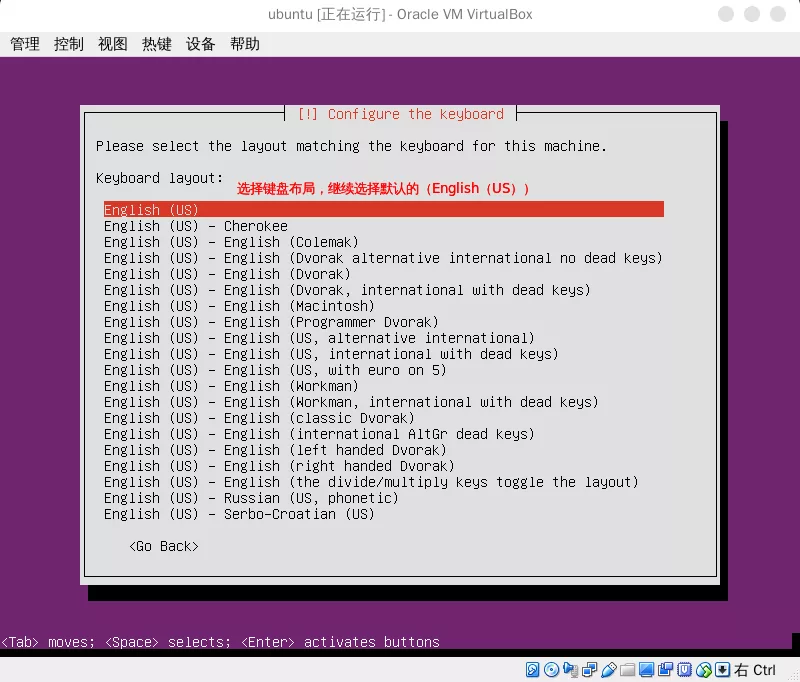

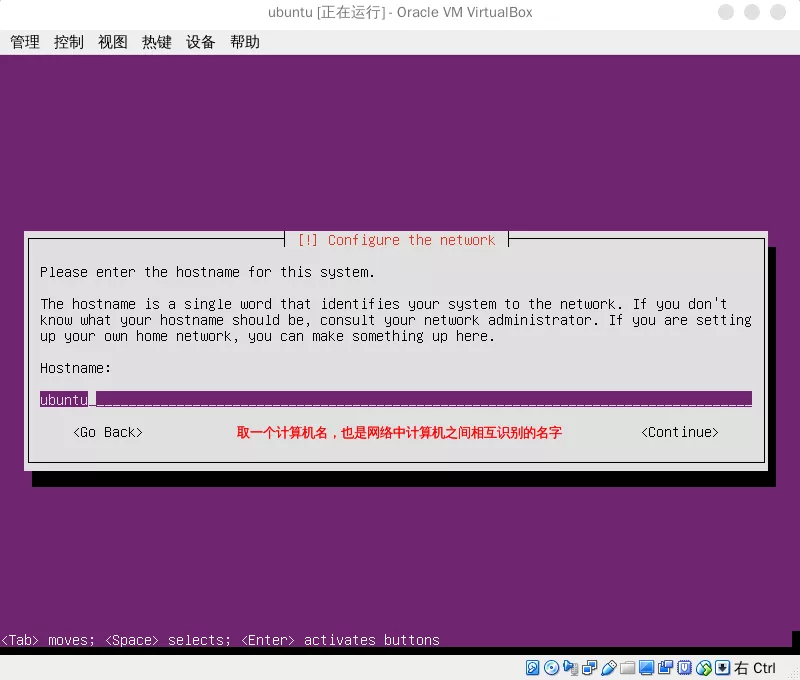

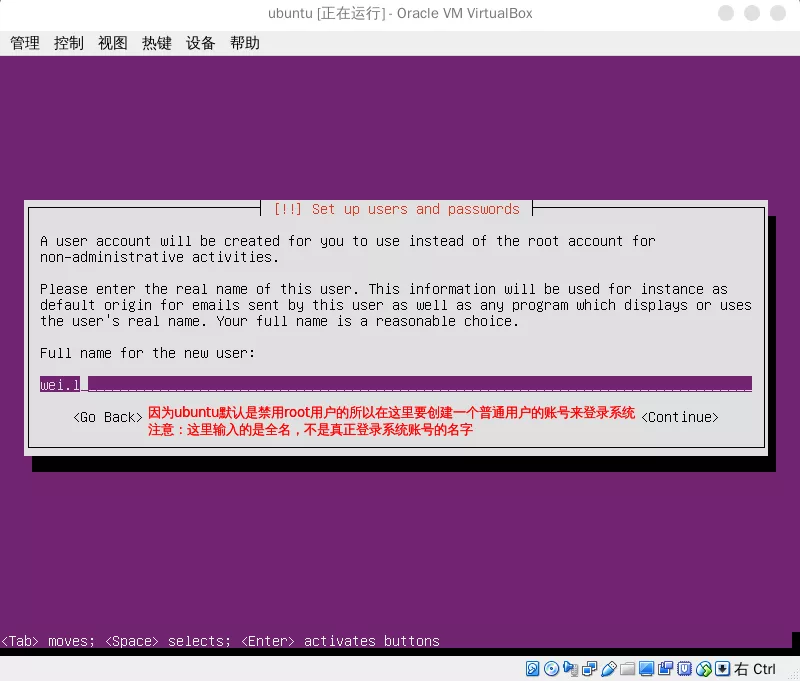

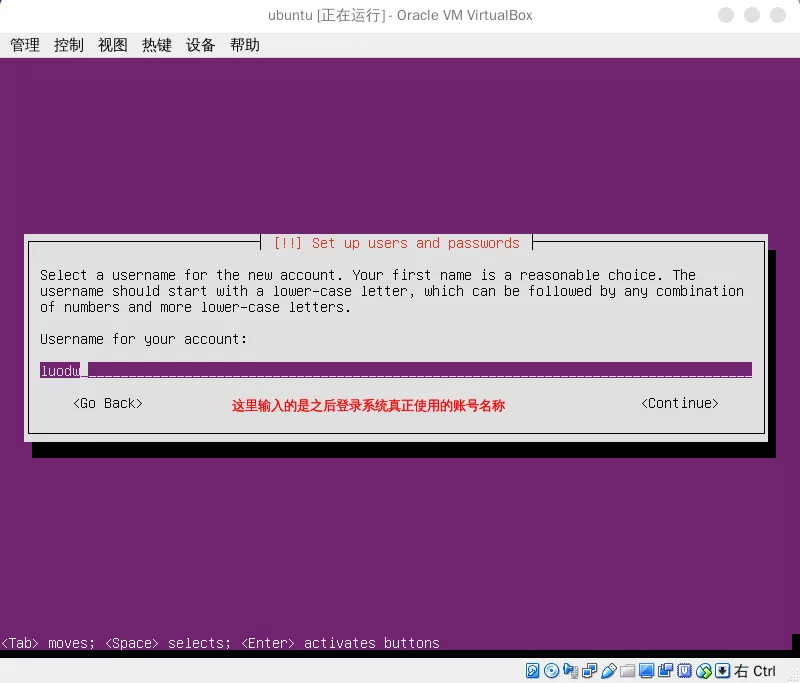

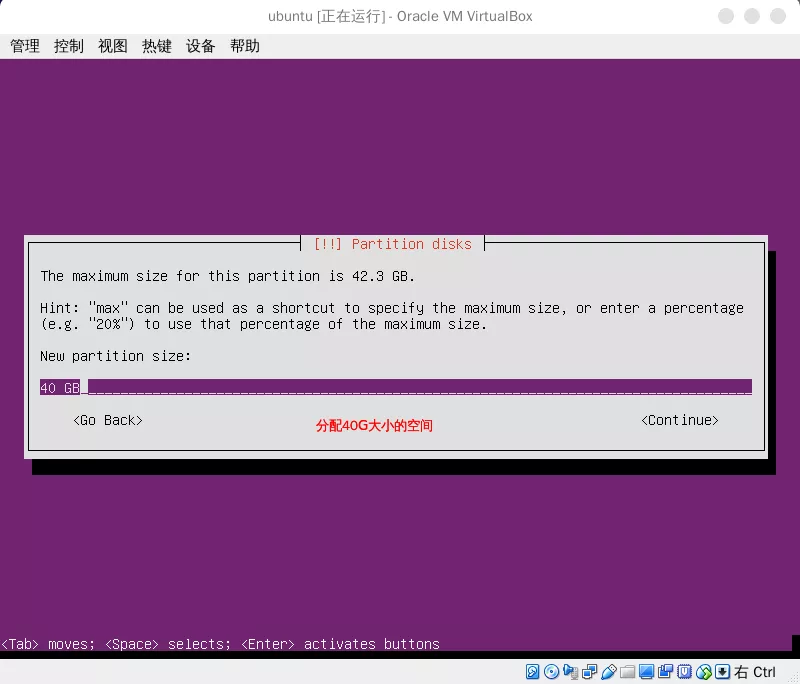

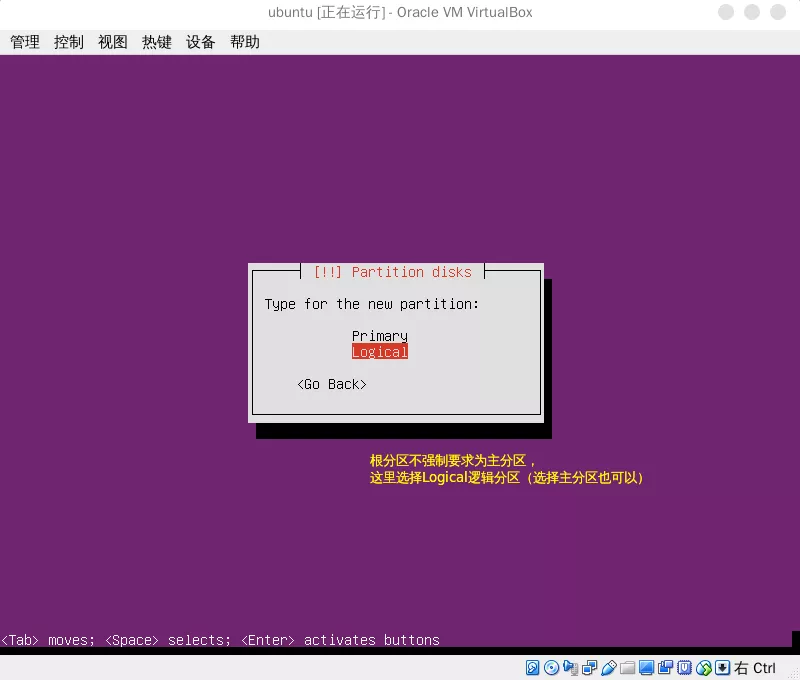

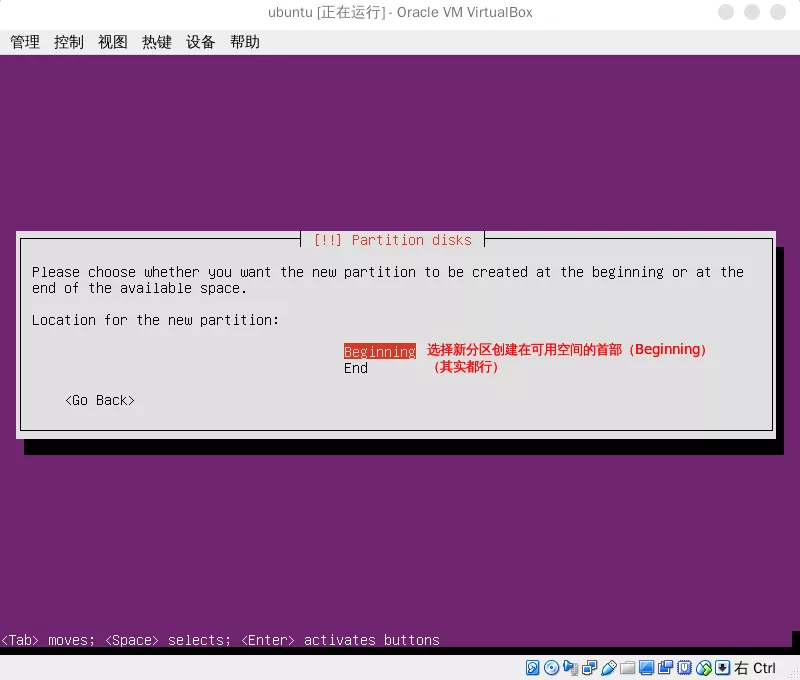

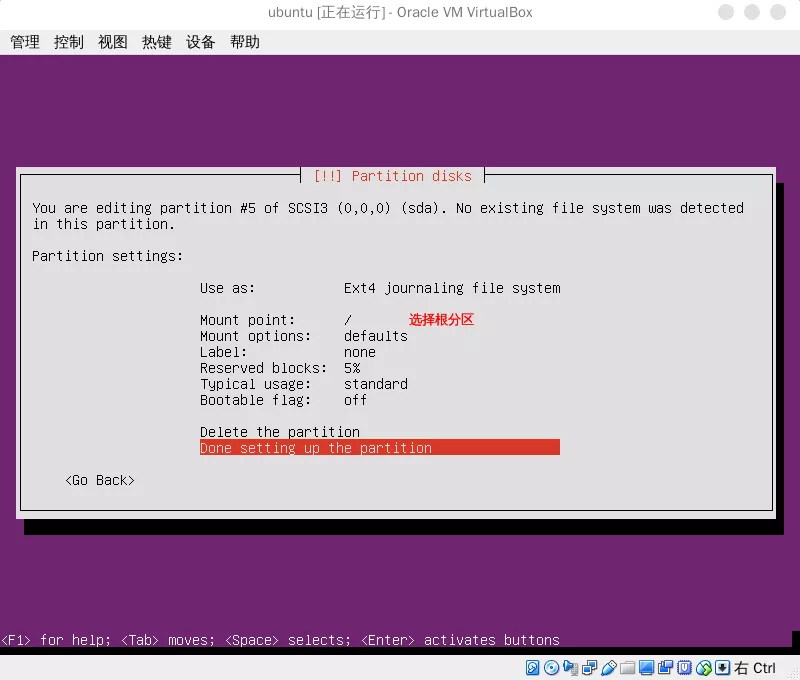

- 首先在virtualbox中创建一个ubuntu的虚拟机

- 分配了1G的内存

- 分配了40G的硬盘空间

- 在virtualbox设置中的存储选择Ubuntu Server的iso文件然后启动虚拟机进入到安装界面

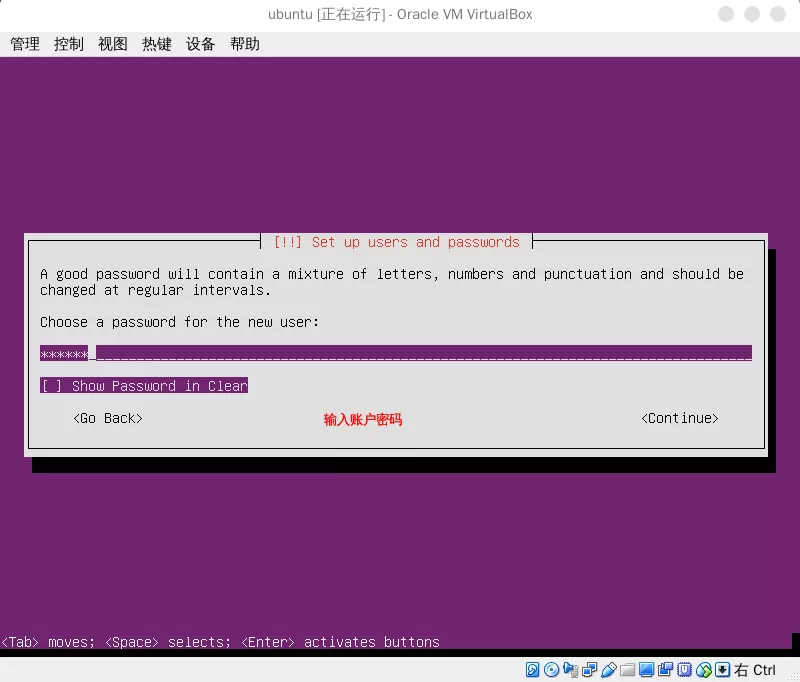

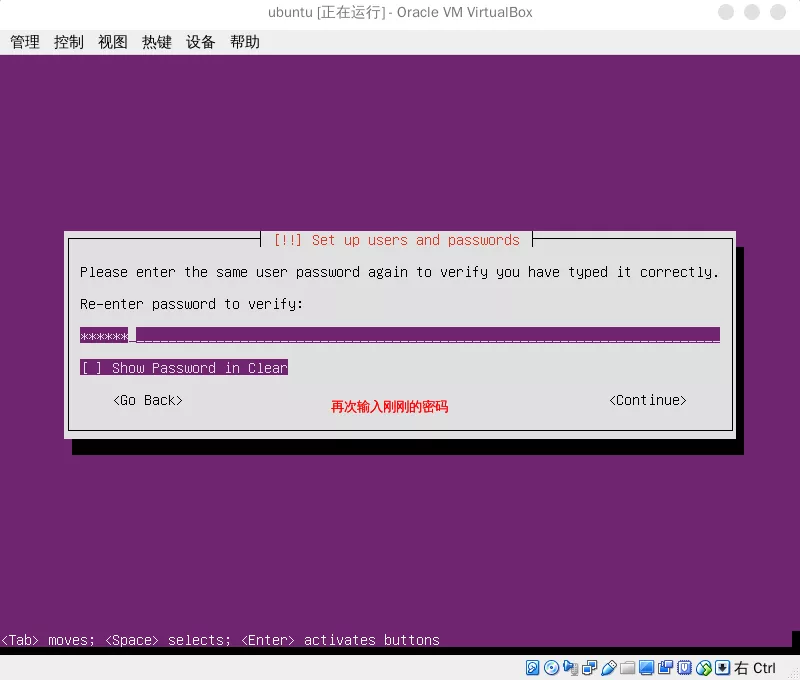

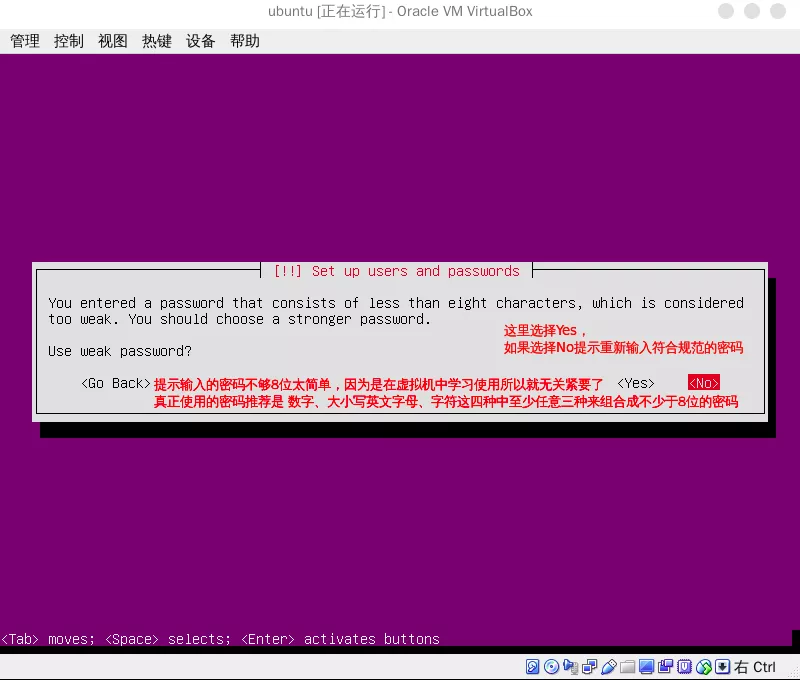

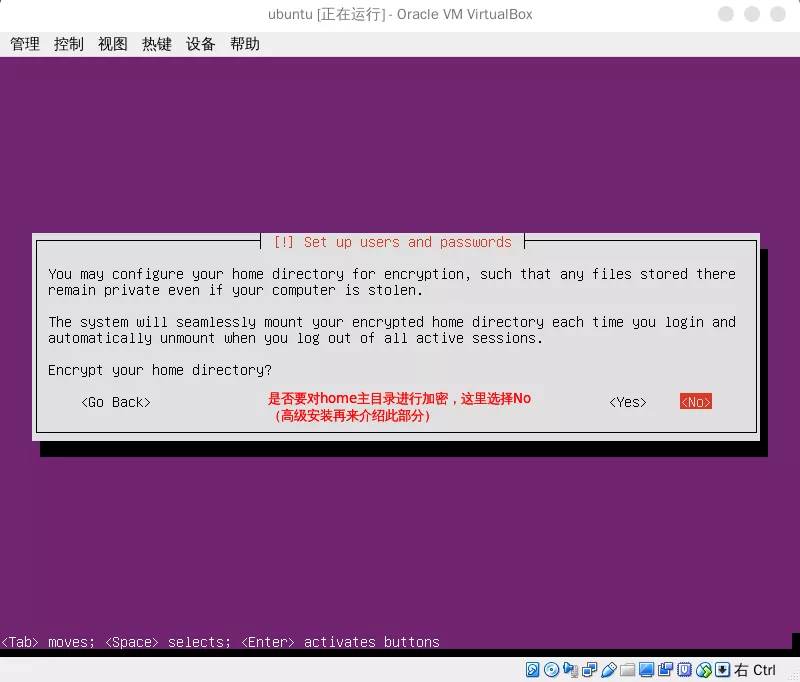

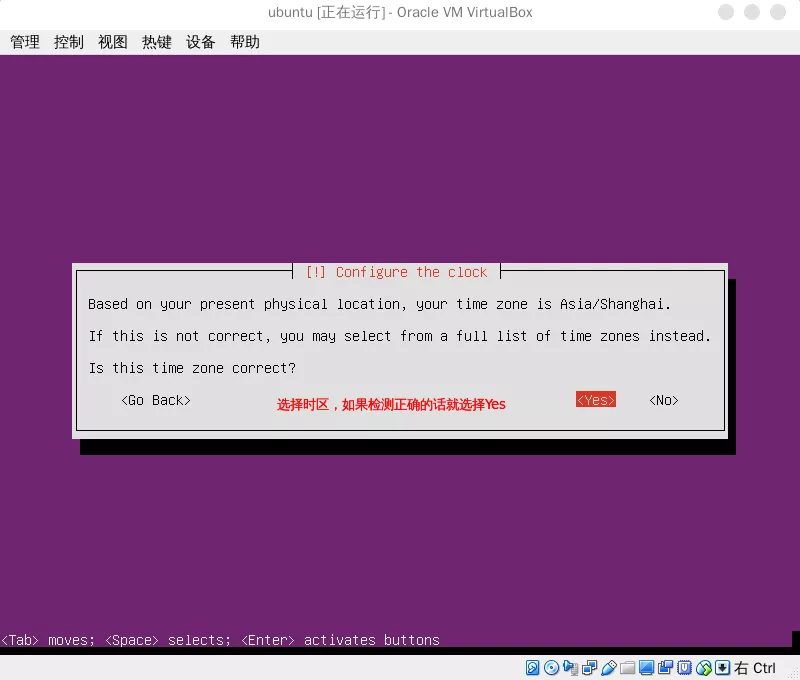

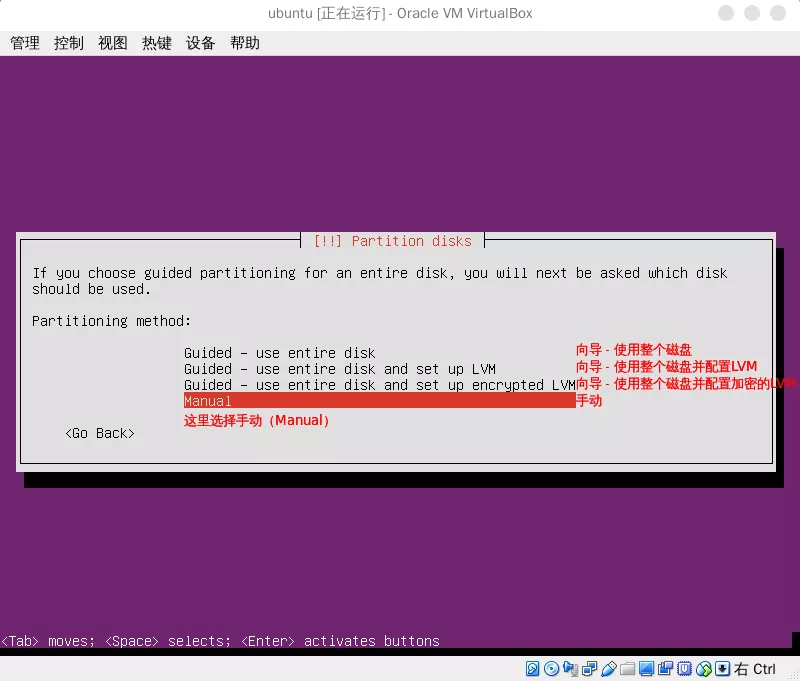

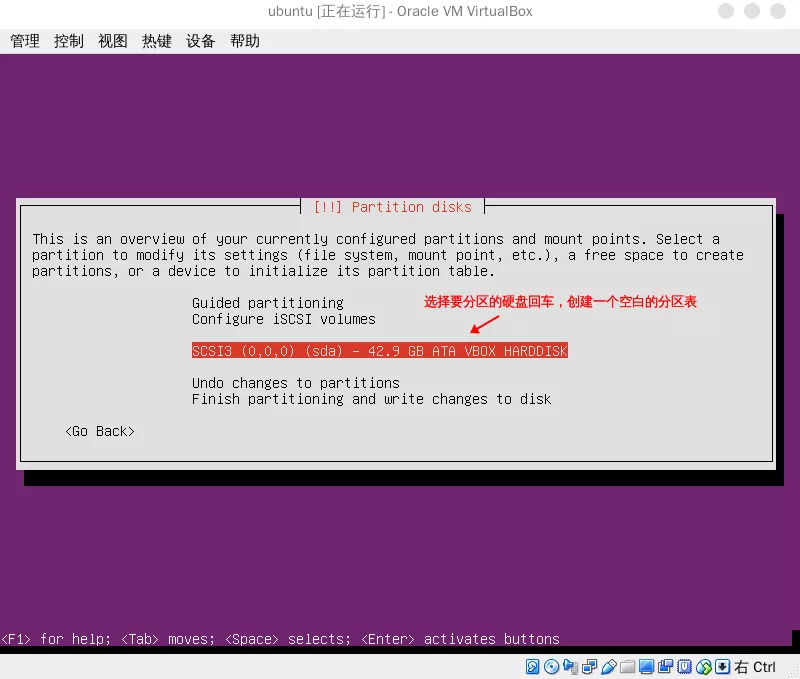

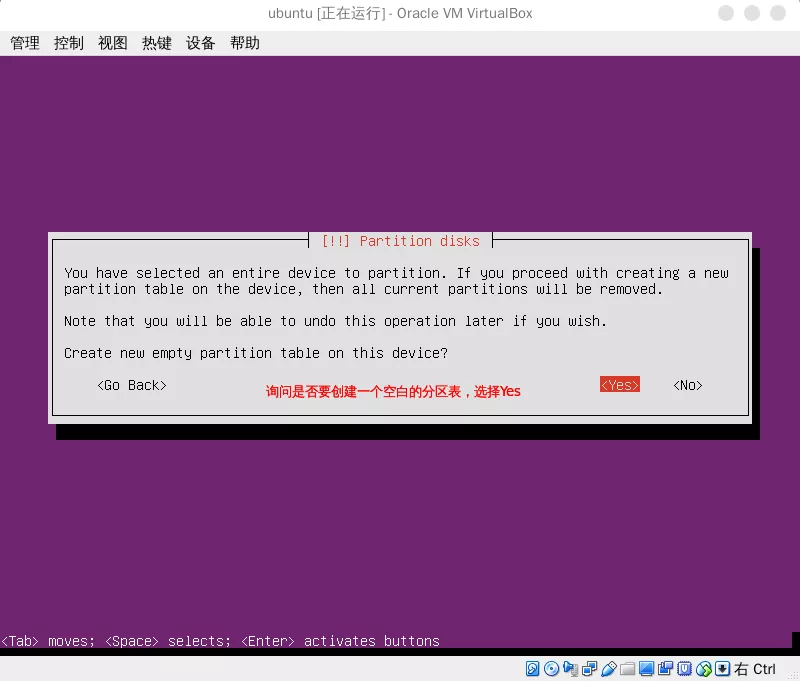

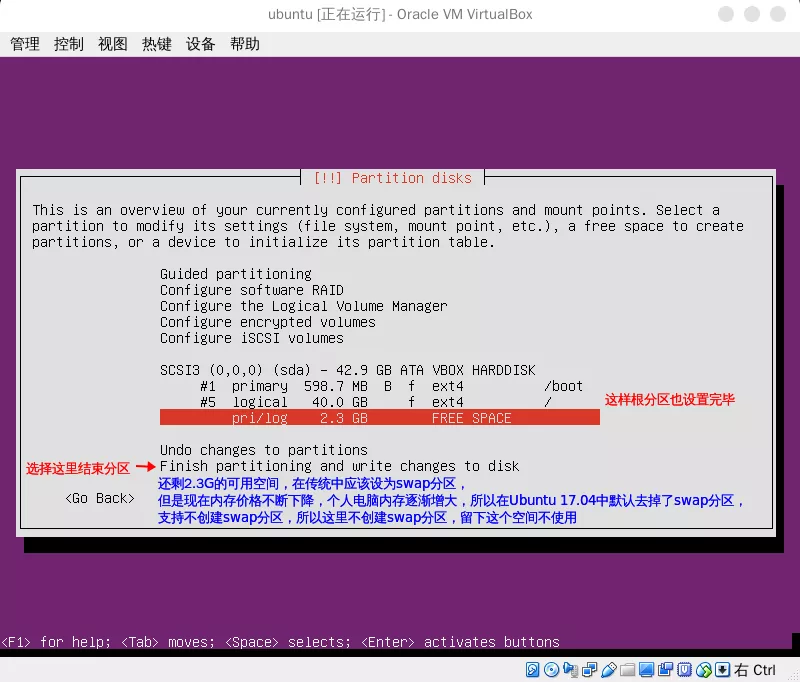

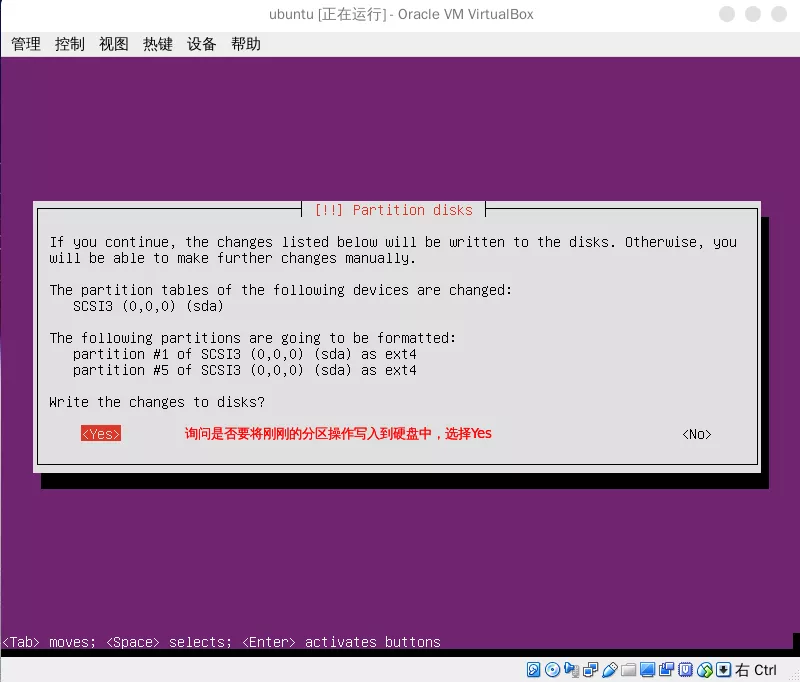

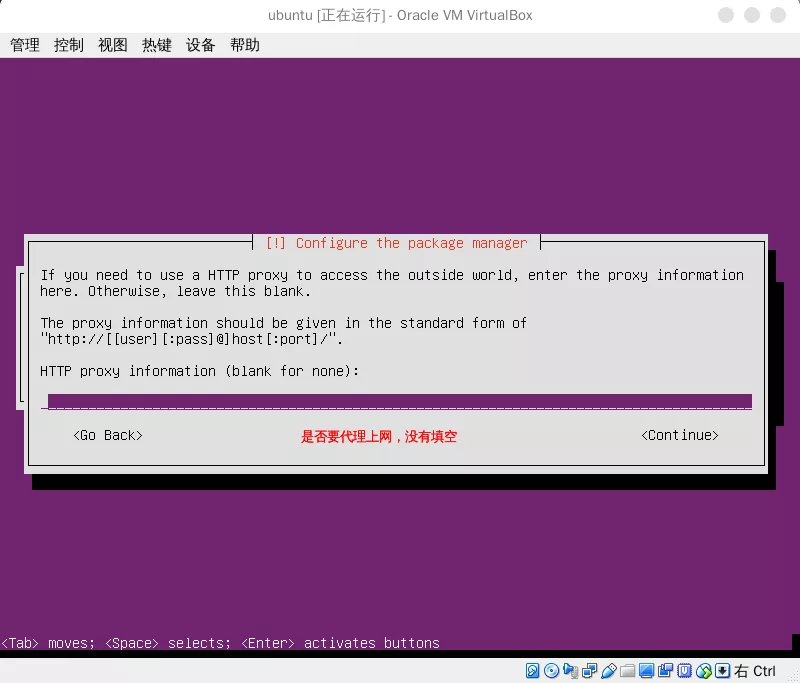

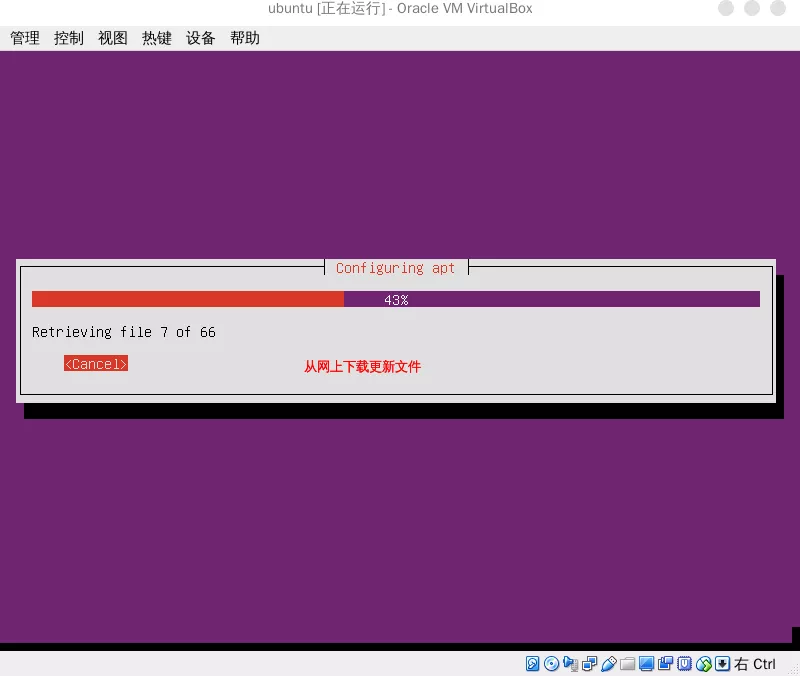

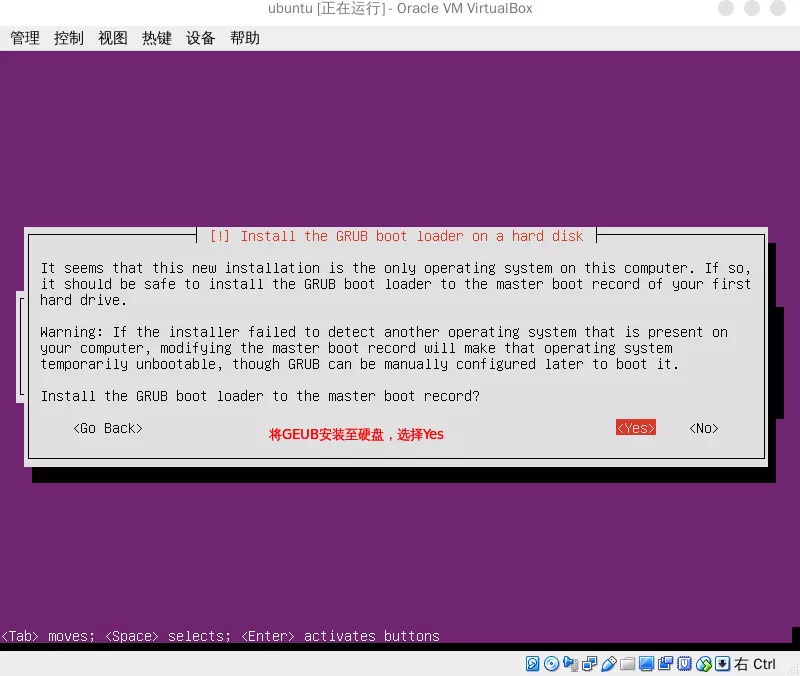

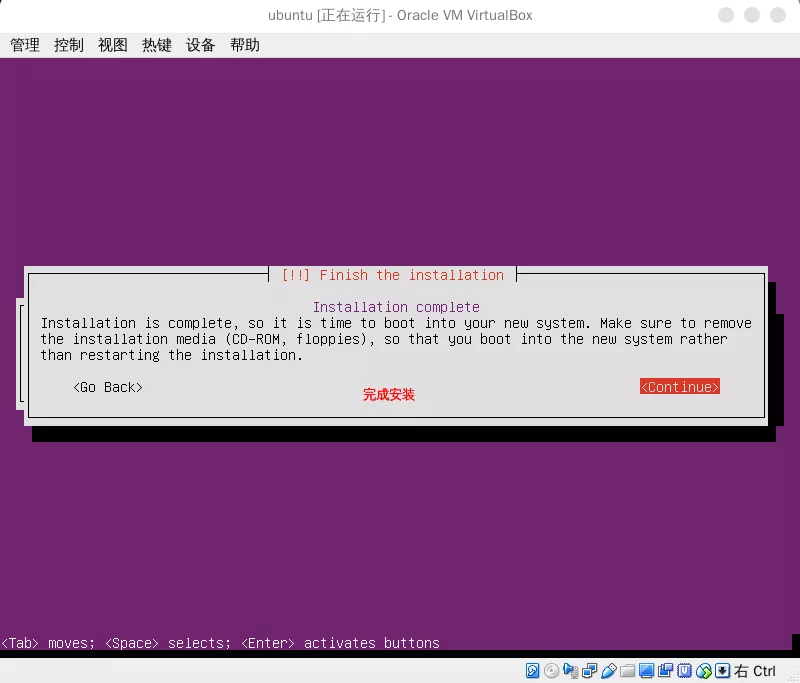

- 安装过程

1.2 高级安装(RAID) {#12-高级安装raid}

1.2.1 RAID介绍 {#121-raid介绍}

RAID (Redundant Array of Independent Disks) 廉价冗余磁盘阵列

- 磁盘阵列是由很多价格较便宜的磁盘,组合成一个容量巨大的磁盘组,利用个别磁盘提供数据所产生加成效果提升整个磁盘系统效能。

- 利用这项技术,将数据切割成许多区段,分别存放在各个硬盘上。

1.2.1.1 硬RAID {#1211-硬raid}

-

需要在物理的服务器中插上一块RAID的板卡,通过这块板卡来对磁盘进行管理,操作系统看来只有一个磁盘驱动器(和单个硬盘一样),而RAID板卡上一般都有自己的CPU,内存和管理软件等,所有关于RAID的管理、维护、容错等机制都是由RAID板卡完成的,所以是不占用系统的资源的,一般来说硬件RAID卡的性能是最好的。

-

优点:

- 对CPU 的占用率以及整体性能是这三种类型中最优势的

- 有硬盘丢失时可以实现重建,如果RAID卡损坏时也可以更换RAID卡

-

缺点:

- 设备成本是三种类型中最高的

- 需要有一定技术知识

1.2.1.2 软RAID {#1212-软raid}

- 由操作系统实现的软件的RAID,操作系统可以知道每一块硬盘,可以直接管理和使用它们。

- Windows和Linux系统都可以实现软件的RAID,但是两种的RAID是不相互兼容的,打个比方说如果装了双系统在Windows或Linux中实现软件的RAID,那么在Linux或Windows中之前做好的RAID就会消失或者发生错误

- Linux中是基于mdadm驱动来实现软件的RAID

1.2.1.3 FakeRAID {#1213-fakeraid}

- 假RAID,不是一个完整的RAID的实现,一般是个人用户,工作站,低端服务器安装了多操作系统想要使用RAID的情况才使用这个,现在已经很不常见了

- 结合Bios设置、多通道控制器、软件驱动显示RAID的方法

- 操作系统管理RAID,适用于多系统,性能弱于软RAID

1.2.2 RAID分类 {#122-raid分类}

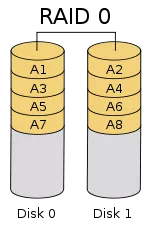

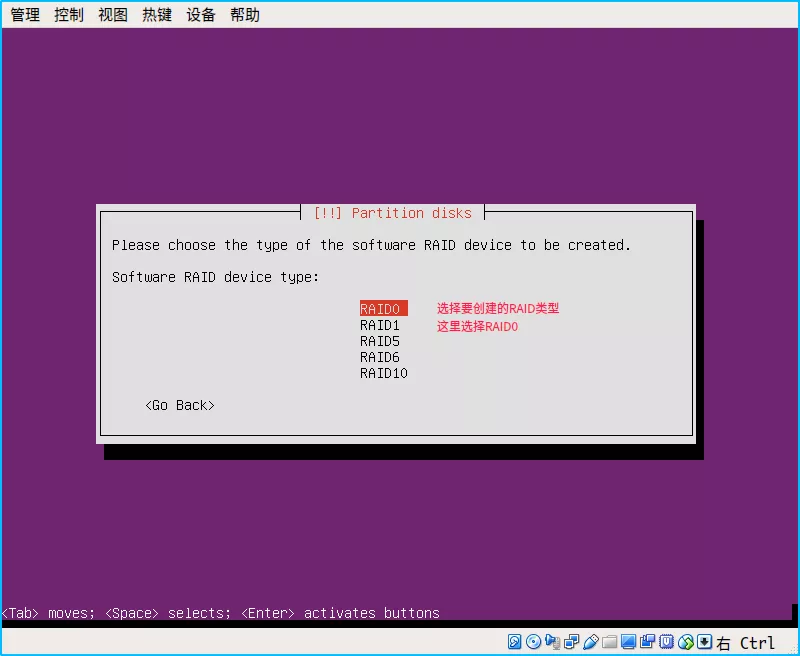

1.2.2.1 RAID 0(条带卷) {#1221-raid-0条带卷}

- 不限制硬盘的个数,它会将数据分块然后逐一的写入到每一块硬盘上,它的磁盘利用率是100%,因为它会将一个数据分成n份存储到每一块硬盘上,所以是没有容错机制的,如果某一块硬盘坏了就会缺少 1/n的数据(n为总硬盘的个数),而且剩下的数据也是不完整的,也没有用了。

- 好处是可以同时向每一块硬盘读写数据,一个由 n 块磁盘组成的 RAID0 ,它的读写性能是单个磁盘性能的 n 倍,但由于总线带宽等多种因素的限制,实际的性能提升低于理论值。

- 例如有2块硬盘组成RAID 0,将存储的数据分成了4份,那么第一份数据写入到第一块硬盘,第二份数据写入到第二块硬盘,第三份数据写入到第一块硬盘,第四份数据写入到第二块硬盘。

1.2.2.2 RAID 1(镜像卷) {#1222-raid-1镜像卷}

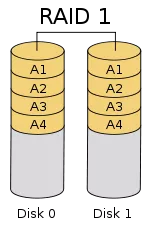

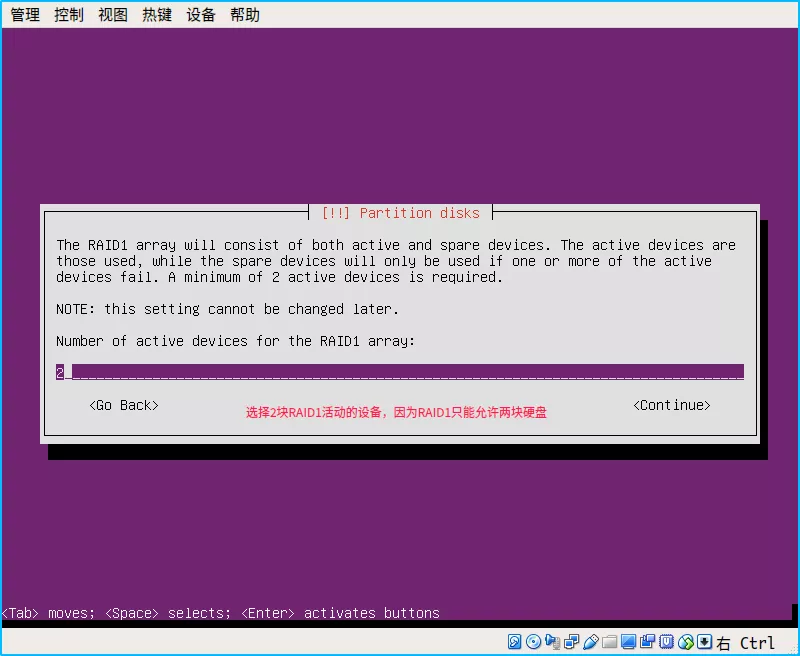

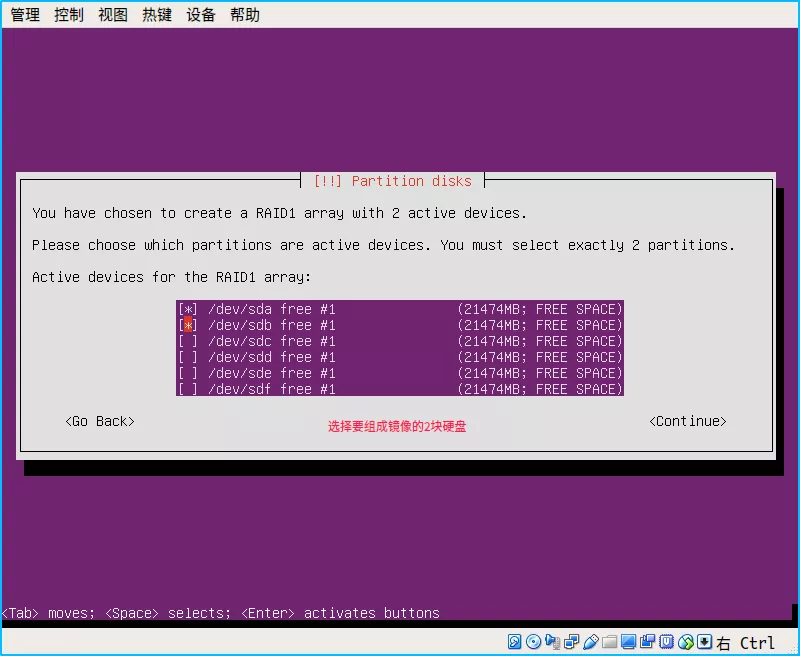

- 只能由两块相同的硬盘组成,它将数据完全一致地分别写到工作磁盘和镜像磁盘,它的磁盘空间利用率为 50% 。 RAID1 提供了最佳的数据保护,一旦工作磁盘发生故障,系统自动从镜像磁盘读取数据,不会影响用户工作。

1.2.2.3 RAID 5(带奇偶校验的条带卷) {#1223-raid-5带奇偶校验的条带卷}

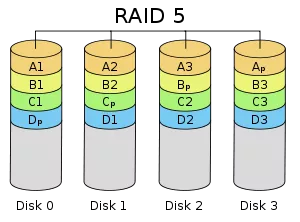

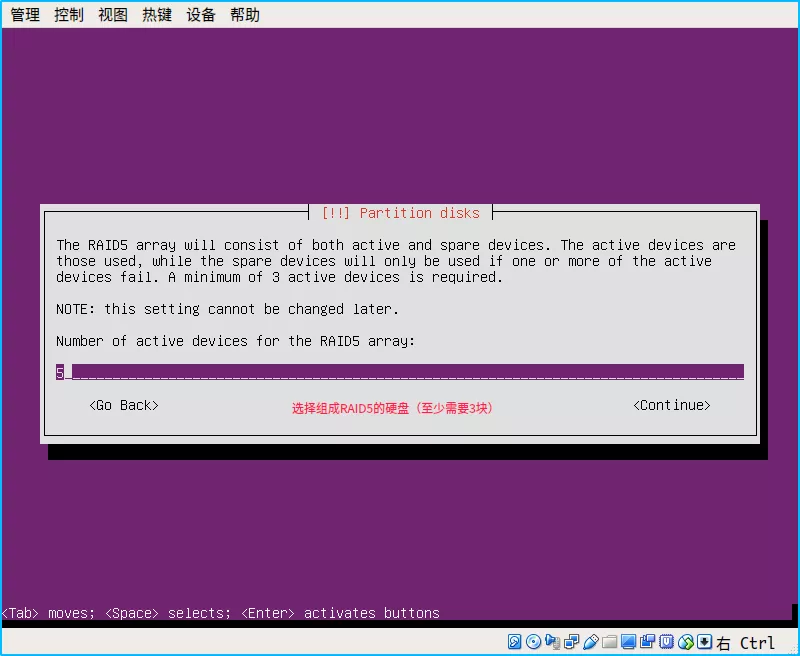

- 至少要有3块硬盘组成,RAID5的磁盘上同时存储数据和校验数据,数据块和对应的校验信息存保存在不同的磁盘上,当一个数据盘损坏时,系统可以根据同一条带的其他数据块和对应的校验数据来重建损坏的数据。与其他 RAID 等级一样,重建数据时, RAID5 的性能会受到较大的影响。磁盘利用率为(n-1)/n(n为总磁盘个数)。

- 例如在向4块硬盘组成的RAID5写数据时,将数据ABCD都分为三份来进行存储,则硬盘一存储A1,硬盘二存储A2,硬盘三存储A3,硬盘四存储奇偶校验值,然后硬盘一存储B1,硬盘二存储B2,硬盘三存储奇偶校验值,硬盘四存储B3,接着硬盘一存储C1,硬盘二存储奇偶校验值,硬盘三存储C2,硬盘四存储C3,最后硬盘一存储奇偶校验值,硬盘二存储D1,硬盘三存储D2,硬盘四存储D3。假设硬盘3发生故障,那么A3可以通过A1,A2,和相应的奇偶校验值来算出来,相对应C2可以通过C1,C3,和相应的奇偶校验值来算出来,D2可以通过D1,D3,和相应的奇偶校验值来算出来,数据B只是存储奇偶校验值得硬盘损坏,数据本身是完整的。所以RAID5同时只可以损坏一块硬盘,是无法通过奇偶校验值和一份数据算出另外两份数据的。

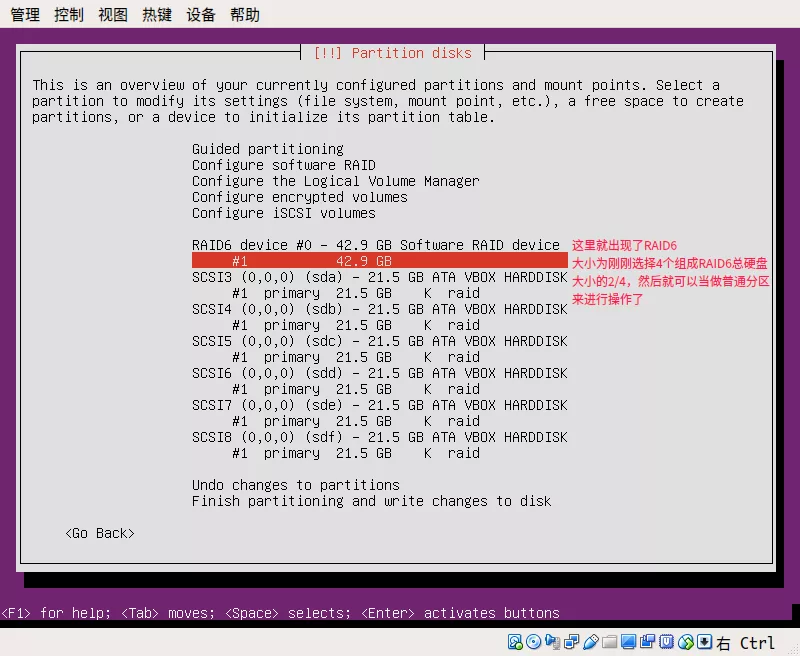

1.2.2.4 RAID 6(双奇偶校验的条带卷) {#1224-raid-6双奇偶校验的条带卷}

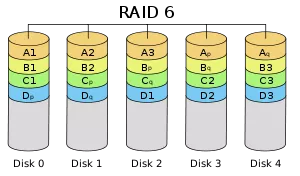

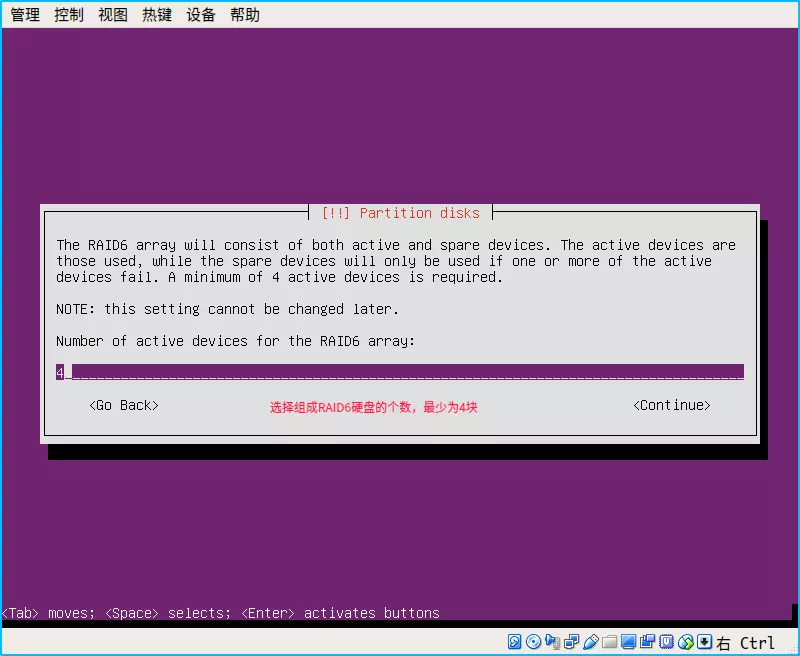

- 至少要有4块硬盘组成,在RAID5的基础上再加一个奇偶校验值,磁盘利用率为(n-2)/n(n为总磁盘个数),最多可以同时损坏两块硬盘。

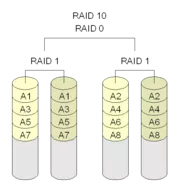

1.2.2.5 RAID 01 / 10(0+1 / 1+0) {#1225-raid-01--1001--10}

-

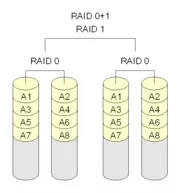

RAID 01和RAID 10都是RAID 0和RAID1两种方式的组合,并不是一种全新的RAID技术

-

RAID 01

RAID01 是先做条带化再作镜像,本质是对物理磁盘实现镜像,RAID01 兼备了 RAID0 和 RAID1 的优点,它先用两块磁盘建立镜像,然后再在镜像内部做条带化。 RAID01 的数据将同时写入到两个磁盘阵列中,如果其中一个阵列损坏,仍可继续工作,保证数据安全性的同时又提高了性能。 RAID01 和 RAID10 内部都含有 RAID1 模式,因此整体磁盘利用率均仅为 50% 。

-

RAID 10

RAID10 是先做镜像再作条带化,是对虚拟磁盘实现镜像。相同的配置下,通常 RAID01 比 RAID10 具有更好的容错能力。

1.2.3 Degraded {#123-degraded}

- 当软RAID中有磁盘损坏时,将磁盘阵列置为降级状态,对性能有比较明显的影响,尤其是RAID5

1.2.4 Spare {#124-spare}

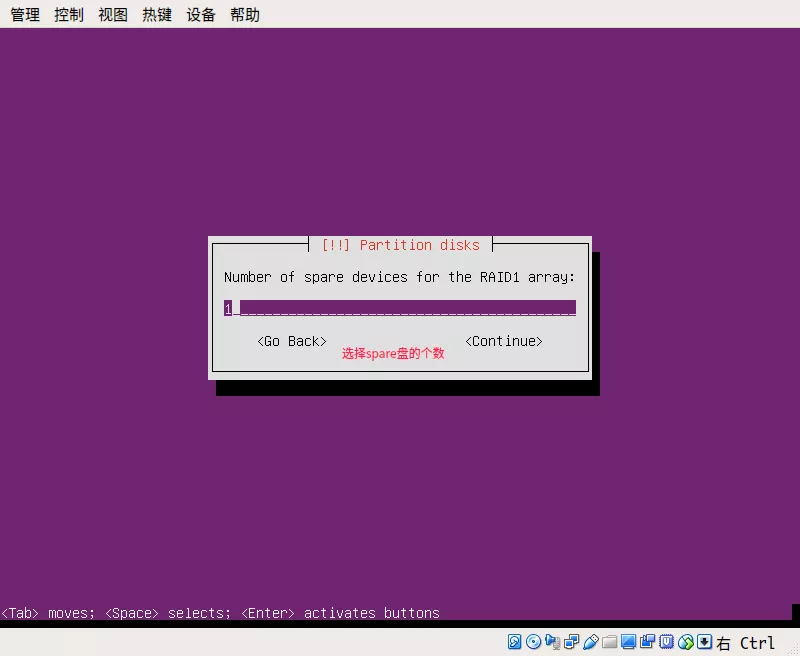

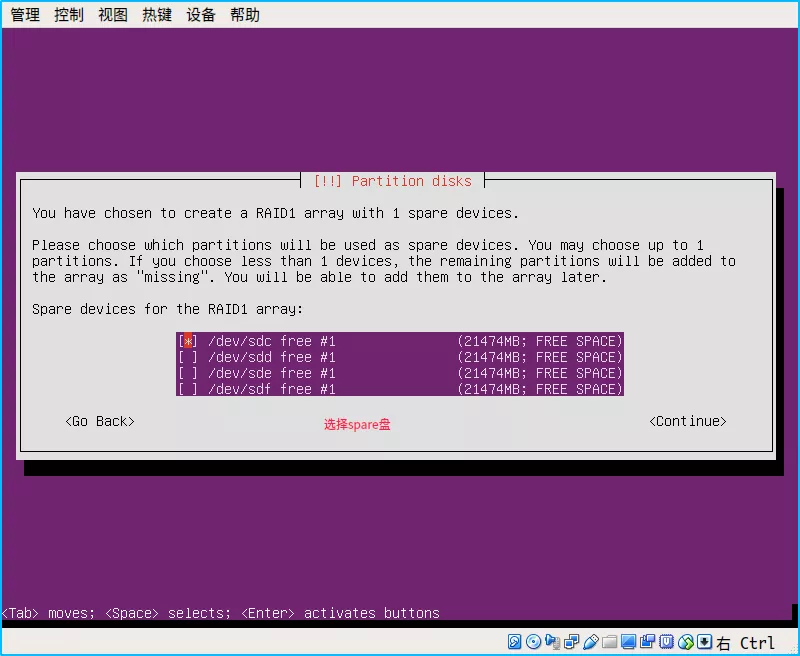

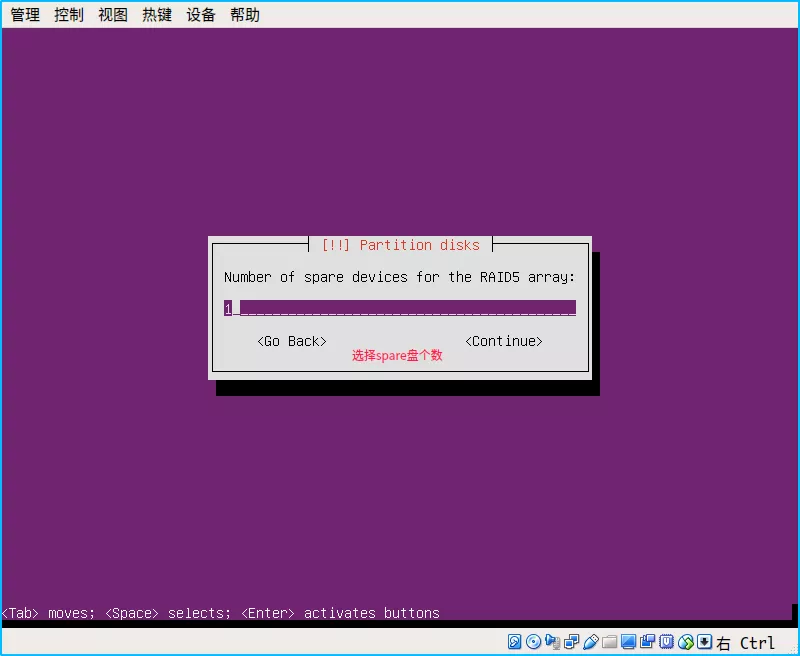

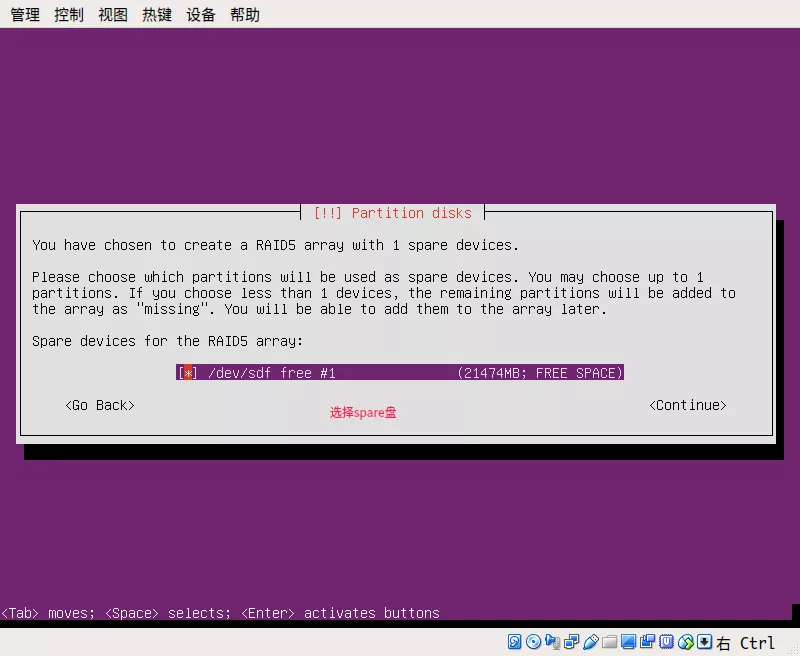

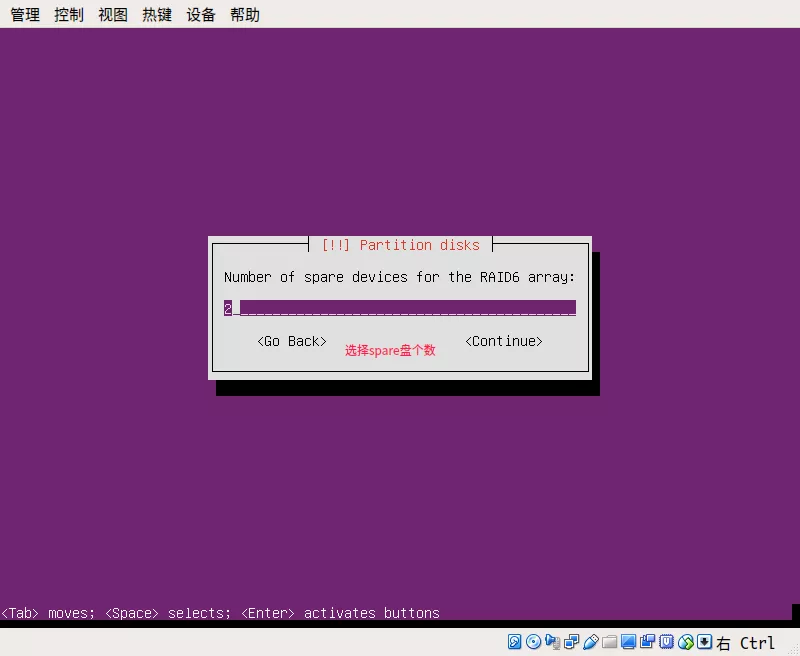

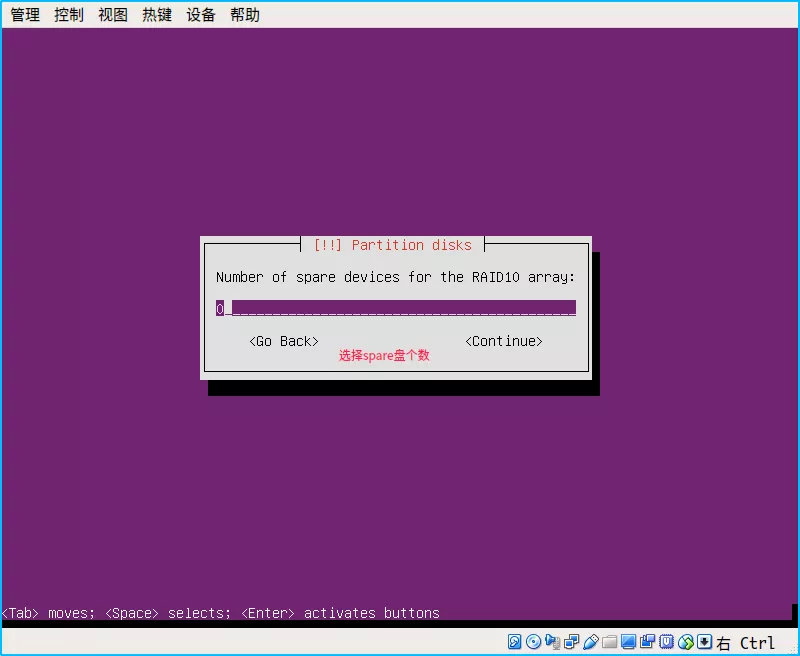

- 备份盘,平时什么也不做,当有某一块硬盘损坏时,这个Spare盘就会立刻顶上,可以不分配Spare盘,也可以分配多块Spare盘

1.2.5 实际操作 {#125-实际操作}

1.2.5.1 准备工作 {#1251-准备工作}

-

新建一个Ubuntu 64位的虚拟机

-

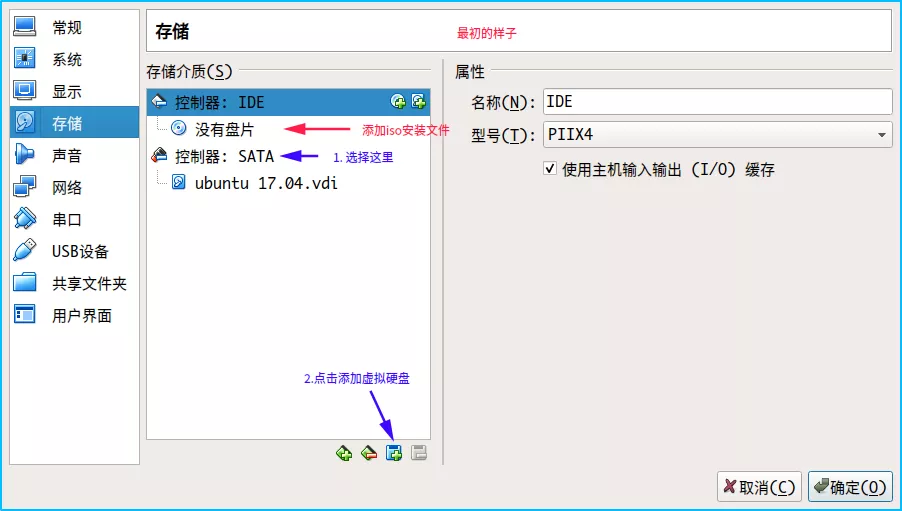

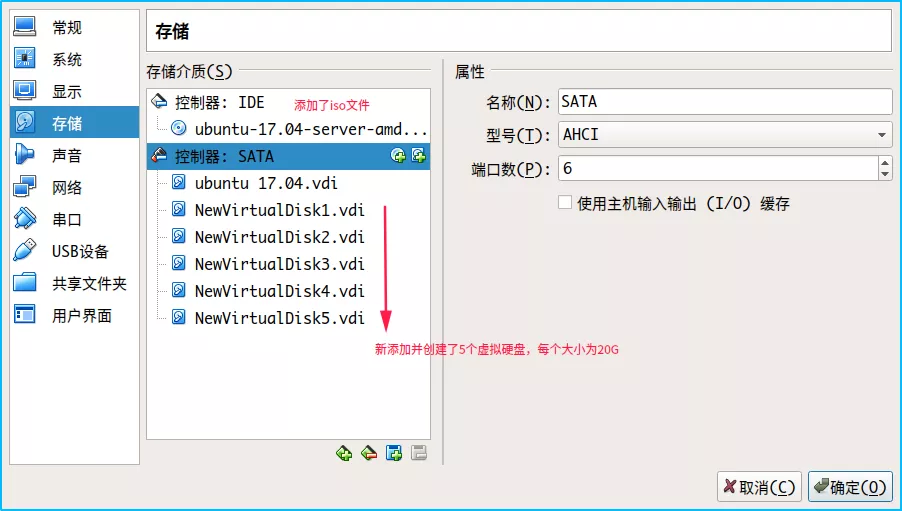

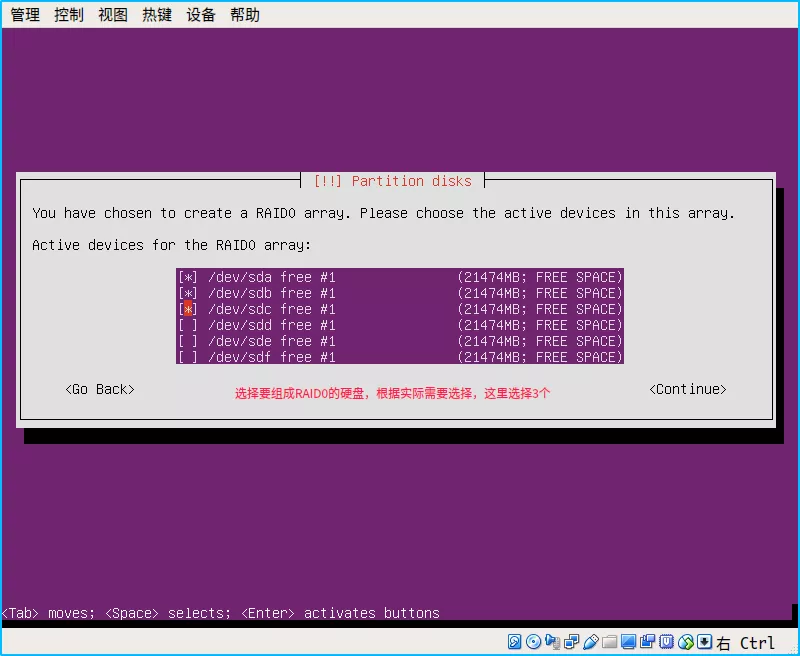

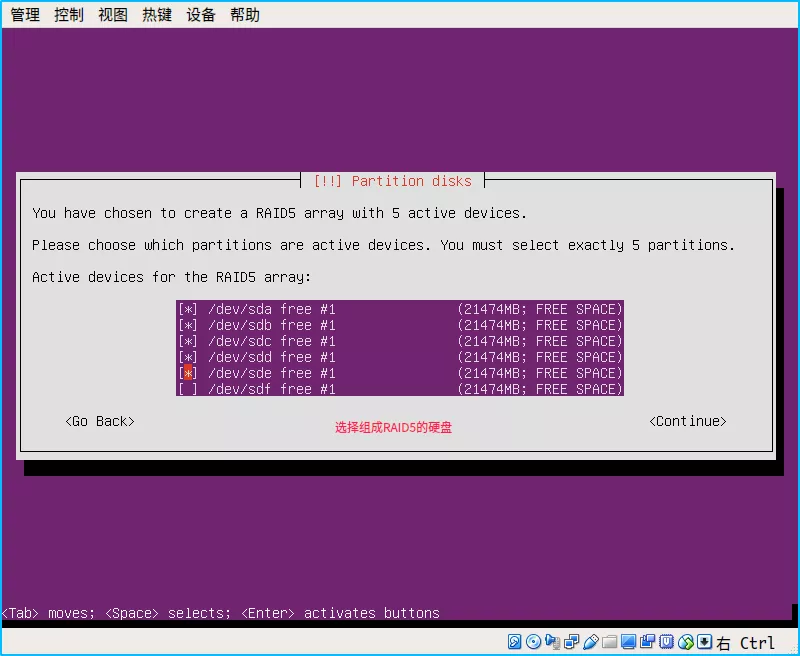

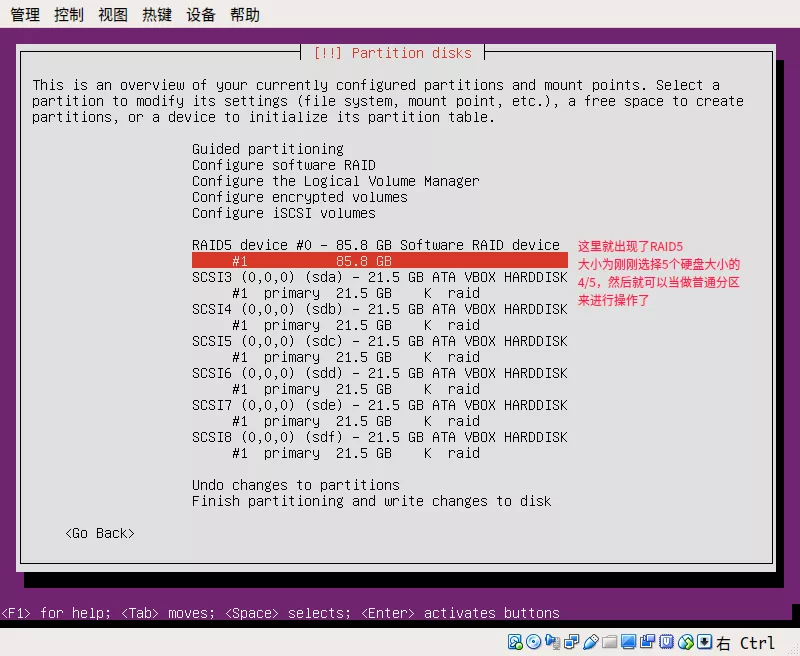

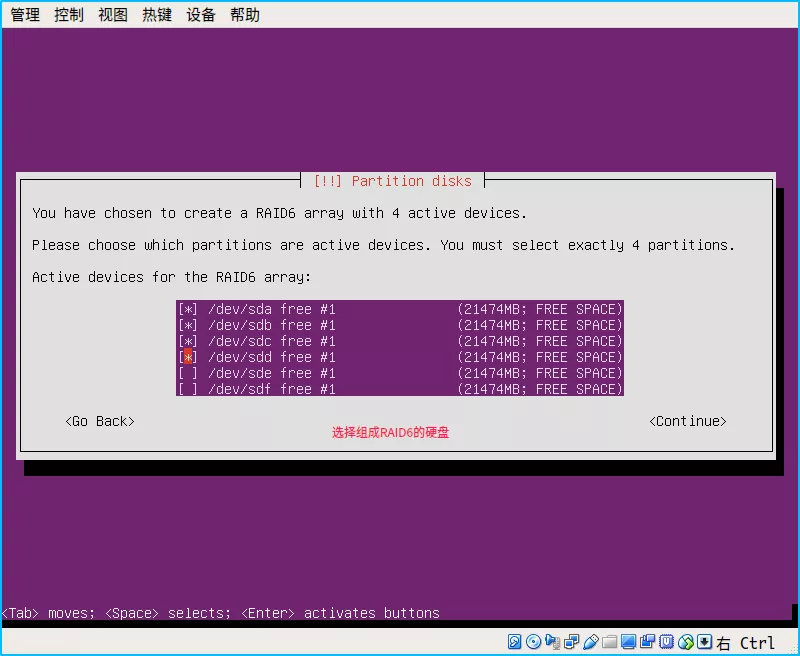

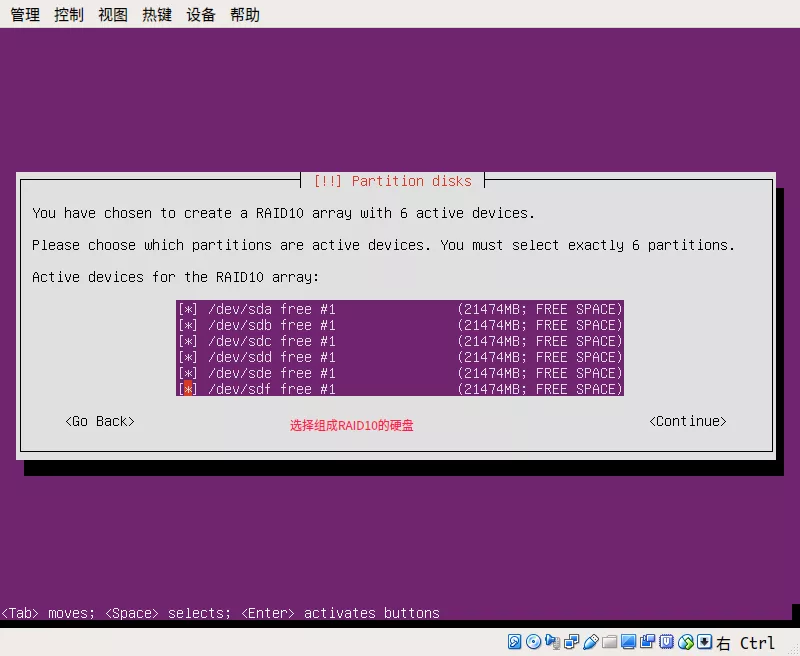

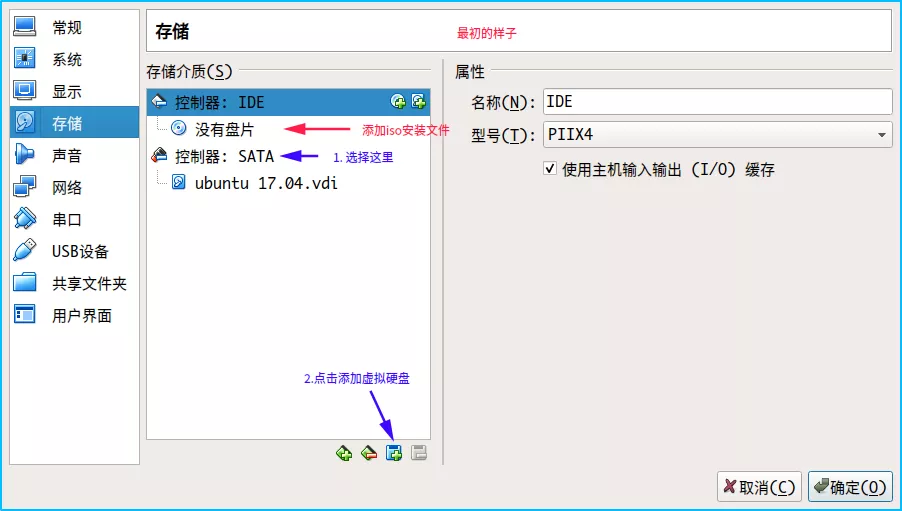

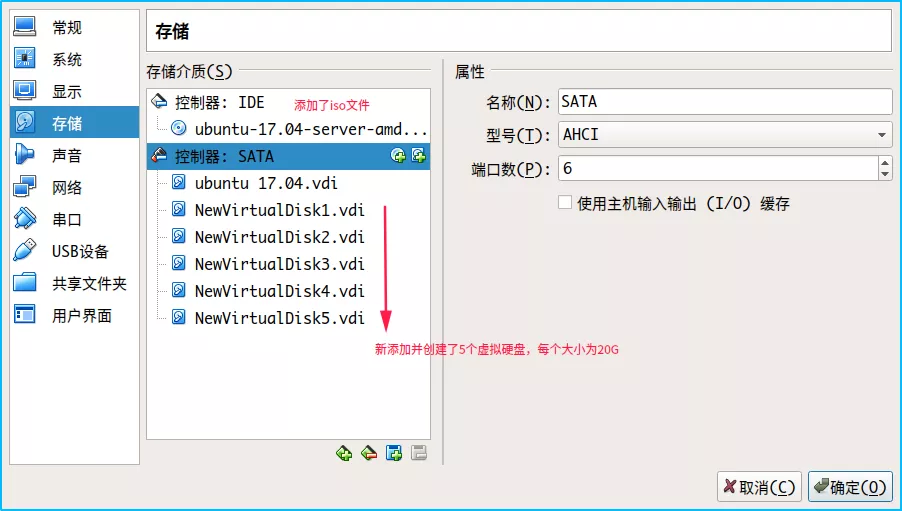

在设置-->存储 给新建的虚拟机新增5块虚拟硬盘,加上创建时的一块,总共有6块硬盘,大小全部分配20G

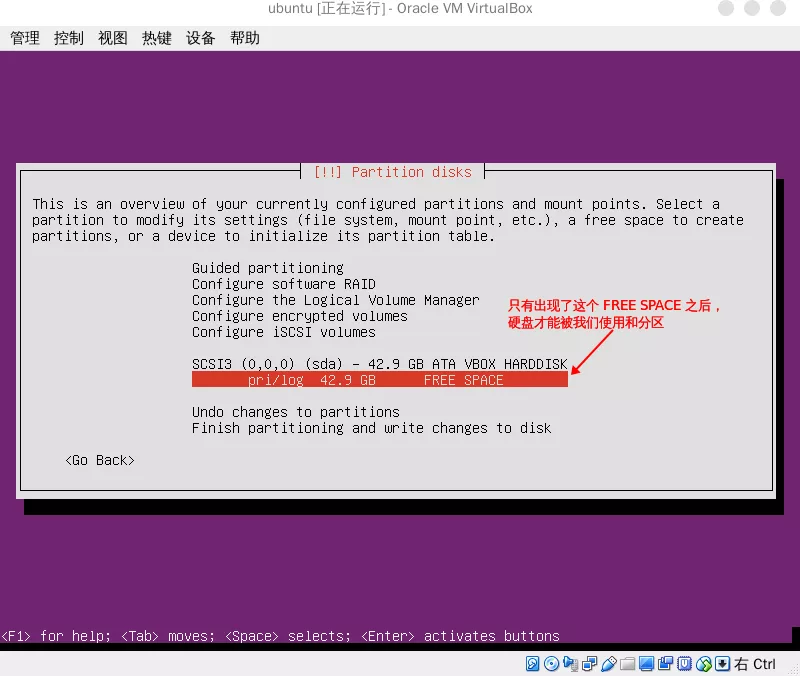

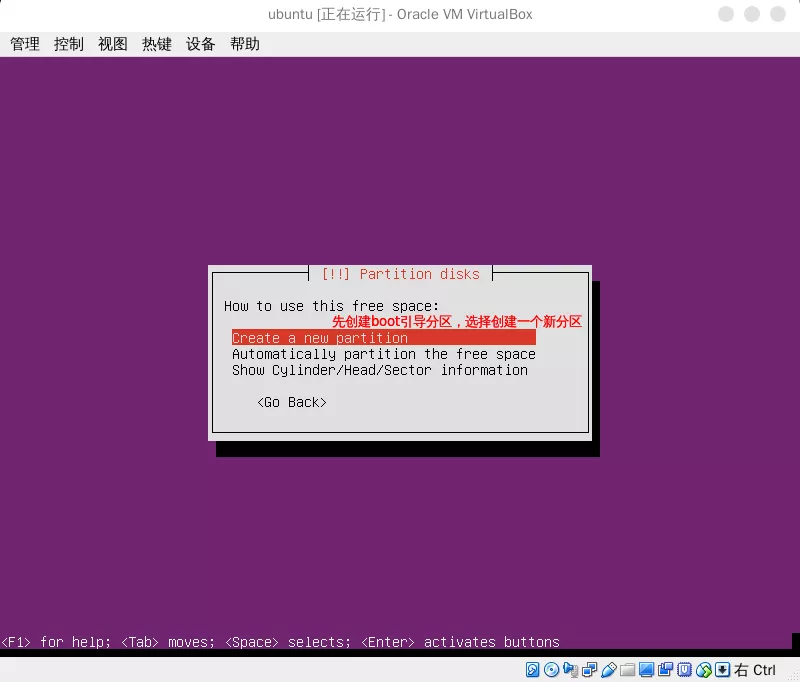

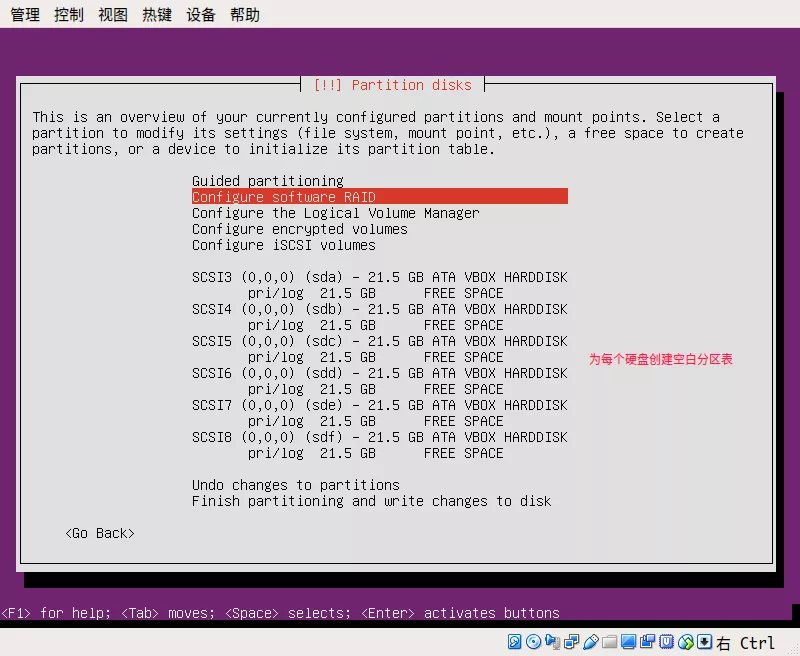

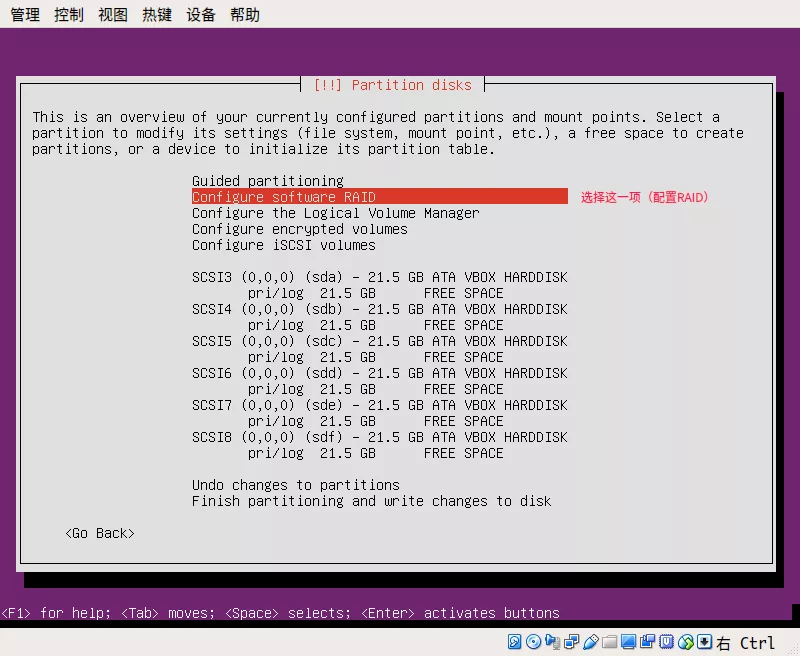

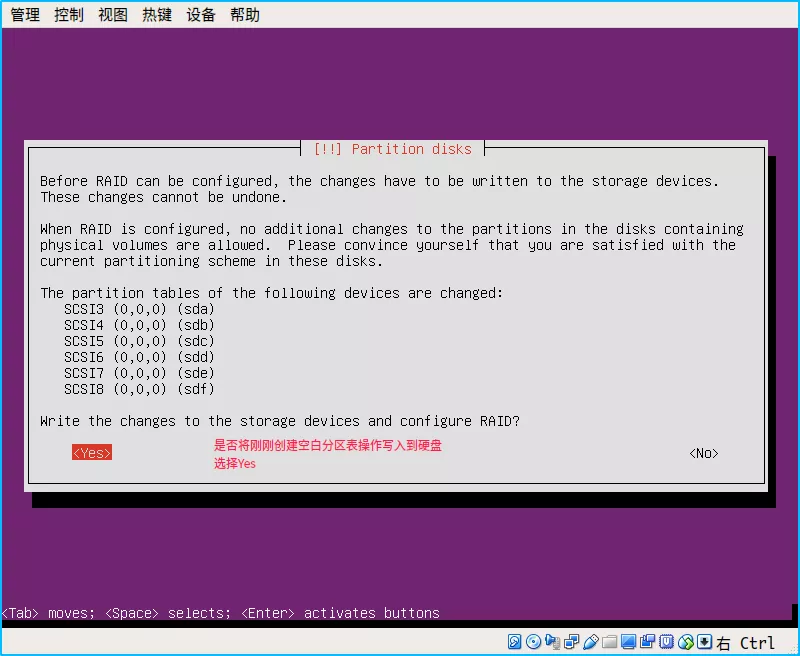

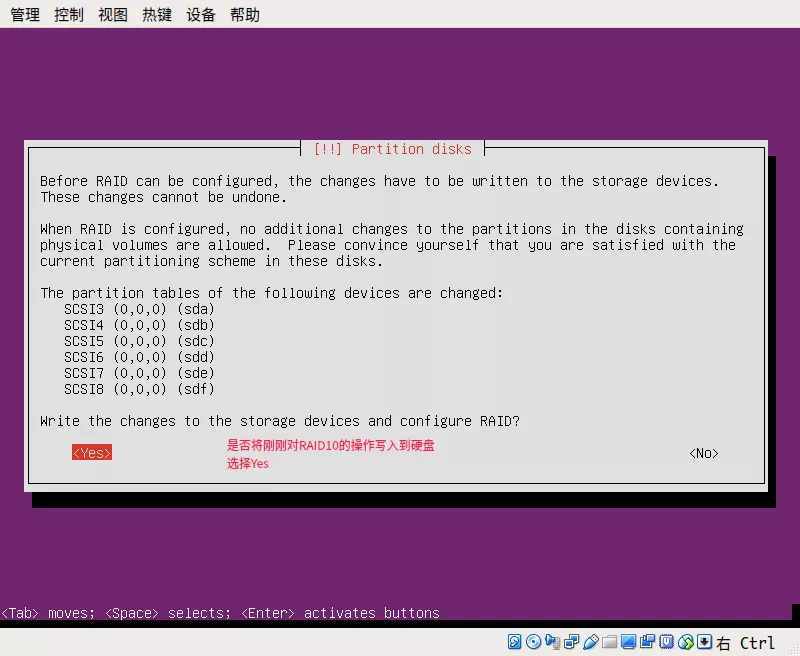

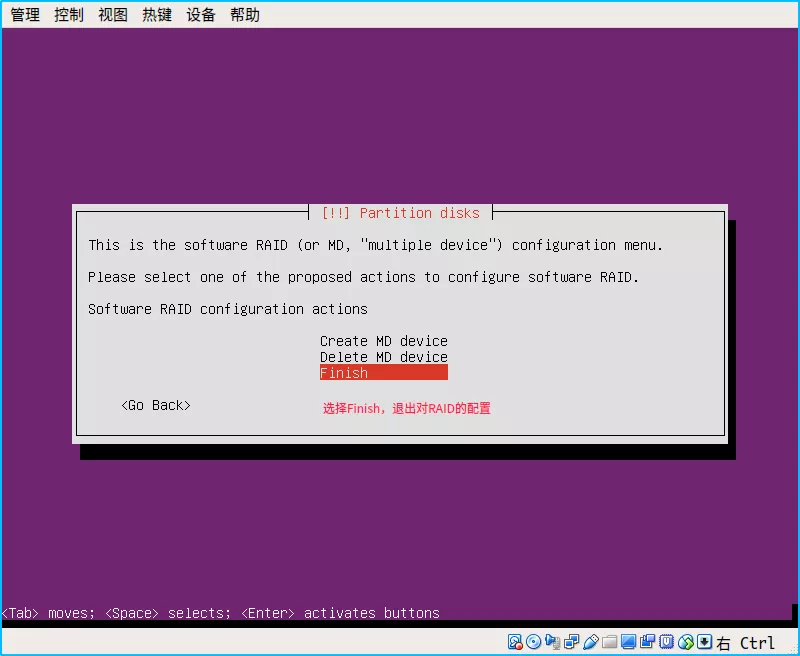

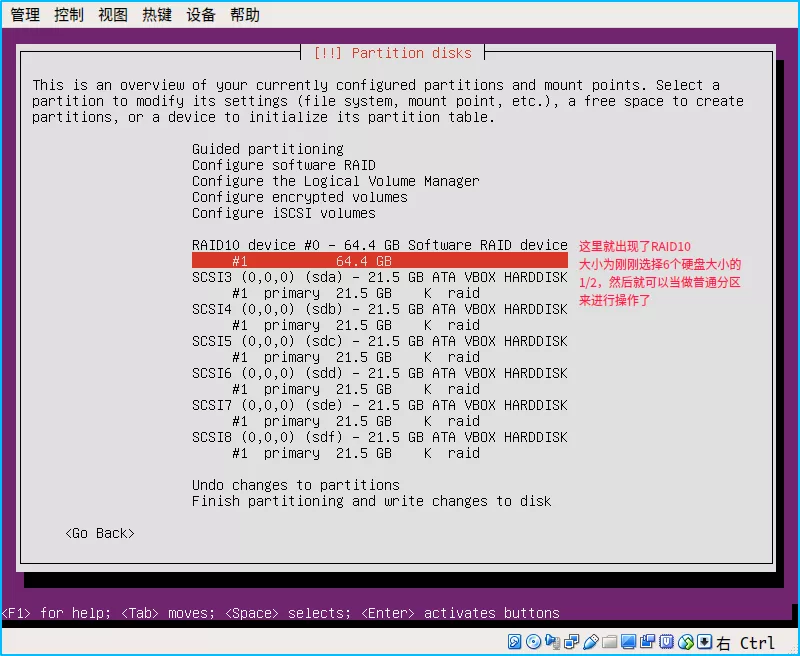

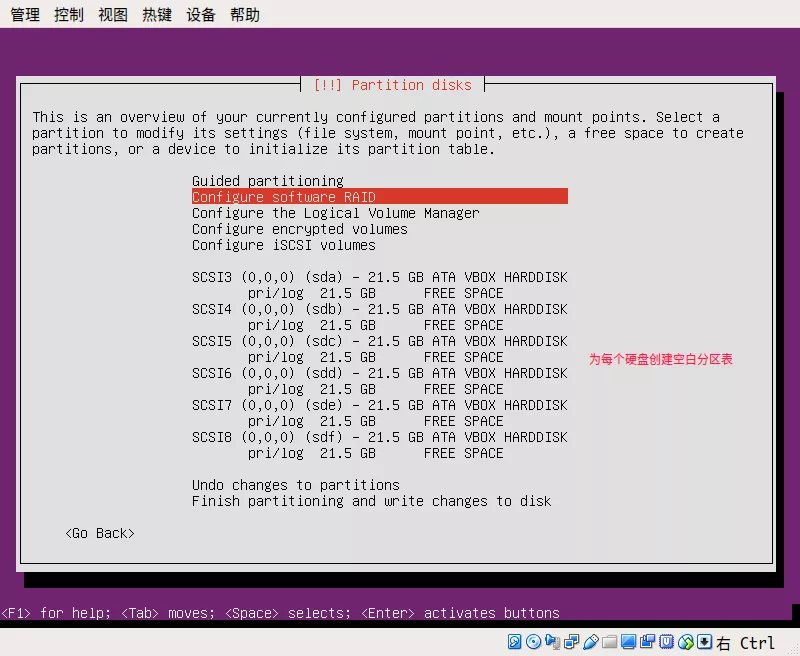

- 启动虚拟机安装系统至磁盘分配步骤,将每个硬盘都创建出空白分区表

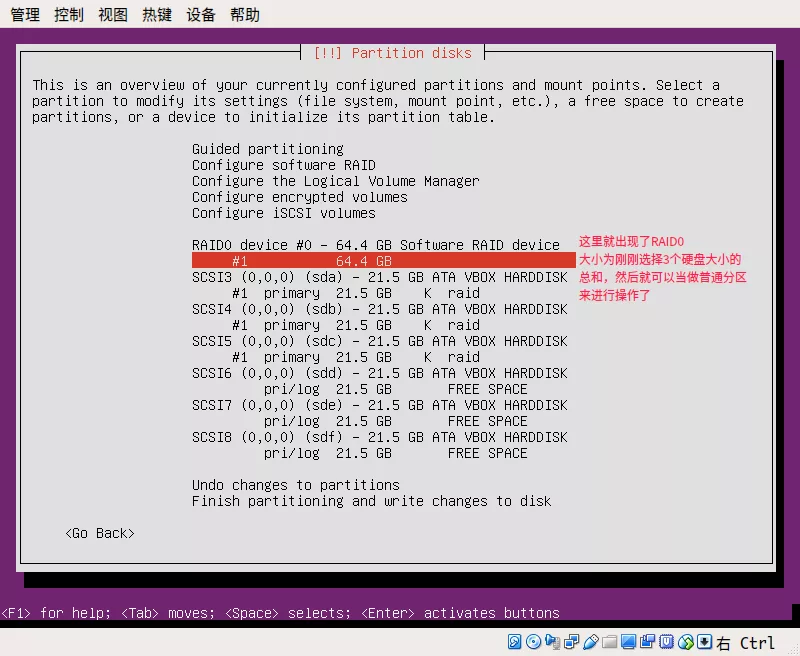

- 然后将你想要作为RAID的硬盘分出你希望大小的分区,如果是整个硬盘(一块)的空间都要当做RAID那么创建完空白分区表就可以了,RAID时会自动将整个硬盘分为1个区

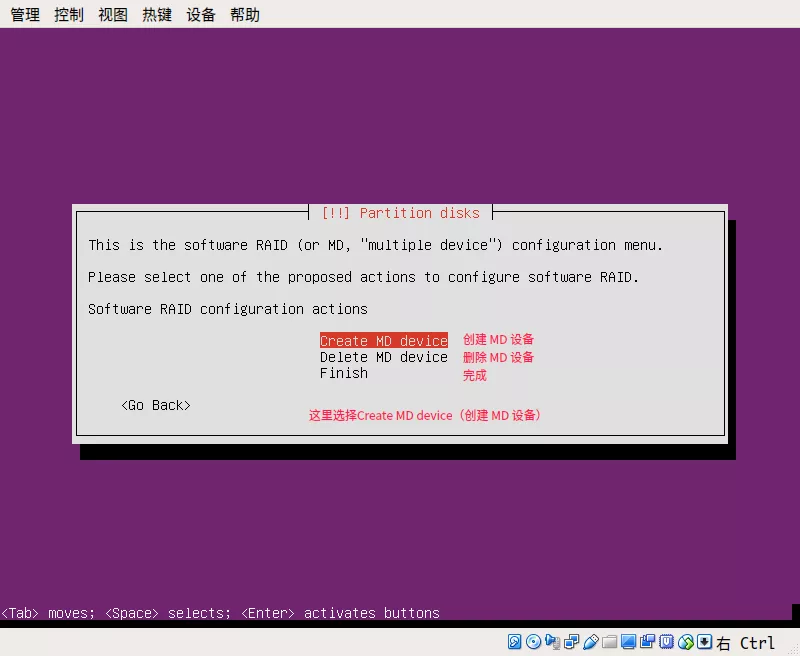

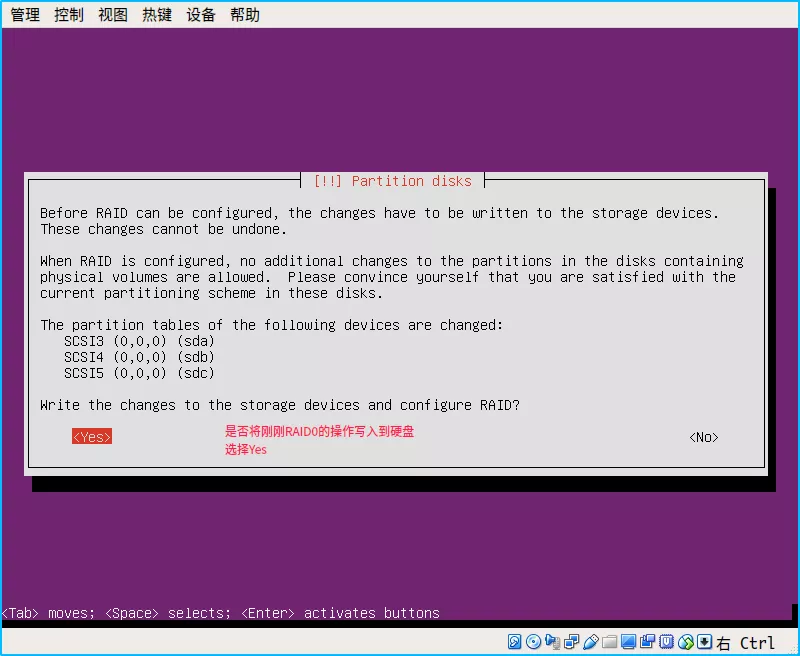

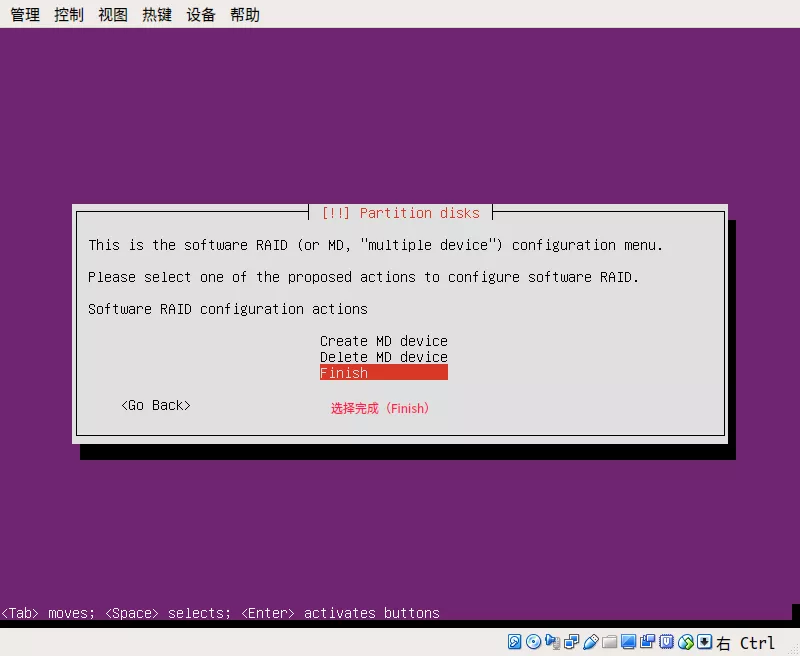

1.2.5.2 RAID0 {#1252-raid0}

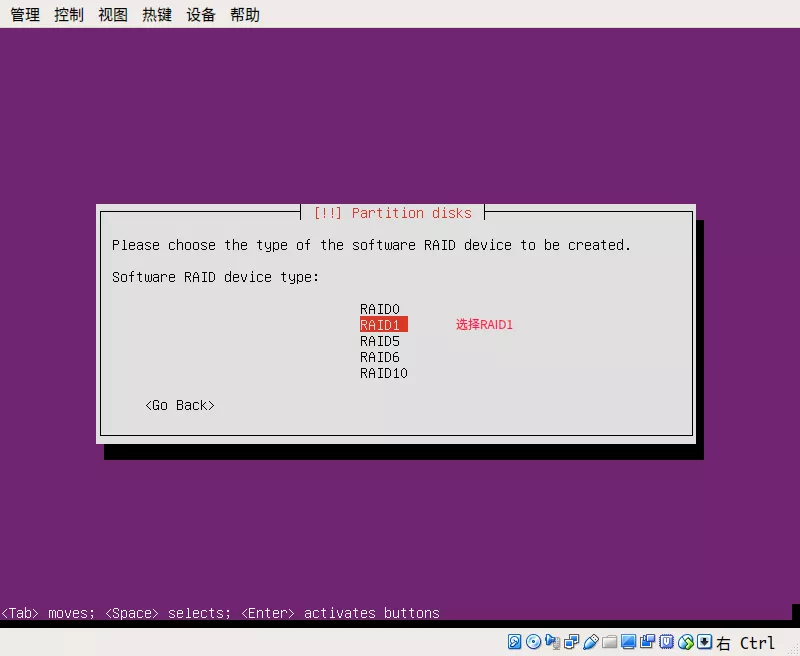

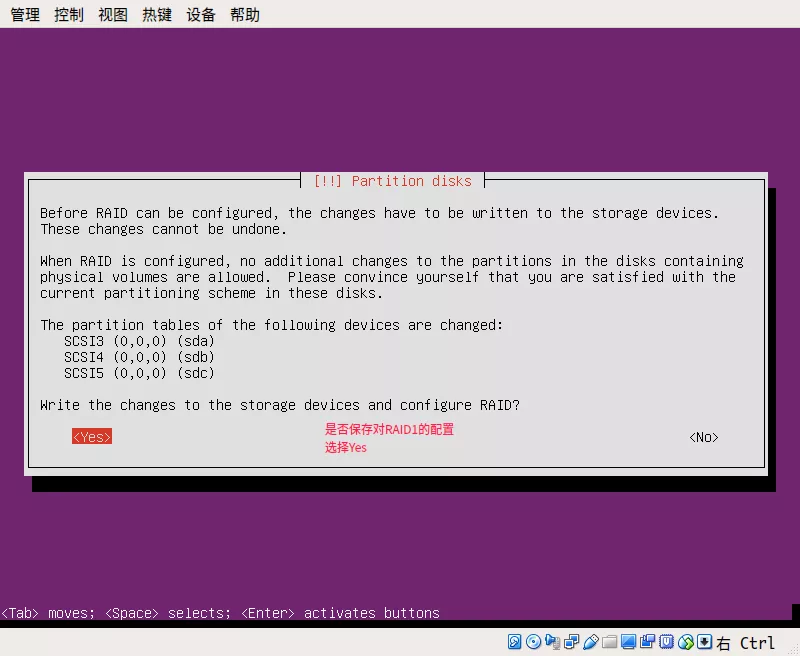

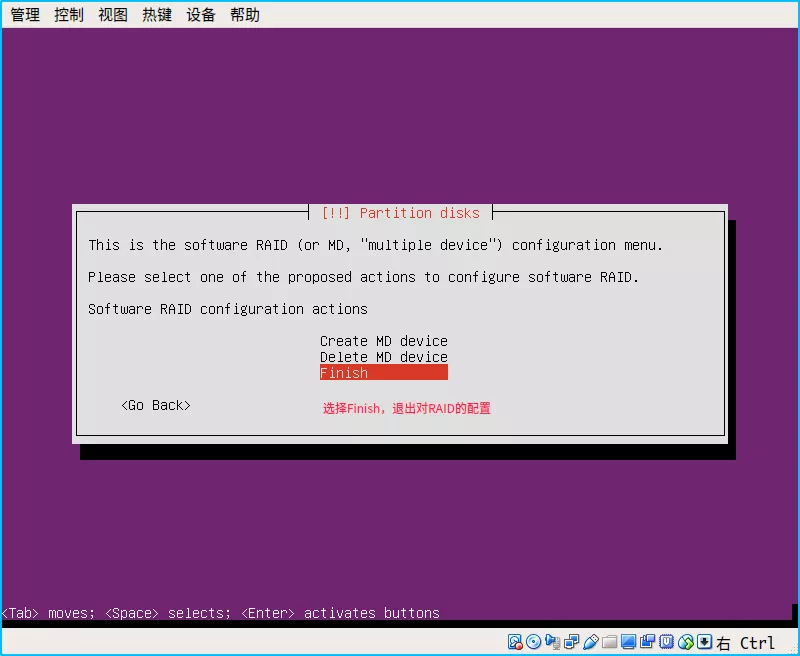

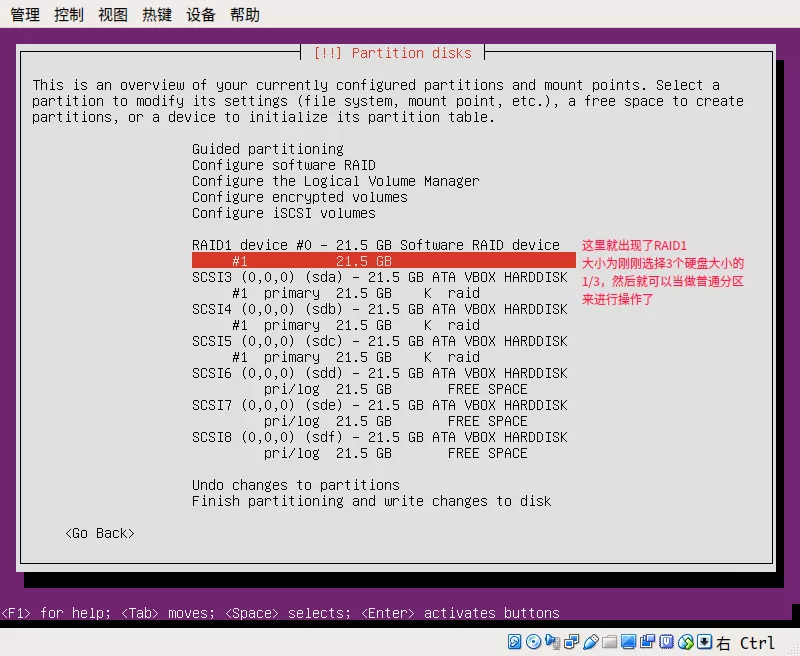

1.2.5.3 RAID1 {#1253-raid1}

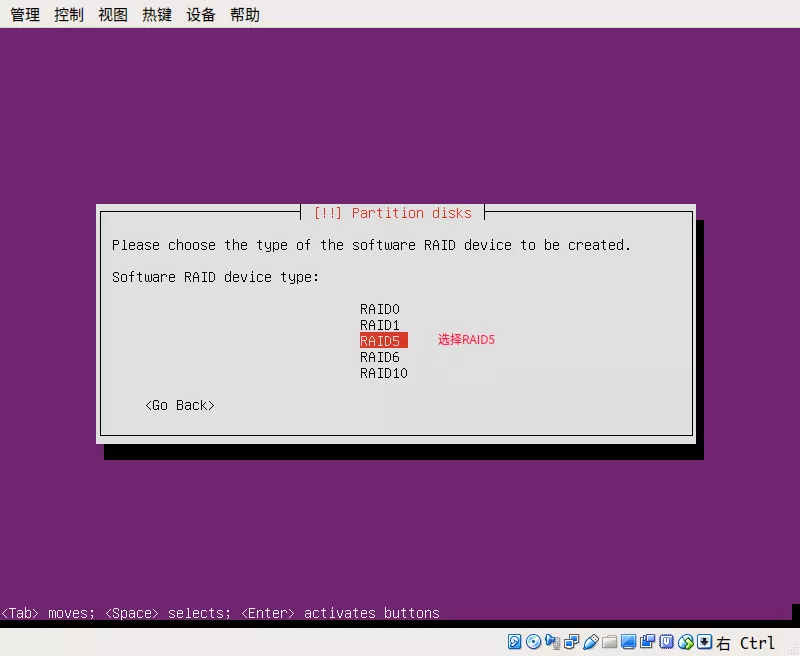

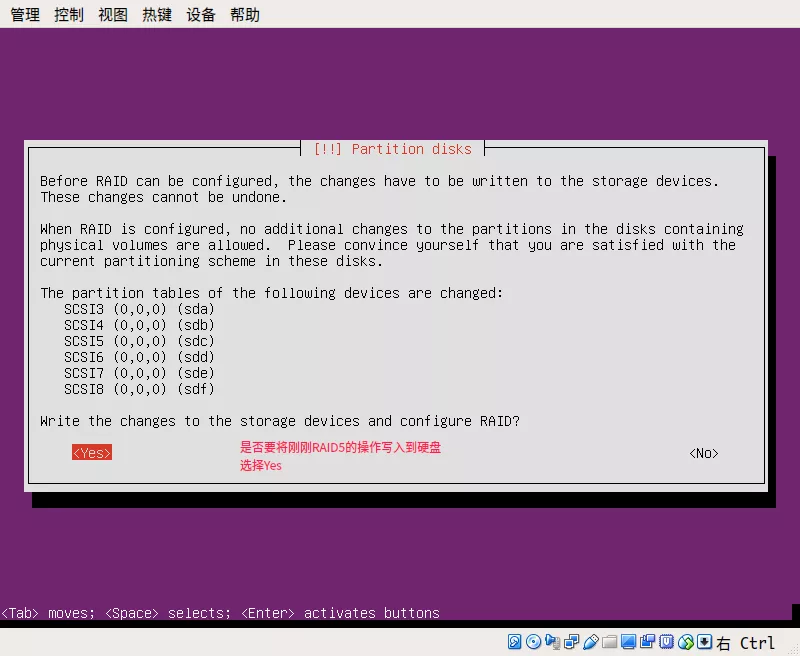

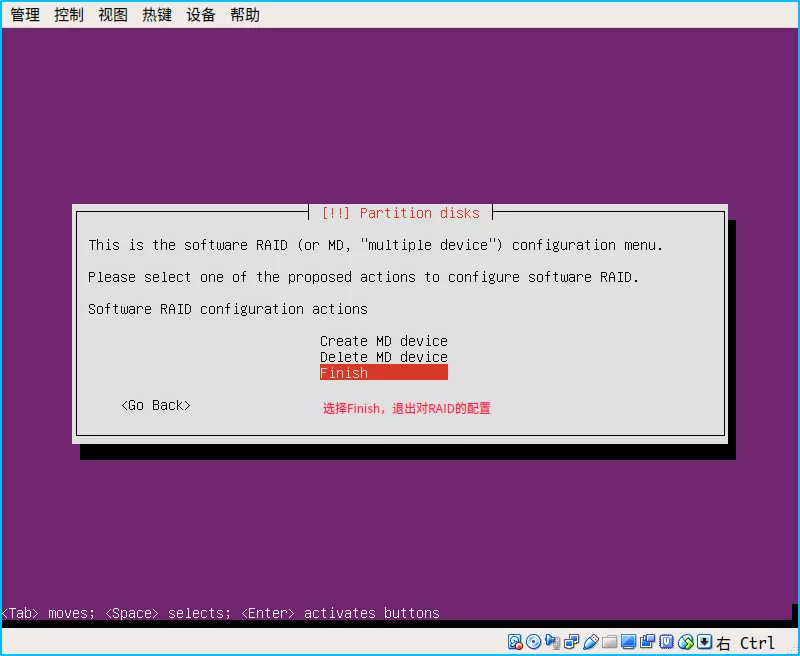

1.2.5.4 RAID5 {#1254-raid5}

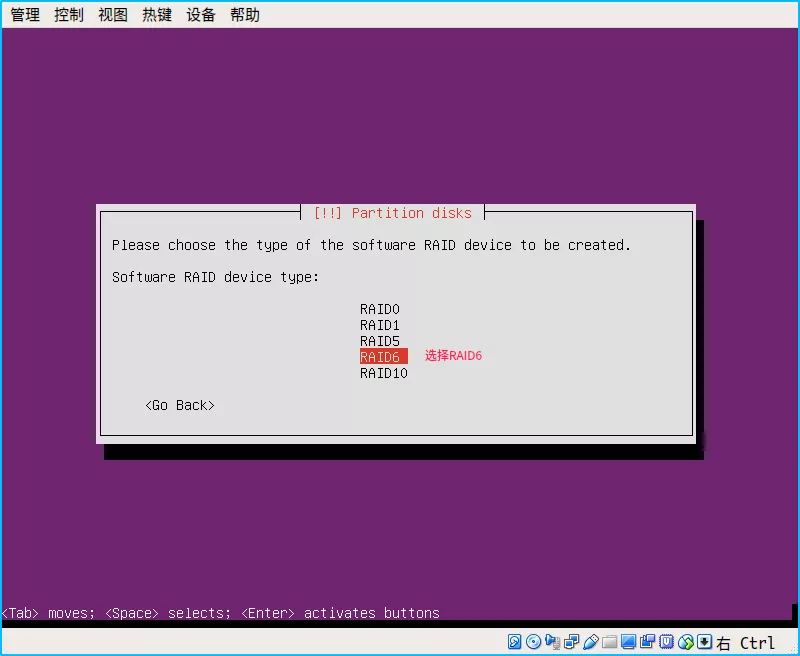

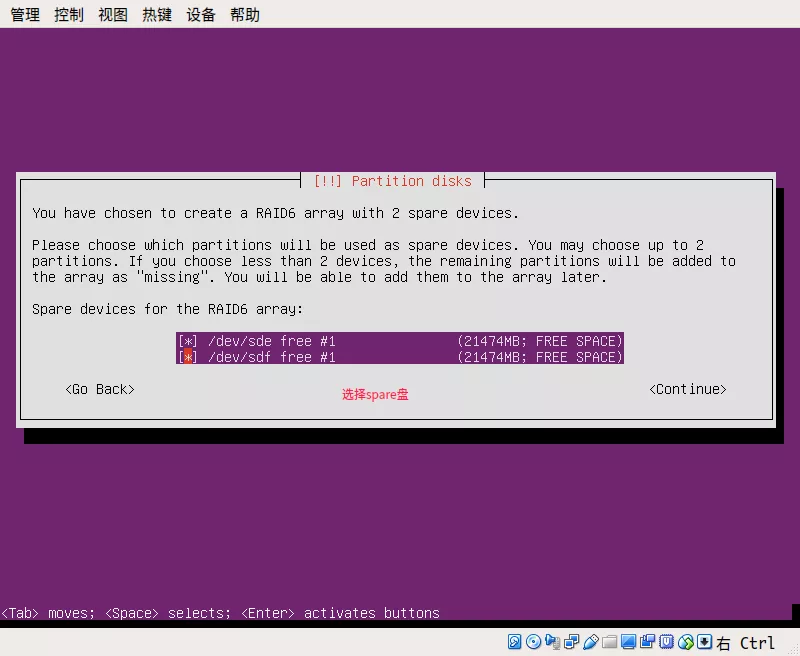

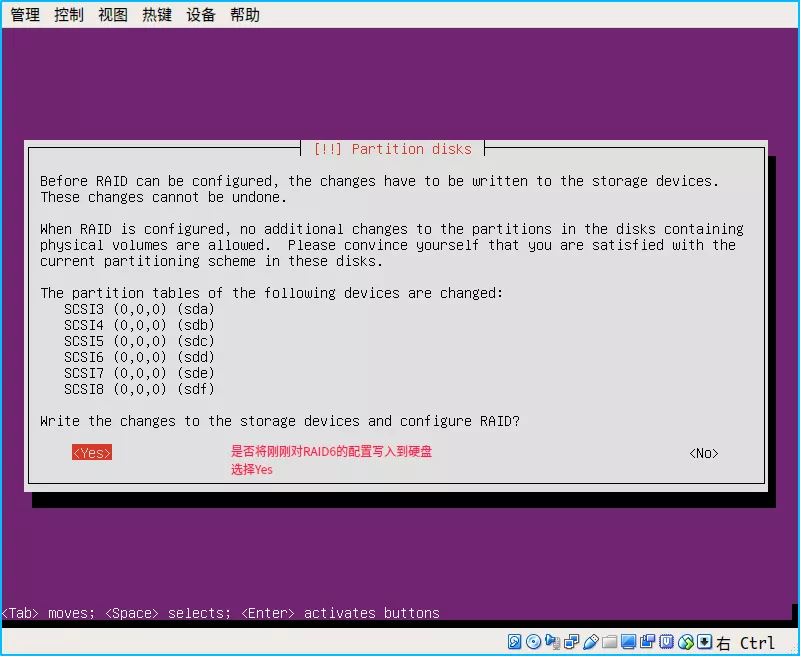

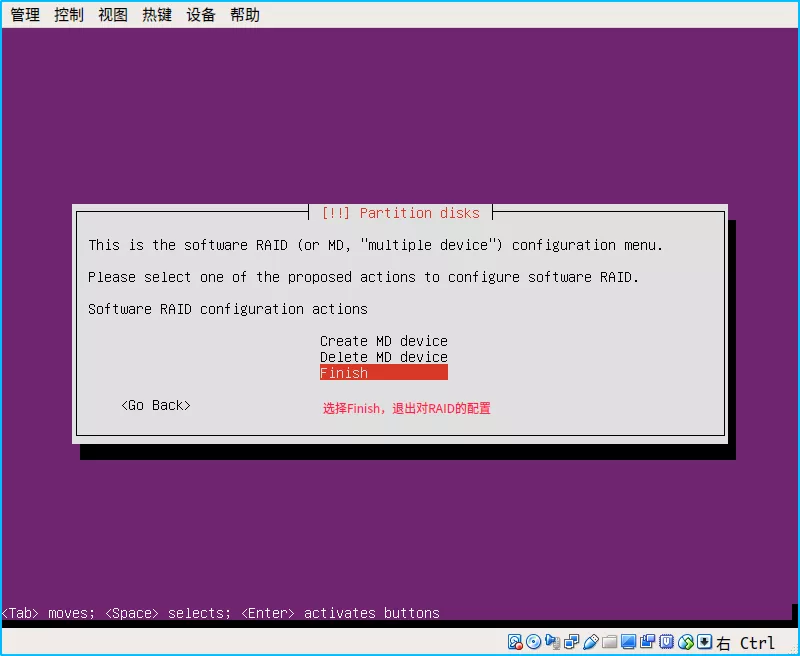

1.2.5.5 RAID6 {#1255-raid6}

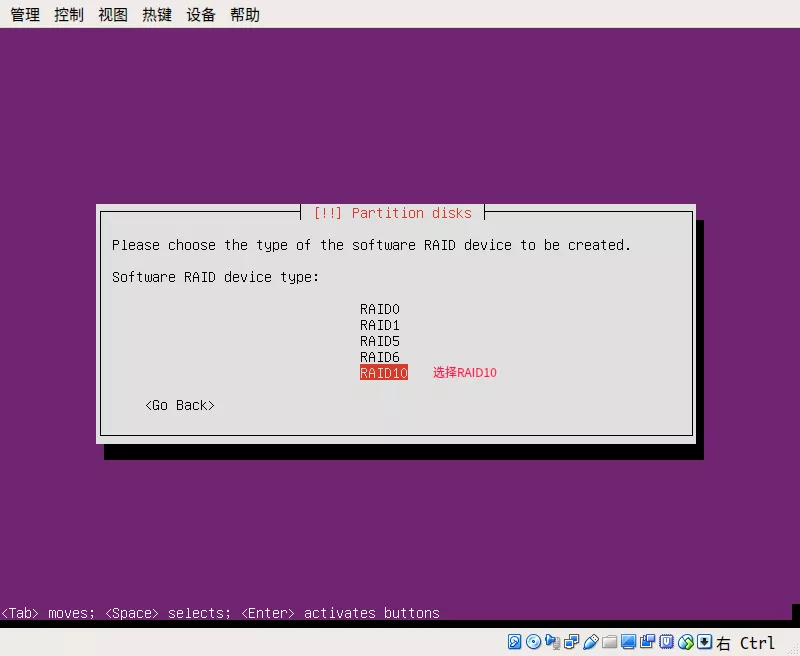

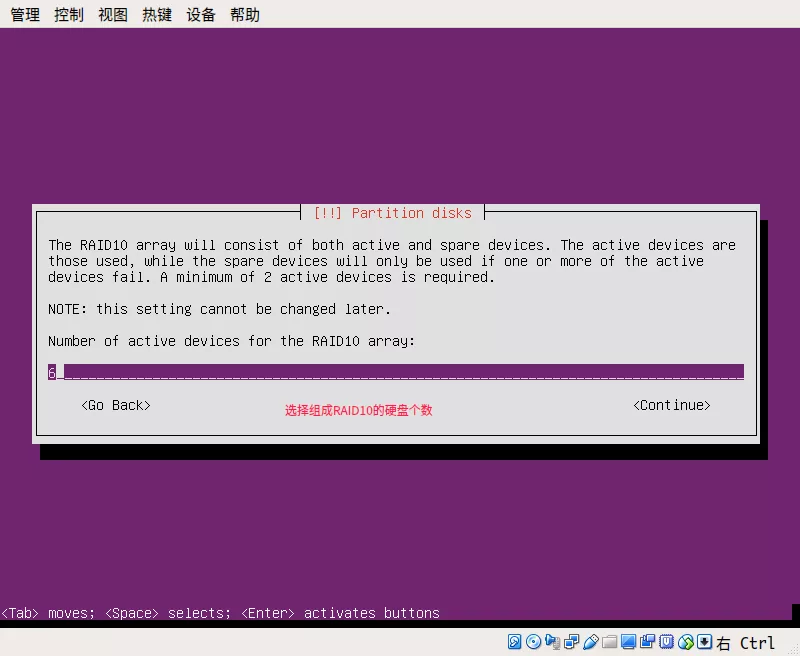

1.2.5.6 RAID 0/1 {#1256-raid-01}

1.2.5.7 注意(重要) {#1257-注意重要}

1.3. 磁盘管理 {#13-磁盘管理}

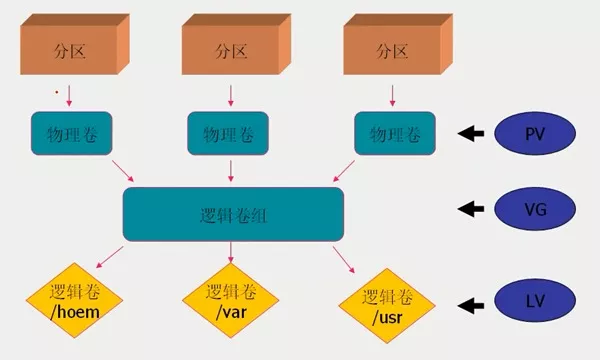

1.3.1 LVM介绍 {#131-lvm介绍}

-

LVM是 Logical Volume Manager(逻辑卷管理)的简写,它是Linux环境下对磁盘分区进行管理的一种机制。

-

LVM可以动态的随时扩容和缩减存储的空间大小,当业务需求增大时,存储空间不足就可以在LVM的卷上直接新增硬盘或RAID动态的增加现有空间的大小,当业务缩减用不了那么多存储空间时,就可以将LVM卷上多余的硬盘或RAID拿下来另做它用以节省开支。

-

由一个或多个物理硬盘分区或者RAID分区组成

-

可继续扩展,灵活性高

1.3.1.1 Physical Volume(PV) {#1311-physical-volumepv}

- 物理卷,指磁盘分区或从逻辑上与磁盘分区具有同样功能的设备(如RAID),是LVM的基本存储逻辑块,但和基本的物理存储介质(如分区、磁盘等)比较,却包含有与LVM相关的管理参数。

- 物理硬盘、物理分区、软硬RAID都可以构成Physical Volume

- LVM存储数据还是要存储到物理设备上的,所以最终是由Physical Volume来组成LVM

1.3.1.2 Volume Group(VG) {#1312-volume-groupvg}

- 由一个或者多个PV构成,可扩展和收缩

- 可进而被分割为Logical Volume(LV)

- VG只是一个逻辑的组合体,最终当我们使用卷,在卷里面存储文件,需要吧VG进行一个划分,划分成Logical Volume(逻辑卷)

1.3.1.3 Logical Volume(LV) {#1313-logical-volumelv}

- 类似于普通硬盘对应的分区概念

- LV可格式化为具体的文件系统,也必须格式化为具体的文件系统格式才能使用,例如EXT4

1.3.1.4 Physical extent(PE 了解) {#1314-physical-extentpe-了解}

- 组成PV大小的基本单元

- 具有唯一的编号

- 是可以被LVM寻址的最小单元

- PE的大小是可配置的,默认为4MB

1.3.1.5 Logical extent(LE 了解) {#1315-logical-extentle-了解}

- 逻辑卷的划分称为LE最小的、最基本的数据存储单位

- 在同一个卷组中,LE的大小和PE是相同的,并且一一对应

1.3.1.6 分区原则(最佳实践) {#1316-分区原则最佳实践}

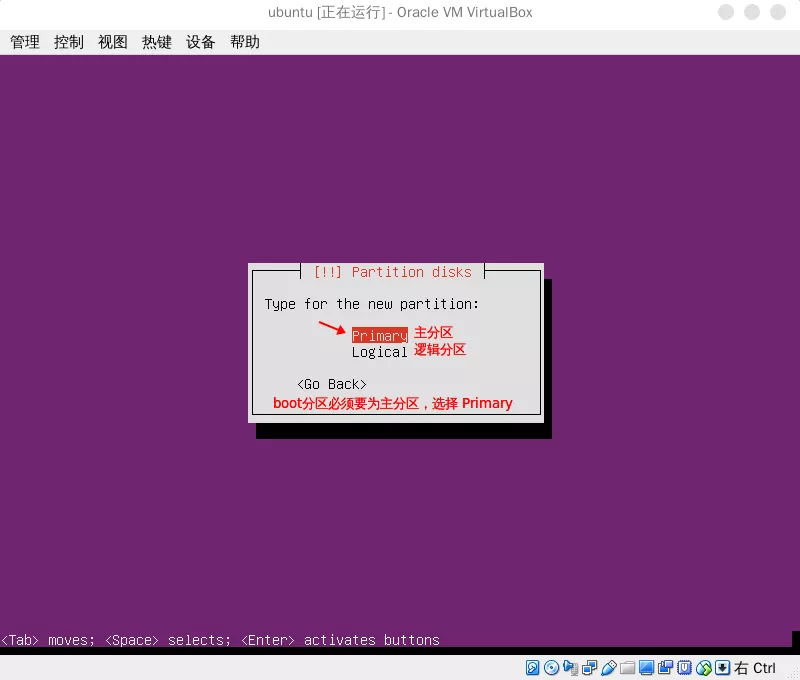

- 为 /boot 、swap、/ 创建标准分区而不要创建为LVM,可以创建成RAID

- 存储数据的分区才创建为LVM

1.3.2 实际操作 {#132-实际操作}

1.3.2.1 准备工作 {#1321-准备工作}

-

新建一个Ubuntu 64位的虚拟机

-

在设置-->存储 给新建的虚拟机新增5块虚拟硬盘,加上创建时的一块,总共有6块硬盘,大小全部分配20G

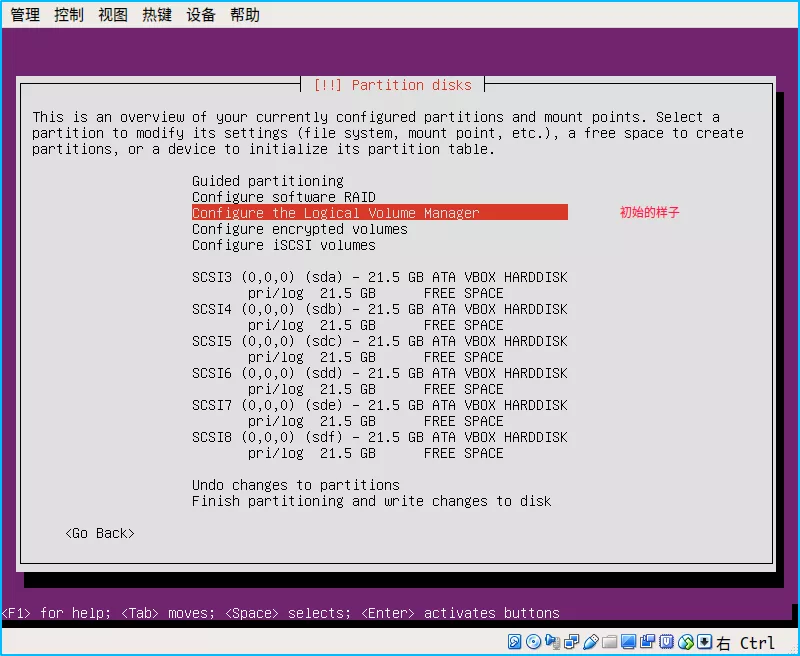

- 启动虚拟机安装系统至磁盘分配步骤,将每个硬盘都创建出空白分区表

1.3.2.2 LVM配置 {#1322-lvm配置}

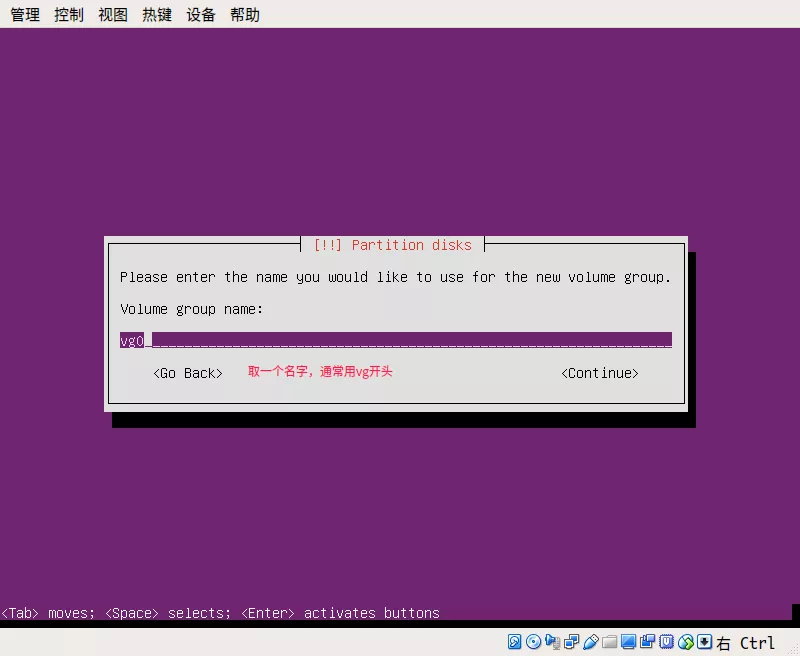

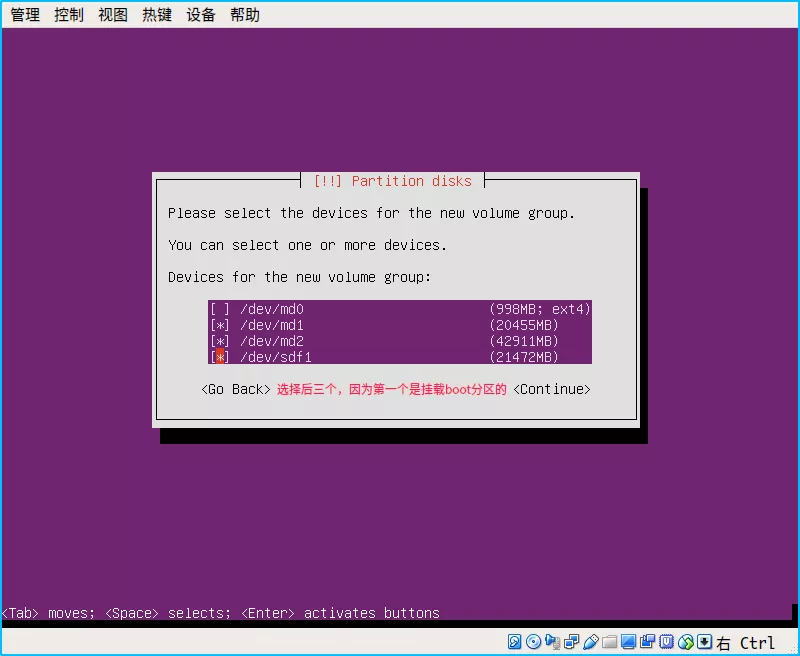

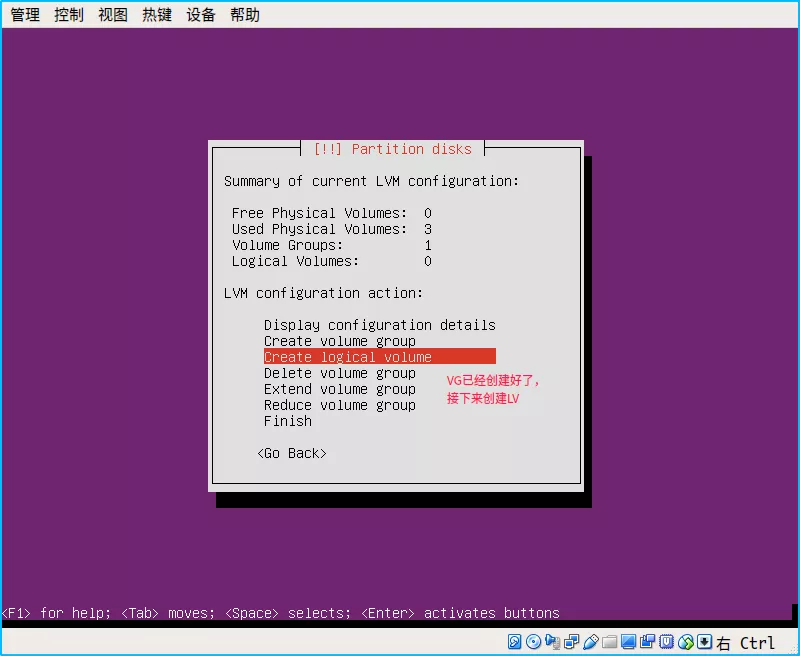

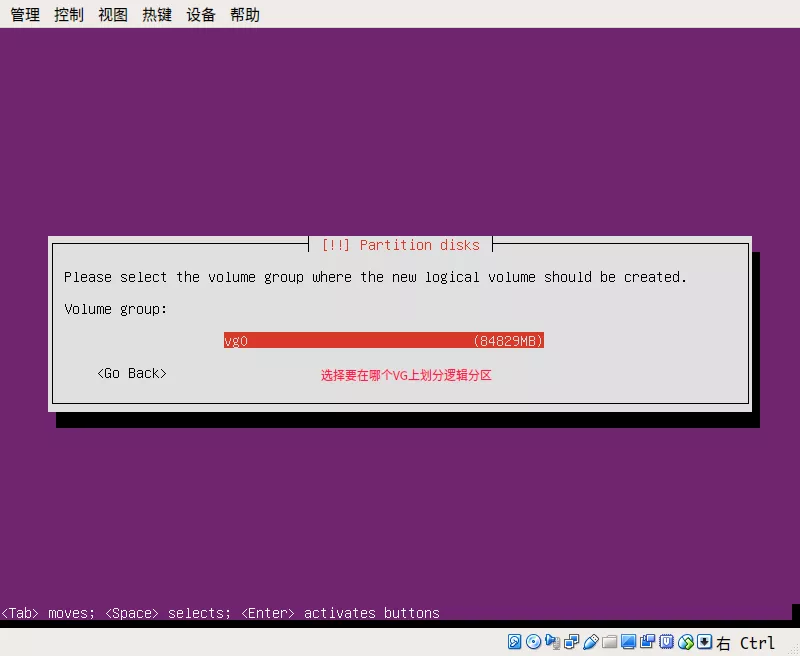

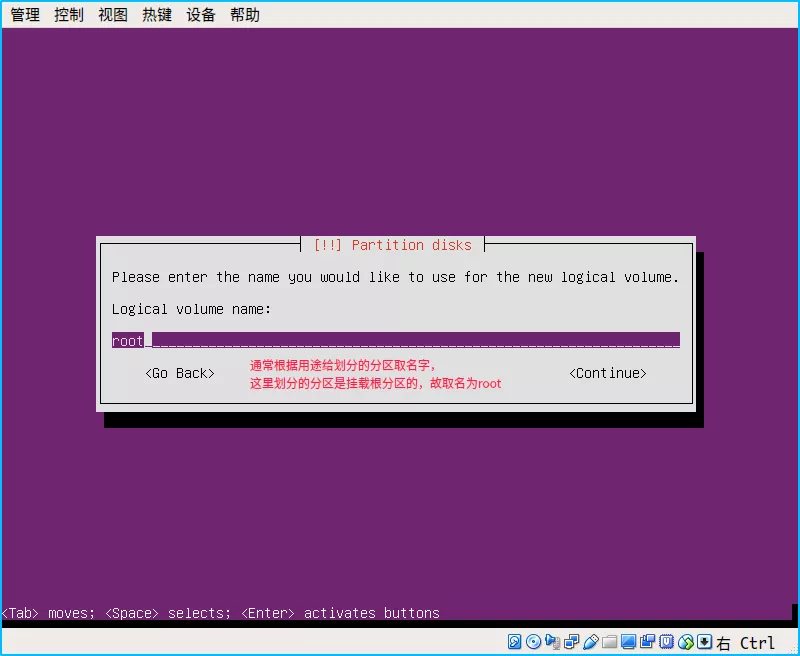

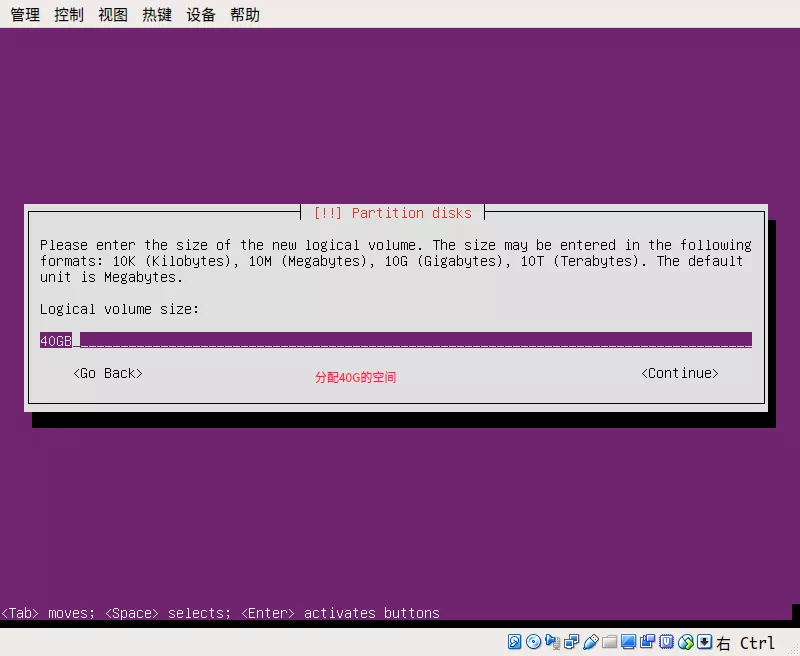

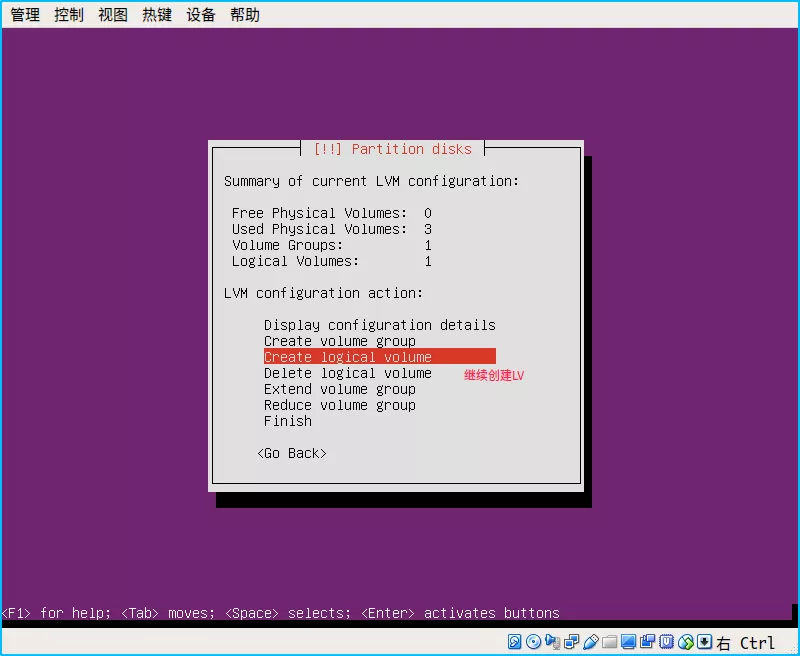

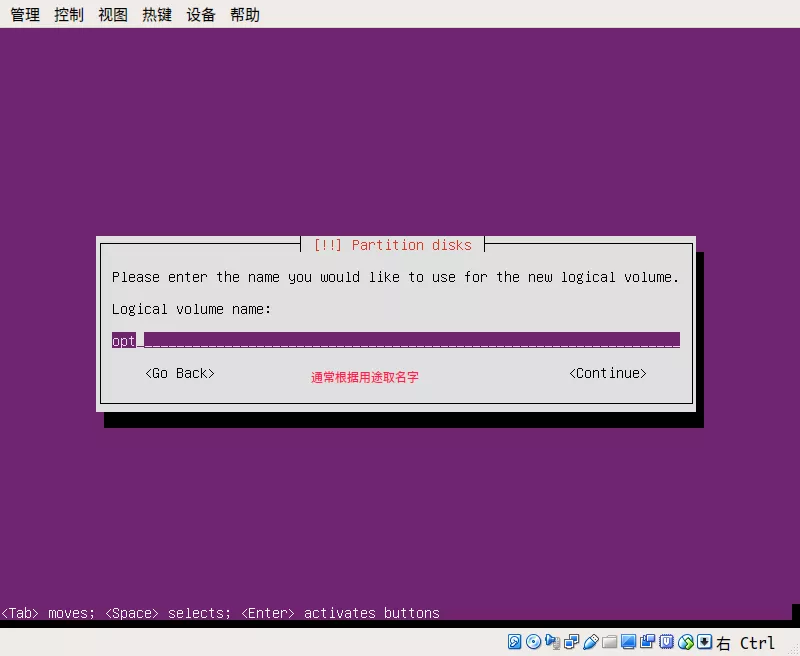

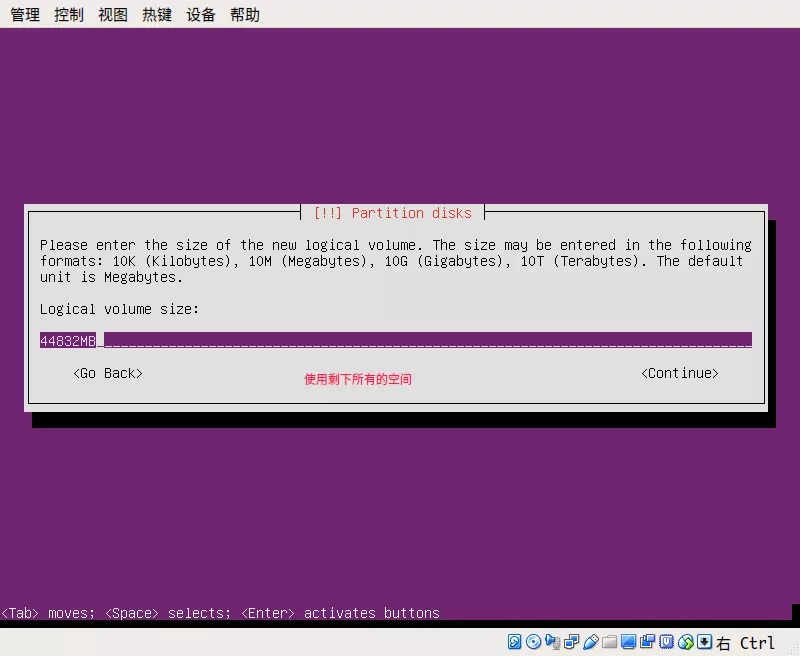

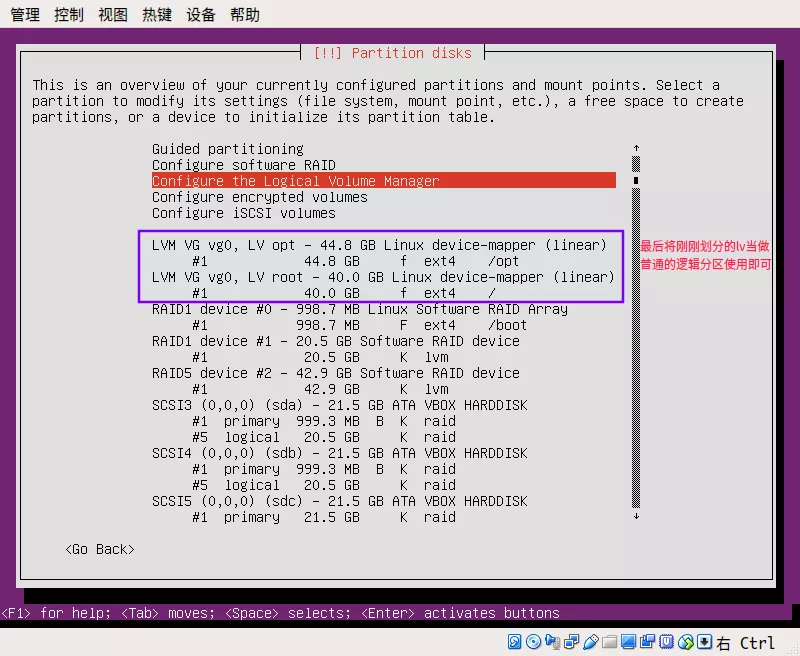

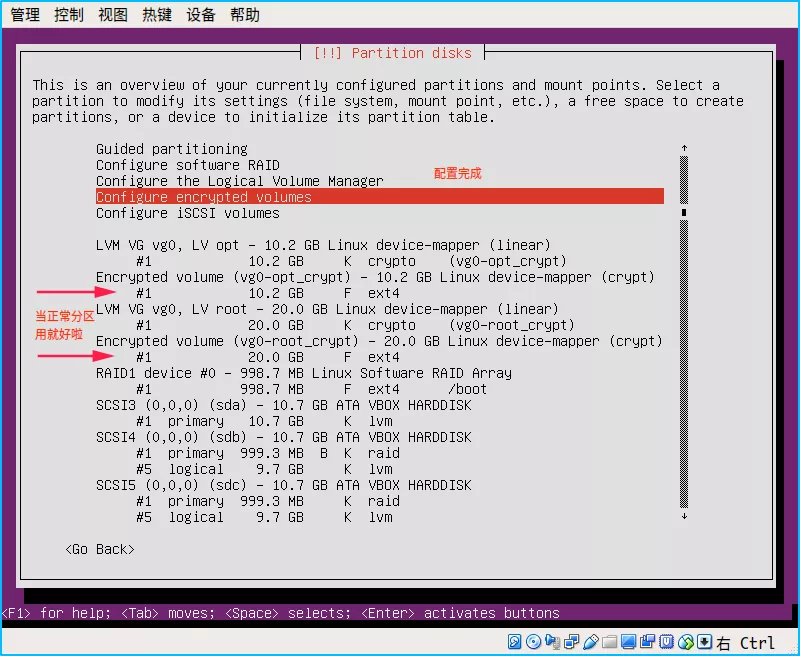

计划:

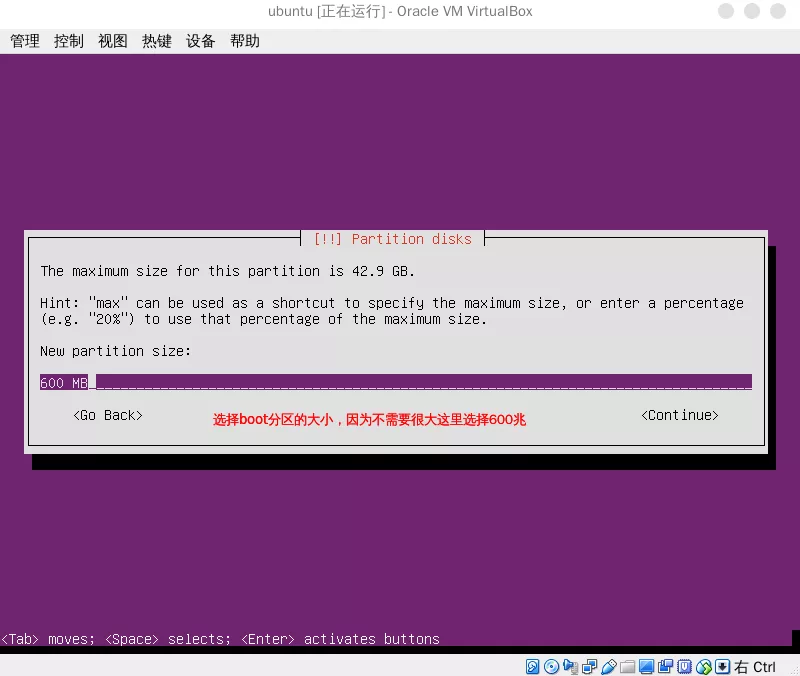

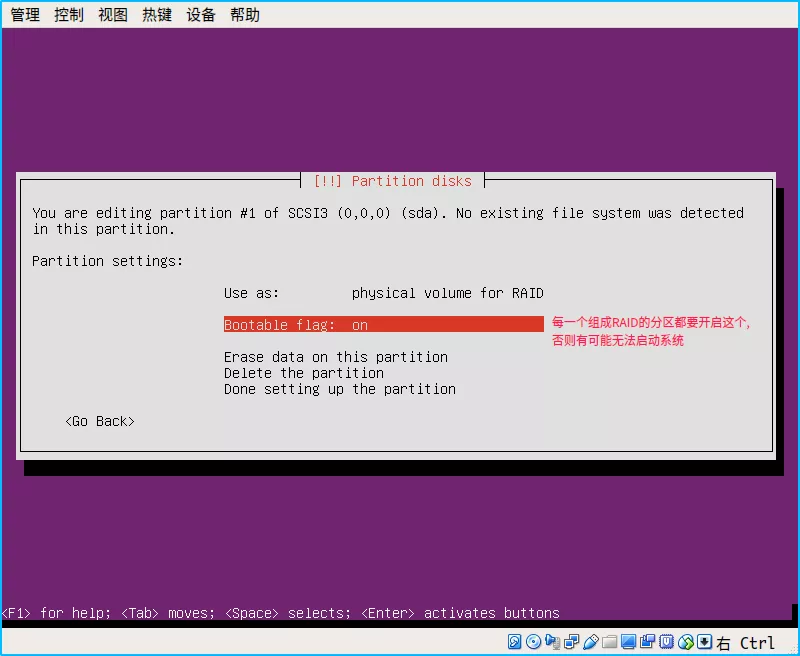

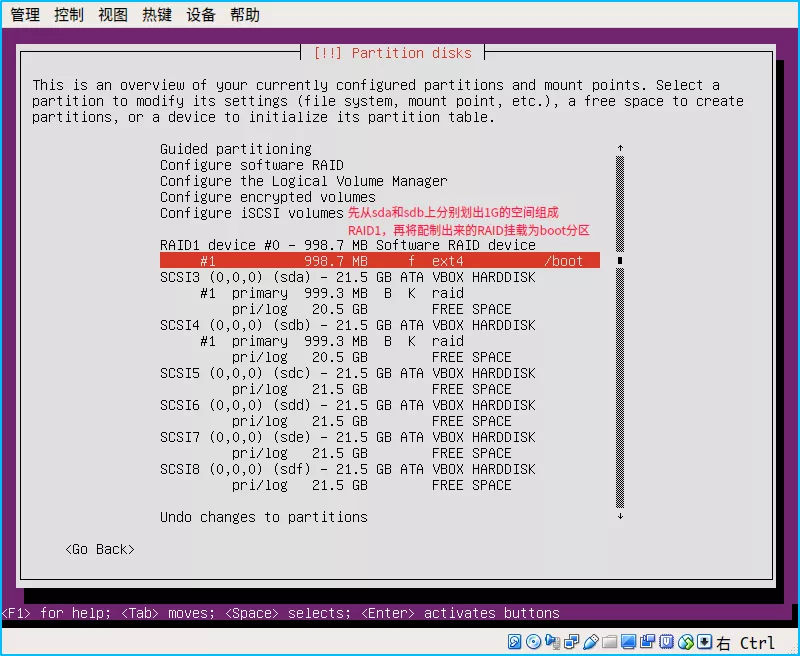

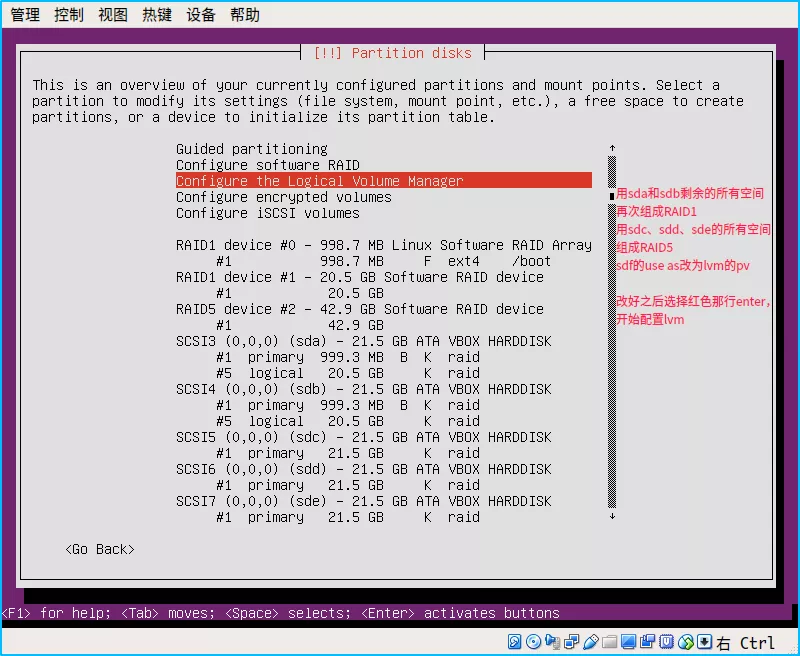

- 分别从第一和第二块硬盘划出1G大小的空间组成RAID1,挂载boot分区(划分的RAID分区要开启Bootable flag)

- Ubuntu17.04已经不需要swap分区了,取而代之的是swap文件,所以不为swap分区

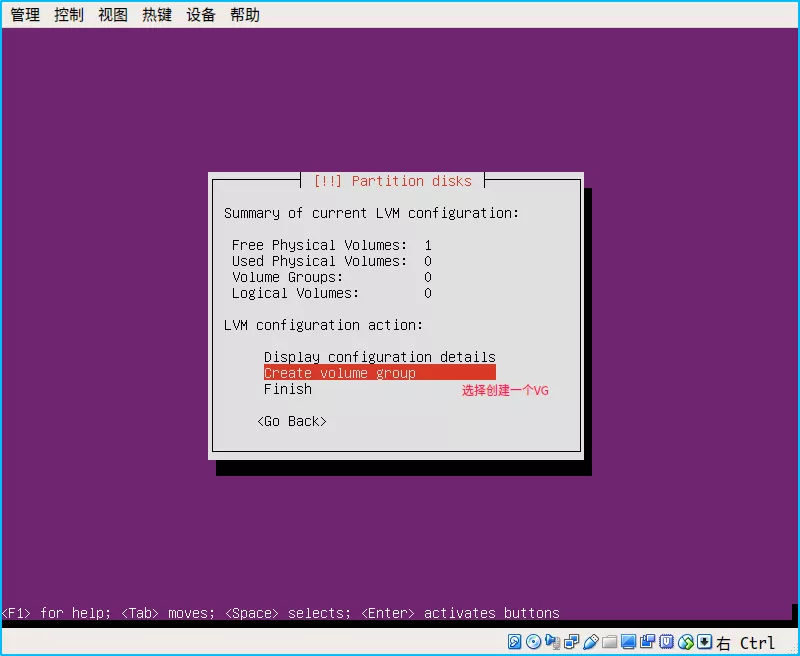

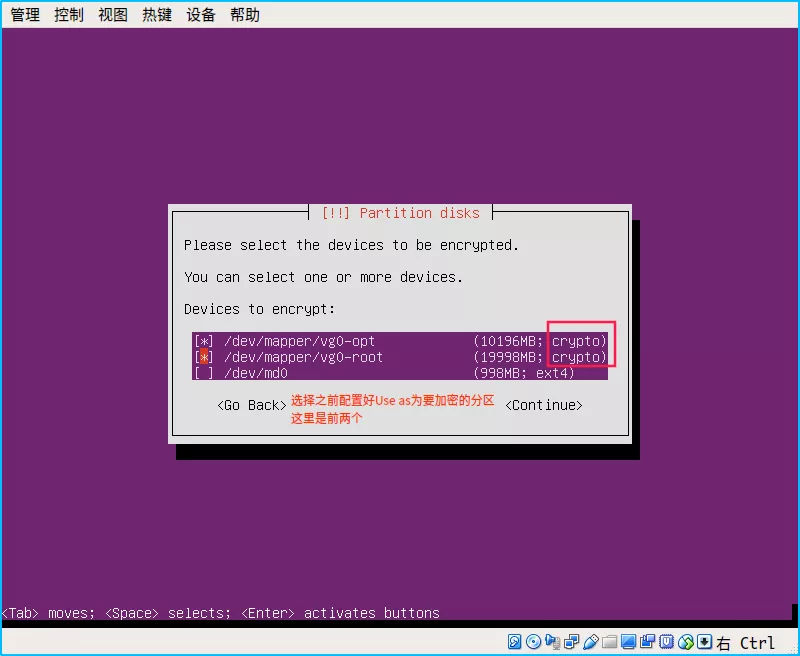

- 将第1,2硬盘剩余的空间再组成RAID1,将第3,4,5块硬盘组成RAID5,将RAID1和RAID5的use as都改为LVM的PV,将第6块硬盘的全部空间作为LVM的PV,最后将这三个组成为一个LVM的卷组

- 基于卷组来创建逻辑卷

操作步骤:

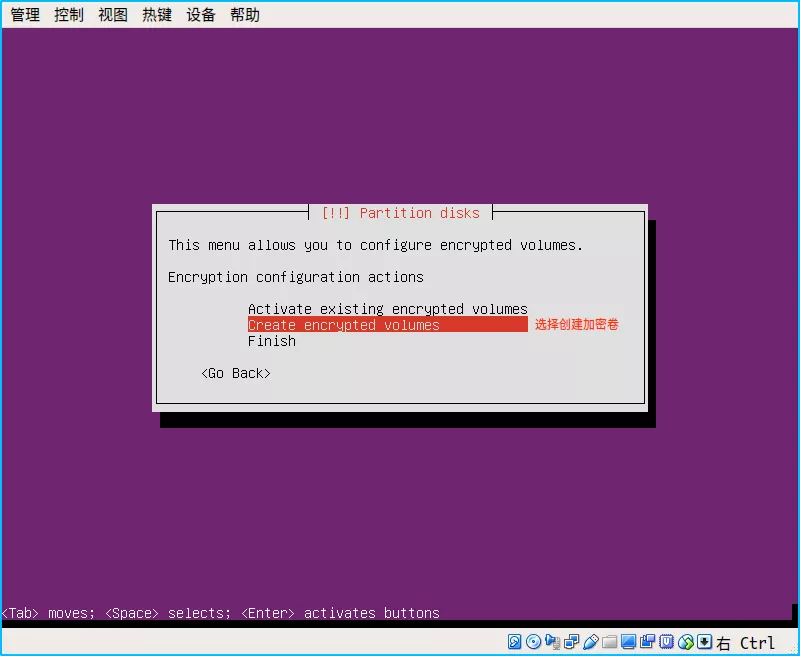

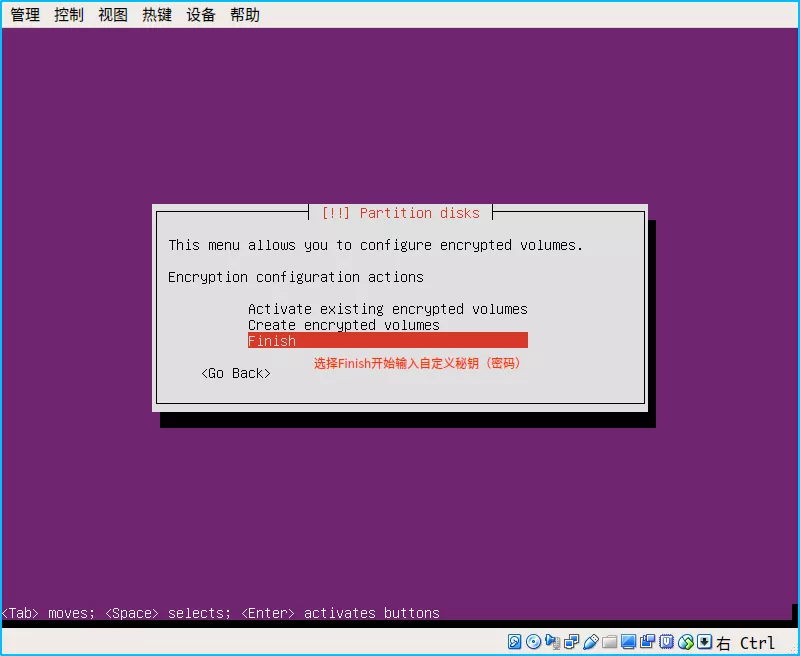

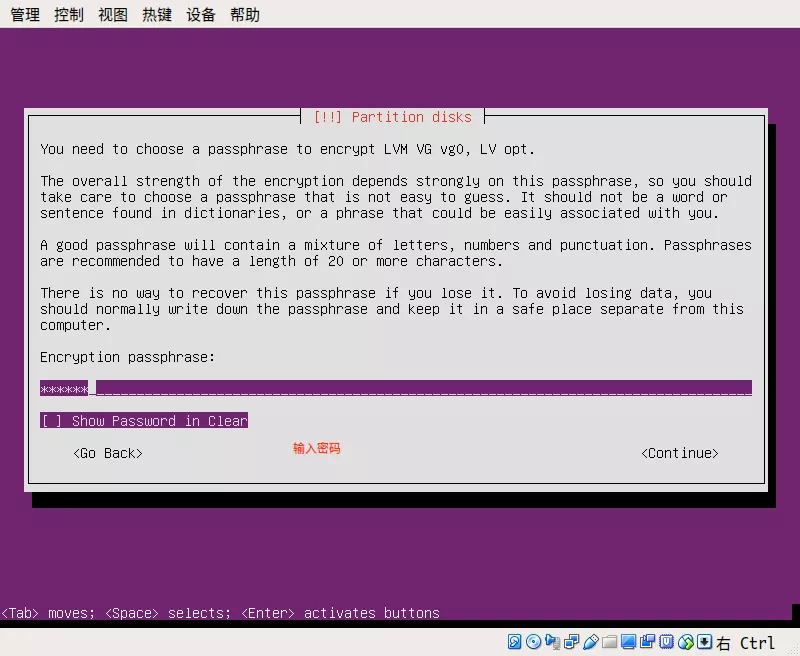

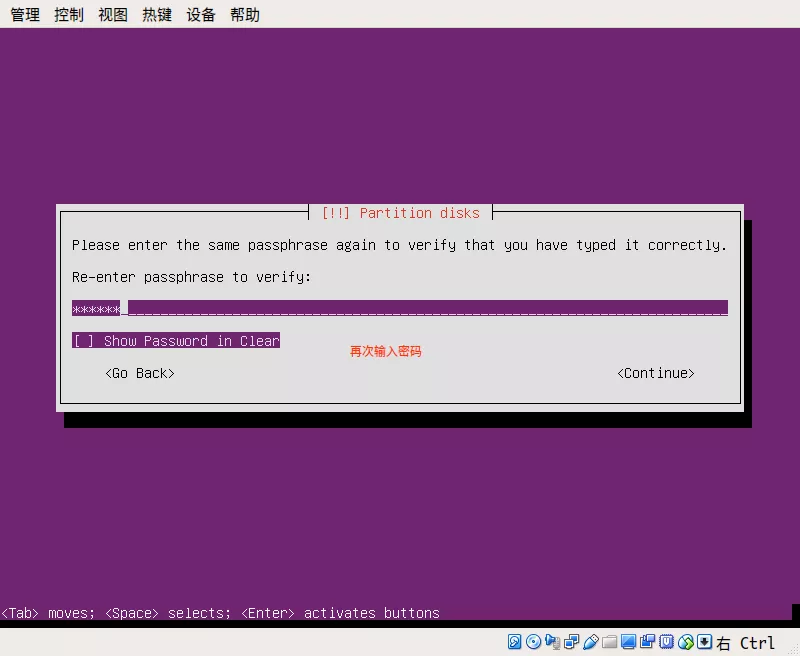

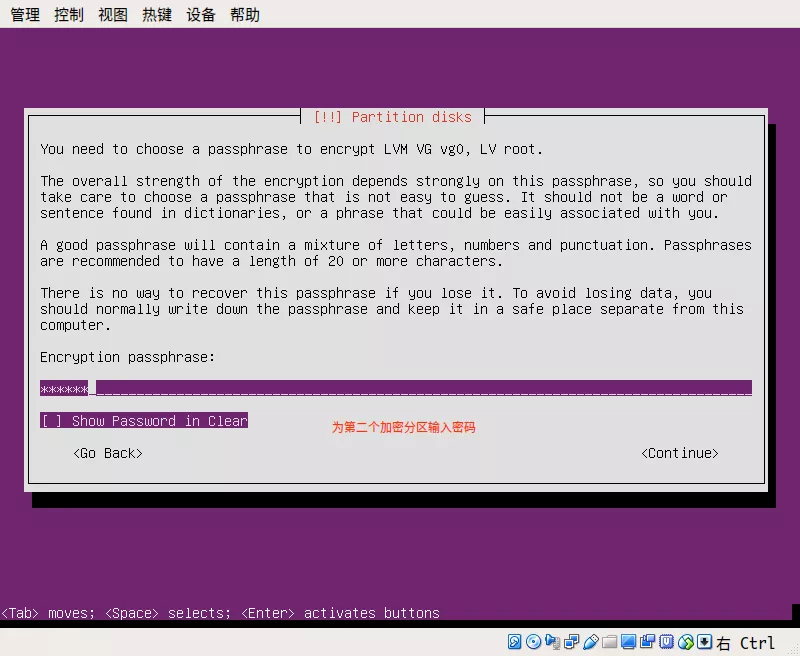

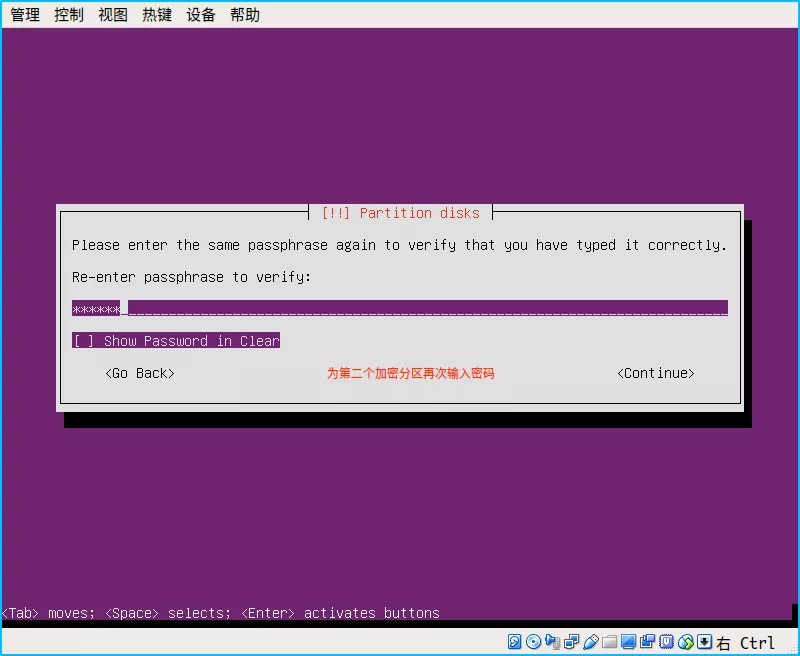

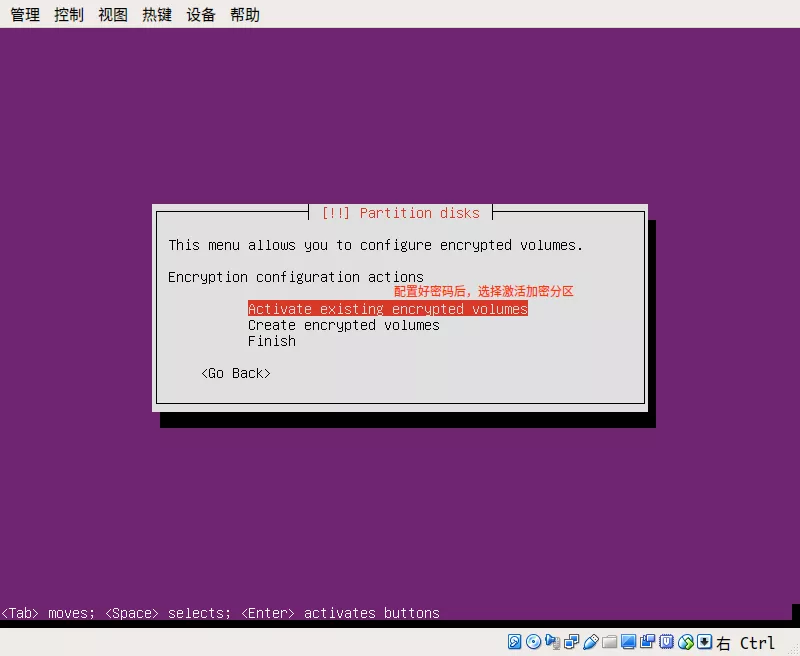

1.4 磁盘加密 {#14-磁盘加密}

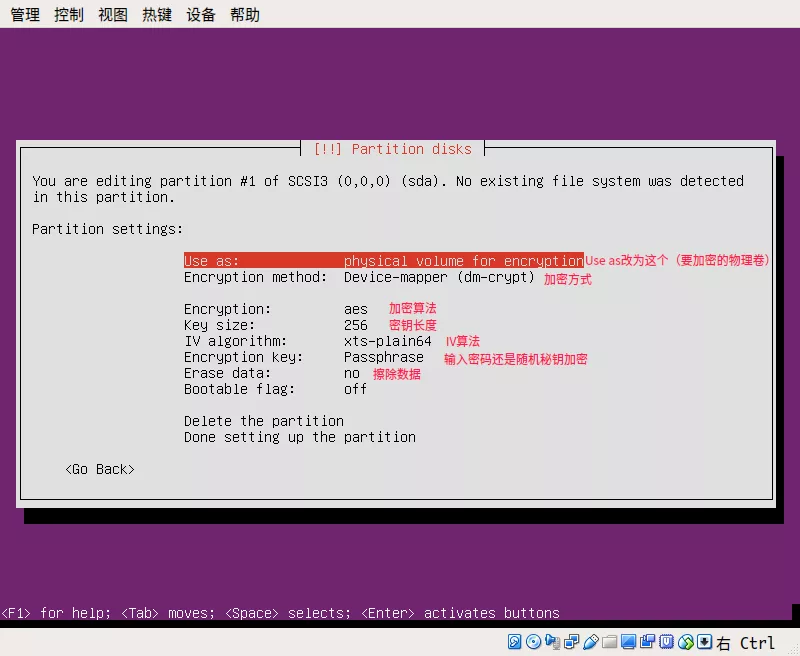

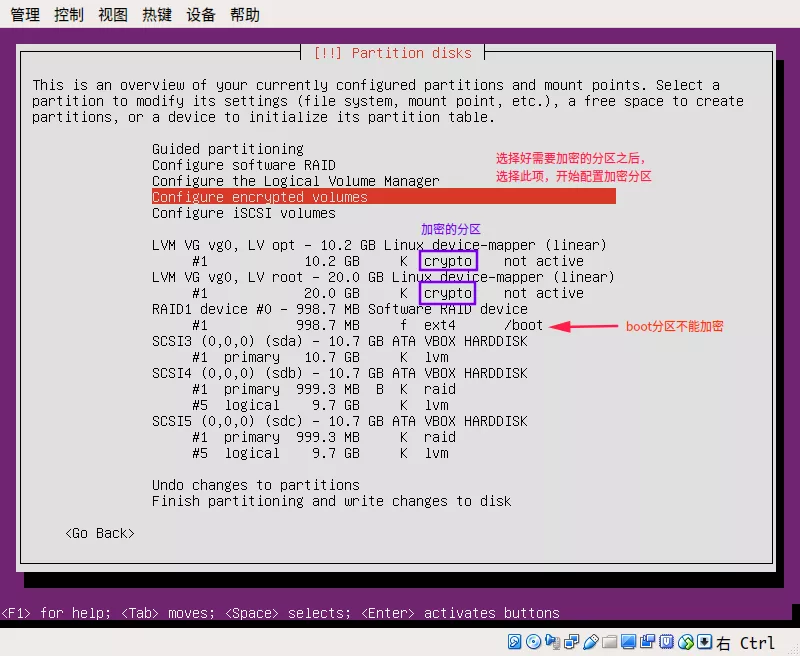

1.4.1 介绍 {#141-介绍}

硬盘加密,是指将计算机用户的硬盘进行加密,防止信息泄漏。假如笔记本等设备丢了或被盗了,别人也无法获取你的硬盘中的数据。

1.4.2 LUSK {#142-lusk}

**LUSK:**Linux Unified Key Setup

- 不依赖于操作系统的磁盘分区加密规范

- 后端加密方法dm-crypt(ubuntu18.04只有这一种)

1.4.3 加密算法 {#143-加密算法}

- aes

- serpent

- blowfish

- twofish

1.4.4 注意事项 {#144-注意事项}

- /boot分区不能加密,因为连boot分区都加密的话就无法引导系统开机了

- 普通分区、RAID、LVM都能够进行加密

1.4.5 实际操作 {#145-实际操作}

第 2 章 命令行基础 {#第-2-章命令行基础}

2.1 shell介绍 {#21-shell介绍}

2.1.1 shell是什么 {#211-shell是什么}

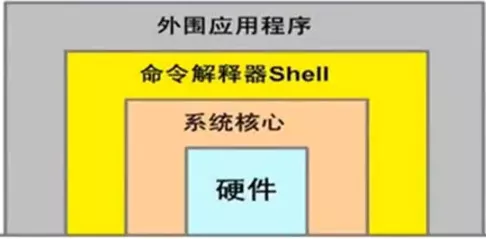

-

shell是一个命令解释器,它在操作系统的最外层,负责直接与用户对话,把用户的输入解释给操作系统,并处理各种各样的操作系统的输出结果,输出到屏幕返回给用户。这种对话方式可以是交互的方式(从键盘输入命令,可以立即得到shell的回应),或非交互(脚本)的方式。换句话说,Shell是一个命令行解释器,它为用户提供一个像Linux内核发送请求以便运行程序的界面系统级程序,用户可以用Shell来启动,挂起,停止甚至是编写一些程序。

-

用于运行系统指令的程序

-

shell中运行的多条系统指令可形成shell脚本

-

Bourne Shell(贝尔实验室发明)是最早的shell

-

Bourne-again:Bash(Ubuntu默认采用)是在Bourne Shell基础上增强功能

-

通常成为终端

2.1.2 命令提示符 {#212-命令提示符}

-

name@host:path$

- name:登录用户名

- @:普通连接符

- host:主机名

- path:当前工作路径(~代表当前用户主目录)

- $:代表普通用户(相对root用户)

-

name@host:path#

- name:登录用户名(root)

- @:普通连接符

- host:主机名

- path:当前工作路径(~代表当前用户主目录)

- #:代表root用户(相对普通用户)

2.1.3 输入输出 {#213-输入输出}

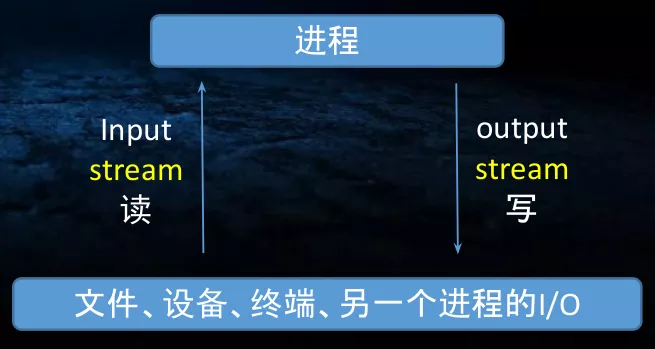

- 进程通过输入输出流读写数据

- 默认标准输入输出称为stdin / stdout

- 输入方式:文件、设备、终端、另一个进程的I/O

- 输出方式:文件、设备、终端、另一个进程的I/O

- 标准错误输出流 stderr

- 运行出错时的提示

- Ctrl-D 结束当前输入

- Ctrl-C 无论当前情况如何,强制结束运行

2.2 基本命令 {#22-基本命令}

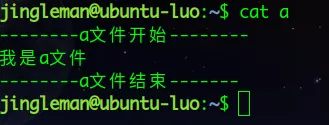

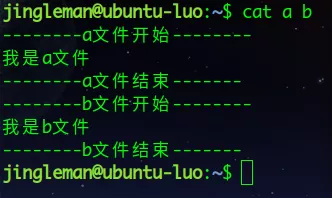

2.2.1 cat {#221-cat}

-

cat --- 查看文件内容

-

查看单个文件

-

查看多个文件(合并显示)

-

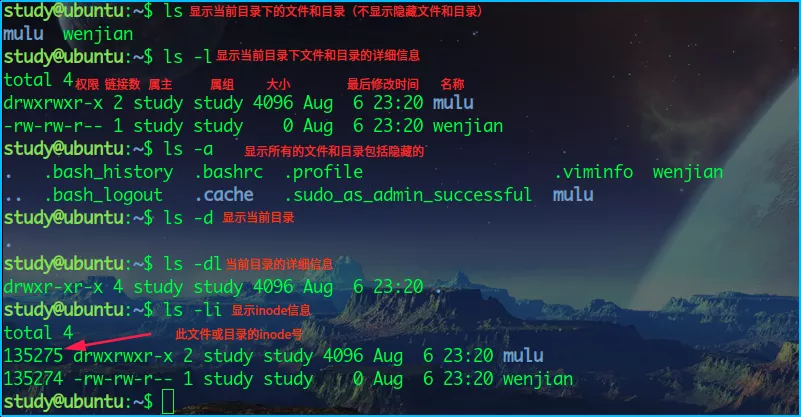

2.2.2 ls {#222-ls}

- ls --- 列出当前目录内容

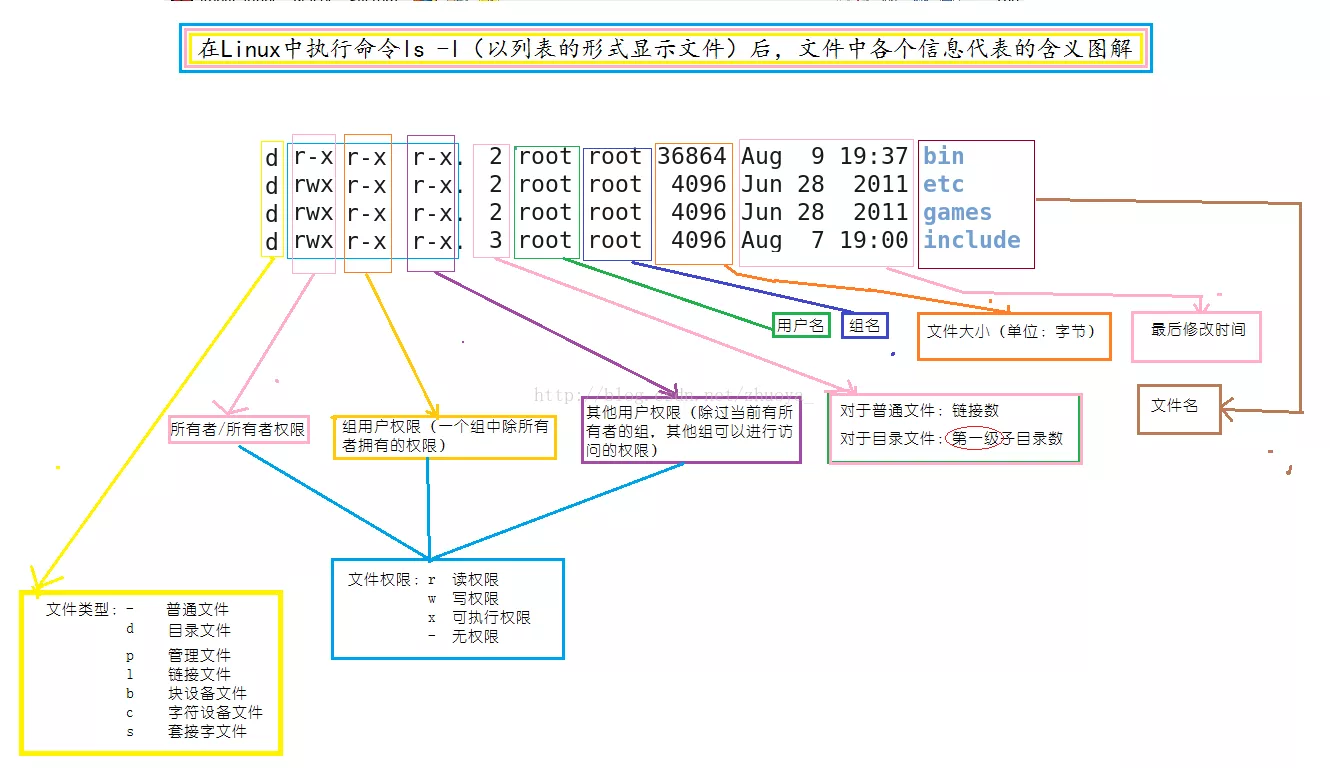

- -l 显示详细内容(权限、inode、属主、属组、大小、修改时间mtime)

- -a 包括隐藏的所有内容

- -d 只显示目录自身信息

- -i 显示inode信息

- -S 按文件大小排序(默认按字母的顺序排序)

- -r 倒序排列

- -t 按修改时间排序

- -h 文件大小以人类便于阅读的方式显示

- --sort=key 排序

- -r 反向排序

- size 按大小

- time 按时间

- extension 按扩展名

- ll == ls -la

2.2.3 cp {#223-cp}

- cp --- 拷贝

- cp file1 file2

- cp file1 file2 dir/

- -R/r 拷贝目录及其中全部内容

- -l 硬链接拷贝(复制inode,inode相同)

- 如果原本文件删除了也可以正常访问数据

- -s 软链接拷贝(类似windows的快捷方式)

- 如果原本文件删除了就无法访问数据了

- -S 目标名称添加后缀

- -u 源比目标新时才拷贝

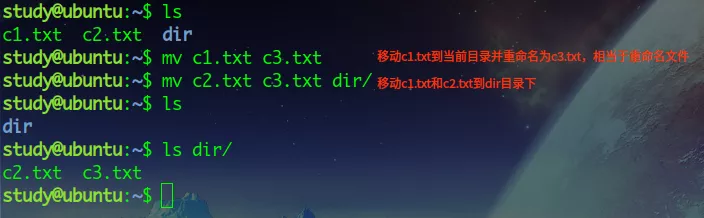

2.2.4 mv {#224-mv}

- mv --- 移动

- mv file1 file2 dir/

- -f 强制移动、覆盖目标

2.2.5 touch {#225-touch}

- touch --- 创建一个空文件

- 若文件存在,修改文件mtime,但不修改内容

- touch filename

2.2.6 rm {#226-rm}

- rm --- 删除

- rm filename(删除单个文件)

- rm -rf dir(递归删除,删除目录和目录下的所有文件和目录)

- -i 每删除前提醒

- -d 删除空目录

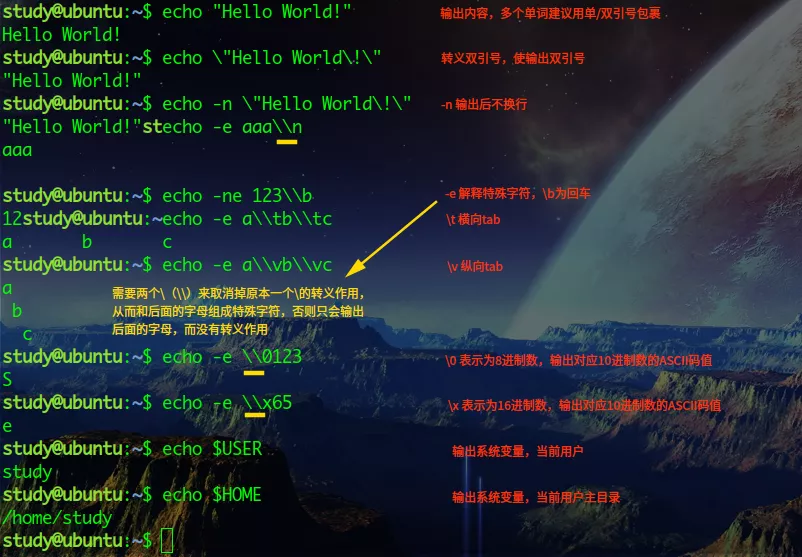

2.2.7 echo {#227-echo}

- echo --- 将命令的参数显示在stdout

- echo hello world!

- -n 显示结束不换行

- -e 结解释反斜线转义符

- echo \"n\"

- echo -ne 123\\b

- echo $HOME

2.2.8 cd {#228-cd}

- cd --- 切换目录

- cd(后面什么不要加,回到当前用户主目录)

- cd dirname

2.2.9 pwd {#229-pwd}

- pwd --- 显示当前工作完整路径

- 适用于提示符不显示完整路径

- -P 物理路径(显示软链接对应的真实路径)

- -L 逻辑路径(显示软链接自身路径)

2.2.10 mkdir {#2210-mkdir}

- mkdir --- 创建目录

- mkdir dirname

- -p 一次性创建多层目录

2.2.11 rmdir {#2211-rmdir}

- rmdir --- 删除空目录

- -p 删除多层空目录

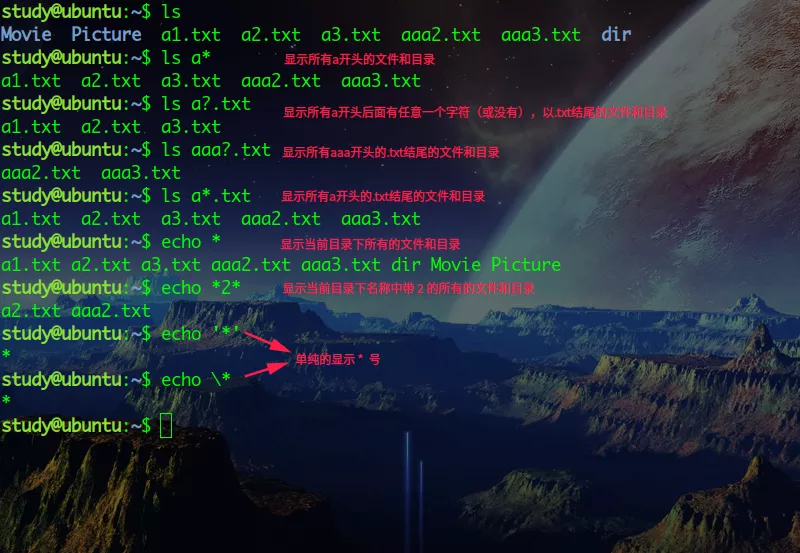

2.2.12 通配符 {#2212-通配符}

- * 表示任意多个字符

- ? 表示任意一个字符

2.2.13 grep {#2213-grep}

- grep

- grep root /etc/passwd 查看passwd文件中所有包含root的行

- grep r* /etc/passwd 查看passwd文件中所有包含r的行

- grep root /etc/* 显示etc下所有文件中包含root的行(目录不能grep)

- -i 忽略大小写

- -v 反向匹配

- -n 显示行号

- -r 递归目录及子目录中的所有文件

- -c 显示目标文件中包含关键字的行数

- grep -f 1.txt a.txt 多个关键字同时匹配,1.txt为包含关键词的文件(多个关键词)

- grep a[123] a.txt 在a.txt中同时搜索a1、a2、a3

- grep -E '1|2|3' a.txt 在a.txt中搜索1或者2或者3

2.2.14 less {#2214-less}

- less --- 显示文本文件的内容

- more的增强版

- less /usr/share/dict/words

- 快捷键

- z/b 向下/上翻一页

- v 进入编辑模式

- g/G 直接跳至第一行/最后一行(或第n行)

- /word 向前搜索关键词

- ?word 向后搜索关键词

- n/N 正向/反向继续搜索关键词(输入关键词后再使用)

- q 退出

- grep root /usr/share/dict/words | less 通过管道命令和其他命令结合使用

2.2.15 nano {#2215-nano}

- nano --- 超简单的文本编辑器

- Ctrl + G 取得在线帮助(help)

- Ctrl + X 离开nano软件,若有修改过文件会提示是否需要保存

- Ctrl + O 保存文件,如果有权限的话就能够保存文件

- Ctrl + R 从其他文件读入数据,可以将某个文件的内容贴在本文件上

- Ctrl + W 查询字符串,这个也是很有帮助的命令

- Ctrl + C 说明目前光标所在处的行数与列数的信息

- Ctrl + _ 可以直接输入行号,让光标快速移动到该行

- Alt + Y 校正语法功能开启或关闭(单击开,再单击关)

- Alt + M 可以支持鼠标来移动光标的功能

2.2.16 head / tail {#2216-head--tail}

- head / tail --- 显示文件头部 / 尾部内容

- 默认显示10行

- -n n是指定显示的行数数值

- head -3 /etc/passwd

- tail -f /var/log/dmesg

- -f 实时的显示文件中的内容

- tailf 和tail -f xxx作用相同

2.2.17 diff {#2217-diff}

- diff --- 比较文本文件

- diff a b

- a -add 文件2比文件1多;c -change 内容不同;d -delete 文件1比文件2多

- 无返回结果表示两个文件内容相同

- -u 统一格式输出

- --- 表示文件1,+++ 表示文件2

- 逗号分割的数字表示文件起止行号

- -y 并排输出比较

- | 表示不同

- < 文件1比文件2多

- > 文件2比文件1多

- 配合-W使用,-W表示比对时每一行占多少个字符

- -w 忽略空格

- -i 忽略大小写

- diff a b

- diff a/ b/ 比较文件夹

- 比较目录结构,显示不同的文件名和目录

- 如果两个目录下有同名文件,就会比对这两个文件的内容

2.2.18 file {#2218-file}

- file --- 检测文件格式

- 空文件或特定数据格式的文件

- 顺序执行三种测试集

- filesystem:匹配系统头文件<sys/stat.h>

- magic:匹配文件头部魔术值,-l 参数查看所有魔法值

- language:匹配文件起始的字符类型,ASCII,UTF-8

- 一种测试匹配成功即停止检测,全都不匹配返回data

- -f 文件列表文件

- -b 只显示摘要信息

- -ib 显示mime类型

2.2.15 find / locate {#2215-find--locate}

- find / locate --- 查找文件

- locate 基于文件索引进行搜索

- 每隔一段时间,linux系统就会自动扫描系统中的文件,然后存储到数据库中,locate就是在此数据库中查询数据

- 不验证文件是否存在,速度快但结果不一定准确

- updatedb手动更新索引

- find 从硬盘查找文件

- -name 后面接查找的名字

- -type

- b 块设备文件

- d 目录

- c 字符设备文件

- p 管道文件

- l 符号链接文件

- f 普通文件

- -user 根据所属用户查找,后面接用户名

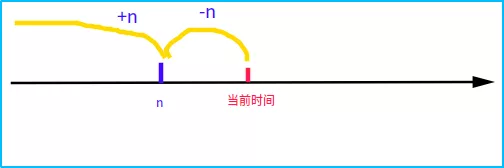

- 按时间查找,n是一个数字,n/-n,+n

- -amin n 查找系统中最后N分钟访问的文件(从当前时间向前推n分钟,下同)

- -atime n 查找系统中最后n*24小时访问的文件(从当前时间向前推n*24小时,下同)

- -cmin n 查找系统中最后N分钟被改变文件状态的文件

- -ctime n 查找系统中最后n*24小时被改变文件状态的文件

- -mmin n 查找系统中最后N分钟被改变文件数据的文件

- -mtime n 查找系统中最后n*24小时被改变文件数据的文件

- find / -mtime +1 -mtime -20

- -cnewer 后面接文件名,表示搜索比这个指定的文件要更新的文件

2.2.16 stat {#2216-stat}

- stat --- 显示文件/文件夹详细信息包括MAC时间

- Modify 文件的修改时间

- Access 最后访问时间

- Change 文件属性修改时间

2.2.17 sort {#2217-sort}

- sort --- 排序

- -r 反向排序

- -n 按数值大小排序

- -M 按月份排序

- 'JAN' ------ 'DEC'

- sort a.txt 将a.txt的内容排序

2.2.18 vi {#2218-vi}

- vi --- 文本编辑

- Linux所有对象都是文件

- 运行中的文件称为进程

- 所有服务器配置都是通过编辑文本配置文件来完成

- vi、nano、emacs(无优劣之分)

- vi的三种模式

- 一般命令模式(默认)

- 从编辑模式按 ESC / Ctrl + [ 进入

- Ctrl + f 向文件尾翻一屏

- Ctrl + b 向文件首翻一屏

- ZZ 保存当前修改并退出

- D 删除光标到行尾内容

- dd 删除光标所在行全部内容

- ndd 从光标所在行向后删除n行(包括当前行)

- yy 复制光标所在行全部内容

- nyy 从光标所在行向下复制n行内容

- p 粘贴

- /字符串 向前搜索关键字 n 跳入下一个符合的位置

- ?字符串 向后搜索关键字 n 跳入下一个符合的位置

- 命令模式

- 从一般命令模式按 : 进入

- 按 ESC 回到一般命令模式

- :a, bs/A/B 从a行到b行搜索字符A并替换成B

- :1,s/word1/word2/gc 全文范围内替换,代表尾行,g代表全局范围,c代表替换前确认一下

- :5 光标跳至第5行首

- :$ 光标跳至末尾行首

- :wq 保存退出

- :q! 不保存退出

- :e b.txt 编译b.txt(可以自动补齐,多文件编辑模式)

- :n 编辑下一个文件

- :f 显示当前编辑的文件名和编辑信息

- :set number 显示行号

- :set nonumber 不显示行号

- 编辑模式

- 从一般命令模式按i、a、o进入

- a 在当前光标后添加文本 A 在行末添加文本

- i 在当前光标前插入文本 I 在行首插入文本

- o 在光标当前行的下一行插入一空行 O 在光标当前行的上一行插入一空行

- 一般命令模式(默认)

2.2.19 man/info {#2219-maninfo}

- man/info --- 帮助文档

- Linux系统有完善的文档体系,Manual是最主要的帮助

- man cmd

- man -k keyword 搜索关键词(不知道具体命令)

- 每个命令的手册页,可以使用数字变化引用片段(section)

- man 5 passwd(按section查看)

- 1: 用户命令

- 2: 系统调用

- 3: 高级Unix编程库文档(程序员常用)

- 4: 设备接口和驱动信息(很少使用)

- 5: 文件描述(系统配置文件)

- 6: Games

- 7: 文件格式,惯例,编码(ASCII等)

- 8: 系统命令和服务器

- GUN项目不太喜欢man,因此开发了info

- 有时候优于man,有时不是

- info ls

- /usr/share/doc 其他 一些帮助文档

- command -h / --help 显示命令帮助

2.2.20 awk {#2220-awk}

- awk --- 格式化文本信息

- awk '{print $2}' 显示一行内第二列内容,默认以空格分割

- awk -F: '{print $2}' 显示一行内第二列内容,并指定分割符为 :

2.2.21 sudo {#2221-sudo}

- sudoer 出于安全的考虑sudo

- 临时切换成root账户执行命令

- visudo 命令,编辑sudo配置文件(/etc/sudoers)

2.3 进程管理 {#23-进程管理}

- 进程就是运行中的程序文件

- PID:进程ID

- TTY:运行进程的终端设备

- STAT:进程状态(S leep、Running)

- TIME:该进程占用的CPU时间

- COMMAND:命令名称

- PS

- -x 当前用户启动的所有进程

- -ax 所有用户启动的进程

- -u 进程详细信息

- -w 显示进程文件完整路径

- ps u PID ($$:当前shell的进程ID)

- ps - L PID 查看进程下的线程

- ps fjax 树型显示进程,包含PID

- pstree 树型显示进程

- 结束进程

- kill pid 结束pid的进程,默认发送TERM指令

- kill -STOP pid 暂停进程

- kill -CONT pid 恢复已暂停的进程

- kill - KILL pid(kill -9 pid) 暴力结束进程

- kill -l 显示所有kill命令的指令

2.4 打包压缩 {#24-打包压缩}

2.4.1 gzip {#241-gzip}

- Linux标准压缩程序 GUN Zip

- gzip file 压缩,会删除原始文件

- gunzip file 解压

- Gzip不能做多文件或目录的归档打包

2.4.2 tar {#242-tar}

-

tar --- 打包归档(Archive)

-

tar cvf archive.tar file1 file2 ...

- c 创建归档

- v 详细诊断输出

- f 此参数后面必须是归档文件名

- x 解包

- t 显示包里面的东西,不会解出来

-

gunzip file.tar.gz

-

tar tvf arch.tar 查看包内容

-

tar xvf file.tar 解包

-

tar xvf file.tar -p 保留原始权限

-

降低磁盘和内核IO消耗(打包同时压缩)

- zcat file.tar.gz | tar xvf -

-

zcat == gunzip -dc

- -d 解压

- -c 解压结果输出到stdout

-

tar ztvf file.tar.gz

- z 自动调用gzip

- .tgz == .tar.gz

2.4.3 bzip2 {#243-bzip2}

- 另一个压缩程序 bzip2(.bz2)

- 比gzip压缩速度慢,文本压缩比高(发布源码)

- 解压 bunzip2

- tar jcvf file.tar.bz2 file1 file2 ......

- j 自动调用bzip2

2.5 命令行快捷键 {#25-命令行快捷键}

- Ctrl + b 左

- Ctrl + f 右

- Ctrl + p 上

- Ctrl + n 下

- Ctrl + a 光标至行首

- Ctrl + e 光标至行尾

- Ctrl + w 删除光标前面以空格分割段落(内容)

- Ctrl + u 删除光标到行首

- Ctrl + k 删除光标到行尾

- Ctrl + y 粘贴删除的内容

2.6 Shell 输入与输出 {#26-shell-输入与输出}

2.6.1输出重定向 {#261输出重定向}

- command > a.txt 覆盖a.txt原来的内容

- set -C 命令,禁止覆盖文件,防止误操作

- command >> a.txt 向a.txt追加内容

2.6.2 标准输入重定向 {#262-标准输入重定向}

- command < a.txt 将a.txt中的内容传递给command命令

- head < /proc/cpuinfo == head /proc/cpuinfo

2.6.3 管道 {#263-管道}

- head /proc/cpuinfo | tr a-z A-Z

- ifconfig | grep inet | awk '{print 2}' | awk -F: '{print 2}'

2.6.4 标准错误 stderr(报错包含重要信息) {#264-标准错误-stderr报错包含重要信息}

- ls /abcdefg 2 > e 2 是标准错误的标号,此命令表示将出错信息重定向到e文件,而不显示到屏幕

- ls /asd > f 2>&1

- 标准输出到f文件,标准错误输出到标准输出,所以最后标准输出和标准错误都会输出到f文件

2.6.5 常见报错信息 {#265-常见报错信息}

- No such file or directory(查看不存在的文件目录)

- File exists(创建与文件同名的目录)

- Not a directory, Is a directory(把文件当目录)

- No space left on device(磁盘空间不足)

- Permission denied(权限不足)

- Operation not permitted(杀掉不属于自己的进程)

- Segmentation fault, Bus error(程序访问禁用内存)

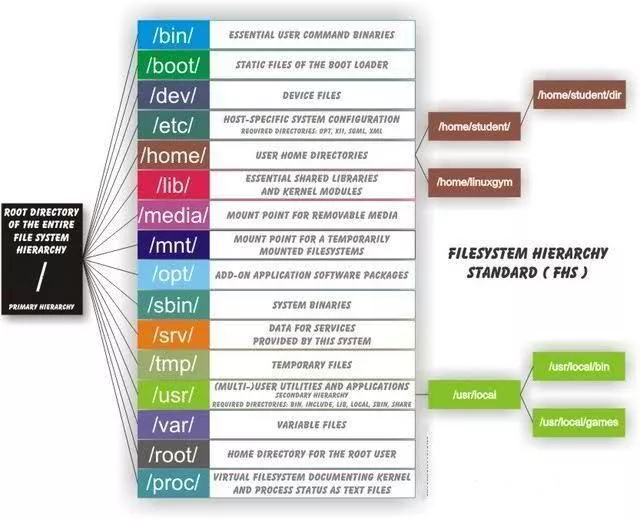

2.7 FHS {#27-fhs}

2.7.1 简介 {#271-简介}

- Filesystem Hierarchy Standard(文件系统层次化标准)的缩写,多数Linux版本采用这种文件组织形式,类似于Windows操作系统中c盘的文件目录,FHS采用树形结构组织文件。FHS定义了系统中每个区域的用途、所需要的最小构成的文件和目录,同时还给出了例外处理与矛盾处理。

2.7.2 目录和路径 {#272-目录和路径}

- 相对路径

- 绝对路径

- . 代表当前目录

- .. 代表当前目录的上层目录

| 目录 | 作用 | |:--------|:----------------------------------------------------------------------------------------| | / | 根目录,一台电脑有且只有一个根目录,所有的文件都是从这里开始的。 | | /bin/ | 基础的,用户级别指令存放位置, 二进制可执行命令文件 | | /boot/ | 存储操作系统启动、引导过程中的静态文件 | | /dev/ | 这里主要存放与设备(包括外设)有关的文件, 系统就是从这个目录开始工作的。另外还有一些包括磁盘驱动、USB驱动等都放在这个目录。 | | /etc/ | 主要存放系统配置方面的文件 | | /home/ | 这里主要存放你的个人数据。具体每个用户的设置文件,用户的桌面文件夹,还有用户的数据都放在这里。每个用户都有自己的用户目录,位置为:/home/用户名。当然,root用户除外。 | | /lib/ | 基本的,共享的库文件,以及内核模块 | | /media/ | 挂载外部存储,一般挂载移动存储类型的设备,例如u盘,光驱等 | | /mnt/ | 挂载外部存储,一般把临时的挂载,挂载到mnt | | /opt/ | 安装除操作系统软件之外的其他软件的时候,默认的安装目录 | | /sbin/ | 系统级别的可执行程序 | | /srv/ | 存放服务的数据 | | /tmp/ | 存放临时文件 | | /usr/ | 放置用户级别的工具和软件,子目录还有bin、sbin等也是存放用户和系统级别的可执行程序(历史遗留问题) | | /var/ | 存放经常变动的系统文件,例如系统日志文件,用户邮件等 | | /root/ | root用户的主目录 | | /proc/ | 系统启动过程中临时生成,关机后就没有了,是一个虚拟目录, 它是内存的映射,包括系统信息和进程信息 |

第 3 章 包管理 {#第-3-章-包管理}

3.1 介绍 {#31-介绍}

Linux发行版操作系统 ------ 大量软件包的集合

- 内核、库文件、命令行shell、图形接口、其他应用软件包共同组成操作系统

3.1.1 包管理 {#311-包管理}

-

简介

- 安装、删除、更新、配置修改

- 不同发行版的包管理不同

- 库软件包提供其他软件的依赖

- 减少内存硬盘用量,功能相同或相似的功能打包成一个软件包,不重复造轮子(所有软件依赖内核包)

- 丢失或版本差异问题主要原因(一环出错,全部出错)

- Linux的库文件 .so ,windows下的库文件 .dll

- Windows是微软的,但Linux发行版太多

- Linux发行版太多,每一个发行版的依赖都有所不同,而windows只有一个

- 打造自己的软件仓库,维护独立的包依赖关系是发行版包管理的最大任务

-

软件包

- RPM、DEB(Ubuntu集成自Debian Linux)

- 内含meta-data源数据,可以通过这个找到软件包中每一个文件的位置,用户名称,文件和软件包的归属等

- 预编译的二进制程序文件(不是源码)

- 配置脚本等

- RPM、DEB(Ubuntu集成自Debian Linux)

-

包管理系统

- Meta-data 提供追踪包中全部文件的能力

- 维护已安装文件的数据库(包名称、归属及辅助信息)

- 解决包依赖关系

- 建议使用唯一的包管理系统

3.1.2 软件仓库 {#312-软件仓库}

- 官方Repository

- 打造封闭但有质量保证的软件包来源(苹果)

- 慎用第三方软件仓库

3.2 Dpkg包管理器 {#32-dpkg包管理器}

3.2.1 介绍 {#321-介绍}

- Dpkg本地包管理器

- 安装、删除、创建deb包

- 不依赖软件仓库、不能自动检索和下载软件包

- 不判断和解决依赖关系,需要手动的安装依赖

3.2.2 查看、安装、卸载包 {#322-查看安装卸载包}

-

查看查找包

- dpkg -l 列出本地已安装的所有软件包

- dpkg -L ufw 列出包在本地安装的所有文件

- dpkg -S /etc/ufw 查找文件归属的软件包

-

安装包

- dpkg -i name_version_architecture.deb 安装一个包

- /var/cache/apt/archives

- dpkg -i name_version_architecture.deb 安装一个包

-

卸载包

- dpkg -r name:arch 卸载包,不会删除配置文件,arch为架构,可以不加

- dpkg -P name:arch 卸载包,且删除配置文件,arch为架构,可以不加

3.2.3 显示删除架构 {#323-显示删除架构}

- 显示支持的架构

- dpkg --print-architecture 架构(amd64、i386)

- dpkg --print-foreign-architectures 显示系统支持的其他架构包

- cat /var/lib/dpkg/arch 查看系统所有支持的架构

- 删除dpkg支持的架构

- dpkg --remove-architecture 删除一个支持的架构包

- dpkg --remove-architecture i386 删除i386架构

- dpkg --remove-architecture 删除一个支持的架构包

3.3 APT包管理器 {#33-apt包管理器}

3.3.1 介绍 {#331-介绍}

-

UBuntu里首选的包管理器,推荐使用

-

依赖官方的软件仓库

- 安装、卸载、更新包括整个操作系统的所有软件(包括操作系统)

- 更新索引、更新包、自动解决依赖关系

3.3.2 更新、安装、卸载 {#332-更新安装卸载}

-

更新

- sudo apt update 更新索引

- /etc/apt/sources.list 文件,官方软件仓库源

- /etc/apt/sources.list.d/ 目录,放置第三方软件仓库的源,其实也可以把源加入到官方源文件中,但是推荐在此目录下新建一个软件源文件

- sudo apt upgrade 更新已安装的包(不会增加和删除包),即使加测出内核有新版本,也不会更新内核文件

- sudo apt dist-upgrade 更新新包,删除旧包(包含内核)

- sudo apt update 更新索引

-

安装包

- sudo apt install nmap 安装包

- sudo apt install nmap -y 安装包,不需要输入Y/n

- sudo apt install nmap 安装包

-

卸载包

-

sudo apt remove nmap 删除包,不会删除配置文件

-

sudo apt remove nmap --purge 删除包及其配置文件

- sudo apt purge nmap 删除包及其配置文件

-

3.3.3 查看操作日志 {#333-查看操作日志}

- apt更新,安装,删除等操作会保存在 /var/log/dpkg.log 此日志文件中

3.3.4 搜索、包描述、清理 {#334-搜索包描述清理}

-

搜索

-

sudo apt search 'keywords' 搜索关键词

- sudo apt search 'network mapper' 搜索网络扫描相关的包

-

查看详细信息

- sudo apt show nmap 显示完整的软件包描述

-

清理

- sudo apt autoremove 自动删除不需要的包

- 慎用,更新内核时不会删除旧内核,软件在新的内核中可能不需要依赖这些包,但当新内核出现问题需要回退到旧内核时,就有可能需要依赖这些包了

- sudo apt autoremove 自动删除不需要的包

3.3.5 下载、保存地址 {#335-下载保存地址}

- 保存地址

- 下载包的保存地址 /var/cache/apt/archives ,确定都安装后可以讲里面的文件删除

- 更新索引文件的保存地址 /var/lib/apt/lists ,可用cat命令查看

- 下载

- apt download nmap 只下载安装包,会下载到当前目录下

- apt source nmap 下载源码和安装包,会下载到当前目录下

- apt showsrc nmap 查看源码相关的信息

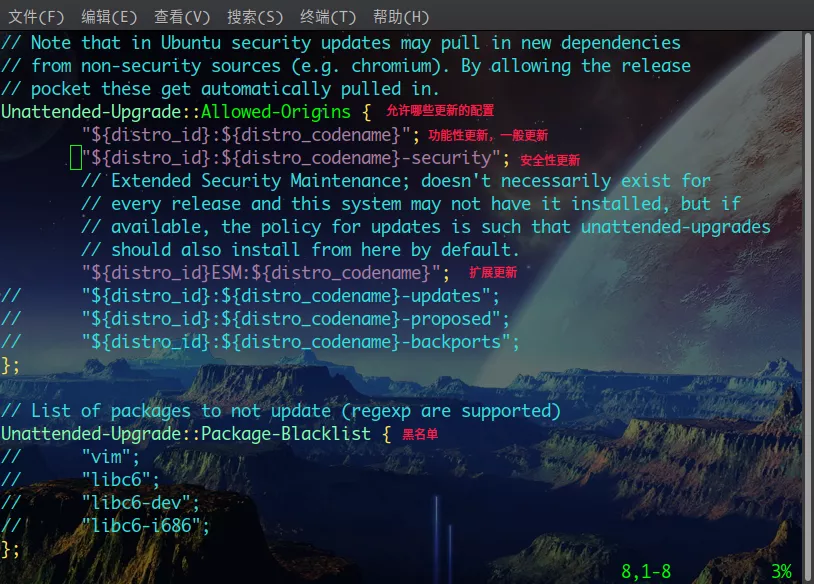

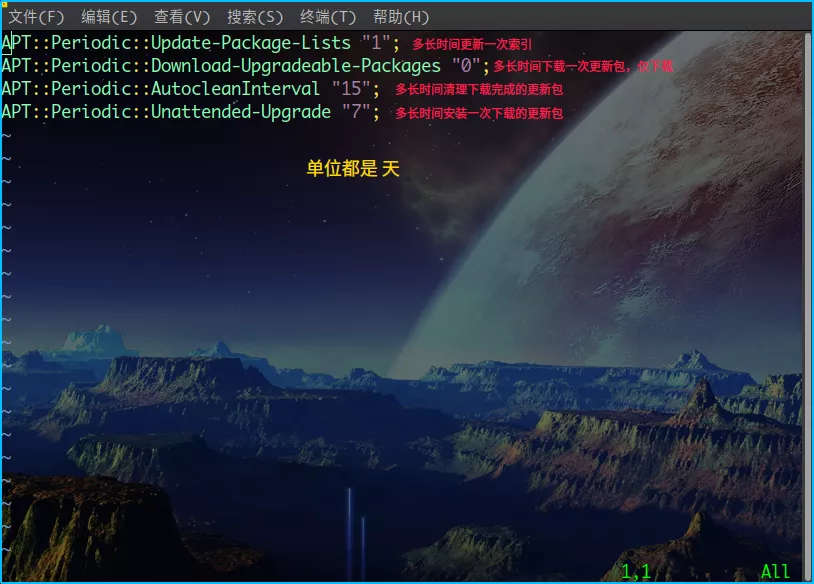

3.3.6 自动更新 {#336-自动更新}

-

sudo apt install unattended-upgrades 安装无人值守升级包

-

配置文件

-

/etc/apt/apt.conf.d/50unattended-upgrades 配置更新哪些类

-

/etc/apt/apt.conf.d/10periodic 配置更新周期

-

-

重启服务

- sudo systemctl restart unattended-upgrades.service

- sudo service unattended-upgrades.service restart

-

目录日志

- /var/log/unattended-upgrades/

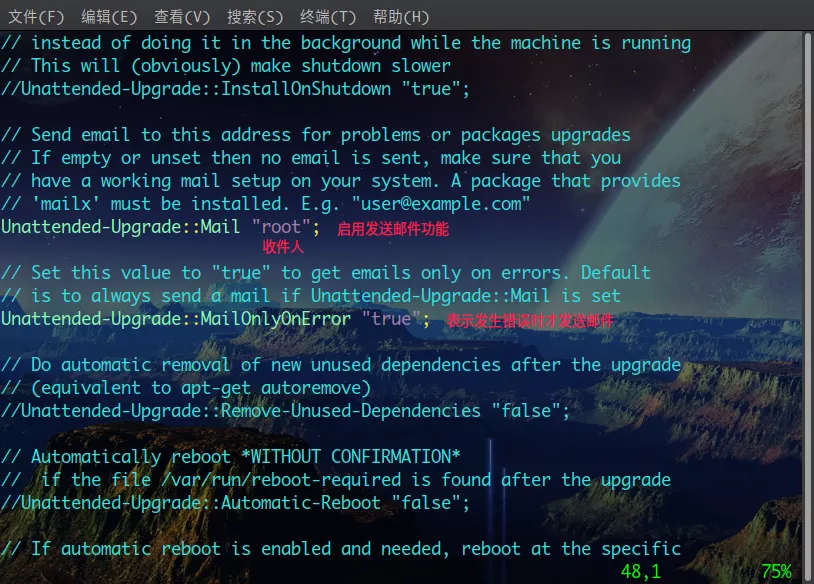

-

自动更新通知

-

/etc/apt/apt.conf.d/50unattended-upgrades 配置文件中启用自动发送邮件功能

-

Apticron 挡自动更新出现问题或没有问题时发送邮件

- sudo apt install apticron 安装Apticron

-

3.3.7 APT更新设置 {#337-apt更新设置}

- 官方库

- /etc/apt/sources.list

- 注释掉cdrom源 光盘的软件包,安装完成会自动注释,如果没有注释就注释掉

- 第一列:二进制安装包或源码包(deb/deb-src)

- 第二列:软件仓库的URL地址

- 第三列:操作系统codename

- 第四列:库的内容构成、以及是否官方支持

- Main 官方支持,包含源码,官方维护bug

- Restricted 官方支持,非开源许可,官方维护bug

- Universe 社区支持

- Multiverse 既不开源也不支持,自己承担风险,通常不是安全更新

- 第三方库

- 存在安全风险,可能造成系统稳定性问题

- 作为最后一种选择

- 建议为每个第三方库创建独立的源.list文件

- /etc/apt/sources.list.d/

- 验证GnuPG Key

- 以 owncloud 为例

- wget -nv https://download.owncloud.org/download/repositories/stable/xUbuntu_16.04/Release.key -O Release.key 通过wget下载并通过-O参数保存成Release.key文件

- apt-key add Release.key 将Release.key文件中的key导入到UBuntu本地系统上,验证前仓库源文件要先创建好

- apt update

- apt install package_name

- 删除GnuPG Key

- 删除索引文件

- 运行 apt-key del keyname 命令删除GnuPG Key

- apt-key list 列出已保存在系统中key

- apt-key update 更新本地trusted数据库,删除过期没用的key

- PPA

- Personal Package Archive(PPA) 个人的包归档服务器,针对个人软件作者,提供软件发布的源,官方提供服务器等

- PPA本质上是另外一种形式的apt软件库

- 适用于没有自建软件库的发布者

- PPA中的软件没有经过官方审核

- sudo apt-add-repository ppa:ondrej/mariadb-10.0 添加源

- 上面的命令就是在 /etc/apt/sources.list.d/ondrej-ubuntu-mariadb-10_0-xenial.list 创建源文件

- http://ppa.launchpad.net/ondrej/mariadb-10.0/ubuntu xenial main 上面的作用就相当于访问这个url

- 上面的命令就是在 /etc/apt/sources.list.d/ondrej-ubuntu-mariadb-10_0-xenial.list 创建源文件

- PPA主页:https://launchpad.net/ubuntu/

- 删除PPA

- 删除 PPA 源的命令格式则为:sudo add-apt-repository -r ppa:user/ppa-name

- 然后进入 /etc/apt/sources.list.d 目录,将相应 ppa 源的保存文件删除

- sudo apt-get update

3.4 SNAP包管理 {#34-snap包管理}

- APT包管理器的缺点

- 系统版本升级后应用软件库基本冻结,就是新版系统发布后旧版本就基本上不更新了

- 老版本系统维持使用稳定版软件和库(旧版本)

- 安全补丁除外

- 为了维护一致的包和库的依赖关系无法安装最新版软件

- 系统版本升级后应用软件库基本冻结,就是新版系统发布后旧版本就基本上不更新了

- SNAP包管理操作独立于软件仓库

- 可分发不属于官方库的软件版本

- 软件安装使用不受操作系统包和库依赖关系的影响

- Snap包内建与Linux发行版不兼容的库

- Snap还年轻,APT仍然是这个时代的霸主

- 使用方法

- sudo apt install snap 安装snap

- sudo snap find nmap 查找软件包

- sudo snap install nmap 安装软件包

- sudo snap remove nmap 删除软件包

- sudo snap refresh 更新索引

- sudo snap refresh nmap 更新软件包

- 同时安装多个软件包(彼此独立)

- 作为APT的补充

第 4 章 存储管理 {#第-4-章-存储管理}

4.1 存储空间规划和查看 {#41-存储空间规划和查看}

4.1.1 存储 {#411-存储}

- 硬盘是计算机中最主要的存储设备

- 传统磁盘分区与逻辑卷管理

- 事前合理规划很重要

- 对磁盘的所有操作都要小心小心再小心

4.1.2 查看磁盘空间用量 {#412-查看磁盘空间用量}

-

df -h ------ 以人类方便观看方式的显示

- 第一列:文件系统

- 第二列:存储空间

- 第三列:使用量

- 第四列:可用量

- 第五列:使用率

- 第六列:挂载点

-

df -i ------ 显示inode信息

4.1.3 查看目录文件大小 {#413-查看目录文件大小}

-

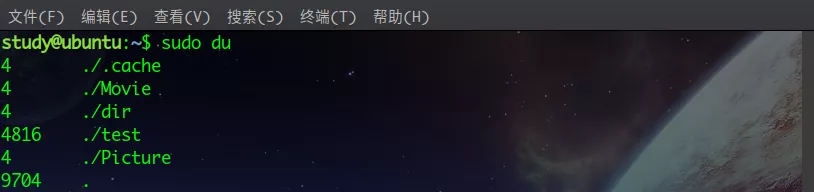

sudo du 显示当前目录下目录占用空间信息

-

sudo du / 显示系统中所有的目录文件占用信息

-

sudo du -h 以人类方便观看方式的显示

-

sudo du -hcs *

- 显示当前目录

- -s 摘要

- -c 汇总,在最后一行显示上方文件目录大小总和

-

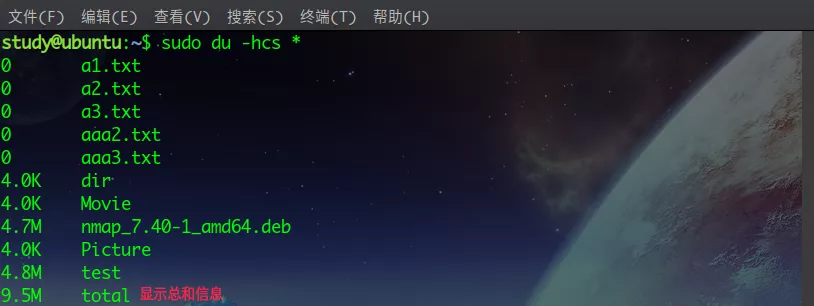

ncdu

-

sudo apt install ncdu

-

ncdu 形象化的显示信息,不加参数默认显示当前目录信息

- 上下箭头或鼠标滚轮移动光标,右箭头或回车进入选中目录,左箭头返回

- ? 显示帮助信息

- n 按名称排序

- d 删除选中

- t 先显示目录再显示文件

- g 显示占用百分比,多按几次会有不同方式

- q 退出程序

-

ncdu / 显示根目录下的所有信息,默认以大小排序

-

4.2 硬盘分区格式化 {#42-硬盘分区格式化}

4.2.1 添加硬盘 {#421-添加硬盘}

步骤

- 磁盘设备名称,都在dev目录下 ls /dev/sd?可以查看

- /dev/sda、/dev/xdb、/dev/vdc

- 硬盘分区

- sudo fdisk -l查看所有硬盘的大小,分区等信息

- lsblk

- 文件系统格式Ext4、XFS(适用于大空间、多文件、数据库)

- 挂载/etc/fstab 自动挂载

4.2.2 硬盘分区 {#422-硬盘分区}

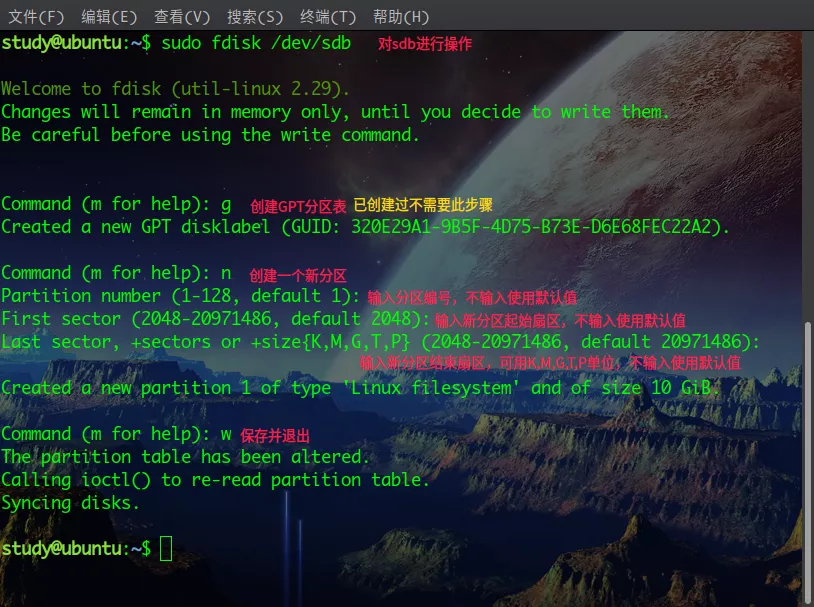

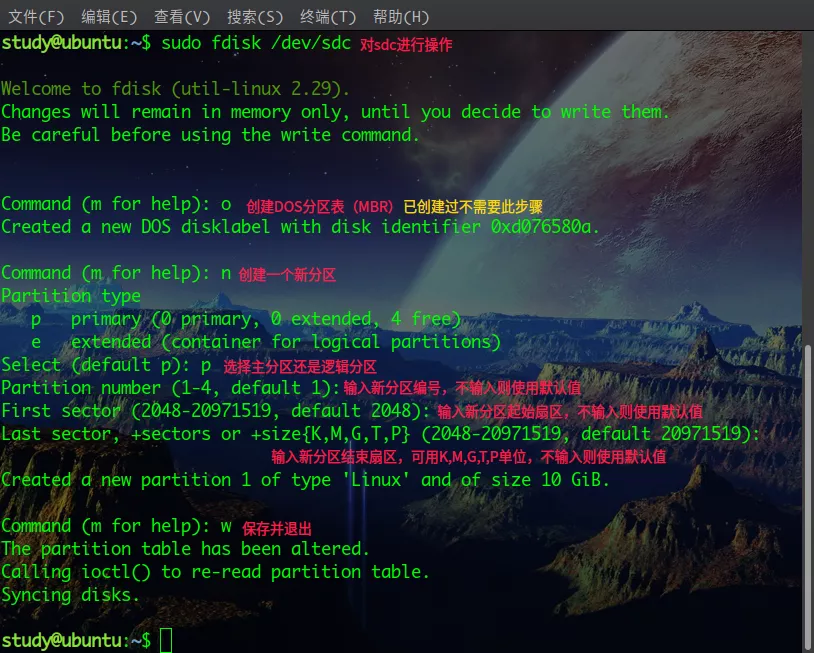

-

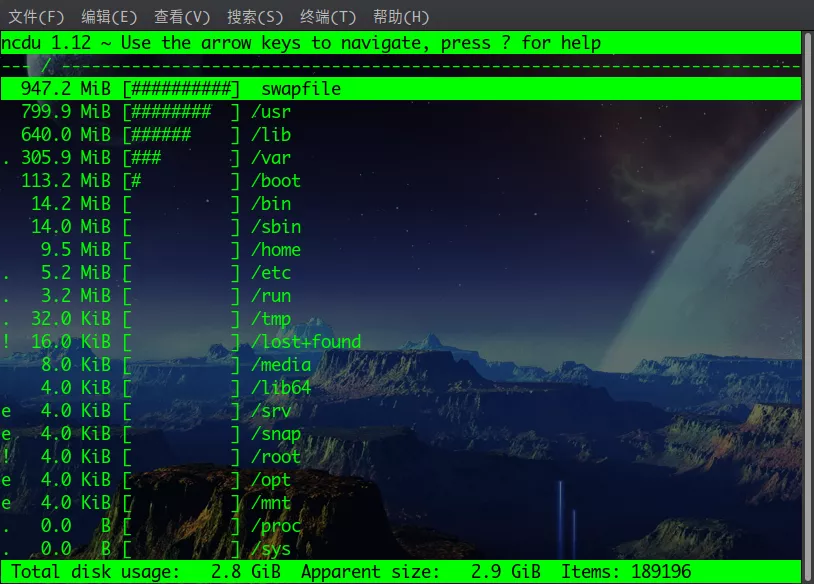

sudo fdisk /dev/sdb 为sdb设备分区

- m 显示帮助菜单

- MBR分区

- 传统分区格式、最大四个主分区、最大分区2T容量限制

- GPT分区

- 未来标准、128个分区、单个分区无容量限制、推荐使用

创建GTP格式分区表3

创建MBR格式分区表

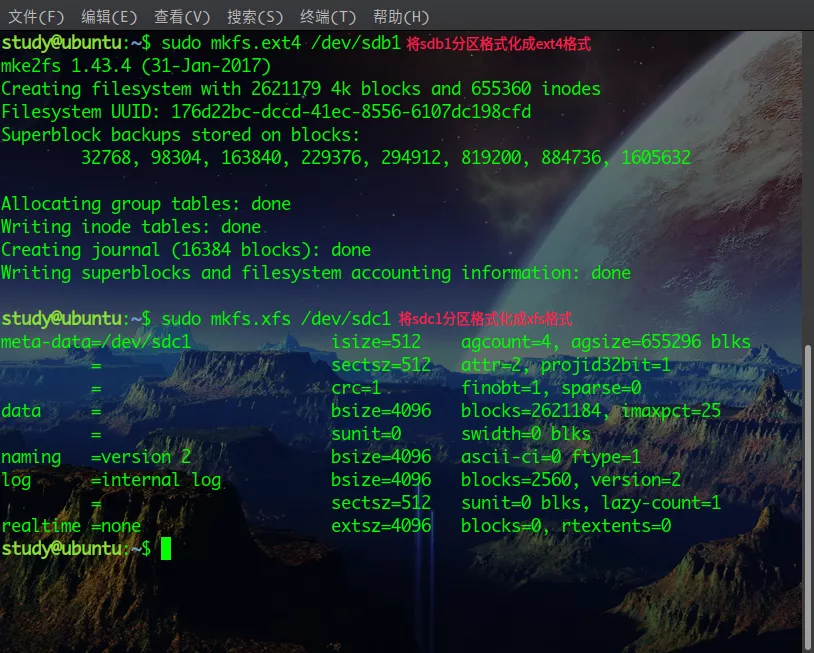

4.2.3 格式化分区 {#423-格式化分区}

- sudo mkfs.ext4 /dev/sdb1 将sdb1分区格式化成ext4格式

- sudo mkfs.xfs /dev/sdc1 将sdc1分区格式化成xfs格式

4.2.4 挂载分区 {#424-挂载分区}

- /mnt、/media 可以将分区挂载才这些目录下,也可以自己手动创建一个目录来挂载

- mount /dev/sdb1 /mnt/db1 将sdb1分区挂载到/mnt/db1目录下

- mount /dev/sdb1 -t ext4 /mnt/db1 将sdb1分区挂载到/mnt/db1目录下,并指定分区格式为ext4,如果不指定的话也会自动检测的

- umount /mnt/db1 卸载/mnt/db1目录下的挂载设备

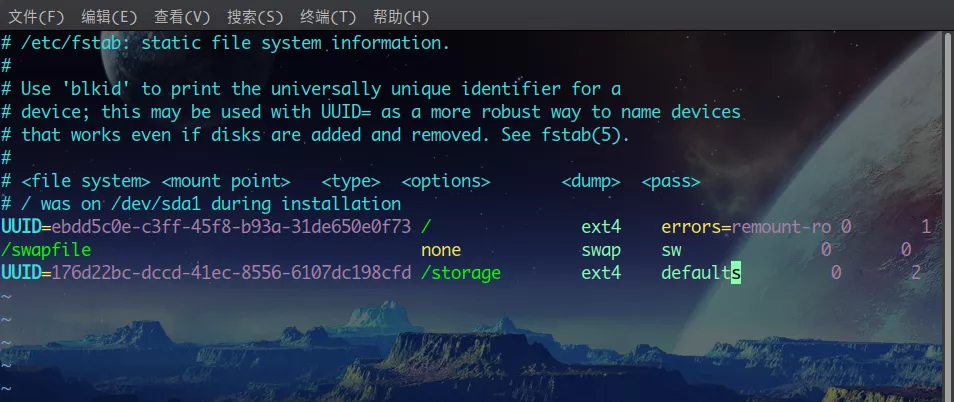

自动挂载

-

配置文件 /etc/fstab

- 第一列:设备ID 分区的UUID、设备名也可,推荐选择唯一ID

- 第二列:挂载点 swap无需挂载(填 none)

- 第三列:文件系统 ext4、swap

- 第四列:options defaults:rw、exec、auto、nouser、asynchronous

- rw 可读写

- exec 可执行

- auto 随操作系统启动时,此分区会自动挂载

- nouser 只有root用户才可以挂载此分区

- asynchronous 往硬盘读写数据的时候时异步的方式

- 第五列:dump 用于备份工具识别,1 备份、0 不备份

- 第六列:pass FS错误时fsck是否检查错误,0 不查、1 优先、2 后查

- UUID=176d22bc-dccd-41ec-8556-6107dc198cfd /storage ext4 default 0 2

-

lsblk -fP、blkid 查看分区的UUID等信息

-

mount -a 将/etc/fstab的所有内容重新加载

4.3 Swap分区管理 {#43-swap分区管理}

4.3.1 Swap介绍 {#431-swap介绍}

在系统的物理内存不够用的时候,把物理内存中的一部分空间释放出来,以供当前运行的程序使用。那些被释放的空间可能来自一些很长时间没有什么操作的程序,这些被释放的空间被临时保存到Swap分区中,等到那些程序要运行时,再从Swap中恢复保存的数据到内存中。

- 关于Swap的争论

- 需要、不需要(Raspberry Pi)

- 大小多少才合理(2-16G)

- Swap文件、Swap分区

- 理想状态下应该无事可做的Swap

- 大量的Swap空间使用意味着服务器已疲于奔命

- free -m 查看内存及Swap

- 某些云主机默认没有Swap

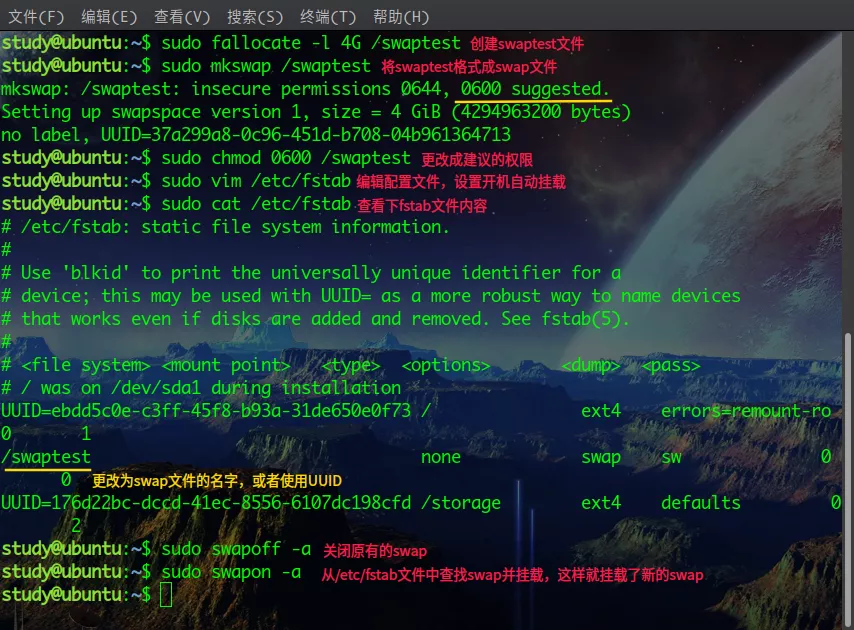

4.3.1 Swap文件 {#431-swap文件}

- 更改Swap的大小,创建一个新的Swap文件,让系统用这个新的Swap文件,老的Swap文件就可以删除了

- sudo fallocate -l 2G /swaptest

- -l 指定大小

- sudo mkswap /swaptest 记下UUID,作为自动挂载的标识,或者也可以使用swaptest

- sudo chmod 0600 /swaptest

- sudo vim /etc/fastab

- /swaptest none swap sw 0 0

- swapoff -a / swapon -a

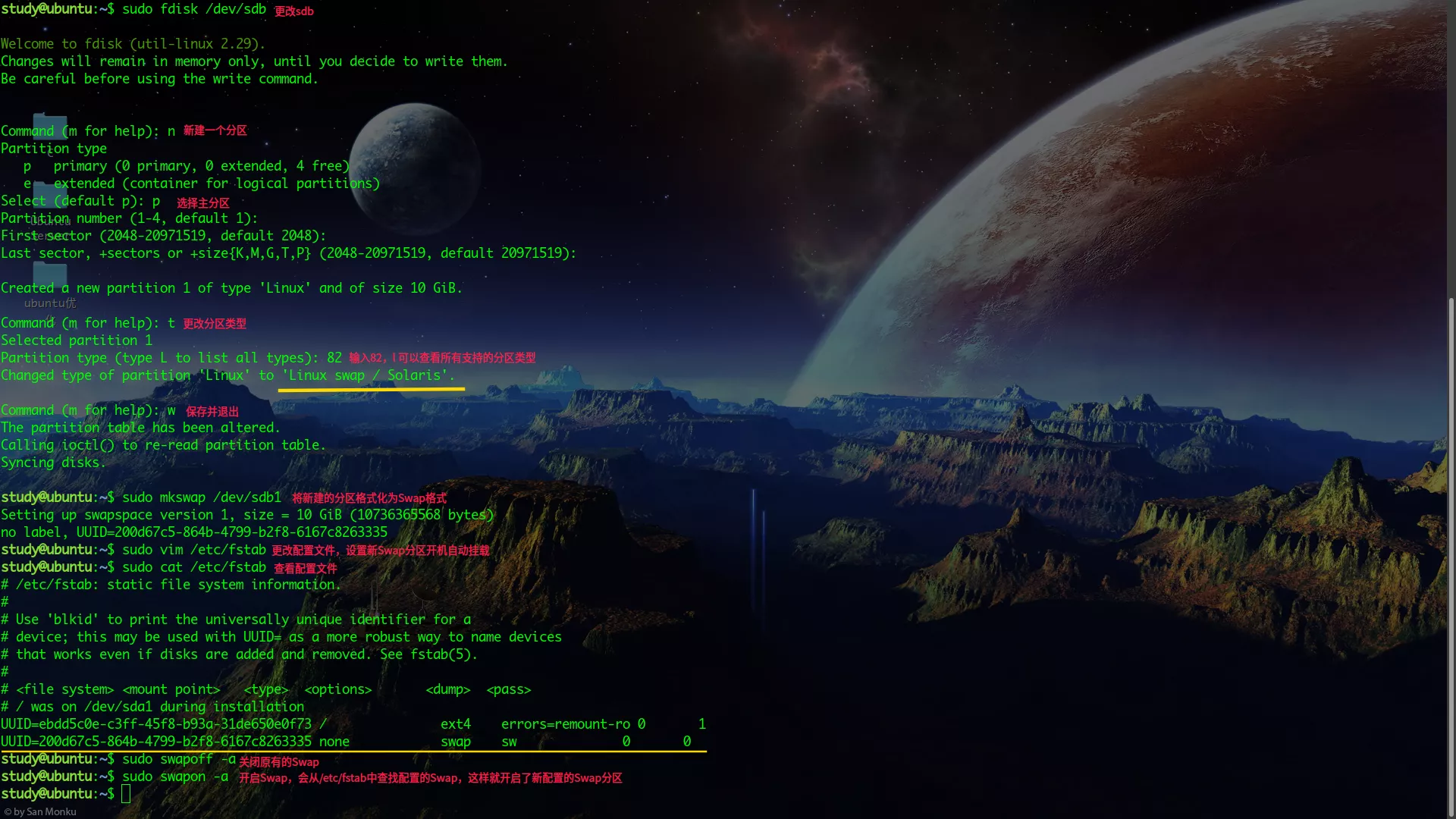

4.3.2 Swap分区 {#432-swap分区}

- sudo fdisk /dev/sdb

- 新建主分区,t修改分区表类型为82,w保存退出

- sudo mkswap /dev/sdb1 将分区格式化成swap格式

- sudo vim /etc/fstab 更改配置文件,设置开机自动挂载

- UUID=200d67c5-864b-4799-b2f8-6167c8263335 none swap sw 0 0

- sudo swapoff -a / sudo swapon -a

4.4 LVM管理 {#44-lvm管理}

4.4.1 简介 {#441-简介}

- 无须重启计算机灵活调整硬盘空间大小

- 硬盘分区太大浪费,太小无法满足业务发展需要

- 将传统的硬盘分区逻辑的组合为资源池,按需分配

- 概念

- Volume Groups(池化,卷组)

- Physical Volumes 物理卷

- Logical Volumes(基本分区,RAID)

- 安装包

- sudo apt install lvm2

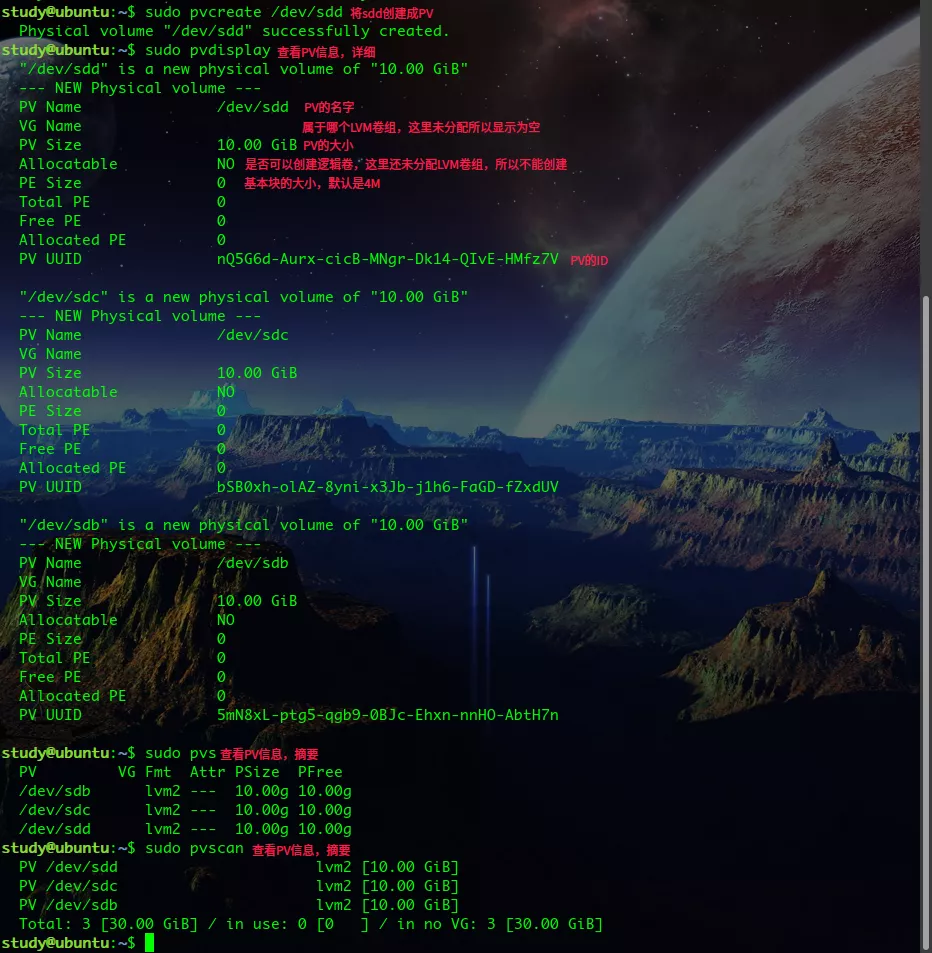

4.4.2 实际操作 {#442-实际操作}

-

创建物理卷

- sudo pvcreate /dev/sdb 创建物理卷

- sudo pvdisplay 查看物理卷

- sudo pvscan / sudo pvs 显示物理卷摘要信息

-

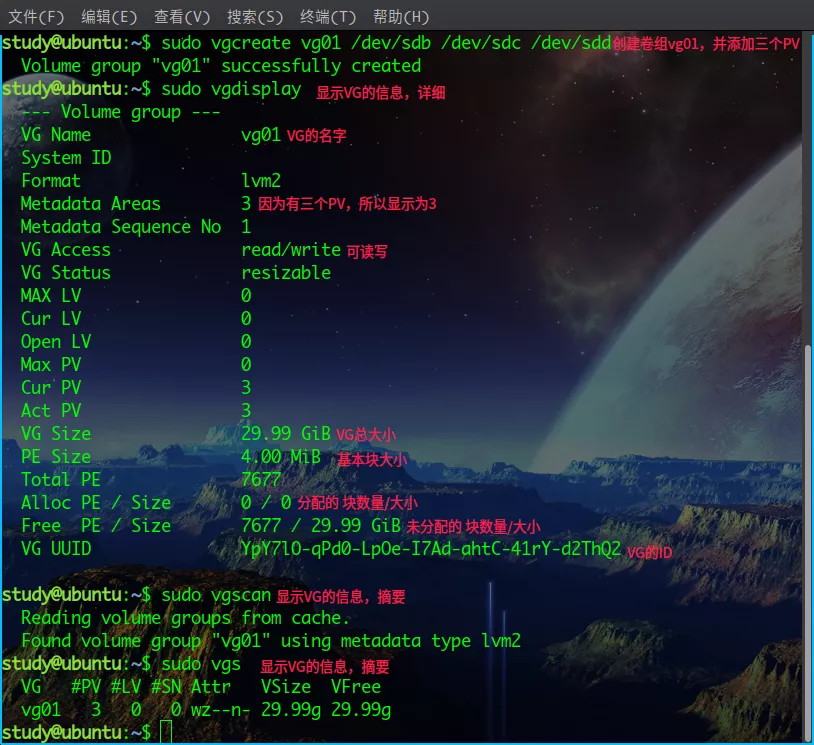

创建卷组

- sudo vgcreate vg01 /dev/sdb 创建一个卷组并添加一个PV到其中

- sudo vgextend vg01 /dfanlajiyoujianev/sdc /dev/sdd 将sdc、sdd添加到vg01的卷组中

- sudo vgdisplay 查看卷组

- sudo vgscan / sudo vgs 显示卷组摘要信息

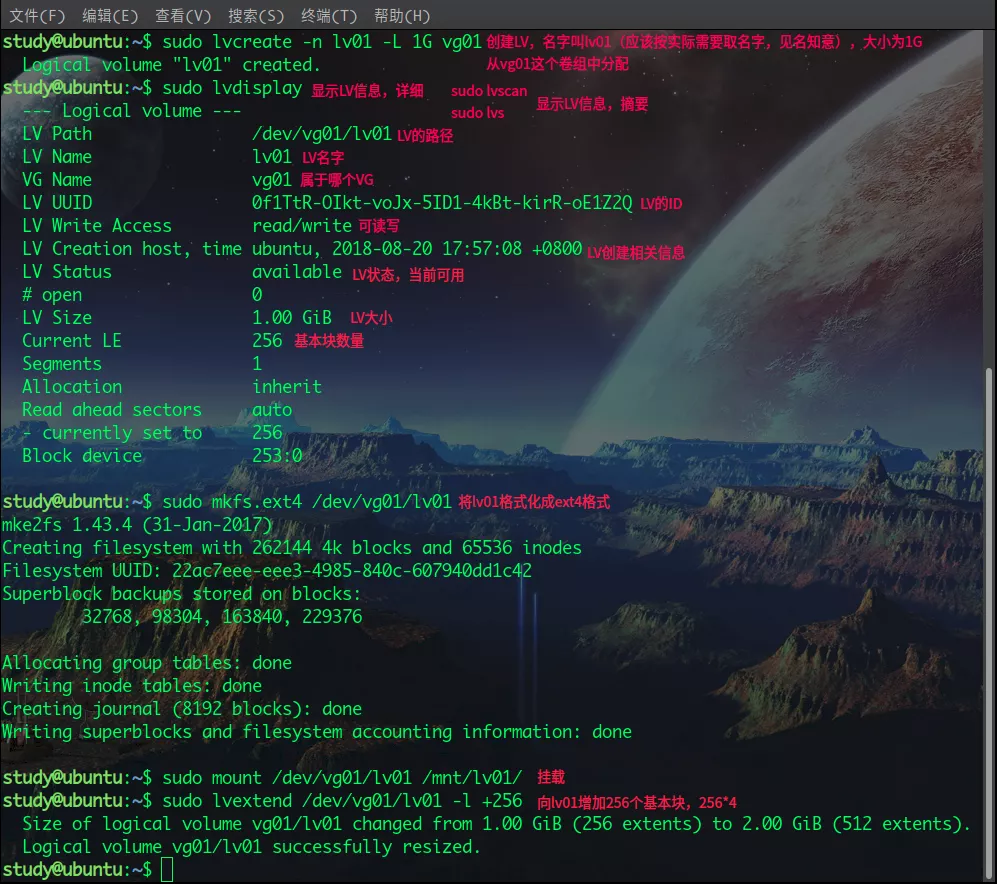

- 创建、扩大逻辑卷

- sudo lvcreate -n lv01 -L 1G vg01

- sudo lvdisolay

- sudo lvscan / sudo lvs

- sudo mkfs.ext4 /dev/vg01/lv01

- sudo mount /dev/vg01/lv01 /mnt/lv01

- df -h

- sudo lvextend /dev/vg01/lv01 -l +256 增加256个PE(无 + 表示最终值)

- sudo lvextend /dev/vg01/lv01 -l +10%FREE 增加剩余空间(FREE)的10%

- FREE 空余

- VG vg的大小

- LV 当前lv的大小

- 更多使用 lvextend -h 查看

- sudo lvextend /dev/vg01/lv01 -L +1G 增加1G的大小

- sudo resize2fs /dev/vg01/lv01 将lv扩大的事通知给系统

- df -h

-

缩小逻辑卷

- sudo umount /dev/vg01/lv01 必须下线

- sudo e2fsck -f /dev/vg01/lv01 检查文件系统

- sudo resize2fs /dev/vg01/lv01 1G 缩小文件系统,为1G,不是减少1G

- sudo lvresize /dev/vg01/lv01 -L 1G 缩小逻辑卷

- 重新挂载查看

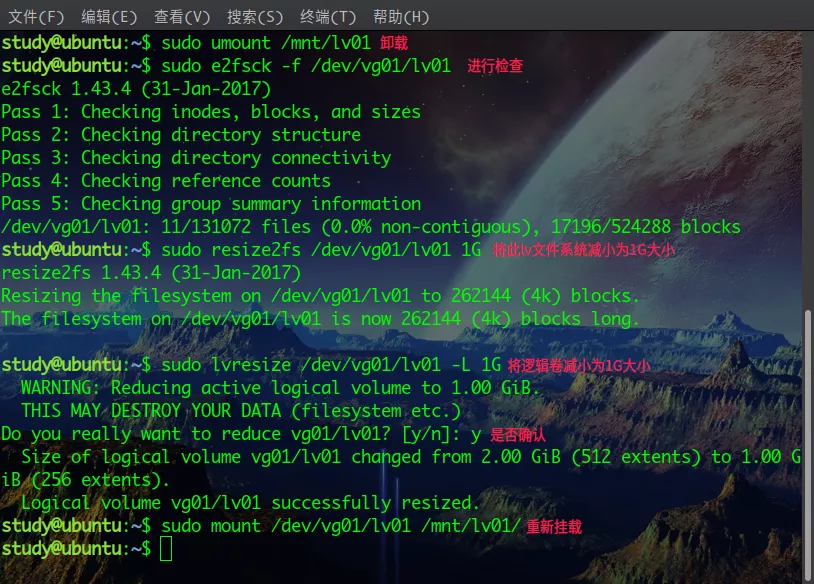

4.4.3 快照 {#443-快照}

- 介绍

- 故障时可回退

- 临时机制,不可视为备份

- 本地保存,安全性无法保证

- 系统根目录使用快照可用于测试补丁更新

- 测试完成合并并删除快照

- 创建快照等同创建一个新的LV

- 初始不占空间,但文件发生修改时原块数据被拷贝到快照LV中

- 回退时将快照中原始数据覆盖当前快照已被修改的 块

-

创建快照

- sudo lvcreate -s -n s01 -L 1G vg01/lv01 创建新快照

- 快照LV可直接被卸载,用于恢复单个文件

-

恢复快照(恢复后快照被删除)

- sudo lvconvert --merge vg01/s01 将快照s01中的内容恢复,但是会提示将在下一次 activation 时恢复,所以要重新 activation

- sudo umount /mnt/lv01 卸载

- sudo lvchange -an vg01/lv01 更改成inactive状态

- sudo lvchange -ay vg01/lv01 更改成ACTIVATE状态,此时就恢复快照中的内容了

- sudo mount /dev/vg01/lv01 /mnt/lv01/ 重新挂载

4.4.4 移动物理卷数据 {#444-移动物理卷数据}

- 当磁盘性能或老旧等因素需要更换硬盘,提前转移其中数据

- sudo pvmove /dev/sdb 移动数据,让lvm自己选择移动到哪

- sudo pvmove -n lv01 /dev/sdb /dev/sdc -i 1 只移动sdb上lv01到sdc上,-i表示1秒钟显示处理结果,sdc得是空的要不然原本数据没了,移动完成sdb lv01中的就没了

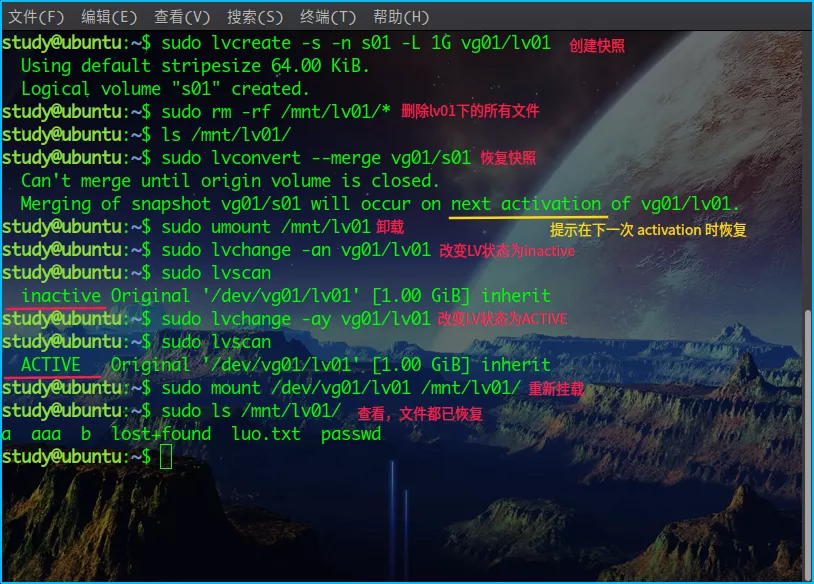

4.5 RAID高级管理 {#45-raid高级管理}

4.5.1 创建软RAID {#451-创建软raid}

-

软RAID基于mdadm驱动实现

-

sudo apt install mdadm 安装mdadm

-

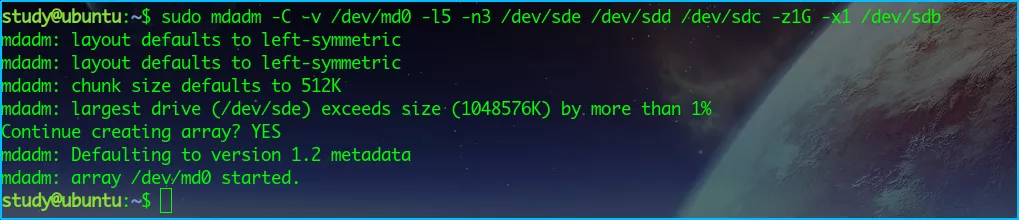

sudo mdadm -C -v /dev/md0 -l1 -n2 /dev/sdb /dev/sdc -z100M -x1 /dev/sdd 创建RAID

- -C 创建

- -v 显示创建过程中详细信息

- -l RAID类型(0、1、2、5、6、10)

- -n RAID盘数量

- -z 从每个硬盘占用多少空间创建RAID,如果准备使用全部空间就不用指定此参数

- -Z 指定RAID的总大小,自动计算,然后从每块硬盘上划空间

- -x Spare盘

4.5.2 常用管理命令 {#452-常用管理命令}

-

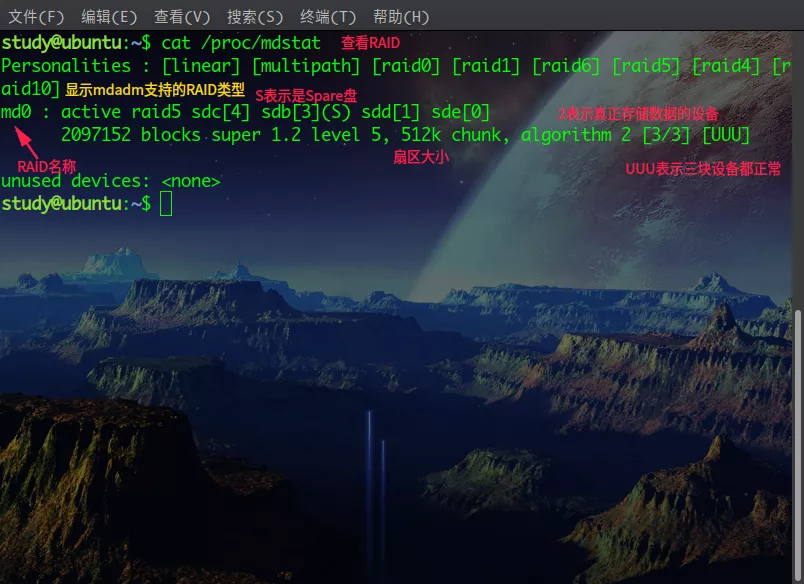

cat /proc/mdstat 查看RAID信息

-

sudo mdadm -D /dev/md0 查看RAID的具体信息

-

sudo mdadm -E /dev/sdc 查看组成RAID的设备信息和RAID的信息

-

sudo mdadm -r /dev/md0 /dev/sda 从RAID组成中删除sda设备,如果不给删除则用 -f 将其设为失效再删除

-

sudo mdadm -a /dev/md0 /dev/sda 增加物理硬盘,替换刚刚删除的设备,如果之前有Spare盘顶上,则新增的会成Spare盘

-

sudo mdadm -A /dev/md0 手动让RAID之间数据同步

-

sudo mdadm -f /dev/md0 /dev/sdb 将磁盘置为失效,如果有Spare盘则会顶上

-

sudo mdadm --re-add /dev/md0 /dev/sdc 将 faulty 状态的设备重新加入(原本就在RAID组合中)

-

替换硬盘后安装Grub

- 如果引导盘坏了,需要运行下面的命令来安装引导文件,RAID不会同步引导文件

- sudo grub-install /dev/md0

-

格式化和挂载

- sudo mkfs.ext4 /dev/md0 RAID就当一个普通分区来用就行了

4.5.3 链接 {#453-链接}

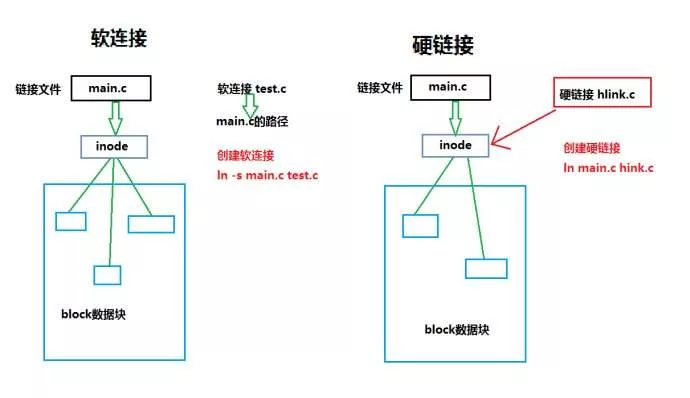

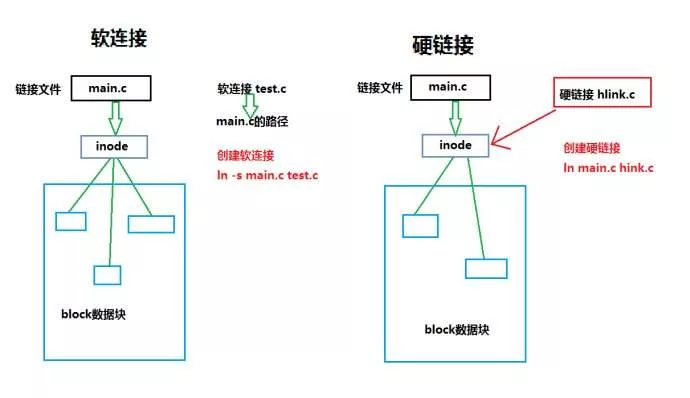

- 符号链接(软链接)和硬链接

- ls -li 查看文件和目录的inode值

- inode:存放文件元数据的数据对象,表现为一个数值编号

- 创建硬链接

- ln fileS fileD

- 目录不能创建硬链接

- 不能移动硬链接到不同硬盘上(inode改变,不同硬盘都有自己的inode)

- 创建软链接

- 不共用inode

- ln -s fileS fileD(相对路径和绝对路径)

- 建议使用绝对路径

- ln -s 1.txt /bak/l1.txt 如果这样写,l1.txt链接的是/bak/下的1.txt,用的是相对路径

4.6 磁盘加密 {#46-磁盘加密}

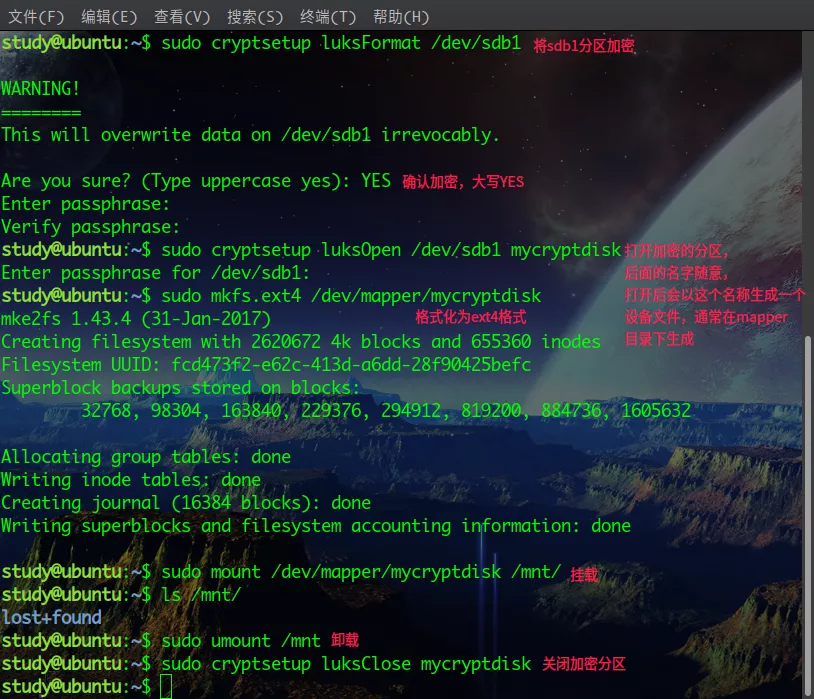

- 清除所有数据

- sudo dd if=/dev/zero of=/dev/sdc

- 磁盘加密

- sudo apt install cryptsetup

- sudo cryptsetup luksFormat /dev/sdc1 对分区进行加密

- sudo cryptsetup luksOpen /dev/sdc1 mycryptdisk 打开加密的分区

- mycryptdisk是打开之后访问的名字,随便起,成功打开之后会生成mycryptdisk新的设备文件,通常情况下是在mapper目录下

- sudo mkfs.ext4 /dev/mapper/mycryptdisk 格式化成ext4文件格式

- sudo mount /dev/mapper/mycryptdisk /mnt/mycryptdisk 挂载

- sudo chown study:study /mnt/mycryptdisk 更改所有者,这样在图形化界面就能操作里面的内容了,要不然得需要在命令行中用sudo才行

- sudo cryptsetup luksClose mycryptdisk 关闭加密的分区

第 5 章 网络基础 {#第-5-章-网络基础}

5.1 网络 {#51-网络}

- 为实现资源共享,彼此互联的多个计算设备就形成了网络

- 为实现通信,设备间必须遵守相同通信协议

- TCP/IP协议族

- 标识彼此地址(ip),收发和处理相同约定的数据包

- 分组交换即包交换网络

- 分层头部、数据

- 速度由频率决定

- 网络分层

- 物理层、网络(internet)层、传输层、应用层

- 将复杂的问题分解为多层的简单问题,层间遵守相同接口

5.2 网卡配置 {#52-网卡配置}

5.2.1 网卡接口 {#521-网卡接口}

- enp2s0、eth0、wlp3s0

- wl:表示无线网卡

- en:Ethernet 以太网

- p2:p表示总线的编号,2表示2号编号

- s0:表示连接在这个总线上的第0个网卡设备

- ifconfig -a 查看所有网卡(包括未启用的)的信息,ip地址等

- ip link / ipaddress 查看网卡和信息

- sudo lshw -class network 查看网卡相关的信息,硬件信息

- lshw 查看硬件相关的信息命令

5.2.2 管理网卡 {#522-管理网卡}

- sudo ethtool enp0s3 查看网卡信息,速率等

- sudo ethtool -s duplex half(full) speed 1000 修改网卡配置 {#ethtool}

- duplex half 半双工

- duplex full 全双工

- -s speed 1000 速率修改为1000

5.2.3 网卡配置文件 {#523-网卡配置文件}

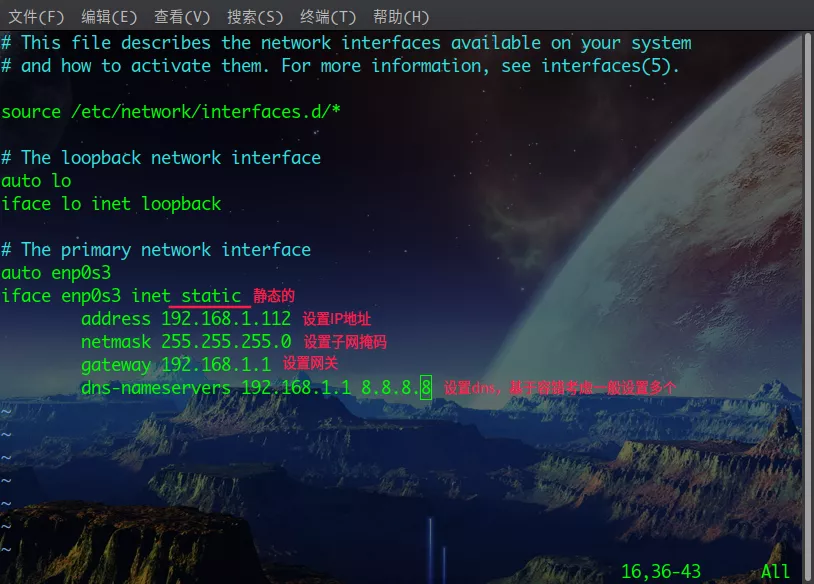

-

sudo vi /etc/network/interfaces

-

动态获取IP地址

- auto enp0s3 随操作系统启动而启动,自动启动,enp0s3为网卡名

- iface enp0s3 inet dhcp

- dhcp 由dhcp自动分配ip地址

- up/pre-up /sbin/ethtool -s enp0s3 speed 1000 duplex full 网卡启动前运行此条命令

-

静态IP地址

iface enp0s3 inet static address 192.168.1.1 # 指定ip地址 netmask 255.255.255.0 # 指定子网掩码 gateway 192.168.1.254 # 指定网关- 更多配置

- broadcast 192.168.1.255 指定广播地址

- dns-nameservers 192.168.1.1 8.8.8.8 设置DNS服务器,一般为容错指定多个

- dns-search example.com sales.example.com dev.example.com 如果主机属于某个dns域,指定域名,从这个域名搜索相应的主机记录

- up/pre-up route add -net 172.16.0.1/24 gw 192.168.1.1 网卡启用前执行此条命令

- down route del -net 172.16.0.1/24 网卡禁用之前执行此命令,删除172.16.0.1/24的路由

- mtu 1500 最大包的长度(字节),最大传输单元

- hwaddress 00:11:22:33:44:55 硬件地址,网卡的MAC地址

- 更多配置

-

5.2.4 网络基本设置 {#524-网络基本设置}

- 设置ip

- sudo ifconfig enp0s3 10.0.0.100 netmask 255.255.255.0 设置enp0s3网卡的ip地址和子网掩码,临时(重启后就不在是这个了)

- sudo ifconfig enp0s3 10.0.0.100/24 设置enp0s3网卡的ip地址和子网掩码,255.255.255.0每个255转成二进制就是8个1,有三个255就有24个1,所以这里用/24表示子网掩码,和上面的命令是一个意思,临时

- 设置网关 {#add-net}

- sudo route add default gw 10.0.0.1 enp0s3 设置网关

- sudo route add -net 0.0.0.0 netmask 0.0.0.0 gw 10.0.0.2 设置网段路由,如果都是0.0.0.0就和上一条的命令(default)相同意思,可以更改0.0.0.0表示访问某一网段指向另外一个网关

- sudo route add -host 2.2.2.2 gw 1.1.1.1 主机路由,去往某个具体的主机使用哪个网关

- 配置网卡

- sudo vim /etc/resolv.conf DNS设置(软链接)

- sudo ip addr flush enp0s3 清楚网卡配置

- sudo ifconfig enp0s3 down 禁用网卡

- sudo ifconfig enp0s3 up 启用网卡

- sudo systemctrl restart networking.service 重启网络服务

- 查看路由

- route -n

- netstat -nr

5.3 DNS配置 {#53-dns配置}

-

主机名解析

- sudo vim /etc/hosts ip和域名的解析关系,优先级高于resolv.conf(可修改优先级),如果有访问的域名则访问对应的ip而不会再去请求域名服务器

- 127.0.0.1 localhost

- 127.0.1.1 ubuntu-server

- 10.0.0.11 server1 server1.example.com

- sudo vim /etc/hosts ip和域名的解析关系,优先级高于resolv.conf(可修改优先级),如果有访问的域名则访问对应的ip而不会再去请求域名服务器

-

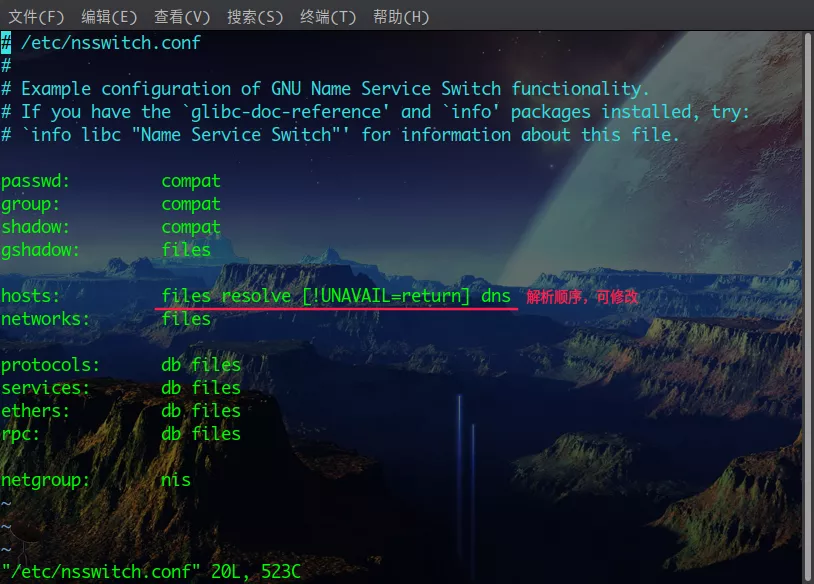

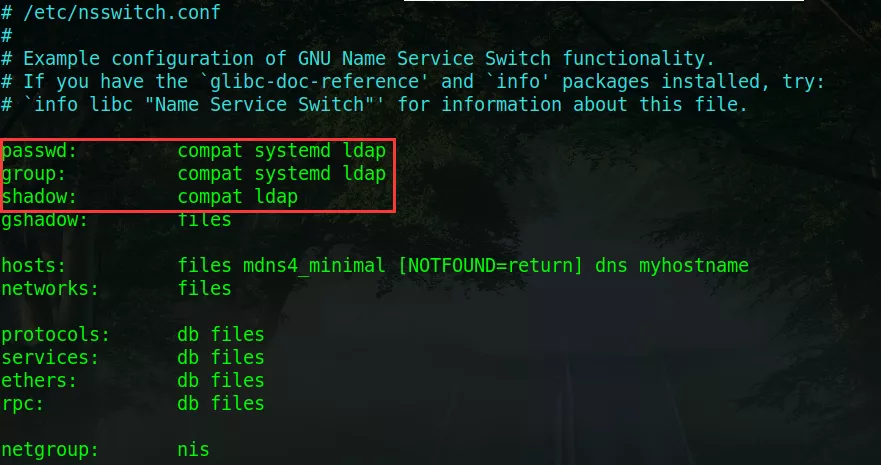

修改解析顺序

- sudo vim /etc/nsswitch.conf 名称解析顺序配置文件

- files 指的是/etc/hosts文件

- Resolve 完整名:systemd-resolved.service,是一个服务,用来解析 本机名、localhost、缓存

- [!UNAVAIL=return] 是一个正则表达式,在本地缓存中寻找,结果即权威,UNAVAIL表示服务不可用,前面加 ! 表示不是服务不可用的时候,return表示返回缓存的结果,这个正则还有其他的写法,比如[NOTFOUND=return]

- dns DNS服务器

- mdns4_minimal Multicast DNS(多播)

- sudo vim /etc/nsswitch.conf 名称解析顺序配置文件

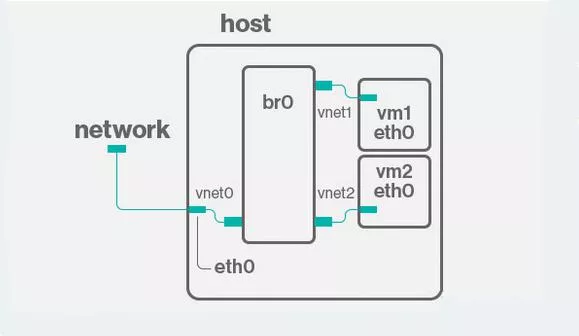

5.4 网桥配置 {#54-网桥配置}

5.4.1 介绍 {#541-介绍}

- 将多个以太网段以上层协议透明的方式连接在一起

- 二层转发,对三层协议透明

- 启用防火墙可对流量过滤

- 桥接宿主机与虚拟网络,使虚拟机访问外部网络

- 桥接有线网与无线网

- 链路冗余容错(需启用STP)

- 通过网桥管理工具实现bridge-utils

5.4.2 搭建网桥 {#542-搭建网桥}

-

安装网桥管理包

- sudo apt install bridge-utils

-

查看网桥

- sudo brctl show 查看网桥的运行状态

- sudo brctl showmacs br0 查看网桥侦听到的mac地址

- sudo brctl showstp br0 查看参与的生成树计算的情况

-

临时配置

- sudo brctl addbr br0 添加一个网桥

- sudo brctl addif br0 enp0s3 enp0s8 将enp0s3 enp0s8加入到br0网桥中去

- sudo ifconfig enp0s3 0.0.0.0 up 清除enp0s3的ip

- sudo ifconfig enp0s8 0.0.0.0 up 清除enp0s8的ip

- sudo ifconfig br0 192.168.1.112/24 up 手动设置网桥网卡的ip

- sudo dhclient br0 通过dhcp服务器为网桥网卡自动分配ip

- sudo route add default gw 192.168.1.1 指定网关

-

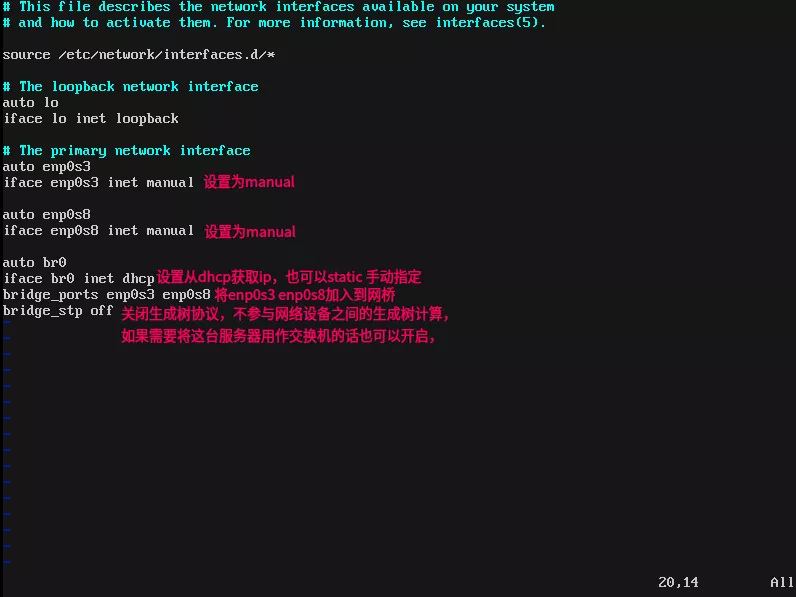

持久配置

- sudo vim /etc/network/interfaces

- auto enp0s3

- iface enp0s3 inet manual

- auto enp0s8

- iface enp0s8 inet manual

- auto br0

- iface br0 inet static

- address 192.168.1.112

- netmask 255.255.255.0

- gateway 192.168.1.1

- bridge_ports enp0s3 enp0s8 将enp0s3 enp0s8加入到网桥中

- bridge_stp off 关闭生成树协议

- sudo vim /etc/network/interfaces

5.5 网卡绑定 {#55-网卡绑定}

5.5.1 简介 {#551-简介}

-

Bonding==Port Trunking==Linux aggregation==Teaming 这几个称呼意思相同

-

将多个物理网卡组合成一个逻辑网卡

- 高可用、负载均衡、高吞吐量

5.5.2 启用网卡绑定 {#552-启用网卡绑定}

- sudo echo bonding >> /etc/modules 添加内核支持

- 在这个配置文件中加入一行,内容为 bonding ,这样以后启动系统会自动加载

- sudo modprobe bonding 手动加载内核

- sudo systemctl stop networking 重启网络服务

- sudo vim /etc/network/interfaces 编辑配置文件来配置网卡绑定

5.5.4 Mode介绍 {#554-mode介绍}

- Mode 0:round-robin

- 网络流量(数据包)顺序平均分配给Bond中所有的物理网卡

- 高可用、负载均衡

- Mode 1:active-backup

- Bond中只有一个网卡Active,其他网卡全部Stanby

- 对外只有一个网卡MAC地址可见

- 高可用

- Mode 2:balance-XOR

- Bond网卡会使用唯一不变的MAC地址,加入到Bond中的物理网卡都会使用Bond的MAC地址,所以对外的MAC地址是不变的

- 根据源和目的的MAC/IP/Port进行计算,确定从哪个网卡发出**(性能优于Mode 0)**

- 根据源和目标的MAC/IP/Port进行计算,异或计算/哈希计算等,除以3(Bond中物理网卡的个数,这里假设是3块)余数为0由第一块网卡发,余数为1由第二块网卡发,余数为2由第三块网卡发

- 只要目标的MAC/IP/Port不变,则计算的结果都是相同,余数也就永远相同,那么如果第一次是第1块网卡和目标通信的,则后面所有的通信都会使用这块网卡

- MAC 二层、IP 三层 、Port 四层,算法可以由某一层或者多层结合,还是挺复杂的,有7、8种

- 高可用、负载均衡

- Mode 3:broadcast

- 发包广播给Bond中所有的网卡,提供最短的故障恢复时间,应用连接不中断

- 高可用

- Mode 4:802.3ad(Dynamic link aggregation)

- 链路聚合 LACP组内的网卡使用相同速率、双工设置

- 要求:计算机安装ethtool;交换机支持IEEE 802.3ad标准,并进行额外配置

- 高可用、负载均衡

- Mode 5:balance-tlb(Adaptive transmit load balancing)

- 隧道绑定不需要上联交换机额外配置,根据网卡负载出站负载均衡

- 高可用、负载均衡

- Mode 6:balance-tlb(Adaptive transmit load balancing)

- Mode 5 + banace-rlb(入站流量负载均衡)

- Bond驱动拦截本机的ARP响应包,使用不同网卡硬件MAC替换源MAC

- 不同的对端使用不同的服务器MAC地址,实现入站负载均衡

- 不需要上联交换机额外配置

- Mode 5 + banace-rlb(入站流量负载均衡)

- 查看bond端口信息

- cat /proc/net/bonding/bond0 bond0为名字

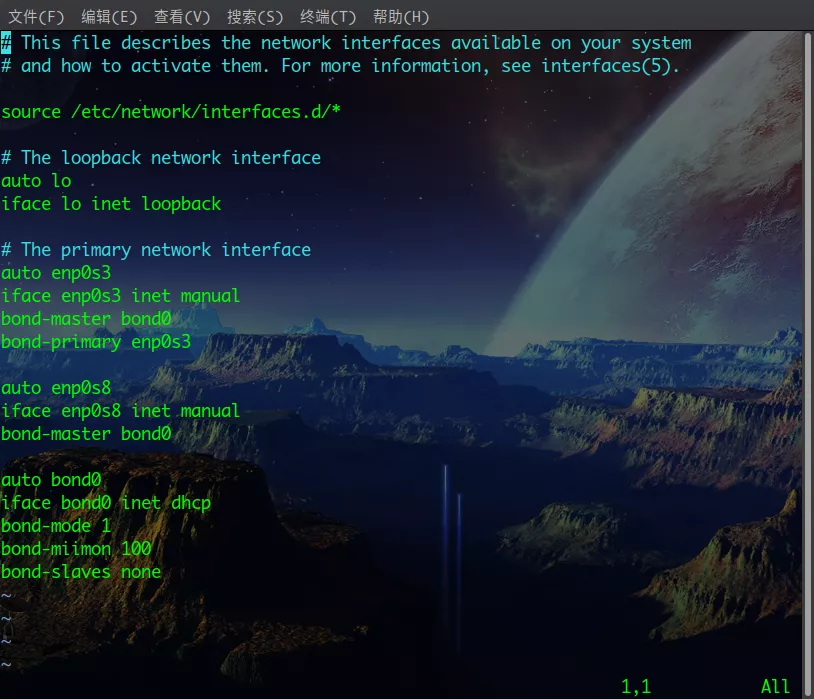

5.5.5 Mode配置 {#555-mode配置}

-

Mode 1 配置

-

主备,一个为主,其他为备用,当主的发生故障,备用的顶上

-

auto enp0s3 其他网卡配置相同

-

iface enp0s3 inet manual 设置成manual

-

bond-master bond0 被属于bond0

-

bond-primary 设置成主,只有Active网卡需要

-

auto bond0

-

iface bond0 inet dhcp 也可配置静态地址

-

bond0-mode active-backup 也可使用 mode 编号

-

bond-millmon 100 故障检测间隔,单位 毫秒

-

bond-slaves none enp0s3配置中已经声明bond-master和primary,所以写none

# This file describes the network interfaces available on your system # and how to activate them. For more information, see interfaces(5).source /etc/network/interfaces.d/*

The loopback network interface

auto lo iface lo inet loopback

The primary network interface

auto enp0s3 iface enp0s3 inet manual # 设置成manual bond-master bond0 # 表示属于bond0 bond-primary enp0s3 # 表示是主网卡

auto enp0s8 iface enp0s8 inet manual # 设置成manual bond-master bond0 # 表示属于bond0

auto bond0 iface bond0 inet dhcp # 通过dhcp获取ip,也可设置成static,手动指定ip等 bond-mode 1 # 表示是mode1模式,也可以写成 active-backup bond-miimon 100 # 表示每隔100毫秒检测一次 bond-slaves none # 后面加上属于的网卡,一般写none,然后在被属于的网 卡后面添加bond-master

-

-

Mode 4 配置

-

auto enp0s3 其他网卡配置相同

-

iface enp0s3 inet manual 设置成manual

-

bond-master bond0 被属于bond0

-

auto bond0

-

iface bond0 inet dhcp 也可配置静态地址

-

bond0-mode 4 设置mode类型

-

bond-millmon 100 故障检测间隔,单位 毫秒

-

bond-lacp-rate 1 每1秒发送LACPDU(默认0,即30秒)

-

bond-slaves enp0s3 enp0s8

# This file describes the network interfaces available on your system # and how to activate them. For more information, see interfaces(5).source /etc/network/interfaces.d/*

The loopback network interface

auto lo iface lo inet loopback

The primary network interface

auto enp0s3 iface enp0s3 inet manual # 设置成manual bond-master bond0 # 表示属于bond0

auto enp0s8 iface enp0s8 inet manual # 设置成manual bond-master bond0 # 表示属于bond0

auto bond0 iface bond0 inet dhcp # 也可配置静态地址 bond0-mode 4 # 设置mode类型 bond-millmon 100 # 故障检测间隔,单位 毫秒 bond-lacp-rate 1 # 每1秒发送LACPDU(默认0,即30秒) bond-slaves enp0s3 enp0s8 # 设置属于的物理网卡

-

5.6 DHCP服务 {#56-dhcp服务}

5.6.1 简介 {#561-简介}

- Dynamic Host Configuration Protocol

- 透明的配置网络参数

- IP/掩码、网关、DNS、域名、主机名、时间服务器、打印服务器等(200多种)

- 通过地址租约循环使用IP地址

- 使用UDP 67 / 68 端口,标准情况下服务器使用67端口,客户端使用68端口,客户端有可能会使用其他端口,但是服务器永远是67端口

5.6.2 安装 {#562-安装}

- sudo apt install isc-dhcp-server

5.6.3 配置 {#563-配置}

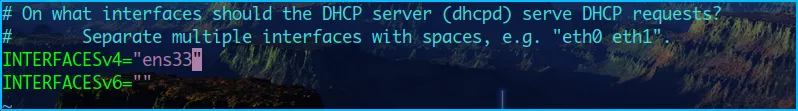

-

sudo vim /etc/default/isc-dhcp-server 指定启动DHCP服务的网卡

- INTERFACESv4="ens33" 在双引号里面添加想启用dhcp的网卡,多个用空格隔开

-

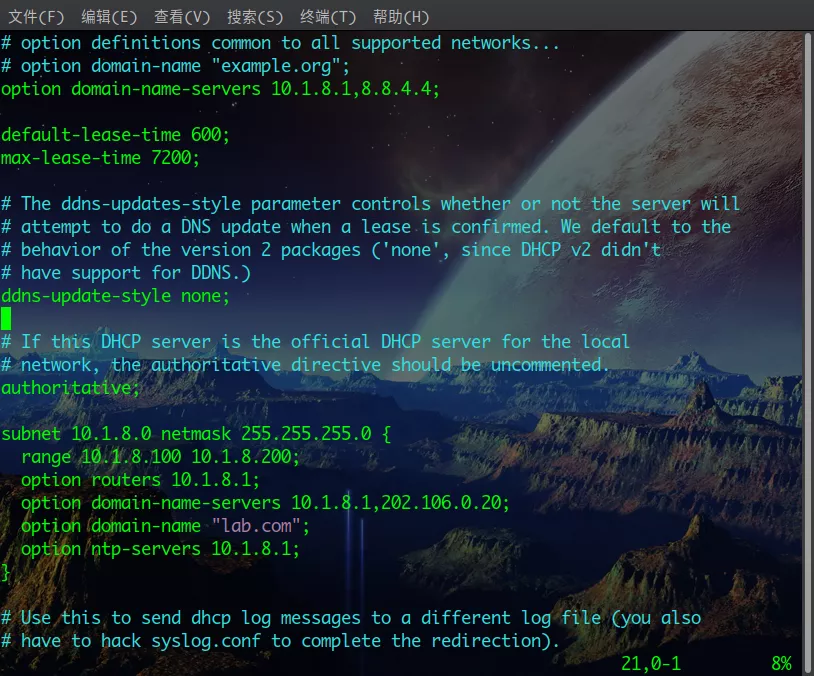

sudo vim /etc/dhcp/dhcpd.conf 主配置文件(指定址池和选项)

- 以option开头的是针对某个地址池的配置,而不以option开头的是针对DHCP服务器的配置

- 当客户端获取DHCP服务器分配的IP后,当租约时间过了一半的时候(假设10分钟)也就是5分钟的时候,会向DHCP服务器发起请求重新刷新时间为10分钟,当累计使用时长到达最大租约时间的时候,就要重新discover,让DHCP服务器重新分配给一个IP;如果在刷新时间的过程中DHCP发生了故障,那么客户端会再过剩余租期时间的一半(7分30秒时)再次发起请求刷新时间,如果未得到响应就会再过剩余租期时间的一半在此发起请求(8分45秒),直至租约到期,重新discover,等待DHCP分配IP,如果DHCP服务器还没有恢复,那么客户端就没有IP了

- DHCP服务器有个记录,使用客户端的MAC地址记录上次分配的IP,如果这一次不出意外的话,还是会给那个客户端分配上次分配的IP

option domain-name-servers 10.1.8.1,8.8.4.4; # 配置域名 default-lease-time 600; # 租约时间 max-lease-time 7200; # 最大租约时间 ddns-update-style none; authoritative; # 如果dhcp是正确配置且是权威的,则开启此项subnet 10.1.8.0 netmask 255.255.255.0 { # 一个地址池的配置,设定了网段和子网掩码 range 10.1.8.100 10.1.8.200; # 配置起始和结束的ip option routers 10.1.8.1; # 配置网关,option只针对这个池有效 option domain-name-servers 10.1.8.1,202.106.0.20; # 配置DNS服务器 option domain-name "lab.com"; # 给分配的计算机指定一个统一的域名 option ntp-servers 10.1.8.1; # 配置时间服务器 }

-

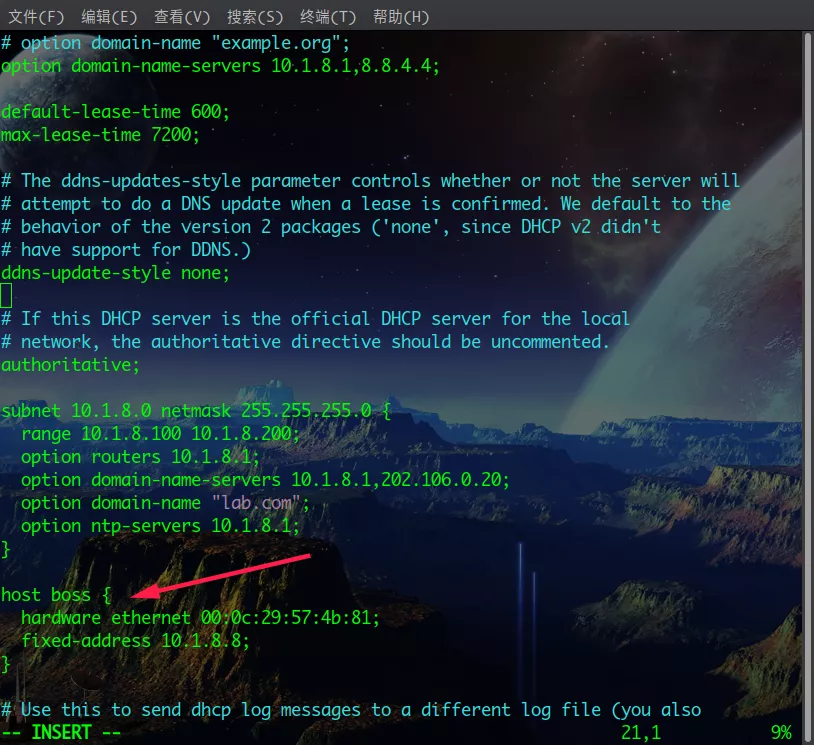

DHCP地址保留

- 就是将每个地址分配个特定的计算机

host name { # 主机保留地址 hardware ethernet 00:11:22:33:44:55; # 指定网卡MAC地址 fixed-address 192.168.1.11; # 子网内地址,可为range外地址(建议使用) }

5.6.4 日志与状态查询 {#564-日志与状态查询}

- cat /var/lib/dhcp/dhcpd.leases 服务器地址租约结果

- tail -f /var/log/syslog 服务器日志

- sudo systemctl status isc-dhcp-server 服务器运行状态

- cat /var/lib/dhcp/dhclient.ens33.leases 查看客户端获得地址

5.7 NTP服务 {#57-ntp服务}

5.7.1 简介 {#571-简介}

- NTP服务器【Network Time Protocol(NTP)】是用来使计算机时间同步化的一种协议

- 我们每天都在用的网络时间协议

- 计时方法

- 太阳照影、滴水、烧香、机械、电子、石英、原子时钟(铯133)

- Drift表示计时器时间与真实时间之间的偏移量

- 基于铯133的原子时钟每3亿年误差为1秒

- 时间标准

- GMT:格林威治标准时间

- UTC:世界协调时间

- CST:China Standard Time UT+8:00

- 跨时区沟通呼唤统一的时间定义

- 计算机技术对时间非常敏感

- IPSec、AD、SSL

- 日志审计

- 电子元件器相互干扰加大时间偏移

- 如何保证时间准确

- 不停地同步时间

- 永远无法精确同步(网络通信延时影响时间同步精度)

5.7.2 NTP协议 {#572-ntp协议}

- NTP协议的分层架构 {#NTP_5.7.2}

- 从核心向外0-16层stratum(地壳)

- 0代表时间源

- 1-15代表逐级同步的时间服务器(越接近0时间越精确,真实环境一般不超过5层)

- 16表示尚未同步(还不能作为时间同步源)

- 客户端服务器默认全部使用udp123端口通信

- 每个移动设备都运行NTP协议

- 硬件时钟:RTC(主板电池供电)

- 系统时钟:Local time

5.7.3 NTP客户端 {#573-ntp客户端}

-

NTP客户端

- 客户端程序从时间服务器同步时间

- 系统启动时自动同步时间

- 网卡激活时自动同步时间

- 手动同步时间

-

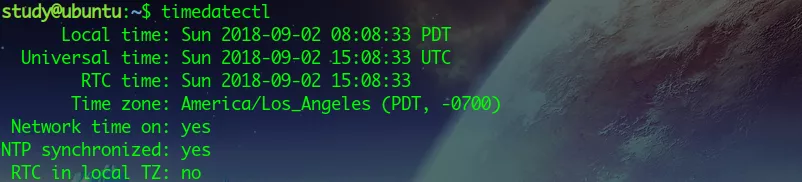

客户端命令

-

timedatectl 查看客户端时间

-

新版系统使用timesyncd客户端同步时间

- 向 ntp.ubuntu.com 请求当前时间

-

timedatectl list-timezones 列出所有时区

-

timedatectl set-timezone "Asia/Shanghai" 设置时区

-

timedatectl settime "2000-1-1 01:02:03" 设置时间

-

timedatectl set-ntp true/false 开启/关闭 网络时间同步服务

-

sudo systemctl status systemd-timesyncd.service 查看时间同步服务运行状态

-

sudo hwclock -w 将系统时间写入到硬件时间

-

sudo hwclock -s 将硬件时间写入到系统时间

-

hwclock --set --date='2000-1-1 01:02:03' 设置硬件时间

- 设置的时间认为是当前时区时间,系统会计算成UTC时间,比如当前在东八区,那么真实设置的时间会是设置的时间减8小时

-

-

早期版本客户端软件 ntpdate

- 新版系统已经默认不安装ntpdate

- sudo apt install ntpdate 安装ntpdate

- sudo ntpdate ntp.ubuntu.com 向指定服务器发起时间同步请求

- sudo ntpdate -d 1.1.1.1 -d 显示时间同步详细过程

- sudo ntpdate -q 1.1.1.1 -q 只查询时间,并不更新本地时间

- sudo ntpdate -u 1.1.1.1 -u 随机源端口(多个ntp客户端都使用123端口会发生冲突)

- 一旦安装ntpdate / ntp ,timedatectrl 将被禁用

5.7.4 NTP服务器 {#574-ntp服务器}

-

ntpd:客户端 + 服务器

-

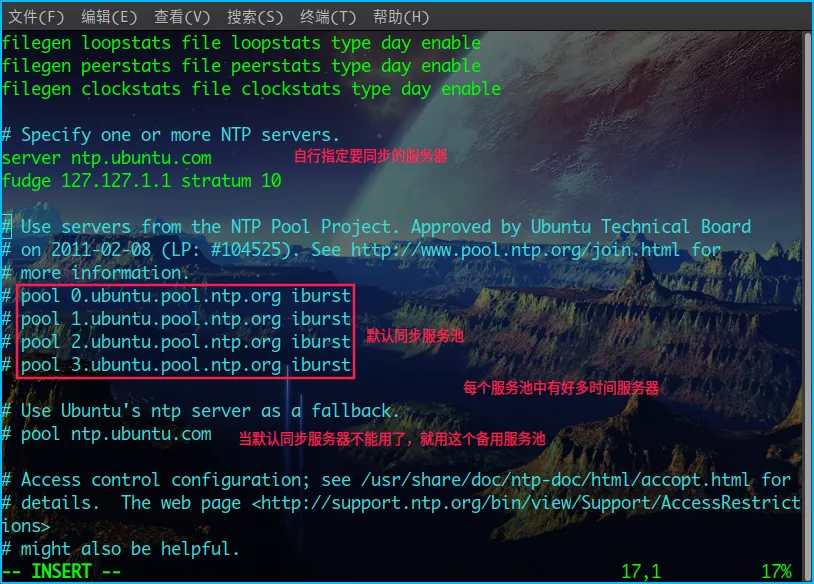

sudo apt install ntp 安装ntp服务

-

sudo systemctl status ntp 查询服务状态

-

sudo systemctl restart ntp 重启服务

-

sudo vim /etc/ntp.conf 配置文件

- server 1.1.1.1 指定同步的服务器

- fudge 127.127.1.1 stratum 10 使用本机时钟作为备用时间源,stratum 10表示ntp协议的层级

-

-

新版系统使用timesyncd替换ntpd的客户端功能

- 老版的系统ntpd既作为客户端也能作为服务端

- /etc/systemd/timesyncd.conf 配置文件

-

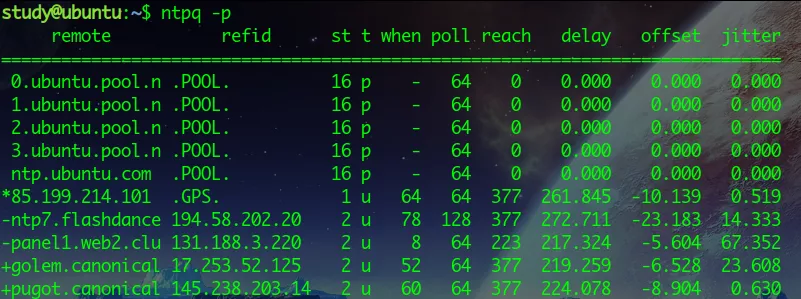

ntpq -p

- remote 本机正在连接的上级时间服务器

- refid 上级服务器的上级时间服务器

- st 服务器stratum层级

- t 协议类型:unicast(单播),broadcast(广播),multicast(多播),anycast(任意播)

- when 上一次查询服务器已过去的时间(秒)

- poll 查询服务器的时间间隔(64=2^6)

- reach 最近8次查询结果成功则为377(8进制数),如果为377则可以开始时间服务,否则不能对外提供时间服务

- delay 请求和响应之间的时间差(毫秒)

- offset 本地时间与服务器的时间偏移

- jitter 与服务器的网络延时,此值应该小于100

- 每行第一个字符

- 空表示无效主机

- x 表示已不再使用

-

- 表示已不再使用

-

表示状态良好但未使用

-

- 表示良好且优先使用

- * 表示主同步主机

5.7.5 其他命令 {#575-其他命令}

- date 显示当前系统时间

- sudo date --set 1998-10-23 设置日期(需要先禁用时间同步)

- sudo date --set 21:08:30 设置时间

- cat /etc/timezone 查看当前时区,也可以更改

第 6 章 帐号管理 {#第-6-章-帐号管理}

6.1 用户账号管理基础 {#61-用户账号管理基础}

6.1.1 用户账号 {#611-用户账号}

- 用户账号管理

- 为新员工创建账号

- 修改账号密码策略

- 禁用休假员工账号

- 删除离职员工账号

- 设置账号访问权限

- 每个人保管自己的密码

- 不要讲密码泄露给任何人

- 保证密码复杂度

- 不要将密码写在纸条上贴在显示器上

- Root账号

- 能做任何事情(甚至删除操作系统自身)

- 大部分Linux发行版安装时要求设置root账号密码

- Ubuntu默认禁用Root账号

- 可sudo或临时切换为root账号

- 可手动启用root账号

- 平时以普通员工账号管理计算机

- rm -rf /

- 安装过程中创建管理员个人账号

- 作为日常管理使用

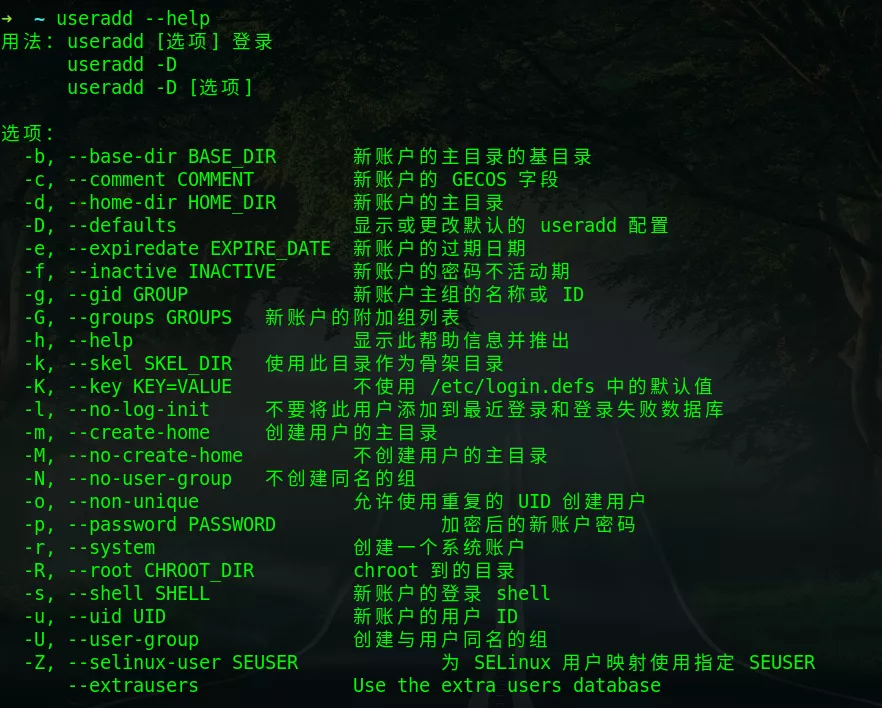

6.1.2 创建账号 {#612-创建账号}

-

useradd -d /home/user01 -m user01

- -d 指定账号主目录的路径(复制于/etc/skel)

- 路径中的目录要首先创建好,比如指定为/H/user/user01,那么H和user目录要先创建好

- -m 创建账号的同时创建主目录(默认首次登录时创建主目录),强烈建议在创建账号的时候加上这个参数

- 在ubuntu中如果创建账号的时候没有同时生成主目录,则/etc/passwd中默认让其使用的是/bin/sh这个shell

- -c 全名(描述)

- -e 账号在YYYY-MM-DD时过期

- -N 不创建同名组账号

- -g 指定主组(必须已经存在),不会创建和账号同名的组

- -G 指定主组,但是还是会创建和账号同名的组

- -s 指定用户登入后所使用的shell,默认是/bin/bash,若写 -s /bin/false则表示禁用shell登录权限

- -U 创建与用户同名的组

- 账号名最长32个字符

- 用户主目录拷贝自/etc/skel

- -d 指定账号主目录的路径(复制于/etc/skel)

6.1.3 创建账号(向导模式、批量添加) {#613-创建账号向导模式批量添加}

-

adduser user01

- 基于useradd的perl脚本

- 并非所有Linux发行版中都包含

- 向导方式运行(不需要记忆命令参数)

- /usr/sbin/adduser

-

批量添加账号

-

sudo newusers users.txt

- users.txt按passwd文件格式来写,UID和GID可不用写,例如

user13:pass13:::lisi:/home/user13:/bin/bash user14:pass14:::wangwu:/home/user14:/bin/bash

-

6.1.4 管理账号和密码 {#614-管理账号和密码}

- passwd user01 设置user01账号的密码

- -l 锁定账号的密码!

- -u 解锁账号

- -d 删除密码(不需要密码就能登录)

- -n / -x 密码 最小/最大 使用期限

- -w 密码快过期时提前多少天前发警告

- -i 密码过期多少天后锁定账号

- -e 密码立刻过期(下次登录必须更改密码)

- -S 查看账号的密码状态(L锁定、P活动)

- passwd -a -S/passwd -Sa 查看所有账号的状态

6.1.5 删除账号 {#615-删除账号}

- sudo userdel user01 删除user01账号

- 未同时删除用户主目录

- 未进行文件备份

- sudo rm -rf /home/user01 删除用户主目录

- sudo userdel -r dscully 删除账号同时删除其主目录和邮件

6.1.6 切换账号 {#616-切换账号}

- 切换到 root 账号

- su 需要输入root密码

- sudo su 输入当前账号密码(当前账号属于sudo组)

- sudo -i 输入当前账号密码(当前账号属于sudo组)

- sudo -s 输入当前账号密码(当前账号属于sudo组)

- 切换到其他账号

- su user01 切换到user01账号

- sudo su user01 切换到user01账号

6.2 账号数据库 {#62-账号数据库}

6.2.1 /etc/passwd {#621-etcpasswd}

- 用户名:密码:UID:GID:全名,房间号,z工作电话,家庭电话,others:主目录:shell

- 密码都是 x ,是一个占位符,真正密码和密码相关的信息存在/etc/shadow文件中

- 保存了系统中所有的账号信息,一行代表一个账号

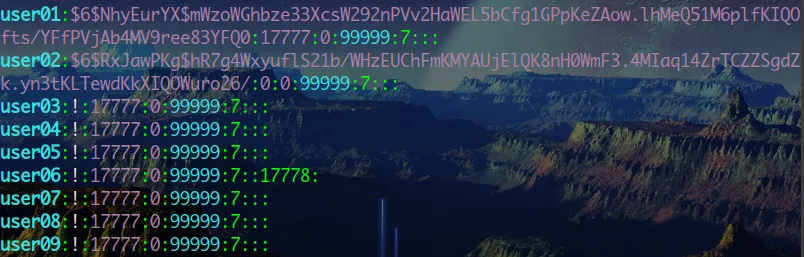

6.2.2 /etc/shadow {#622-etcshadow}

- 用户名:密码

- 密码为 "!"、"*****"的账号不能直接登录系统(其他账号登陆后可切换为)

- !密码: 表示密码被锁定

- :上次修改日期 (第二个冒号)

- 上次修改日期是自1970-01-01起到修改密码的天数

- 上次修改日期如果是0表示用户下次登录时需要修改密码,空表示关闭密码过期功能

- :密码最少使用期:密码最长使用期 (第3,4个冒号)

- 后值小于前值时,用户无法更改密码

- :密码快过期时提前几天提醒 (第5个冒号)

- 账号过期则不能登录系统,而密码过期还能登录系统但是系统会一直提醒密码已经过期,可以设置当密码过期时把账号也设置为过期,也就是下一个冒号后的设置

- :密码过期多少天后账号会被锁定 (第6个冒号)

- 账号过期用户不能登录,密码过期看此设置的数字(天)来锁定账号

- :账号过期日 (第7个冒号)

- 距1970-1-1的天数

- :保留(第8个冒号)

user02:$6$RxJawPKg$hR7g4WxyuflS21b/WHzEUChFmKMYAUjElQK8nH0WmF3.4MIaq14ZrTCZZSgdZk.yn3tKLTewdKkXIQOWuro26/:0:0:99999:7:::

每一行给一个特殊帐户定义密码信息,每个字段用 : 隔开。

字段 1 定义与这个 shadow 条目相关联的特殊用户帐户。

字段 2 包含一个加密的密码。

字段 3 自 1/1/1970 起,密码被修改的天数

字段 4 密码将被允许修改之前的天数(0 表示"可在任何时间修改")

字段 5 系统将强制用户修改为新密码之前的天数(1 表示"永远都不能修改")

字段 6 密码过期之前,用户将被警告过期的天数(-1 表示"没有警告")

字段 7 密码过期之后,系统自动禁用帐户的天数(-1 表示"永远不会禁用")

字段 8 该帐户被禁用的天数(-1 表示"该帐户被启用")

字段 9 保留供将来使用

6.3 组账号管理 {#63-组账号管理}

6.3.1 什么是组? {#631-什么是组}

- 将用户账号分组管理和指派权限

- 用户创建时同时生成同名的组账号

- 每个文件有唯一的所属账号和所属组(属主、属组)

- 每个用户可以同属于多个组,但只有一个主组

6.3.2 查看组 {#632-查看组}

- groups 查看当前用户所属的组

- cat /etc/group 查看系统中所有的组

- 组名:密码(通常不使用):GID:逗号分隔的成员为用户账号

6.3.3 组管理 {#633-组管理}

- sudo groupadd gname 添加组gname

- sudo groupdel gnmae 删除组gname

- sudo gpasswd -a user01 gname 将user01加入额外组gname

- sudo usermod -aG gnmae user01 将user01加入额外组gname

- -a 附加(否则替换)

- sudo usermod -g gname user01 修改用户user01主组为gname

- sudo usermod -d /home/user1 user01 -m 将主目录内容移动到新位置

- -d 指定新的主目录

- -m 表示移动主目录

- 原有的主目录会删除

- sudo usermod -l user02 user01 将用户user01修改为user02

- sudo gpasswd -d uname gname 将用户uname从组gname中删除

6.4 密码策略 {#64-密码策略}

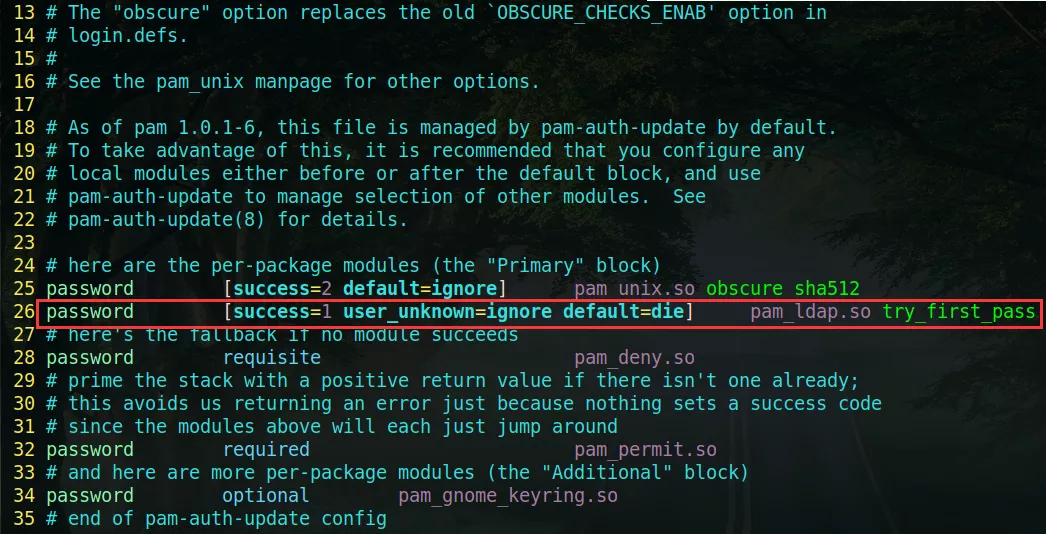

- Pluggable Authentication Mode(PAM)

- sudo apt install libpam-cracklib 安装libpam-cracklib

- sudo vim /etc/pam.d/common-passwd

- passwd required pam_pwhistory.so remember=9 use_authok(设置历史密码9次之内不能相同)

6.5 文件权限和属主属组 {#65-文件权限和属主属组}

6.5.1 文件权限 {#651-文件权限}

-

每个文件和文件夹拥有唯一的属主和属组

- ls -l

-

权限类型

- r、w、x 读、写、执行

- u、g、o 属主、属组、其他

| 权限 | 文件 | 文件夹 | |----|------------|----------------| | r | 读取文件内容、拷贝 | 列出目录内容 | | w | 更改文件内容 | 创建、删除文件及文件夹 | | x | 作为应用程序执行文件 | cd进入、读取文件属性和权限 |

6.5.2 设置权限 {#652-设置权限}

- 属主和 root 可以修改权限

- chmod u+rw a.txt 将a.txt文件的所有者权限加上rw

- chmod g-w a.txt 将a.txt文件的组权限减去w

- chmod 664 a.txt 将a.txt的权限修改为664(r 4,w 2,x 1)

- chmod 770 -R path/ 将path目录及其下面的文件和目录都改为770

- 权限与搜索

- sudo find /path/dir/ -type f -perm 644 -user luo -group luo -exec chmod 664 {} ; 搜索/path/dir/路径下,是文件类型,权限为644,所有者为luo账号,所属组为luo,搜到的结果执行chmod 644命令,{}为搜到的结果,";"是exec后面必须加的

- sudo find /path/dir/ -type d -perm 755 -user luo -exec ls -l {} ; 搜索/path/dir/路径下,是目录类型,权限为755,所有者为luo账号,搜到的结果执行ls -l命令,{}为搜到的结果,";"是exec后面必须加的

- sudo find /home -nouser -exec rm -rf {} ; 在home目录下查找无有效属主对象(账号已删除),然后执行rm -rf命令删除这些文件或目录

6.5.3 修改属主与属组 {#653-修改属主与属组}

- sudo chown luo a.txt 将a.txt文件的所有者修改为luo账号

- sudo chown -R luo /path 将path目录及其下面所有的文件和目录的所有者修改为luo账号

- sudo chown luo:luo a.txt 将a.txt文件的所有者和所属组修改为luo账号和luo组

- sudo chgrp users a.txt 将a.txt文件的所属组改为users组

6.5.4 特殊权限 {#654-特殊权限}

- Setuid(4)

- 主要针对可执行程序

- 任何用户指向程序时使用所有者的权限

- chmod u+s a.sh / chmod 4777 a.sh(在前面多加了一位4表示Setuid)

- Setgid(2)

- 主要针对可执行程序和目录

- 任何用户指向程序时使用所有组的权限

- 应用于目录时可实现共享访问的效果(新建文件的属组继承目录属组)

- chmod g+s /path / chmod 2777 a.sh(在前面多加了一位2表示Setgid)

- sticky bit(1)

- 针对目录的受限删除位(root、所有者可以删)

- /temp目录即为典型例子

- chmod 0+t /path / chmod 1777 a.sh(在前面多加了一位1表示sticky)

6.5.5 权限掩码 {#655-权限掩码}

-

决定文件和目录的默认权限

- 文件默认权限:664-掩码

- 目录默认权限:775-掩码

-

umask 显示当前掩码

- 002 用户名与组名相同、UID与GID相同

-

umask 027 将掩码临时修改为027,重启后失效

- 文件的最大权限是666,目录的最大权限是777,用他们的最大权限减去掩码即为默认权限,比如掩码为027,这文件的默认权限是640,目录的默认权限是750

-

sudo vim /etc/login.defs 修改之后,对umask的修改永久生效

-

UMASK 022 修改UMASK

-

USERGROUPS_ENAB yes 如果设置成了yes会将掩码的属主覆盖属组,比如正常是022,如果设置了yes,掩码将是002

-

如果想要UMASK设置为什么就为什么,那么可以将 USERGROUPS_ENAB 设置为no,或者将账号的UID和GID修改为不同

-

第 7 章 远程管理 {#第-7-章-远程管理}

7.1 远程访问方式 {#71-远程访问方式}

- 服务器大多部署在专门的机房环境

- 电磁、噪声、氧气、温湿度等都不适合人类长期活动

- 避免闲杂人等接触业务服务器

- 远程管理

- 不同的操作系统都支持远程管理技术

- 命令行远程管理工具

- 图形化远程管理工具

7.2 Telnet {#72-telnet}

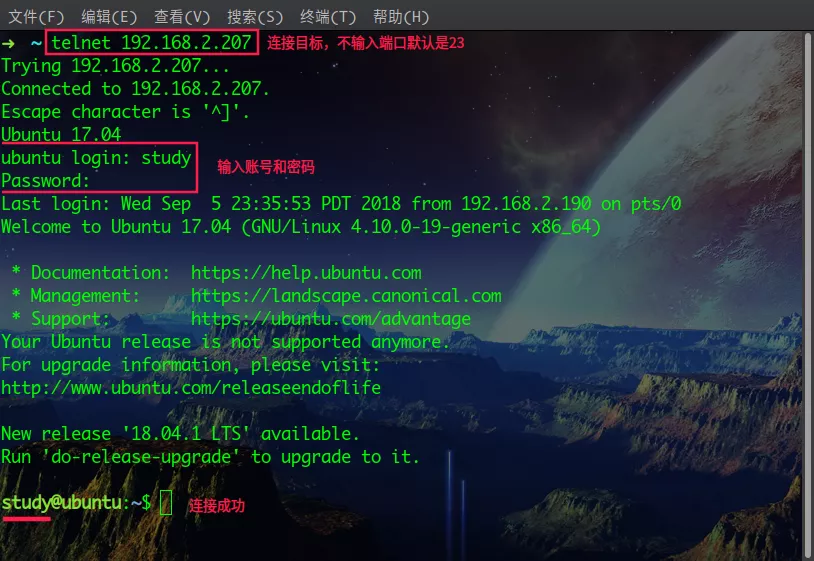

7.2.1 介绍 {#721-介绍}

- 古老的命令行远程管理工具

- 不安全(明文传输一切数据)

- 应尽量避免使用(适用于不支持SSH的环境)

- 客户端程序包含在所有系统的默认安装中

- 服务端口默认TCP 23

7.2.2 客户端 {#722-客户端}

-

telnet 192.168.2.207 连接目标,默认23端口

-

telnet www.baidu.com 80

- telnet连接baidu的80端口,连接上之后就可以输入http的请求信息来得到相应的返回信息

-

Telnet可以连接任何域名的任何端口

7.2.3 服务器安装 {#723-服务器安装}

-

sudo apt install telnetd 安装telnet服务端程序

-

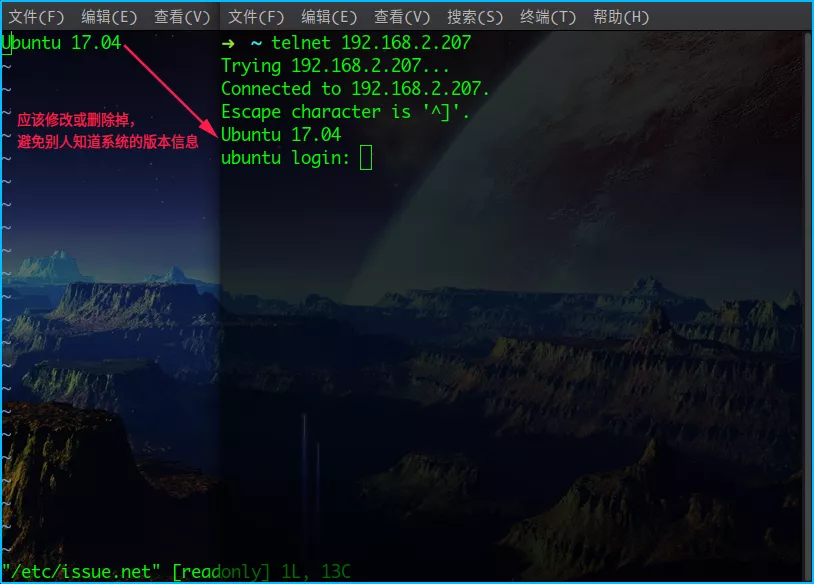

sudo vim /etc/issue.net 避免泄露版本信息,可以改成本服务器属于xxx公司所有,如果你不是本公司网络管理员请不要尝试连接,否则一切法律责任由你自行承担......

-

查看服务状态

- systemctl status inetd.service

7.3 SSH {#73-ssh}

7.3.1 SSH服务器安装 {#731-ssh服务器安装}

- sudo apt install openssh-server openssh是一个服务套件,不仅会安装ssh的服务端程序,还会安装一大堆ssh相关的工具

- sftp <--> ftp openssh会安装这个sftp工具,安全的文件传输 {#sftp}

- ftp 明文传输

- sftp 相当于将ssh和ftp结合,ssh将通信的双方建立一个安全的隧道是加密的,在这个隧道中传输的数据都是加密的,然后将ftp数据通过这个隧道传输

- scp <--> rcp openssh会安装这个scp工具,拷贝的工具 {#scp}

- rcp 明文传输

- scp 相当于将ssh和rcp结合,ssh将通信的双方建立一个安全的隧道是加密的,在这个隧道中传输的数据都是加密的,然后将rcp数据通过这个隧道传输

- 服务端端口默认TCP 22

- SSH1、SSH2两个版本(版本2更安全)

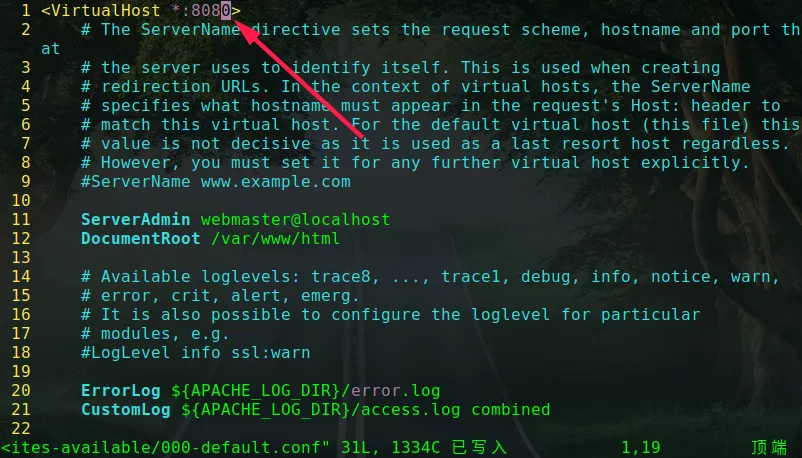

- sudo vim /etc/ssh/sshd_config ssh服务的配置文件

- sftp <--> ftp openssh会安装这个sftp工具,安全的文件传输 {#sftp}

- 查看服务状态

- systemctl status sshd.service

7.3.2 配置修改 {#732-配置修改}

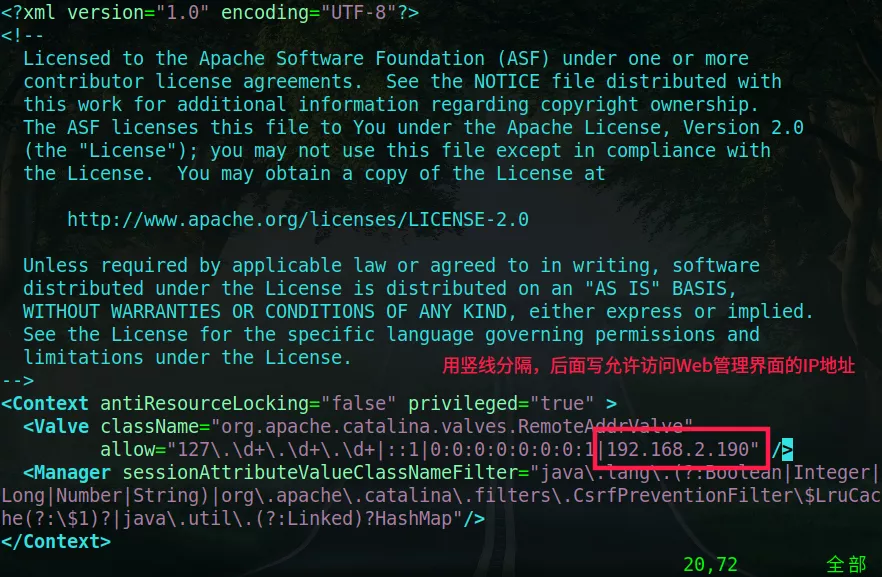

- sudo vim /etc/ssh/sshd_config ssh服务的配置文件

Banner /etc/issue.net # 登录前提示信息

Port 2222 # 工作端口

PubkeyAuthentication yes # 缘续公钥登录,ssh除了可以用账号密码登录外还可以用公私钥来进行登录

ListenAddress 12.34.56.78 # 侦听地址,比如服务器有两块网卡,现在只能让用户通过第一块网卡来进行ssh连接,那么后面的地址就写第一块网卡的IP地址

PermitRootLogin no # 是否允许root账号来通过SSH登录

# no表示完全禁用

# prohibit-password表示禁止通过账号密码登录,但是可以通过公钥的方式登录

Protocol 2 # 只允许SSH 2协议来连接

AllowUsers user1 user2 # 只允许user1和user2账号通过SSH连接

DenyUsers user3 # 进制user3账号通过SSH连接

AllowGroups sshusers # 只允许sshusers组里面的账号可以通过SSH连接

PasswordAuthentication no # 禁止使用密码登录

7.3.3 SSH工具 {#733-ssh工具}

- scp工具

- SSH、SCP的组合

- scp a.txt 192.168.2.207: 拷贝一个文件到目标机器上

- 默认本地账号与远程系统账号同名,默认目标主目录

- scp a.txt study@192.168.2.207:/tmp/b.txt 指定用户名、目标路径

- 将本机的a.txt通过192.168.2.207机器上的study账号拷贝到/tmp/b.txt上

- scp -rv dir/ study@192.168.2.207: 拷贝一个目录

- r 递归拷贝

- v 显示详细的进度

- scp study@192.168.2.207:/tmp/b.txt . 下载文件到当前目录

- sftp工具

- SSH、FTP的组合

- sftp study@192.168.2.207

- sftp> help、ls、cd、get(下载)、wget、put(上传)、mput、quit

7.3.4 SSH客户端连接 {#734-ssh客户端连接}

-

ssh study@192.168.2.207

-

ssh -l study 192.168.2.207

-

客户端配置文件

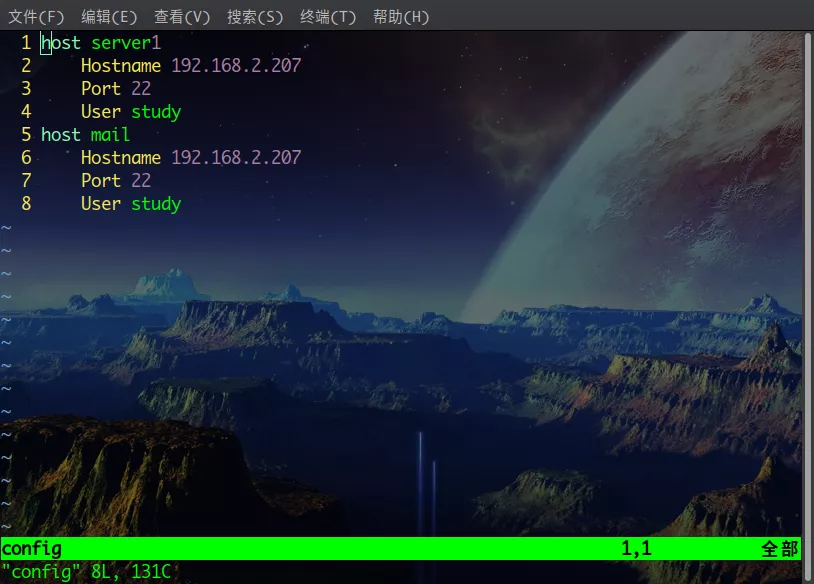

- ~/.ssh/config 手动新建config文件

host fileserver # 这一组名称,随意 Hostname 192.168.2.207 Port 22 User zhangsan Host mailserver # 这一组名称,随意 Hostname mail.lab.com Port 2222 User lisi # 然后就可以使用 ssh fileserver 这条命令连接192.168.2.207:22机器上的zhangsan账号,就省去了输入IP、端口、账号等

-

ssh连接远程服务器自动断开解决

-

ssh连接长时间不操作自动断开

-

修改服务器端参数

# 如果你用多台本地机器连接服务器,可以考虑把服务器端的配置作修改路径是:/etc/ssh/sshd_config,在其中添加一行内容,意思是向客户端每60秒发一次保持连接的信号 ClientAliveInterval 60如果仍要设置断开时间,还有一个参数可以添加

ClientAliveCountMax 60 # 意思是如果客户端60次未响应就断开连接,依据你期望的时间来设定

-

修改本地参数

# 也可以让客户端向服务器发送保持连接信号,路径是/etc/ssh/ssh_config在其中类似的添加相应的参数也行

ServerAliveInterval 60 ServerAliveCountMax 60

-

使用ssh登录时也可设置参数

# 在连接前使用-o 可以设置相应的参数 ssh -o ServerAliveInterval=30 root@192.168.1.1

-

7.3.5 SSH公钥登录 {#735-ssh公钥登录}

- 非对称算法(公钥算法)

- 公钥、私钥

- 一次数学运算会生成两个值,一个是公钥,一个是私钥,无所谓哪个是公钥哪个是私钥,用公钥加密的只能用对应的私钥解密,用私钥加密只能用对应的公钥解密

- 公钥是拿出去给别人用的,私钥是要严格保密的

- 生成密钥对

- ssh-keygen -t rsa -b 4096

- 使用rsa非对称加密算法,指定密钥长度为4096

- ~/.ssh/id_rsa 私钥位置

- ~/.ssh/id_rsa.pub 公钥位置

- ssh-keygen -t rsa -b 4096 -f id_mail 命名密钥对,生成的密钥对叫id_mail用来登录邮件服务器,生成id_ftp用来登录ftp服务器等

- ssh-keygen -p -f ~/.ssh/id_rsa 修改私钥密码文,也可以设置为空(不建议)

- p 修改密码

- f 指定修改的目标

- ssh-keygen -t rsa -b 4096

- 上传拷贝公钥

- ssh-copy-id study@192.168.2.207 拷贝公钥到目标机器上(本机只有一个公钥时)

- ssh-copy-id -i id_rsa.pub study@192.168.2.207 拷贝指定的公钥到目标机器上

- 拷贝后目标机器会生成~/.ssh/authprized_keys文件,内容和生成的公钥内容一样

- 上传完公钥后,再次用ssh连接时就不需要输入账号密码了,输入的密码是私钥的密码,如果把私钥的密码设置为空那么就直接连接了,什么密码都不用输入了,当然不建议这么做

- 密钥文件权限

- chmod 400 ~/.ssh/id_rsa 客户端私钥文件权限

- chmod 600 ~/.ssh/authprized_keys 服务器授权密钥文件权限

7.3.6 SSH其他应用 {#736-ssh其他应用}

-

登录

-

ssh study@192.168.2.207 登录系统

-

ssh -i ~/.ssh/id_mail study@192.168.2.207 -p 2222 ping 192.168.2.1

- i 指定一个私钥文件为这次通信加解密,如果只生成一个密钥对就不需要在后面指定秘钥文件,默认就会使用那一个

- p 指定端口,如果目标使用非标准端口

- 这条命令前部分是登录目标机器然后自动执行ping命令,ping命令执行完了就结束了本次通信

-

tar -cj dir/ | pv | cstream -t 100k | ssh study@192.168.2.207 'tar -xj'

- tar -cj 生成tar包并压缩

- pv 显示传输过程中对带宽的占用情况

- cstream -t 1M 限速为1M

- tar -xj 解压上传的tar包

-

ssh -fN -L2001:localhost:23 study@192.168.2.207 映射远端23端口到本机2001端口

- f 端口转发参数

- N 运行这条命令不占用当前终端

- 注意: "localhost"的解析,是在ssh连接建立之后,所以,在本地端口转发规则中,"localhost"应该被理解为通过ssh登录到的远端机器

-

ssh -fN -L2002:1.1.1.1:80 study@192.168.2.207 远程映射

- 将本机的2002通过192.168.2.207这个中间机器映射到1.1.1.1:80机器的80端口上

-

sshfs study@192.168.2.207:/path/ /mnt 远程挂载目录,临时

- umount /mnt/myfiles 卸载一,使用root账号

- fusermount -u /mnt/myfiles 卸载二,使用普通用户权限

-

sudo vim /etc/fstab 修改配置文件,持久挂载

user@1.1.1.1:/path /mntpoint fuse,sshfs rw,noauto,users,_netdev 0

-

7.3.7 SSH防爆破 {#737-ssh防爆破}

-

密码爆破防护

-

sudo apt install fail2ban 安装

-

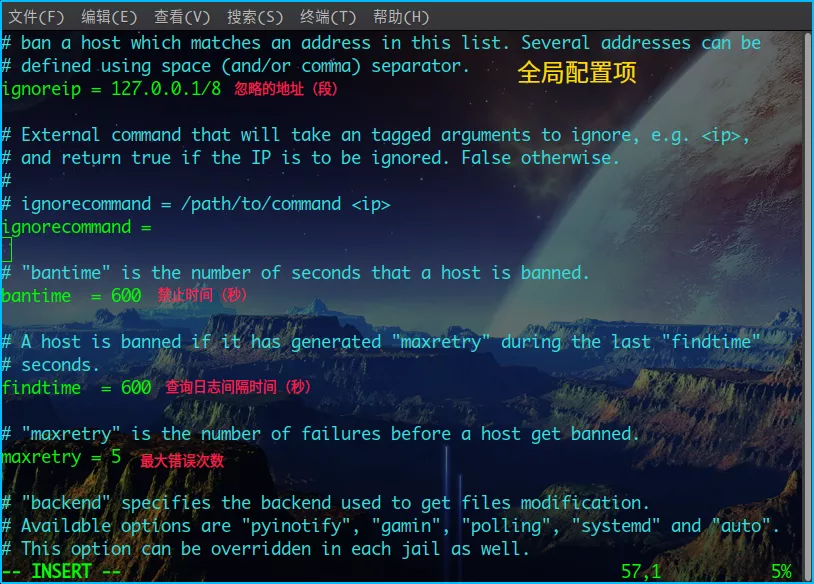

/etc/fail2ban/jail.conf 默认配置文件,软件更新时被覆盖

-

/etc/fail2ban/jail.local 本地配置文件,软件更新不被覆盖,优先级高于默认配置文件,复制于jail.conf文件

# 全局配置项 lgnoreip = 127.0.0.1/8 192.168.1.245/24 # 忽略地址(不禁止这些地址),密码错多少次都不会禁止它 bantime = -1 # 后面加的是时间(秒),当有人连续输错密码超过指定次数后禁止多长时间,-1表示永久禁止 findtime = 600 # 每隔600秒检查一次日志 maxretry = 5 # 错误尝试5次

-

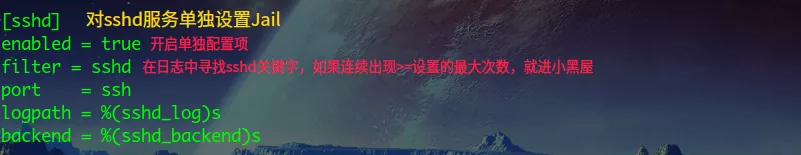

Jail设置 给每一个服务类型定义一个Jail,优先级高于全局配置项

- enabled = true 开启单独配置

-

-

查看哪些服务开启了jail

- sudo fail2ban-client status 总览

- sudo fail2ban-client status sshd 单独的,更详细的

-

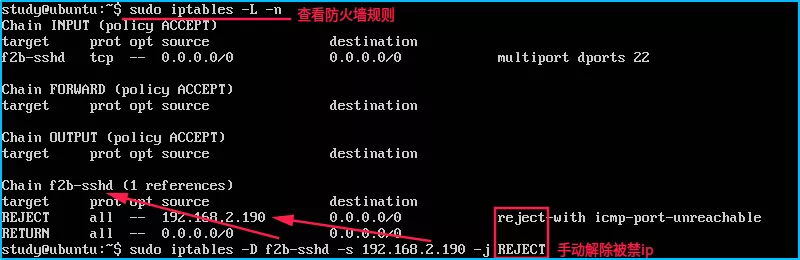

查看防火墙规则

- sudo iptables -L -n

-

手动解除被禁IP

-

sudo iptables -D f2b-sshd -s 192.168.2.190-j REJECT

- D 表示删除规则

- f2b-sshd 规则名称

- s 要解除的ip地址

- j REJECT 拒绝的方式是REJECT,后面写自己防火墙禁用的方式

-

sudo fail2ban-client set sshd unbanip 192.168.2.190

-

-

重启服务时读取/var/log/auth.log

- 在被禁时间内的IP会再次被禁,时间刷新

7.4 VNC {#74-vnc}

7.4.1 简介 {#741-简介}

- 图形化界面

- 使用图形化界面及工具

- 是Linux系统最通用的远程图形管理工具(适用于Linux、Windows)

7.4.2 安装图形环境 {#742-安装图形环境}

- sudo apt install gnome-core xfce4 xfce4-goodies tightvncserver

- gnome-core 最最简化的gnome核心组件

- xfce4 简化版的图形化界面

- xfce4-goodies 配合xfce4的小工具

- tightvncserver vnc服务端的软件包

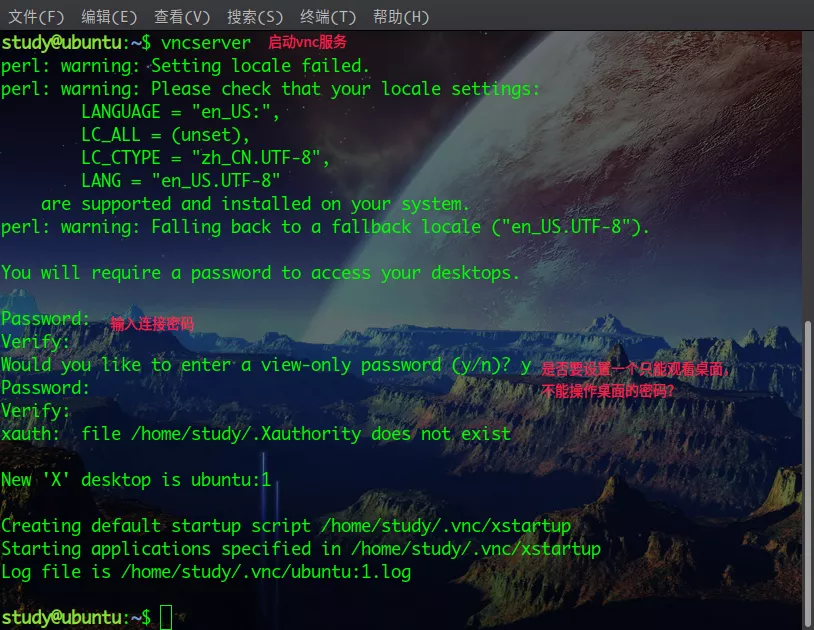

7.4.3 运行配置 {#743-运行配置}

-

vncserver 命令,启动vnc服务,会生成~/.vnc/xstartup文件

-

~/.vnc/xstartup 运行配置文件

- 默认的运行配置文件使用的不是xfce4桌面环境,所以要新建一个运行配置文件,记得备份

-

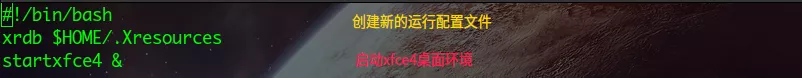

创建新运行文件

-

创建

#!/bin/bash xrdb $HOME/.Xresources startxfce4 &

-

修改权限

- chmod +x ~/.vnc/xstartup 增加可执行权限

-

运行

- vncserver 运行vnc服务,记得查看运行的端口号

- 每运行一次vncserver就新开一个实例,占用一个新端口,如果两个用户连接的vnc服务端口号是相同的,那么他们的远程桌面使用的是同一个桌面,做的操作相互都能看见,如果连接的是两个不同的端口,那相互直接就没关系了

-

客户端连接

- Remmina

- Remote Desktop Viewer(安装:sudo apt install vinagre)效果比上面好

-

-

vncserver -kill :1 结束实例

- VNC服务器启动之后会从5900端口开始往后占用端口,每开启一个新实例就占用一个新端口,例如第一个实例占用5901端口,如果要结束这个实例的话就需要使用:1,这个:1就是5901端口中的1,可用sudo netstat -pantu | grep 590 查看VNC服务端口占用情况

7.5 PUPPET {#75-puppet}

7.5.1 简介 {#751-简介}

- 全生命周期的远程管理方案

- 批量的软件安装部署

- 批量的权限设置

- 批量的账号管理

- 支持云平台

- 支持容器

- 适合大量服务器管理

7.5.2 准备 {#752-准备}

-

hostnamectl set-hostname puppet 服务器,更改主机名为puppet

-

hostnamectl set-hostname client 客户端,更改主机名为client

-

sudo vim /etc/hosts 服务器和客户端都要新增下面的

192.168.2.207 puppet.lab.com puppet # 服务器ip lab.com可以随便写个 服务器主机名 192.168.2.208 client.lab.com client # 客户端ip lab.com保持和服务器一样 客户端主机名可以用DNS服务器来搞,这里改hosts文件只是权宜之计

7.5.3 安装 {#753-安装}

- sudo apt install puppetmaster 服务端

- sudo apt install puppet 客户端

7.5.4 配置 {#754-配置}

-

服务端配置-1

-

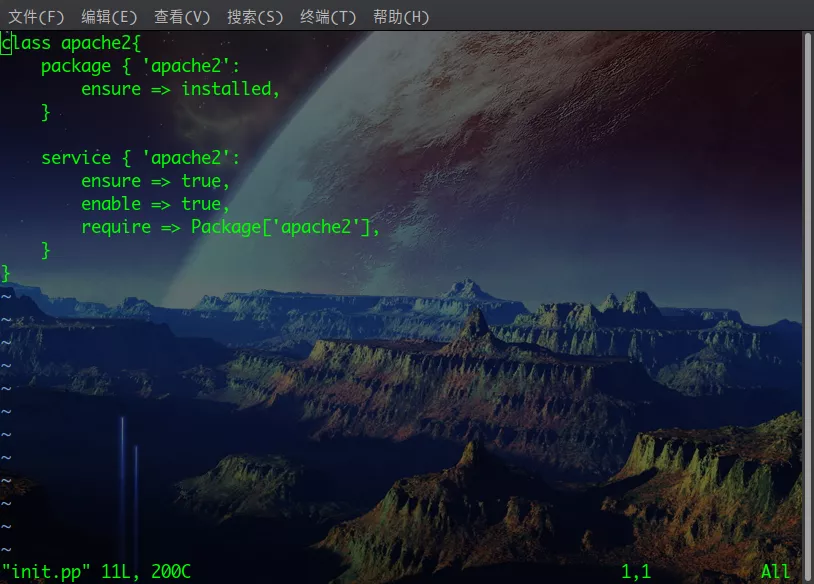

sudo vim /etc/puppet/modules/apache2/manifests/init.pp

-

先进入/etc/puppet目录下,然后创建modules/apache2/manifests/目录结构

- apache2 测试准备给下面的客户端安装apache软件包

- manifests 存放资源文件的目录

-

然后创建init.pp这个配置文件

class apache2{ # 定义一个类叫apache2 package { 'apache2': # 定义安装软件包,软件包的名称叫apache2 ensure => installed, # 执行安装的操作 }service { 'apache2': ensure => true, # 启动apache2服务 enable => true, require => Package['apache2'], # 需要包的名称[apache2'] }}

-

-

-

服务端配置-2

-

sudo vim /etc/puppet/manifests/site.pp

- 先进入/etc/puppet目录下,然后创建manifests目录

- 创建site.pp文件,这个文件的作用是选择哪些客户端来执行安装等操作

node 'client.lab.com' { # 给client.lab.com对应的ip推送资源 include apache2 # 执行apache2类中定义的操作 }可以定义多个node

-

sudo systemctl restart puppetmaster.service 重启服务

-

-

客户端配置

- sudo vim /etc/default/puppet

- 新建puppet配置文件,然后添加下面一行的内容

- START=yes

- sudo systemctl restart puppet.service 重启服务

- sudo vim /etc/default/puppet

7.5.5 证书、日志查看 {#755-证书日志查看}

-

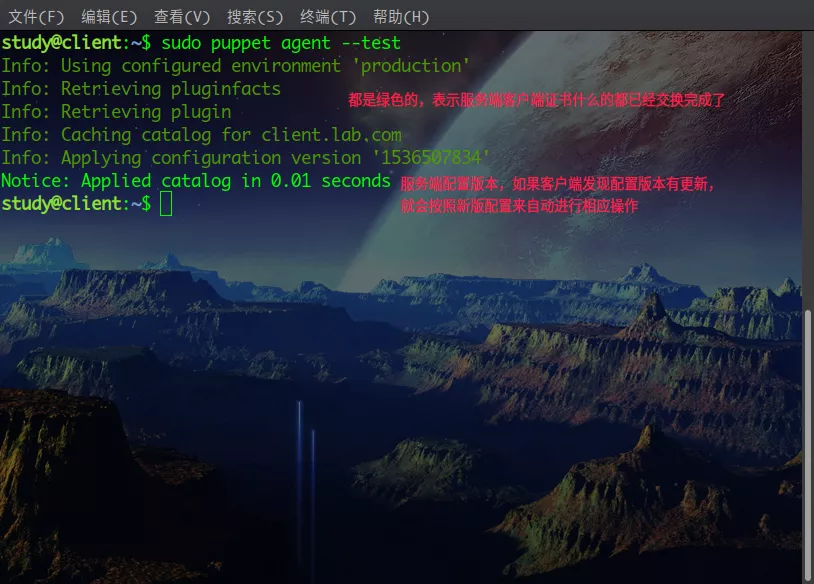

客户端证书签名请求测试

-

sudo puppet agent --fingerprint

- 显示客户端的指纹信息,需要服务器端对这个指纹信息用私钥签名,才能下发证书,客户端用公钥验证身份

- 客户端的puppet服务在启动的时候就会寻找以puppet开头的服务器,找到之后就会发送自己的指纹信息

-

sudo puppet agent --test

-

-

服务端证书请求查看签名

-

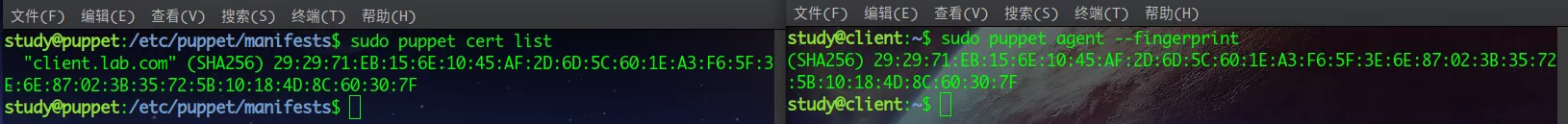

sudo puppet cert list 列出证书请求的客户端

-

sudo puppet cert sign client.lab.com 对client.lab.com这个客户端指纹信息签名,签完名就下发了证书

-

-

日志状态查询

- sudo systemctl status puppet.service

- /var/log/syslog

7.5.6 puppet详解 {#756-puppet详解}

第 8 章 DNS服务 {#第-8-章-dns服务}

8.1 域名解析原理 {#81-域名解析原理}

8.1.1 DNS服务 {#811-dns服务}

-

DNS(Domain Name Service)

- 将容易记忆的主机名映射到IP地址

-

计算机命名规范

- Netbios名称

- Hostname

- DNS分布式名称系统

-

DNS服务结构

- 域名(sina.com.cn)

- FQDN(www.sina.com.cn)

- full qualified domain names 全限定域名

- www.sina.com.cn cn是顶级域,com是cn下面的二级域,sina是com.cn下面的子域,www表示在sina.com.cn域中有个主机名叫www,www.sina.com.cn就是解析到这台主机的ip

-

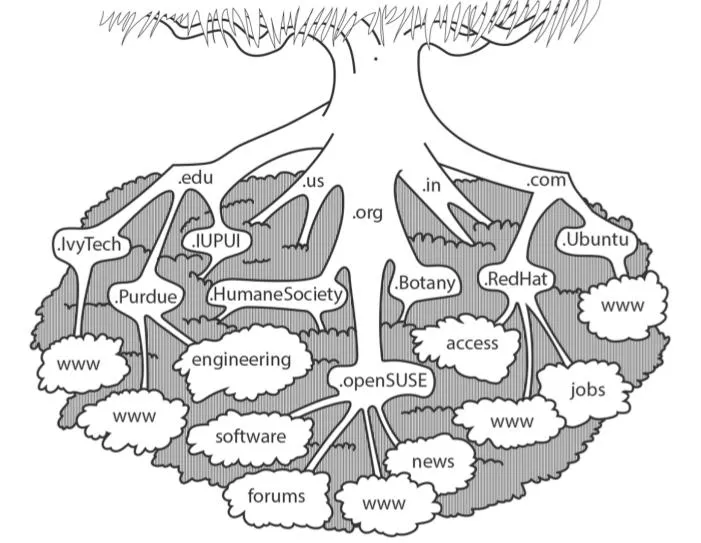

DNS命名空间

-

逐级委派

-

ICANN机构负责管理DNS根

-

www.ubuntu.com**.**

8.1.2 DNS记录类型 {#812-dns记录类型}

-

NS 域名服务器记录

-

A 主机记录

-

CNAME 别名记录

-

MX 邮件交换记录

-

PTR 指针记录(反向查询)

-

SOA 起始授权记录

主机记录: www 表示 解析后域名为 www.域名 @表示 直接解析主域名

*表示泛解析 *.域名记录类型: A记录:地址记录,用来指定域名的IPv4地址,如果需要将域名指向一个IP地址,就需要添加A记录。

CNAME: 如果需要将域名指向另一个域名,再由另一个域名提供ip地址,就需要添加CNAME记录。

TXT:在这里可以填写任何东西,长度限制255。绝大多数的TXT记录是用来做SPF记录(反垃圾邮件)。

NS:域名服务器记录,如果需要把子域名交给其他DNS服务商解析,就需要添加NS记录。

AAAA:用来指定主机名(或域名)对应的IPv6地址(例如:ff06:0:0:0:0:0:0:c3)记录。

MX:如果需要设置邮箱,让邮箱能收到邮件,就需要添加MX记录。

显性URL:从一个地址301重定向到另一个地址的时候,就需要添加显性URL记录(注:DNSPod目前只支持301重定向)。

隐性URL:类似于显性URL,区别在于隐性URL不会改变地址栏中的域名。

SRV:记录了哪台计算机提供了哪个服务。格式为:服务的名字、点、协议的类型

8.1.3 DNS查询结构 {#813-dns查询结构}

-

三种DNS服务器

-

Master 负责在域里面对DNS的修改,一般一个域只有一台这样的DNS服务器,会保存这个域中的各种记录

-

Slave Master修改后会同步到Slave的DNS服务器上,会保存这个域中的各种记录

-

Cache 不保存DNS解析记录,一般由运营商提供

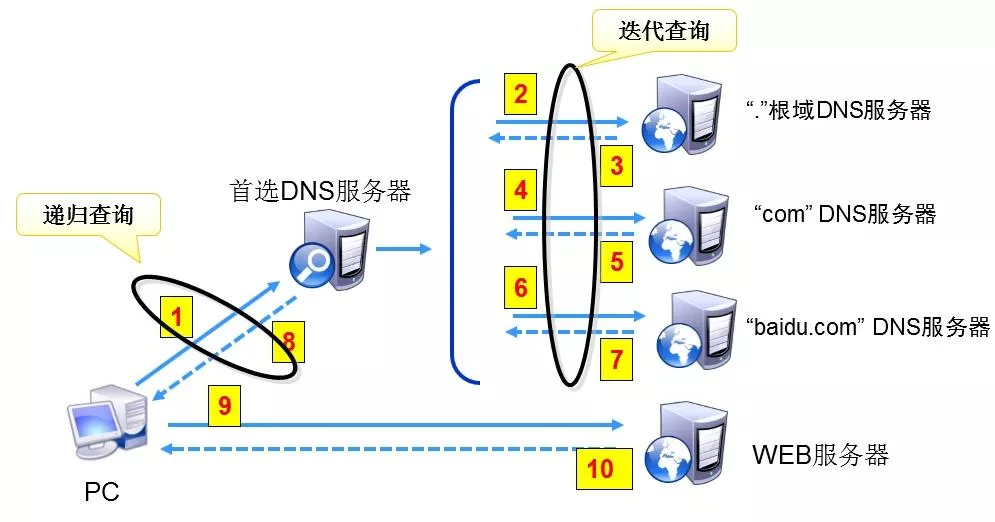

- 下图过程,当打开PC浏览器输入www.baidu.com回车的时候,PC会向首选的DNS服务器发送请求,而这个首选的DNS服务器一般是由运营商分派给你的,一般是一个Cache缓存DNS服务器,它不会存储DNS解析记录,但是会保存根域DNS服务器的IP,当有请求来的时候,会去问根域DNS服务器,根域DNS服务器返回com域DNS服务器的IP,让去问这个,然后这个首选的DNS服务器拿着com域DNS服务器IP去问它了,com域DNS服务器又会返回baidu.com这个域的DNS服务器的IP,让首选的DNS服务器去问它,最后首选的DNS服务器拿着baidu.com域的DNS服务器发起了请求,baidu.com域DNS服务器一看,原来www是我这个域的一个CNAME或主机记录,就将结果返回给了首选DNS服务器,最后的最后首选DNS服务器将最终得到的www.baidu.com对应的ip返回给了PC,PC中的浏览器就向这个IP地址就发起的了请求,这还没玩,当首选DNS服务器(缓存DNS服务器)得到的www.baidu.com这个对应的IP,除了会返回给PC外,自己也会缓存一个这样的对应记录,会有一个生命周期,也就是TTL值,这个TTL值也是由baidu.com域的DNS服务器给的而不是缓存服务器自己说了算的,当在这个生命周期类又有人要访问www.baidu.com时,这个首选的DNS服务器就会直接返回对应的IP地址而不会再去迭代查询,当超过生命周期时,缓存DNS服务器就会自动删除这个对应的记录

-

Forward 转发DNS服务器,也是一种CacheDNS服务器,当有请求的时候,它就将请求转发给另一台缓存DNS服务器,这个转发DNS服务器也会将得到的结果缓存一份

-

-

同时是三种角色,同时做Master、Slave、Cache的DNS服务器

8.2 DNS主备部署 {#82-dns主备部署}

8.2.1 安装DNS服务 {#821-安装dns服务}

- BIND(Berley Internet Naming Daemon) 使用最为广泛的DNS服务软件包(尤其在Linux和Unix上)

- sudo apt install bind9 dnsutils

- bind9 DNS服务器软件包

- dnsutils DNS工具包

- DNS服务器只保存和解析本域各种域名记录

- DNS服务器都包含13个根域域名服务器

- cat /etc/bind/db.root 查看根域的ip地址

- 事实分布于世界的数百台服务器

- DNS服务器的DNS服务器配置

- 自己做迭代

- 指定递归域名服务器

- DNS默认服务端口

- TCP 53 / UDP 53

- 在查询的时候使用UDP 53端口,当Master和Salve同步的时候使用TCP 53端口

- BIND的替代方案,其他的DNS服务软件包

- Djbdns

- Dbndns、ndjbdns,Djbdns的衍生版本

- dnsmasq

- DNS+DHCP打包的轻量解决方案

- PowerDNS

- 模块化开源DNS服务器软件

- Djbdns

8.2.2 配置Cache DNS服务器 {#822-配置cache-dns服务器}

-

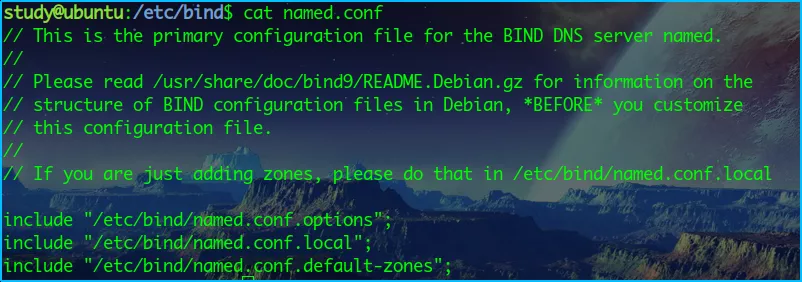

主配置文件/etc/bind/named.conf

# 主配置文件只包含下面三行内容,不会有具体的配置项,而是包含其他的配置文件include "/etc/bind/named.conf.options"; include "/etc/bind/named.conf.local"; include "/etc/bind/named.conf.default-zones";

-

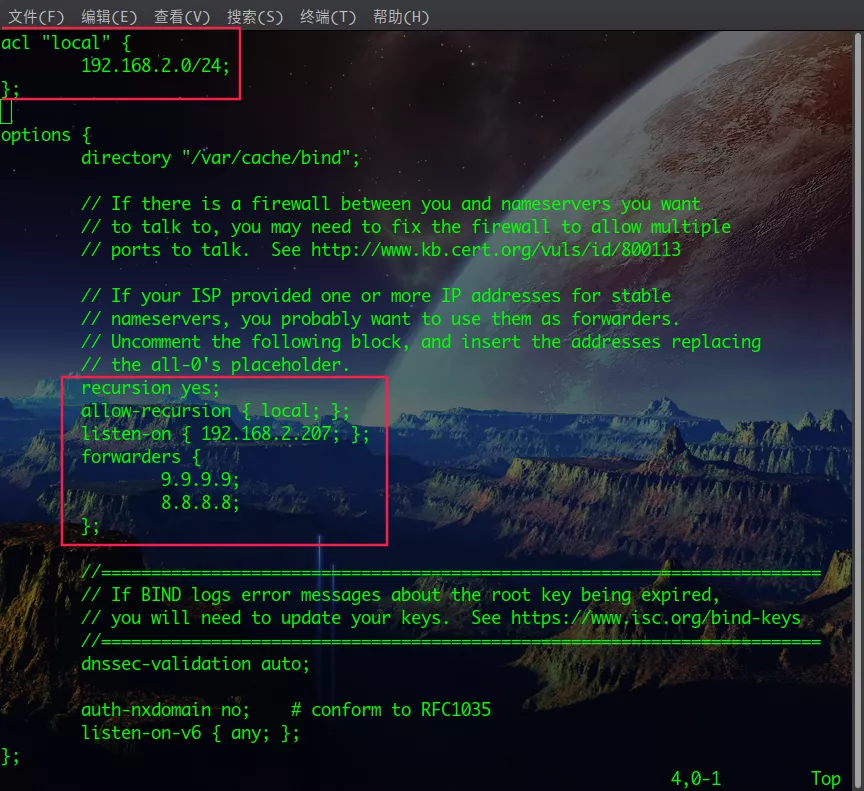

全局转发DNS服务器 将请求全部转发

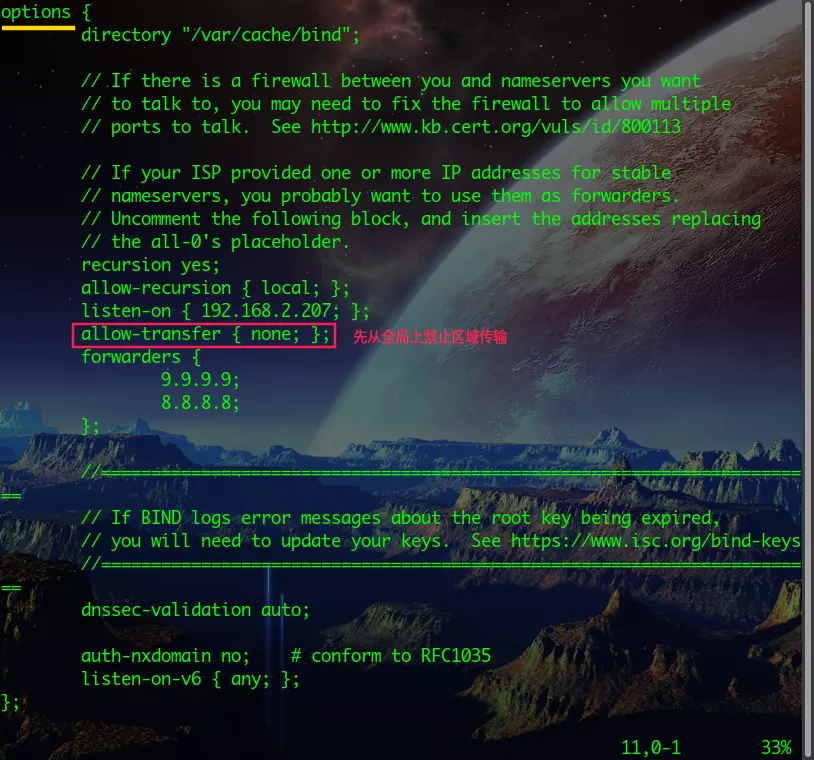

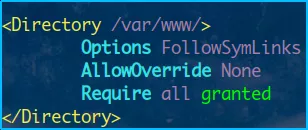

- sudo vim /etc/bind/named.conf.options

acl "local" { # options块之前,local是名字,可以随便取一个,记得是双引号包含 192.168.2.0/24; # 本地网段 }; # acl这一段的作用是在acl里面可以写一些ip地址或网段等,然后后面的就能用local来代表里面的内容,减少重复写ip等,是可以不要的options { recursion yes; # 开启DNS递归查询 allow-recursion { local; }; # 允许进行DNS递归查询的地址,local表示上方acl中定义的地址段,除次之外还有any表示运行所有,none表示禁止所有 listen-on { 192.168.2.207; }; # 假如服务器有多块网卡,这个设置让DNS服务只运行在192.168.2.207这个IP的网卡上 forwarders { # 转发对象,当有人向我发起查询请求时而我不知道,就将请求转发给下面的DNS服务器 9.9.9.9; 8.8.8.8; }; };

-

区域转发 查询特地单独设置的域名请求不转发

- sudo vim /etc/bind/named.conf.options

zone "sina.com.cn" { # 为sina.com.cn单独配置 type forward; # 类型设置为forward(转发请求) forwards { # 对于查询sina.com.cn这个域名,将请求转发给下面指定的DNS服务器,而不是全局设置的转发DNS服务器 114.114.114.114; 233.5.5.5; 233.6.6.6; }; }; -

sudo systemctl restart bind9 重启服务

8.2.3 配置Master DNS服务器 正向区域 {#823-配置master-dns服务器-正向区域}

-

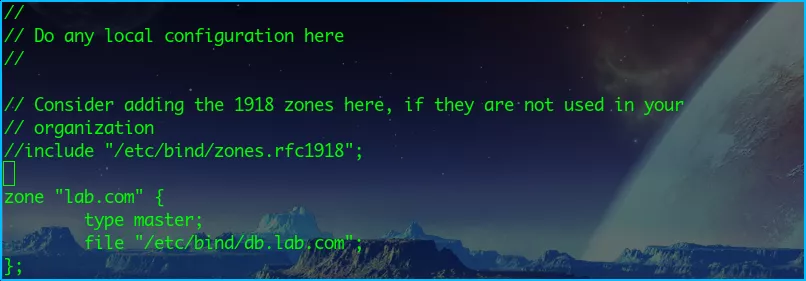

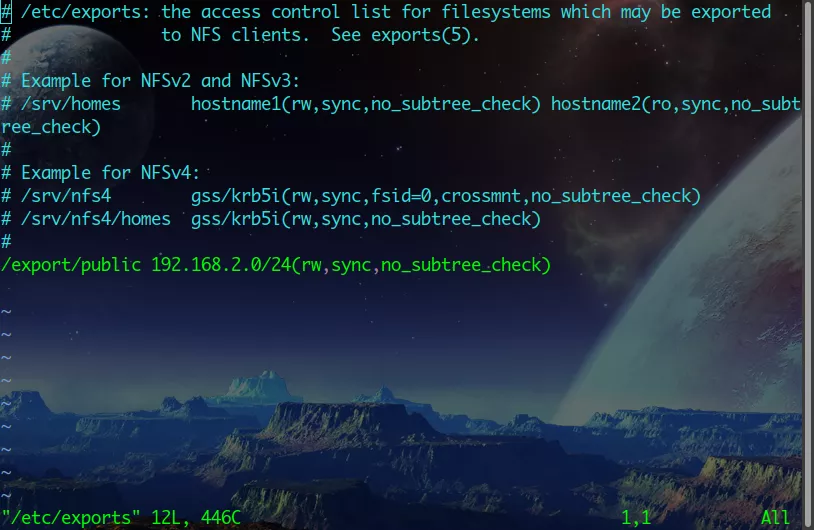

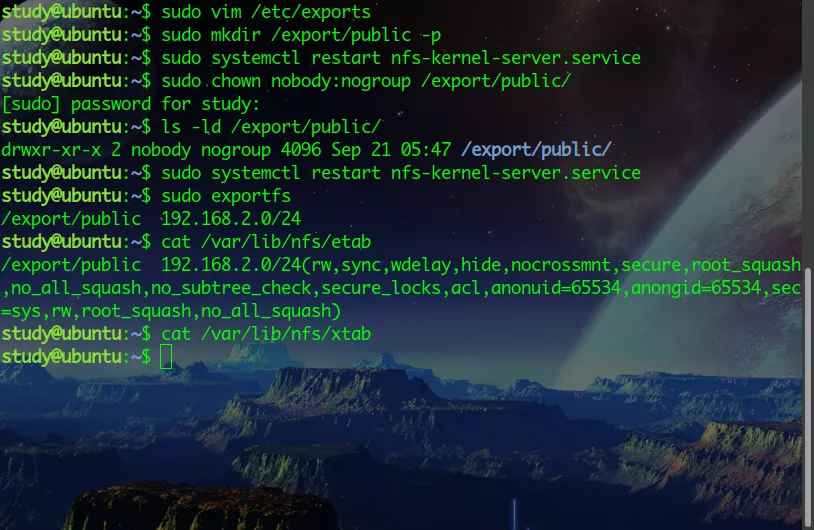

指定区域文件(正向区域------域名解析到IP)

- sudo vim /etc/bind/named.conf.loacl

zone "lab.com" { # 配置一个区域,叫lab.com,可以随便取 type master; # 类型是Master file "/etc/bind/db.lab.com"; # DNS解析的数据存放在/etc/bind/db.lab.com,这个不是强制要求的,放在哪里取什么名字都可以,但是一般都这样做,并且取名字的前面用db开头,后面接域的名字,表示这个文件是后面那个域的DNS解析数据库文件 };

-

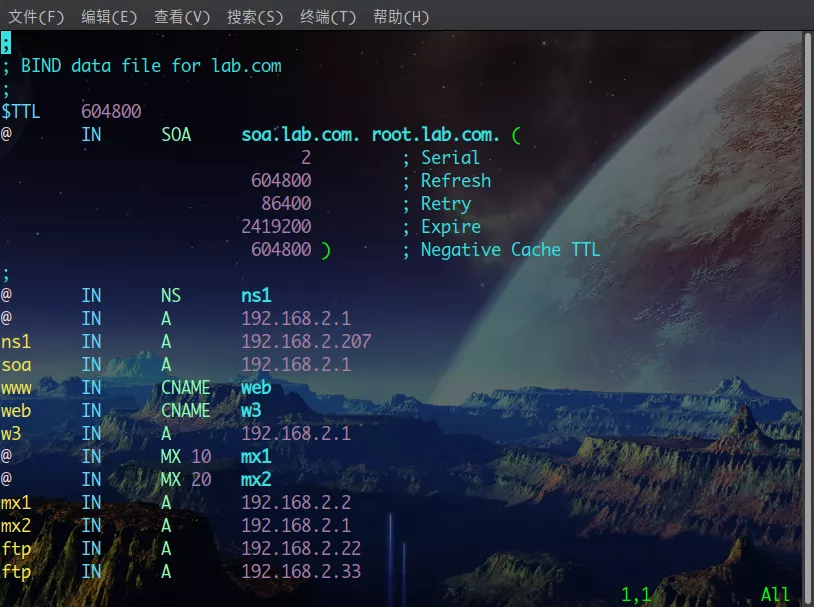

配置区域文件

- sudo cp db.local db.lab.com 或 sudo db.lab.com 可以从db.local复制一份再编译,或者自己新建一个白手起家然后慢慢添加记录 {#Positive_zone}

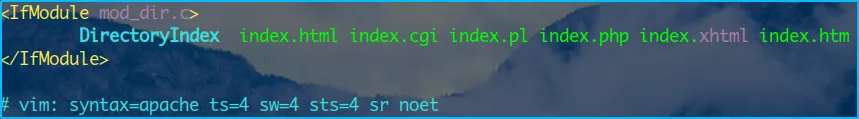

# ; 在此配置文件中表示注释 ; ; BIND data file for lab.com # 文件说明 ; $TTL 604800 # TTL(Time To Life生命周期),默认单位为秒,1H表示一小时,1D表示一天,1W表示一周等等,这个TTL值就是给缓存(Cache)DNS服务器下的TTL值@表示本域的域名,这里就是lab.com

IN表示Internet类型,绝大部分都是定义成IN这个类型的,除此之外还有CH,HS不是很常见

SOA表示起始授权记录,一般一个域的第一条记录总是SOA,默认情况下后面指定的是localhost.,这里更改为soa.lab.com,前面的soa可以随便取,也不用更改计算机名称为soa,只要soa在这个域中是唯一的即可

root.localhost. 表示lab.com这个域DNS管理员的邮箱地址,这里的.表示@

com后面的.不能省略,表示根域

()表示一行记录没写下,可以用括号括起来多行来写

@ IN SOA soa.lab.com. root.localhost. ( 2 ; Serial # 表示版本号,用作给Slave类型的DNS服务器同步用的 604800 ; Refresh # 间隔604800秒,Slave类型的DNS服务器会向Master类型(此台服务器)的DNS服务器同步一次 86400 ; Retry # Slave类型的DNS服务器上一次同步没有成功,下一次间隔86400秒就向Master类型(此台服务器)的DNS服务器同步 2419200 ; Expire # Slave类型的DNS服务器在2419200秒之内都未能成功联系上Master类型的DNS服务器,那么Slave类型的DNS服务器中的记录就会过期 604800 ) ; Negative Cache TTL # 协商缓存生存时间,也就是TTL值了,给Slave类型的DNS服务器的而不是缓存DNS服务器 ;

@表示本域

IN表示Internet类型

NS表示NS记录,就是当前域(lab.com)的域名服务器名称

ns1表示NS记录对应的服务器名称,后面不用跟本域(lab.com),因为前面已经有了@表示本域了

A表示A记录,一般情况下会给本域(lab.com)设一条A记录,防止别人不使用www.lab.com访问而直接使用lab.com访问

AAAA表示4A记录,ipv6地址

@ IN NS ns1 @ IN A 192.168.2.1 ; @ IN AAAA ::1 ns1 IN A 192.168.2.207 soa IN A 192.168.2.207 www IN CNAME web web IN CNAME W3 W3 IN A 192.168.2.1

MX表示MX(邮件交换)记录,后面跟一个数字表示优先级,一般用10、20、30...,因为这样中间还可以些其他值(15,23,34...)以防不时之需,首选使用数字小的

@ IN MX 10 mx1 @ IN MX 20 mx2 mx1 IN A 192.168.2.2 mx2 IN A 192.168.2.1

ftp.lab.com对应两个IP地址,理想状态下解析成IP地址会是这两个IP轮巡,一次是192.168.2.22一次是192.168.2.33

ftp IN A 192.168.2.22 ftp IN A 192.168.2.33

-

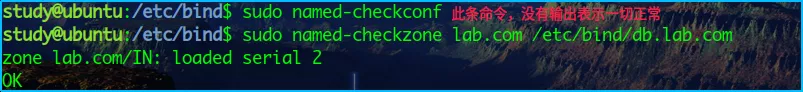

服务器配置检查

- sudo named-checkconf 检查配置文件有没有语法错误

- sudo named-checkzone lab.com /etc/bind/db.lab.com 正向区域检查,后面跟想检查的域和域对应的db文件

- sudo named-checkzone lab.com /etc/bind/db.10 反向区域检查,后面跟想检查的域和域对应的db文件

8.2.4 配置Master NS服务器 反向区域 {#824-配置master-ns服务器-反向区域}

-

反向区域

- IP解析到域名(反垃圾邮件)

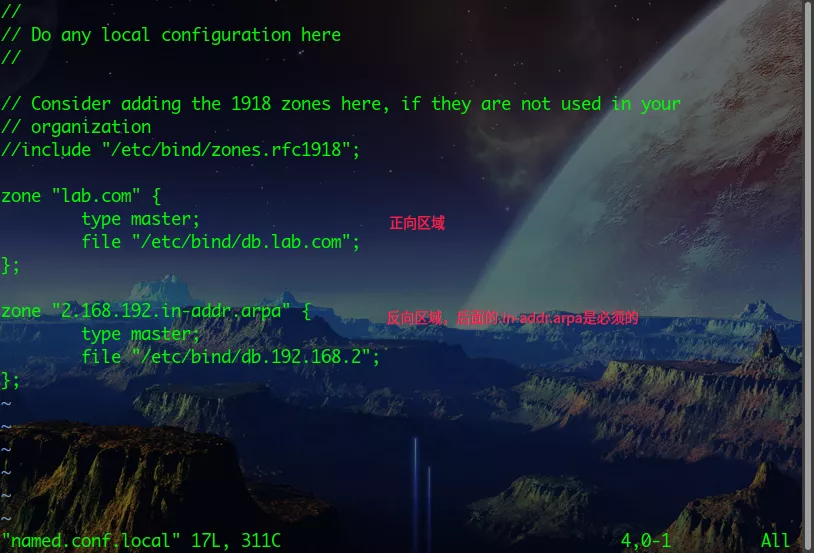

- sudo vim /etc/bind/named.conf.local

zone "8.1.10.in-addr.arpa" { # 创建一个区域,ip要反着写,ip可以写到具体的某一个(192.168.2.1),或者写前三位(192.168.2),或者写前两位(192.168),具体看实际情况,".in-addr.arpa"是必须的 type master; # 类型是Master DNS服务器 file "/etc/bind/db.10.1.8"; # DNS解析的数据存放在/etc/bind/db.10.1.8,这个不是强制要求的,放在哪里取什么名字都可以,但是一般都这样做,并且取名字的前面用db开头,后面ip,表示这个文件是后面那个ip的DNS解析数据库文件 };

-

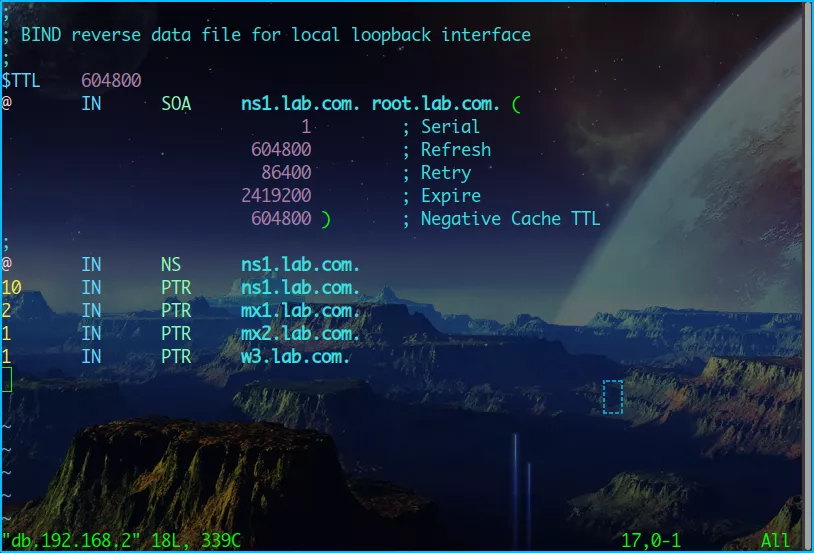

配置反向区域文件

- 可以从/etc/bind/db.127这个文件拷贝一份编辑或者自己新建一个文件编辑,db.127这个文件就是反向区域的一个默认文件

- 配置内容参考正向区域配置文件

; ; BIND reverse data file for local loopback interface ; $TTL 604800 @ IN SOA ns1.lab.com. root.lab.com. ( 1 ; Serial 604800 ; Refresh 86400 ; Retry 2419200 ; Expire 604800 ) ; Negative Cache TTL ; @ IN NS ns1.lab.com. 10 IN PTR ns1.lab.com. # 在/etc/bind/named.conf.local文件中写了192.168.2所以这里的10就表示192.168.2.10,后面的PTR是PTR记录 2 IN PTR mx1.lab.com. 1 IN PTR mx2.lab.com. 1 IN PTR w3.lab.com.

8.2.5 配置Slave DNS服务器 {#825-配置slave-dns服务器}

-

简介

- 为实现冗余容错,通常会为每个域安装多个Slave DNS服务器

- 修改记录只在Master上操作,通过版本号通知Slave服务器同步

-

安全考虑和准备工作

-

Master服务器全局禁止区域传输(禁止客户端下载域名记录)

-

拒绝一次查询所有的记录,但是一个一个查还是可以的

-

sudo vim named.conf.options

allow-transfer { none; };

-

-

Master DNS服务器全局禁止区域传输情况下,允许指定IP、指定区域的Slave服务器进行区域传输

-

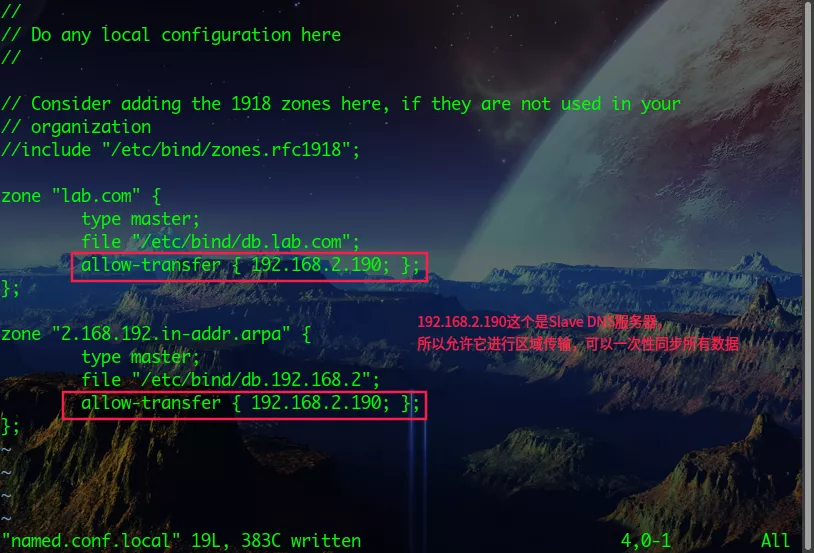

sudo vim /etc/bind/named.conf.local

allow-transfer { 192.168.2.1 };

-

-

区域数据同步使用TCP 53端口

-

Master DNS服务器给将要指定为Slave DNS服务器添加一条ns记录

-

sudo vim /etc/bind/db.lab.com 例如在这个lab.com域中添加一条Slave的ns记录

ns2 IN A 192.168.2.190

-

-

dig @ns1.lab.com lab.com axfr 查询lab.com这个区域的所有记录

-

-

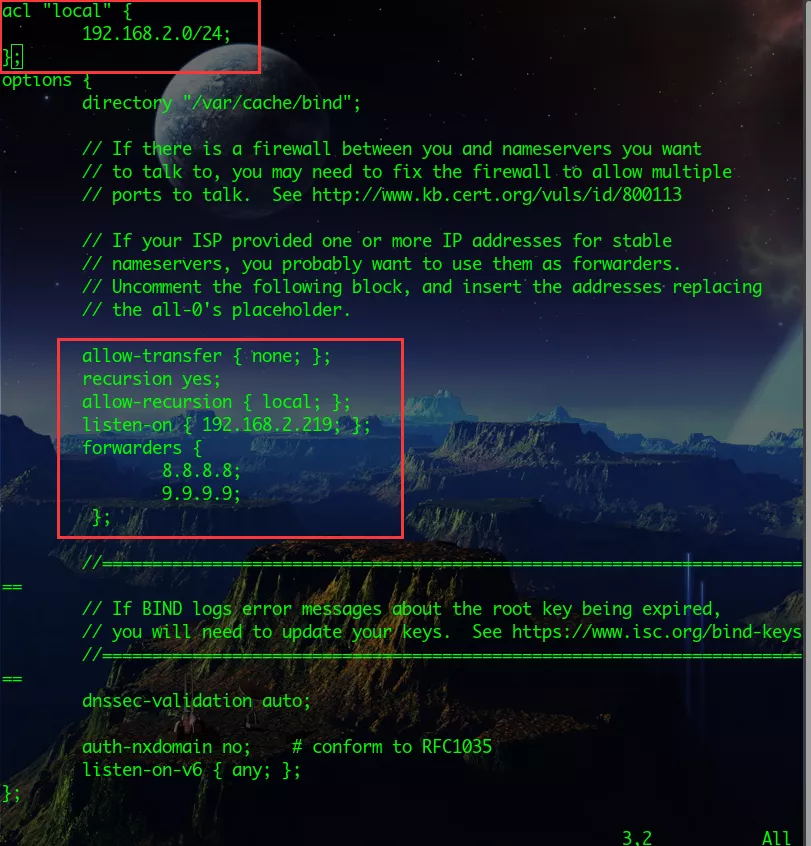

配置Slave DNS服务器

- sudo vim /etc/bind/named.conf.options 修改主配置文件

acl "local" { # options块之前,local是名字,可以随便取一个,记得是双引号包含 192.168.2.0/24; # 本地网段 }; # acl这一段的作用是将本DNS服务器只给内网192.168.2.0/24这个网段用,防止公网其他人用options { recursion yes; # 开启DNS递归查询 allow-recursion { local; }; # 允许进行DNS递归查询的地址,local表示上方acl中定义的地址段 listen-on { 192.168.2.219; }; # 假如服务器有多块网卡,这个设置让DNS服务只运行在192.168.2.207这个IP的网卡上 forwarders { # 转发对象,当有人向我发起查询请求时而我不知道,就将请求转发给下面的DNS服务器 8.8.8.8; 9.9.9.9; }; };

-

创建区域,Master上创建了什么区域,Slave上就要创建相同的区域

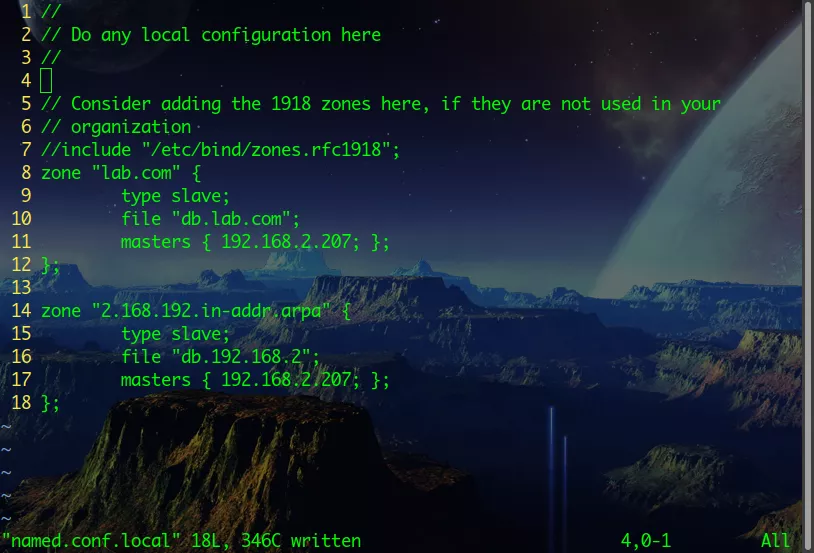

- sudo vim /etc/bind/named.conf.local

# 要和目标Master DNS服务器创建相同的区域 zone "lab.com" { # 正向区域 type slave; # 类型是slave file "db.lab.com"; # 数据文件,注意不要加路径,不需要自己创建,会从Master DNS服务器上同步,保存路径为/var/cache/bind/目录下 masters { 192.168.2.207; }; # 指定从哪台Master DNS服务器同步数据 };zone "2.168.192.in-addr.arpa" { # 反向区域 type slave; # 类型是slave file "db.192.168.2"; # 数据文件,注意不要加路径,不需要自己创建,会从Master DNS服务器上同步,保存路径为/var/cache/bind/目录下 masters { 192.168.2.207; }; # 指定从哪台Master DNS服务器同步数据 };

-

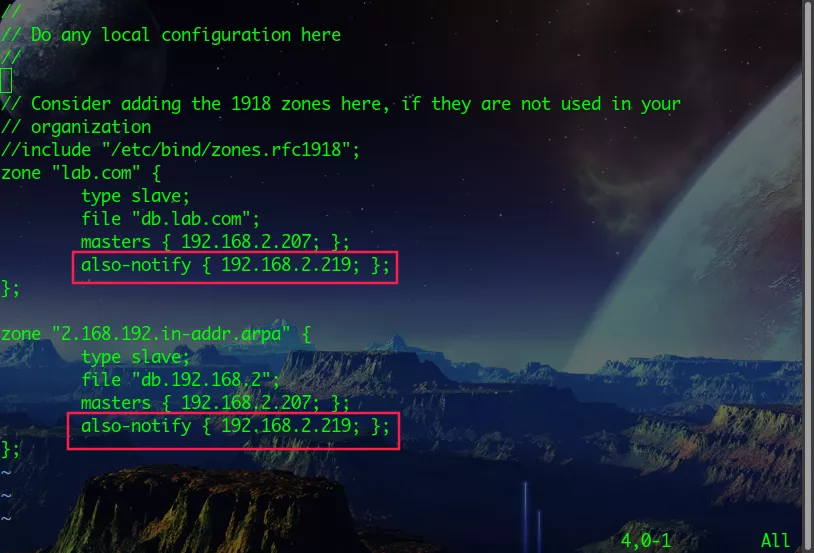

记录更新通知

- Slave服务器到达更新周期啦

- 客户端数据加密保存(/var/cache/bind/目录下的db文件不能直接修改)

- Master服务器通知版本号更新

- sudo vim /etc/bind/named.conf.local Master DNS服务器的配置

Also-notify { 192.168.2.219; }; # 在所有区域中添加这一行,表示在我这个Master DNS服务器中有版本更新就主动通知192.168.2.219这个Slave DNS服务器

8.2.6 客户端验证解析 {#826-客户端验证解析}

-

正向解析

-

dig命令,Linux默认就有的

- dig lab.com ns @192.168.2.207 向192.168.2.207的DNS服务器解析lab.com域名的ns记录

- dig www.lab.com @192.168.2.207 向192.168.2.207的DNS服务器解析www.lab.com的A(默认)记录

- dig lab.com a @192.168.2.207

- dig lab.com mx @192.168.2.207

- dig @ns1.lab.com lab.com axfr 查询lab.com这个区域的所有记录

-

nslookup命令, Windows和Linux默认就有的

- server 192.168.2.207 DNS服务器

- set q=ns 查询记录类型a、mx、soa...

- lab.com 查询目标(域名、FQDN)

-

Windows本地缓存DNS解析结果

- ipconfig /displaydns 显示缓存的DNS解析结果

- ipconfig /flushdns 清除缓存的DNS解析结果

-

Ubuntu Linux默认不在本地缓存DNS解析结果

-

-

反向解析查询

- dig -x 要查询的ip @DNS服务器ip 查询PTR记录

第 9 章 文件服务 {#第-9-章-文件服务}

9.1 简介 {#91-简介}

- 网络诞生最初的动因是去中心化和资源共享

- 文件是初期最主要的资源共享形式

- 把文件存放在集中的位置供大家访问

- 去中心化是另外一个话题

- 早期的军事需求

- 现在的信任需求

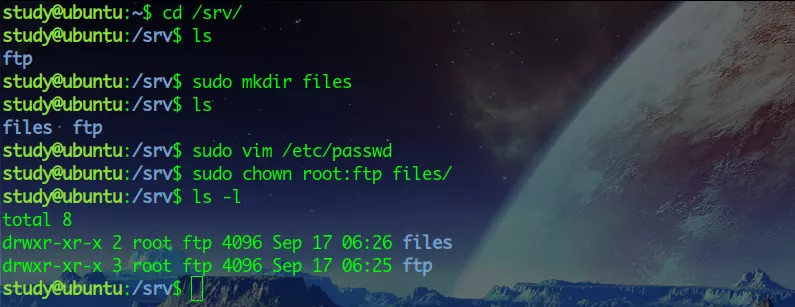

9.2 FTP服务 {#92-ftp服务}

9.2.1 简介 {#921-简介}

- File Transfer Protocol(FTP)

- 早期互联网的重要服务

- 产生于安全出现之前

- 明文传输一切

- 目前主要用于公开提供的文件下载服务

- 使用简单、兼容性好

- SFTP、FTPS

- FTP服务端软件

- Server U、vsftpd、proftpd

- 安全考虑

- 独立部署于企业防火墙之外

- 只读挂载存储或采用只读存储设备(CD / DVD)

9.2.2 Vsftpd {#922-vsftpd}

-

Vsftpd

- 灵活、安全的FTP服务端软件

-

安装

- sudo apt install vsftpd

- 安装过程中生成ftp这个名字的账号(anonymous 匿名账号)

- 在操作系统叫ftp,用ftp的时候叫anonymous,用这个anonymous账号进行匿名登录

-

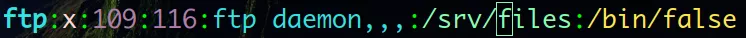

叫ftp名字的账号

- /etc/passwd passwd文件中shell配置位置是 /bin/false ,表示ftp这个账号没有配置shell,也就没法使用shell

- /etc/shadow shadow文件中的密码部分是个 * ,表示ftp这个账号不能用终端就行登录和远程使用

- /srv/ftp # ftp名字的用户主目录,不是在home目录下而是在srv下,因为ftp这个名字的账号仅是给FTP服务做匿名登录用的,所以不在home目录下而是在srv目录下

9.2.3 Vsftpd配置 {#923-vsftpd配置}

-

配置模式

- anonymous 匿名模式(适用于公开共享文件)

- Standard 认证模式(需要账号,密码进行登录)

-

配置文件

-

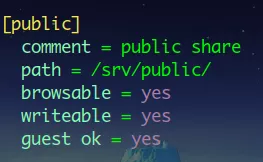

/etc/vsftpd.conf 主配置文件

-

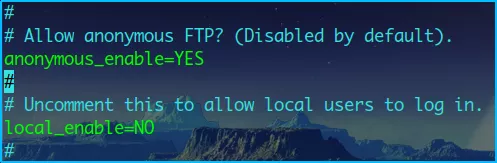

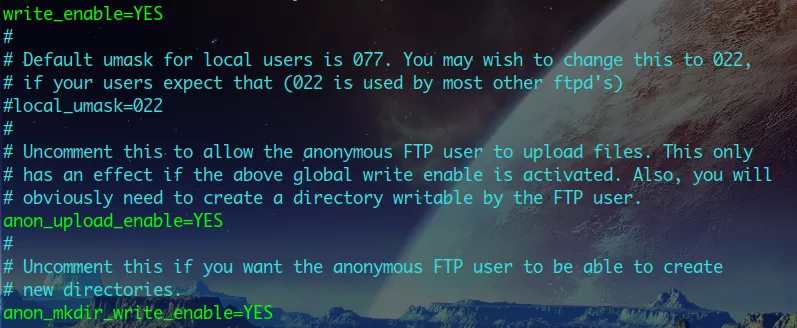

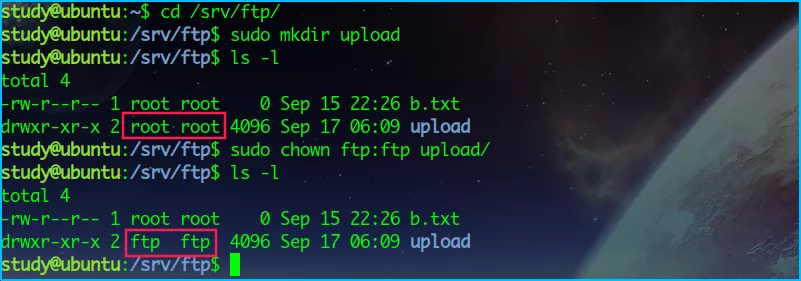

匿名模式

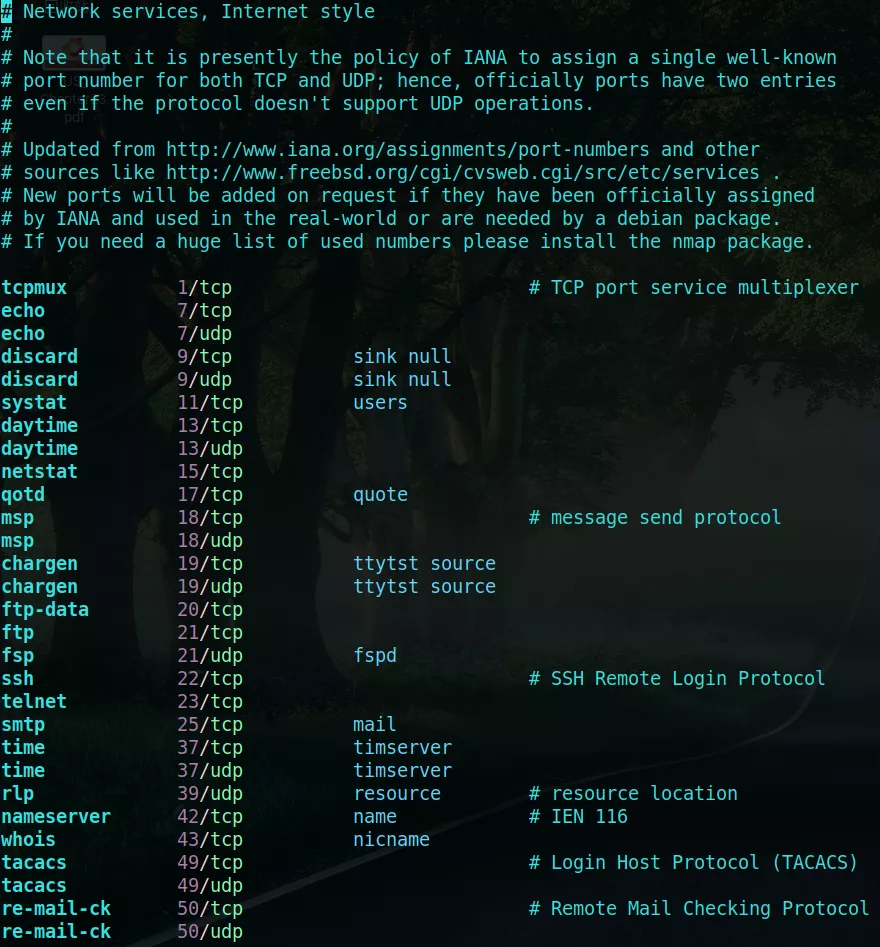

- Vsftpd默认禁止匿名登录