PHPMailer 代码执行漏洞(CVE-2016-10033)分析(含通用POC)

<p>对比一下新老版本: <a href="https://github.com/PHPMailer/PHPMailer/compare/v5.2.17...master">https://github.com/PHPMailer/PHPMailer/compare/v5.2.17...master</a></p&g...

51工具盒子

51工具盒子

<p>对比一下新老版本: <a href="https://github.com/PHPMailer/PHPMailer/compare/v5.2.17...master">https://github.com/PHPMailer/PHPMailer/compare/v5.2.17...master</a></p&g...

php://filter是PHP中独有的协议,利用这个协议可以创造很多"妙用",本文说几个有意思的点,剩下的大家自己下去体会。本来本文的思路我上半年就准备拿来做XDCTF2016的题目的,没想到被三个白帽的一题抢先用了,我也就只好提前分享一下。 [XXE中的使用](#xxe) {#xxe} ---------------------- php://fil...

<p>一哥新发的漏洞,还是蛮屌的: <a href="http://www.wooyun.org/bugs/wooyun-2016-0210850"></a><a href="http://www.wooyun.org/bugs/wooyun-2016-0210850">http://www...

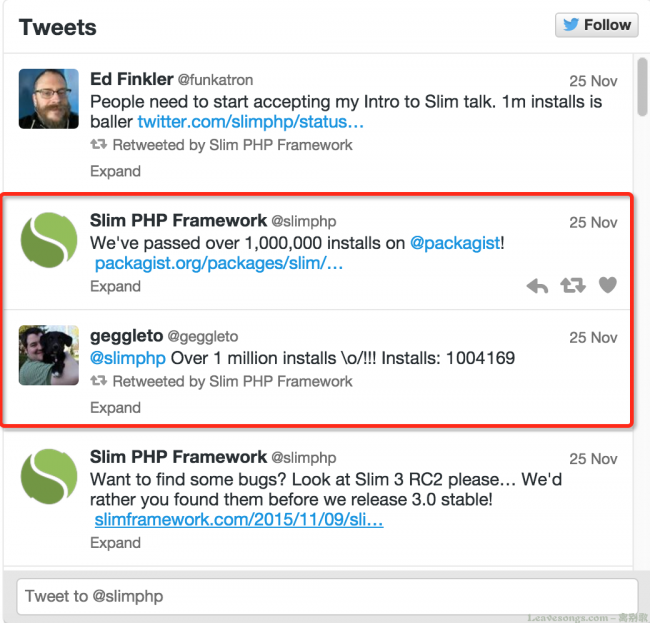

【过年了,每天发一篇以前的存货,一共七篇。】 现代cms框架(laraval/symfony/slim)的出现,导致现今的php漏洞出现点、原理、利用方法,发生了一些变化,这个系列希望可以总结一下自己挖掘的此类cms漏洞。 slim是一个设计思路超前的知名的php轻框架,完美结合了psr7来设计,至今用户已超过100w: [ 新型php漏洞挖掘之debug导致的安全漏洞(Edusoho)](http://static.51tbox.com/static/2024-11-07/col/af8900b5810abc484d0253324cdebd91/21105823f7f042ab878d0a8ac13ecf14.jpg.jpg)

【过年了,每天发一篇以前的存货,一共七篇。】 现代cms框架(laraval/symfony/slim)的出现,导致现今的php漏洞出现点、原理、利用方法,发生了一些变化,这个系列希望可以总结一下自己挖掘的此类cms漏洞。 今天这个漏洞是Edusoho的一个user表dump漏洞。 首先,我简要说明一下漏洞原理。 【漏洞源码下载: [](https://mega.nz/...

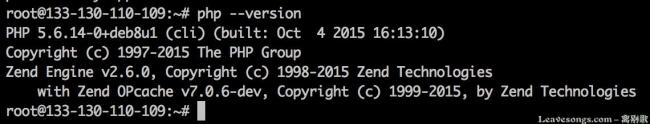

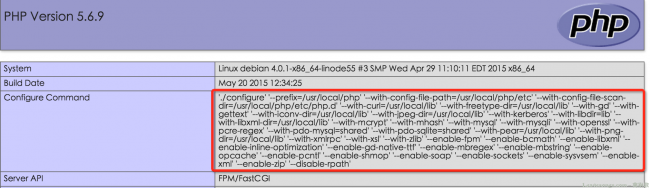

<p>【过年了,每天发一篇以前的存货,一共七篇。】</p> <p>思路是,先用源,安装好php5和php5所依赖的所有项目,再安装phpbrew,通过phpbrew管理php版本,并安装7.0.0。<br /> 首先安装一些依赖</p> <pre><code>apt-get install gc...

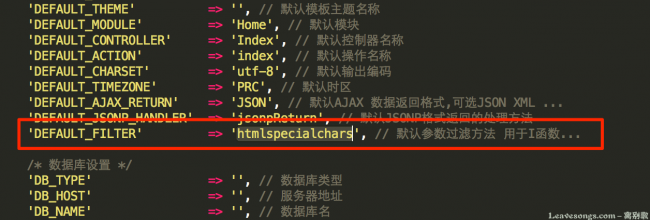

90sec上有人问,我说了还有小白不会用。去年我审计TP的时候留意到的,干脆分析一下代码和操作过程。 thinkphp的I函数,是其处理输入的函数,一般用法为I('get.id')------从$_GET数组中取出键为id的值,post、cookie类似。 let me see see I函数的代码: ``` <?php function I($...

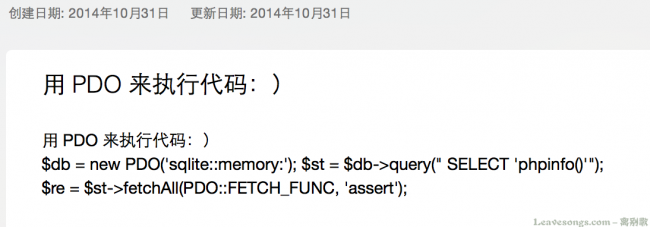

<p>最近很多人分享一些过狗过盾的一句话,但无非是用各种方法去构造一些动态函数,比如<code>$_GET['func']($_REQUEST['pass'])</code>之类的方法。万变不离其宗,但这种方法,虽然狗盾可能看不出来,但人肉眼其实很容易发现这类后门的。</p> <p>那么...

<p>CVE-2015-4024漏洞,据发布时间过去了好几天,我来总结一下。</p> <p>这个的DOS漏洞炒得很火,<a href="http://xteam.baidu.com/">百度安全攻防实验室</a>的小伙伴也很给力。我个人认为漏洞的影响确实很大,毕竟对于一个web应用,拒绝服务攻击可以...

![[转载]Mysql下Limit注入方法 [转载]Mysql下Limit注入方法](http://static.51tbox.com/static/2024-11-07/col/6ce8627cca59616e03bb4c28b6d7933d/d9dd98160eb54e8796d7e42751ca3d89.png.jpg)

很长一段时间我、以及很多同学认为"mysql limit后的注入点"是没办法解决的难题,但这次真的被解决了。我很少转载文章,这次再破个例。 原文: [](https://rateip.com/blog/sql-injections-in-mysql-limit-clause/)<https://rateip.com/blog/sql-injectio...