ddns-go 的使用,实现公网 IPv6 下动态域名解析

ddns-go 是一个开源的动态域名解析服务,可以实现多个域名管理平台的域名解析,同时支持 IPv4 和 IPv6,也就是说只要有公网IP就可以实现动态域名解析将内网服务暴露到公网。 ddns-go 项目地址:<https://github.com/jeessy2/ddns-go> ddns-go 安装部署 {#ddns-go-安装部署} -----------...

51工具盒子

51工具盒子

ddns-go 是一个开源的动态域名解析服务,可以实现多个域名管理平台的域名解析,同时支持 IPv4 和 IPv6,也就是说只要有公网IP就可以实现动态域名解析将内网服务暴露到公网。 ddns-go 项目地址:<https://github.com/jeessy2/ddns-go> ddns-go 安装部署 {#ddns-go-安装部署} -----------...

DNS 域名系统(英文:Domain Name System),就是根据域名查出IP地址,可以把它理解成一个超级大的电话簿,域名相当于联系人,IP地址相当于电话号码。 国内 --- [阿里](http://www.alidns.com/):223.5.5.5 / 223.6.6.6 [百度](https://dudns.baidu.com/):180.76.76.76 ...

|----|------------------------------------------------------------------| | 导读 | **如今HTTP和DNS几乎成为家喻户晓的两种协议,但5G时代的来临,这些协议都将发生巨大的变化。下面就详情来看看了解下吧!** | 互联网在过去三十年里发展非常迅猛,这得益于两个关键协议:代表超文本传输协议的HT...

{#post-791-VU7Zo}前言 ------------------- Claw年付7刀JP横空出世,电信移动IPv4可以直连延迟不错,联通v4绕美,但v6可以直连(不过延迟还是比优化线路高很多),但这价格要什么自行车,四舍五入约等于三网优化。电信移动v6直连延迟很高,所以最好的方案就是电信移动使用IPv4,联通使用IPv6。 {#post-791-ue8126d5a...

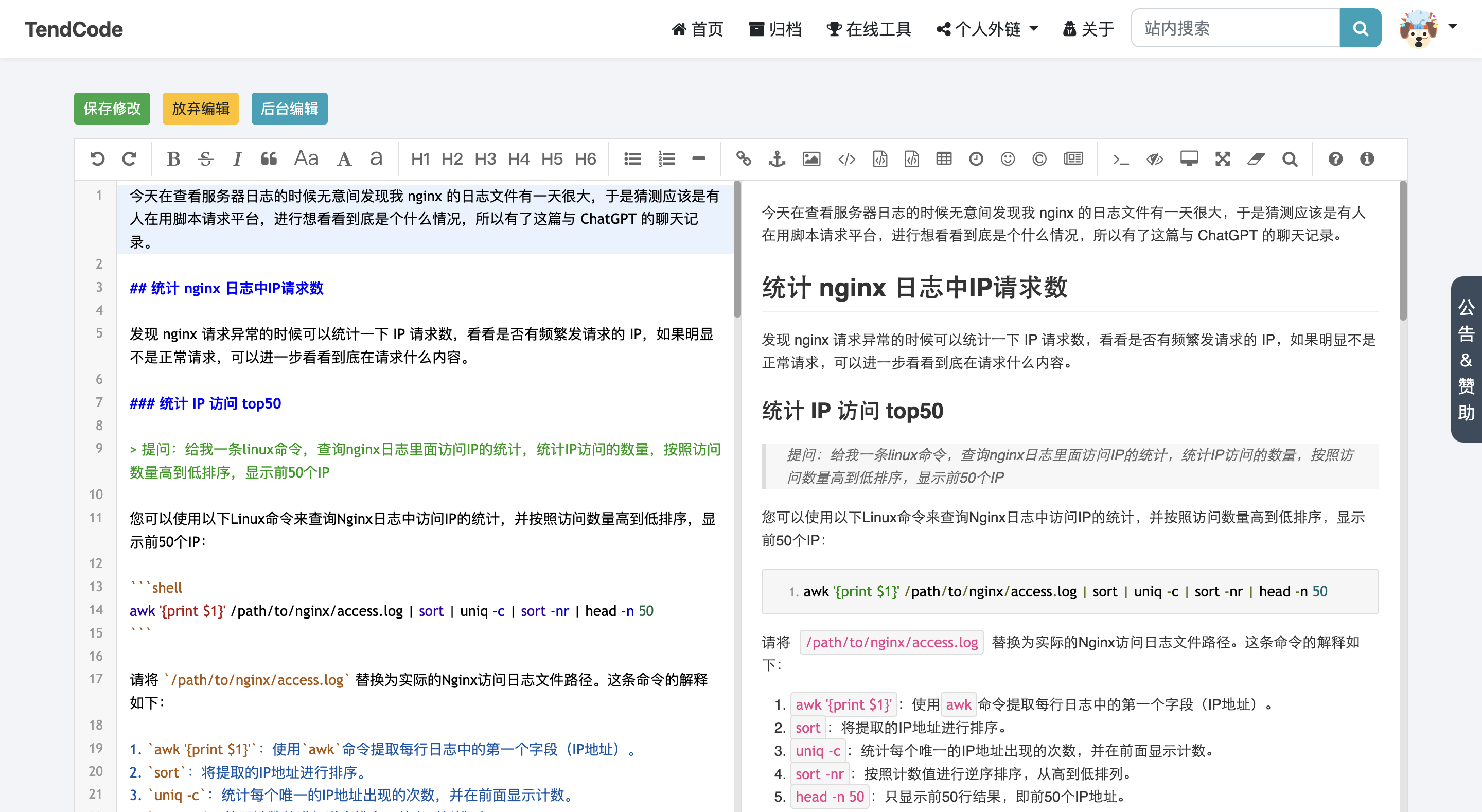

经常会有使用我博客源码搭建好网站的人问我为啥后台文章编辑页面没有富文本编辑器也没有支持 markdown 编辑,不方便预览。其实之前我也回答过很多次,在创建文章的时候,其实随便找个 markdown 编辑器创建好然后复制进去就行。 创建文章的时候的确可以这样做,但是后续需要编辑文章的时候,每次都要重新把文章复制到 markdown 编辑器里面重新编辑,体验是不太好,而且很浪费...

自从博客项目上线以来,经常会有用到我博客项目的人问我后台编辑博文为啥没有编辑器,博主是怎么编辑博文的?我每次的回答基本都是说随便找个本地的 markdown 编辑器把文章写好然后复制到后台即可。而我自己也一直是这样做的,但是今天这篇文章就不同,这篇文章使用的是我刚上线的一个在线 markdown 编辑器写的,同样是写完复制到后台。 前言 {#前言} -------- mar...

前言 {#前言} -------- > 很多时候,文章里面需要的代码块太长,导致文章显得很是臃肿,在 markdown 写的博客内,可以采用 html 语法扩展代码折叠功能! 代码折叠 {#代码折叠} ------------ html 标签: ```markup <datails> <summary> 显示的标题 </sum...

引言: {#引言} ========= > Markdown 是一种轻量级标记语言,它允许人们使用易读易写的纯文本格式编写文档。 > Markdown 语言在 2004 由约翰·格鲁伯(英语:John Gruber)创建。 > Markdown 编写的文档可以导出 HTML 、Word、图像、PDF、Epub 等多种格式的文档。 > Mar...

当我们在Django应用程序中使用MySQL数据库时,可能会遇到无法存储包含Emoji表情的数据的问题。这是因为MySQL默认字符集和校对规则只支持存储基本的Unicode字符集,无法支持Emoji表情字符。在这篇博客中,我将为您介绍如何在Django中使MySQL支持存储Emoji表情。 问题描述 {#问题描述} ------------ 默认情况下,Django使用的M...

我的 Django 项目做了一次实际的项目移植,就是把同一个项目连同数据库中存储的信息迁移到另外一个环境中。具体是把服务器上面的数据库迁移到了本地,也就是 Linux 服务器到本地 Windows,这篇文章就来简述一下我具体的操作过程。 Django 项目文件的迁移 {#django-项目文件的迁移} -------------------------------- 关于项...