Centos 7.X根分区磁盘扩容(非LVM)

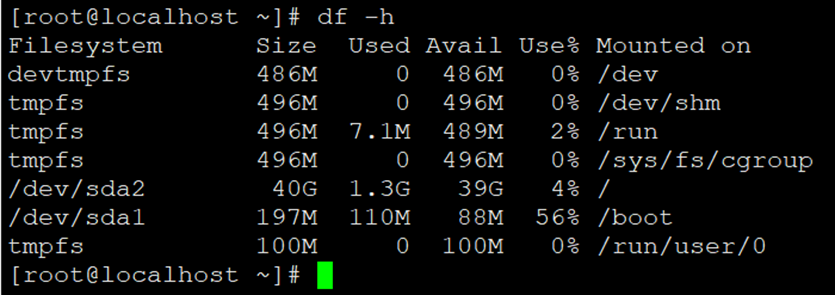

一、背景 由于服务器运行一段时间后,项目数据和日志日积月累,导致磁盘容量不足,需要针对现有磁盘进行扩容操作。 文章源自小柒网-https://www.yangxingzhen.cn/7902.html 举例: 文章源自小柒网-https://www.yangxingzhen.cn/7902.html liunx根分区当前仅为40G,现需要扩容至80G乃至更大,...

51工具盒子

51工具盒子

一、背景 由于服务器运行一段时间后,项目数据和日志日积月累,导致磁盘容量不足,需要针对现有磁盘进行扩容操作。 文章源自小柒网-https://www.yangxingzhen.cn/7902.html 举例: 文章源自小柒网-https://www.yangxingzhen.cn/7902.html liunx根分区当前仅为40G,现需要扩容至80G乃至更大,...

什么是暴力破解,简单来说就是对一个服务器进行无数次尝试登陆,并用不同的密码进行登陆直到可以登陆成功。暴力破解的基本步骤可以分为以下几步: 1)找到对应的Linux服务器ip地址文章源自小柒网-https://www.yangxingzhen.cn/7891.html 2)扫描端口号:22 nmap扫描端口文章源自小柒网-https://www.yangxingzhen.cn...

作为运维人员,经常会初始化系统,系统在安装过程中基本都会选择最小化安装,这样安装好的系统里会缺少很多环境。[系统初始化脚本](https://51tbox.com/ "查看与 系统初始化脚本 相关的文章")是刚安装完操作系统之后运行的脚本,主要功能是将系统环境进行优化,并更改常用设置,统一系统环境配置,其他版本可能存在差异,可以自行修改。 此脚本是系统初始...

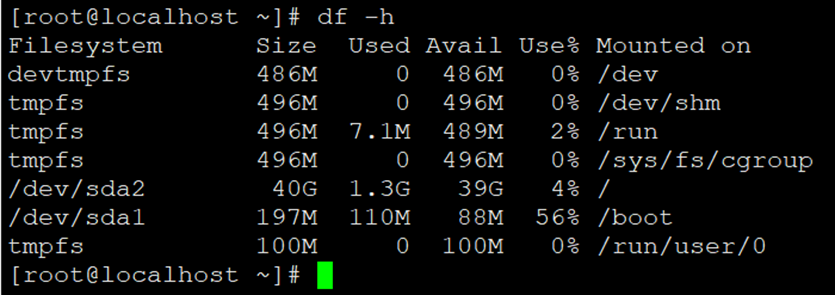

### 一、[Kubernetes](https://51tbox.com/ "查看与 Kubernetes 相关的文章")简介 [Kubernetes](https://51tbox.com/ "查看与 Kubernetes 相关的文章")(简称K8S)是开源的容器集群管理系统,可以实现容器集群的自动化部署、自动扩缩容、维护等功能。它...

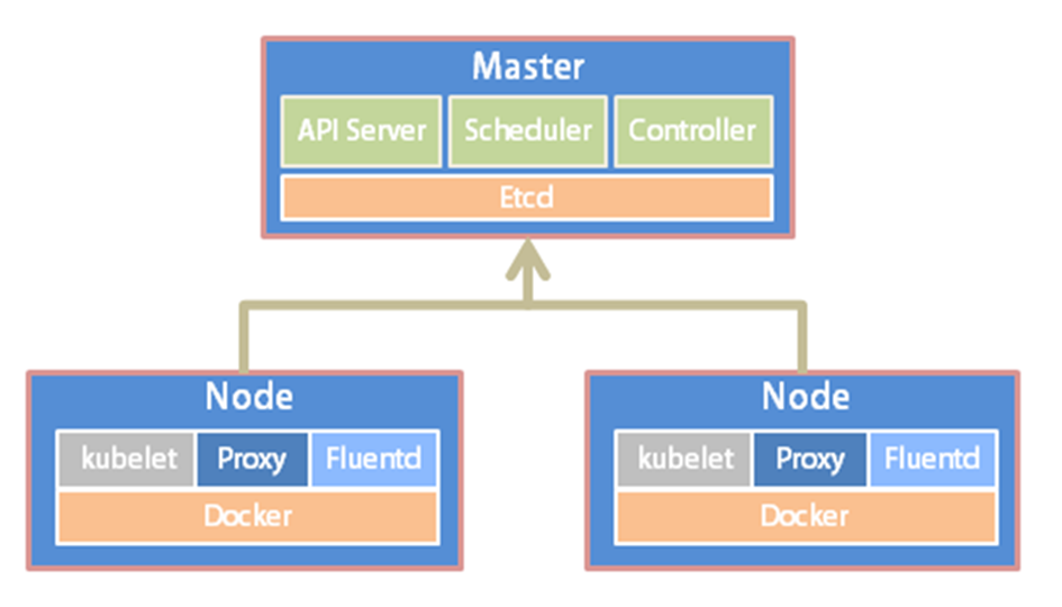

### [Docker 安装 CentOS](https://51tbox.com/ "查看与 Docker 安装 CentOS 相关的文章") CentOS(Community Enterprise Operating System)是 Linux 发行版之一,它是来自于 Red Hat Enterprise Linux(RHEL) 依照开放源代码规定发...

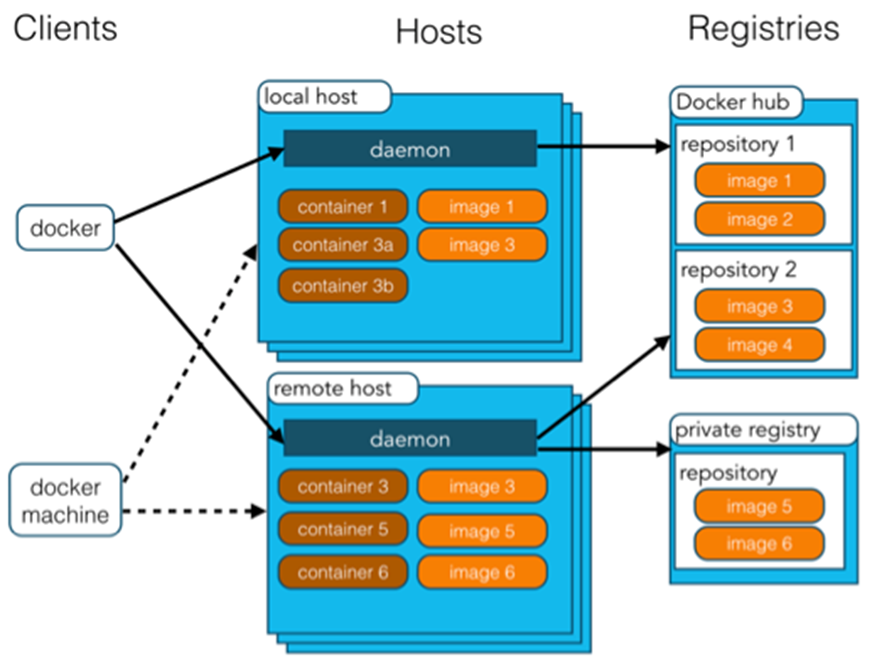

### Docker 简介 Docker 是一个开源的应用容器引擎,基于Go语言并遵从Apache2.0协议开源。 Docker 可以让开发者打包他们的应用以及依赖包到一个轻量级、可移植的容器中,然后发布到任何流行的Linux机器上,也可以实现虚拟化。 文章源自小柒网-https://www.yangxingzhen.cn/7180.html 容器是完全使用沙箱机...

摘要用途:自动化安装系统。 优势:传统装机需要下载系统镜像,然后人工一步一步设置各种参数,然后点击按钮安装,如果需要同时安装100台机器,则重复性工作太多,而且耗费人力和时间,kick... ### Kickstart使用背景介绍 随着公司业务不断增加,经常需要采购新服务器,并要求安装Linux系统,并且要求Linux版本要一致,方便以后的维护和管理,每次人工安装lin...

摘要用途:自动化安装系统。 优势:传统装机需要下载系统镜像,然后人工一步一步设置各种参数,然后点击按钮安装,如果需要同时安装100台机器,则重复性工作太多,而且耗费人力和时间,kick... ### 什么是kickstart批量安装? Kickstart是一种无人值守的安装方式之一(还有一种叫做Cobbler)。他的工作原理就是在安装过程中记录人工干预填写的各种参数,并...

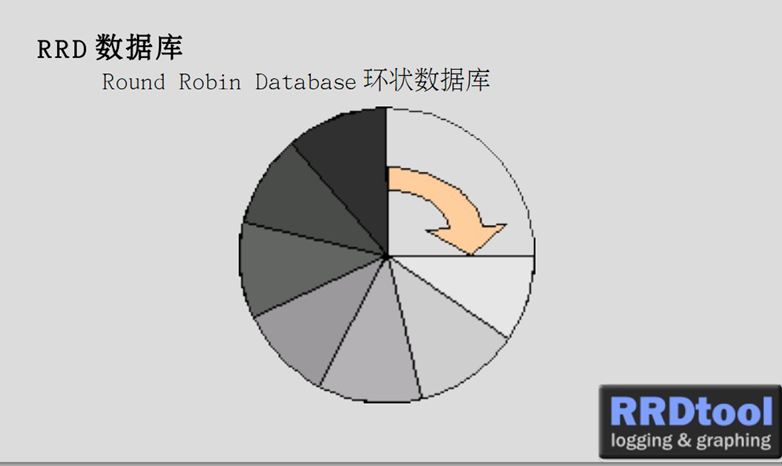

### 一、cacti介绍 1、什么是Cacti? Cacti在英文中的意思是仙人掌的意思,Cacti是一套基于PHP,MySQL,SNMP及RRDTool开发的网络流量监测图形分析工具。它通过snmpget来获取数据,使用 RRDtool绘画图形,而且你完全可以不需要了解RRDtool复杂的参数。它提供了非常强大的数据和用户管理功能,可以指定每一个用户能查看树状结构、...

### Curl简介 Curl是一个利用URL语法在命令行下工作的文件传输工具,1997年首次发行。它支持文件上传和下载,所以是综合传输工具,但按传统,习惯称Curl为下载工具。Curl还包含了用于程序开发的libcurl。 Curl支持的通信协议有FTP、FTPS、HTTP、HTTPS、TFTP、SFTP、Gopher、SCP、Telnet、DICT、FILE、LDAP、...