Hexo Boot 博客系统介绍

一、Hexo Boot {#一、Hexo-Boot} -------------------------- Hexo Boot 是基于 Spring Boot + MySQL 开发的一套开源的博客系统。前身是 [ml-blog](https://github.com/moonlightL/ml-blog) 博客系统,在此基础上演变和扩展而来。 二、扩展功能 {#二、扩展功能...

51工具盒子

51工具盒子

一、Hexo Boot {#一、Hexo-Boot} -------------------------- Hexo Boot 是基于 Spring Boot + MySQL 开发的一套开源的博客系统。前身是 [ml-blog](https://github.com/moonlightL/ml-blog) 博客系统,在此基础上演变和扩展而来。 二、扩展功能 {#二、扩展功能...

一、前言 {#一、前言} ------------ Hexo Boot 博客系统断断续续更新了好几个版本,除了新增后台管理系统的功能外,还对默认主题 UI 进行调整。但众口难调,并不是每次 UI 的修改都符合每个人的审美。故默认主题 UI 此后不再随后端代码进行同步美化和修改,本篇将介绍默认主题美化步骤。 二、目录结构 {#二、目录结构} ---------------- ...

一、Hexo Boot {#一、Hexo-Boot} -------------------------- Hexo Boot 是基于 Spring Boot + MySQL 开发的一套开源的博客系统。前身是 [ml-blog](https://github.com/moonlightL/ml-blog) 博客系统,在此基础上演变和扩展而来。 二、扩展功能 {#二、扩展功能...

一、前言 {#一、前言} ------------ Hexo Boot 博客系统断断续续更新了好几个版本,除了新增后台管理系统的功能外,还对默认主题 UI 进行调整。但众口难调,并不是每次 UI 的修改都符合每个人的审美。故默认主题 UI 此后不再随后端代码进行同步美化和修改,本篇将介绍默认主题美化步骤。 二、目录结构 {#二、目录结构} ---------------- ...

本篇提到的监控环境是有条件的,即默认单机只运行一个redis实例,且默认运行的端口是6379(也可以是其他端口,需要通过sed -i 's/6379/你修改的端口/g' xml模板文件 修改模板文件里的端口号) 。即然有这么多局限,岂不是适应用环境很差。确实,本篇算是一个基础部分,为后面提到的lld(low level discovery)自动发现做铺垫 。由于...

![Redis [开篇] Redis [开篇]](https://img1.51tbox.com/static/2024-08-31/eAmLHBirKFPf.png)

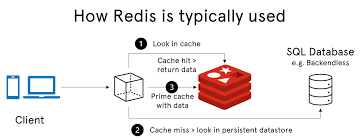

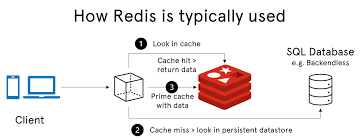

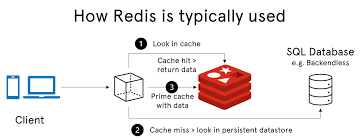

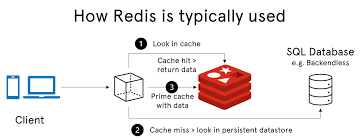

图片来源于网络 一、Redis是什么 {#一、Redis是什么} ------------------------ Redis即Remote Dictionary Server(远程字典服务)是完全开源的,使用ANSIC语言编写的,遵守BSD协议的高性能的Key-Value数据库。Redis提供了丰富的数据结构,例如String、Hash、List、Set、ZSet等等。数...

> **Redis(Remote Dictionary Server)**是一种开源的内存数据库,通常用作缓存系统或键值存储数据库。 1、创建专属桥接网络 {#1%E3%80%81%E5%88%9B%E5%BB%BA%E4%B8%93%E5%B1%9E%E6%A1%A5%E6%8E%A5%E7%BD%91%E7%BB%9C} ----------------------...

一、Redis介绍与安装 {#一-Redis介绍与安装} ============================ 1.Redis简单介绍 {#1-Redis简单介绍} -------------------------- Redis是一种键值型的NoSql数据库,这里有两个关键字: * 键值型 * NoSql 其中**键值型**,是指Redis中存储的数据都是以key...

流行的开源内存数据结构存储系统 Redis 中存在一个高严重性漏洞,该漏洞可能使未经身份验证的攻击者通过耗尽服务器内存来造成拒绝服务(DoS)的情况。 此漏洞编号为 CVE-2025-21605,通用漏洞评分系统(CVSS)评分为 7.5,它影响从 2.6 版本起的所有 Redis 版本,对暴露在外的 Redis 实例构成重大风险。 ****Redis 内存耗尽漏洞****...

漏洞简介 ==== **CVE-2024-53900** Mongoose 8.8.3、7.8.3 和 6.13.5 之前的版本容易受到 ` $where ` 运算符不当使用的影响。此漏洞源于 ` $where ` 子句能够在 MongoDB 查询中执行任意 JavaScript 代码,这可能导致代码注入攻击以及未经授权的数据库数据访问或操纵。 **CVE-2025-230...