一次完整的 Django 项目的迁移,有关 MySQL 数据库的导出与导入

我的 Django 项目做了一次实际的项目移植,就是把同一个项目连同数据库中存储的信息迁移到另外一个环境中。具体是把服务器上面的数据库迁移到了本地,也就是 Linux 服务器到本地 Windows,这篇文章就来简述一下我具体的操作过程。 Django 项目文件的迁移 {#django-项目文件的迁移} -------------------------------- 关于项...

51工具盒子

51工具盒子

我的 Django 项目做了一次实际的项目移植,就是把同一个项目连同数据库中存储的信息迁移到另外一个环境中。具体是把服务器上面的数据库迁移到了本地,也就是 Linux 服务器到本地 Windows,这篇文章就来简述一下我具体的操作过程。 Django 项目文件的迁移 {#django-项目文件的迁移} -------------------------------- 关于项...

[](http://static.51tbox.com/static/2025-01-06/col/2937a7c71327eb1...

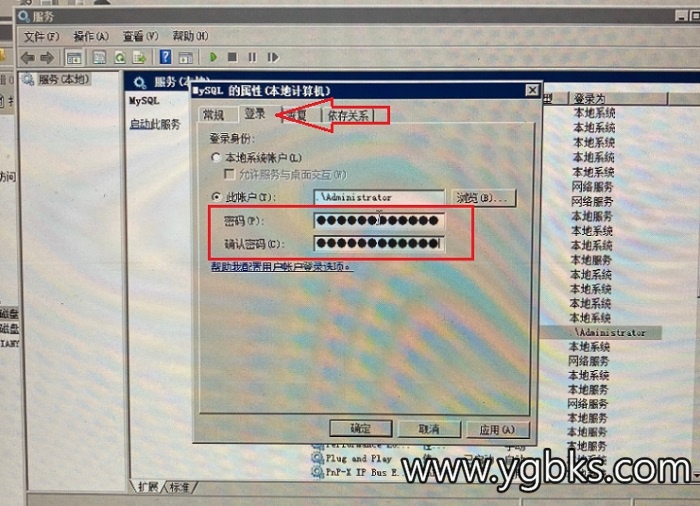

不知道什么时候MySQL服务停止了,当发现的时候启动却启动不了,MySQL配置文件什么的都没有修改过,最后发现是因为修改过系统密码的原因。 [

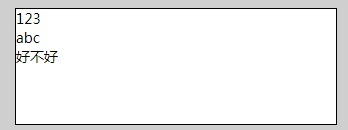

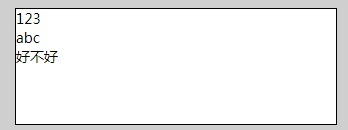

MySQL中可以使用`order by`对某个字段进行排序,有时候会遇到需要将排前边的放到最后显示。 这样一个表,`select * from test`,`pt`字段为`int`类型,需要将pt=10的排最后,其它的按照`pt`字段正排。 [

[](http://static.51tbox.com/static/2025-01-06/col/75b9b7a8e0ca61b...

在任何一种数据库中,都会有各种各样的日志,记录着数据库工作的方方面面,以帮助数据库管理员追踪数据库曾经发生过的各种事件。MySQL 也不例外,在 MySQL 中,有 4 种不同的日志,分别是错误日志、二进制日志(BINLOG 日志)、查询日志和慢查询日志,这些日志记录着数据库在不同方面的踪迹。 一、错误日志 {#一、错误日志} ---------------- 错误日志是 ...

一、前言 {#一、前言} ------------ 随着应用业务数据不断的增大,应用的响应速度不断下降,在检测过程中我们不难发现大多数的请求都是查询操作。 此时,我们可以将数据库扩展成主从复制模式,将读操作和写操作分离开来,多台数据库分摊请求,从而减少单库的访问压力,进而应用得到优化。 > 本次测试使用两个虚拟机: ip:192.168.2.21(主) ip:192....

一、前言 {#一、前言} ------------ 笔者之前写过 [《MySQL 性能优化技巧》](https://51tbox.com/) 文章,但没有涉及到 MySQL 安全方面的知识。虽说这是 DBA 需要学习的内容与后端开发人员关系不大,但俗话说技多不压身,即便不深入学习,也需要对其相关内容有所了解。 > 测试环境 MySQL 5.7.20 以下便是笔者浅学后...

查看当前链接所有业务数据库 {#查看当前链接所有业务数据库} ------------------------------ ```sql SELECT schema_name AS db_name FROM information_schema.schemata WHERE schema_name NOT IN ( 'information_schema&#...

前言: {#前言:} ---------- > 接了一个小需求,获取用电统计的数据,要求获取最近月,周,天统计数据,MySQL 本来就包含处理这种需求的函数,这里记录下。 查询当天数据 {#查询当天数据} ---------------- ```sql SELECT * FROM 表名 WHERE TO_DAYS( 表中时间字段) = TO_DAYS(NOW());...